Kali信息的收集

Kali信息收集是指使用Kali Linux操作系统中的各种工具和技术,对目标主机或网络进行全面的信息搜集和分析。该过程旨在获取目标系统的身份、配置、漏洞和弱点等关键信息,以便进行后续的渗透测试、安全评估或攻击。

Kali信息收集涉及的工具和技术包括但不限于以下几个方面:

1. 网络扫描:使用工具如Nmap、Masscan等进行目标主机的端口扫描、服务识别和操作系统识别,以获取目标主机的网络拓扑和运行服务信息。

2. 信息收集:利用工具如theHarvester、Maltego等,从公开的资源(如搜索引擎、社交媒体、域名注册信息等)中收集和分析与目标相关的信息,包括电子邮件地址、域名、子域名、IP地址、用户名、员工信息等。

3. DNS枚举:利用工具如DNSenum、DNSRecon等,通过枚举目标域名的DNS记录和子域名,收集目标系统的更多信息,如内部网络结构、系统版本、邮件服务器等。

4. 网络嗅探:使用工具如Wireshark、tcpdump等,对网络流量进行抓包和分析,以了解目标主机之间的通信模式、协议使用情况、潜在的安全问题等。

5. 社会工程学:通过利用工具如SET(Social Engineering Toolkit)等,进行社会工程学攻击和测试,以获取目标用户的敏感信息,如密码、账号、信用卡信息等。

6. 网站漏洞扫描:使用工具如Nikto、OpenVAS等,对目标网站进行漏洞扫描,识别潜在的安全漏洞和弱点,包括未更新的软件、配置错误、弱密码等。

1.我们想要知道服务器是否响应 ping,或者主机是否是启动状态:# nmap -sn 192.168.101.129

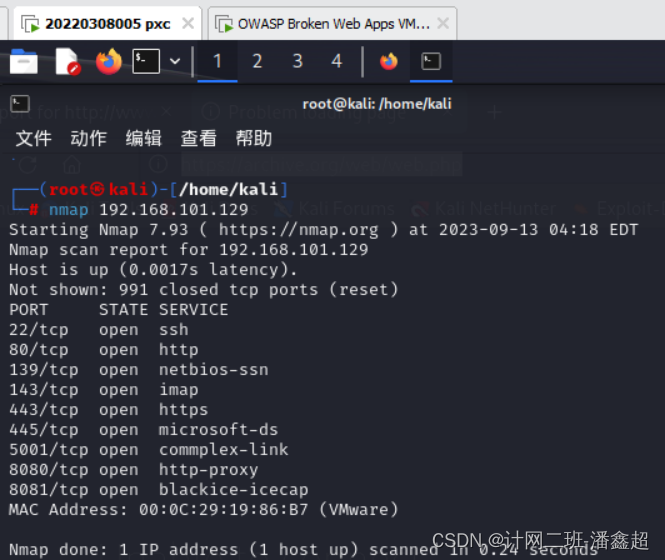

2.我们可以知道这个主机是在启动的状态,让我们看看它的哪些端口是打开的:# nmap 192.168.101.129

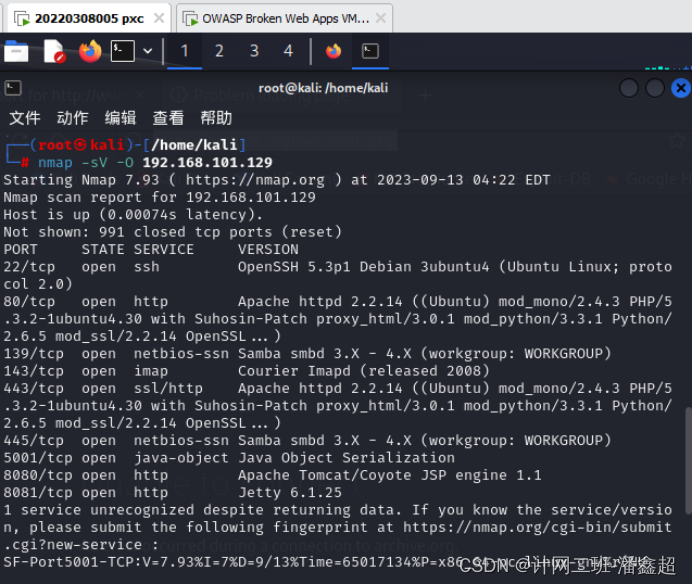

3.现在我们将告诉 Nmap向服务器询问它正在运行的服务版本,并且据此来猜测操作系统:

# namp -sV -0 192.168.101.129

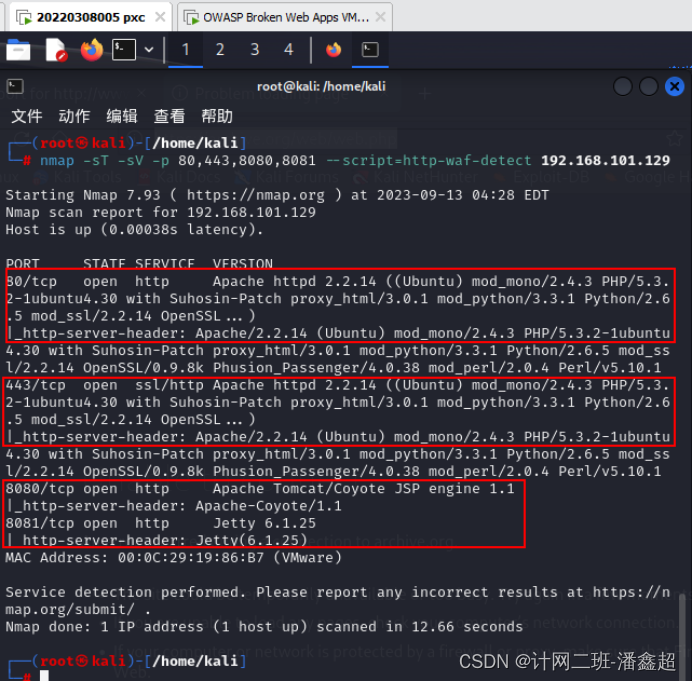

4.Nmap有几个脚本可以来测试WAF中是否存在于所有检测到的HTTP端口,让我们来尝试一下# nmap-sT-sV-p 80,443,8080,8081--script-http-waf-detect 192.168.101.129

这里WAF没有保护这个服务器

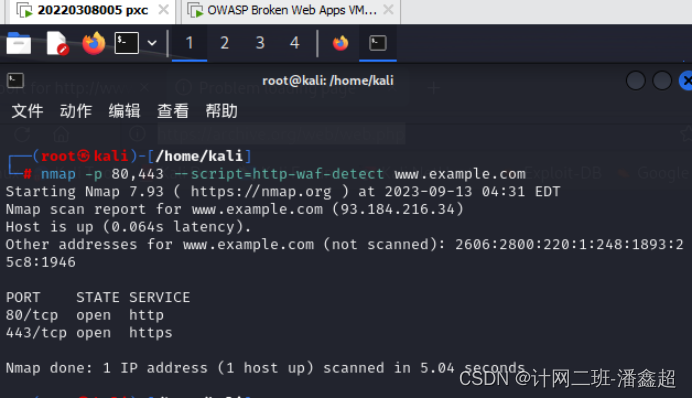

5.现在,我们在有防火墙保护的服务器上尝试相同的命令。在这里,我们使用example.com来座椅虚构的名称;可以来尝试任何受保护的服务器。

# nmap-p 80,443--script=http-waf-detect www.example.com

6.Nmap还有一个脚本可以帮助我们来更准确地识别正在使用的WAF。这个脚本是:http-waf-fingerprint

#nmap -p80,443 --script=http-waf-fingerprint www.example.com

学习Kali信息收集的过程是一项重要的技能,特别是在网络安全领域中。

1. 理解目标:在开始信息收集之前,你需要明确你的目标是什么。这可能是为了评估网络的安全性,或者发现潜在的漏洞。只有明确目标,你才能有效地进行信息收集。

2. 熟悉Kali工具:Kali Linux是一个专门为渗透测试和安全审计而设计的操作系统。熟悉Kali工具是进行信息收集的关键。你可以学习和掌握一些基本的工具,如Nmap、Metasploit、Wireshark等等。掌握这些工具将帮助你更有效地进行信息收集。

3. 学习网络扫描技术:网络扫描是信息收集的重要一环。掌握网络扫描技术可以让你了解目标网络的拓扑结构、开放的端口和服务等信息。了解网络扫描技术可以帮助你更好地评估网络的安全性。

4. 学习漏洞评估技术:信息收集的目的之一是发现潜在的漏洞。学习漏洞评估技术可以帮助你识别和利用系统中的漏洞。你可以学习一些基本的漏洞评估技术,如渗透测试、漏洞扫描等等。

5. 学习社会工程学:社会工程学是一种非技术性的攻击方式,通过利用人的心理和行为来获取信息。学习社会工程学可以帮助你获取目标的敏感信息,以进一步加强信息收集。

6. 实践和探索:在学习Kali信息收集的过程中,最重要的是进行实践和探索。只有通过实际操作,你才能更好地理解和掌握相关的技术和工具。你可以在虚拟机环境中搭建目标网络,并利用Kali工具进行信息收集和漏洞评价。

178

178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?