(一)前言:

(一)前言:

本期技术文章将与大家分享小星实战“dc-3靶场”的经验,通过分析其渗透过程以及不同的getshell方法,与大家共同探讨该靶场的破解技巧。

(二)基本情况

本次靶机是vulnhub平台下的DC系列靶机第三台,下载地址如下:http://www.five86.com/downloads/DC-3-2.zip。虽然该靶机的难度系数为简单且只有一个flag,但是只有获取了root的权限才能获取该flag。

(三)渗透过程

1. 首先获取靶机的IP,使用nmap对当前网段存活主机nmap -sn 192.168.1.0/24进行扫描。

2. 小星经过排查分析,确定192.1681.105为目标靶机,使用nmap对其进行全端口扫描探测nmap -sS --open -Pn -p- -v

2. 小星经过排查分析,确定192.1681.105为目标靶机,使用nmap对其进行全端口扫描探测nmap -sS --open -Pn -p- -v

192.168.1.105。

3. 扫描后发现,全端口中只开放了一个80端口为http服务。小星使用浏览器进行访问,浏览器插件识别出当前网站是由Joomla搭建的,网站语言为php。

3. 扫描后发现,全端口中只开放了一个80端口为http服务。小星使用浏览器进行访问,浏览器插件识别出当前网站是由Joomla搭建的,网站语言为php。

4. 使用dirsearch扫描网站目录,但暂未发现有用的信息。

4. 使用dirsearch扫描网站目录,但暂未发现有用的信息。

5. 使用JoomScan探测发现,当前网站为Joomla 3.7.0,通过互联网搜索可得知Joomla已被曝光的历史漏洞。

5. 使用JoomScan探测发现,当前网站为Joomla 3.7.0,通过互联网搜索可得知Joomla已被曝光的历史漏洞。

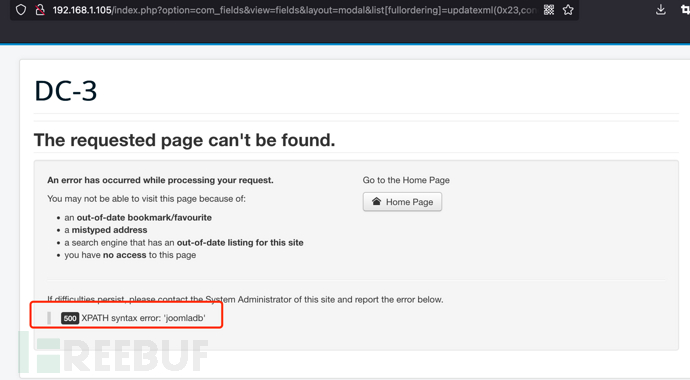

6. 搜索当前版本,发现存在sql注入和远程代码执行;再通过手工测试sql注入,结果显示现象确实存在。

6. 搜索当前版本,发现存在sql注入和远程代码执行;再通过手工测试sql注入,结果显示现象确实存在。

备注:搜索的前提条件是需要得知管理员的账号密码。

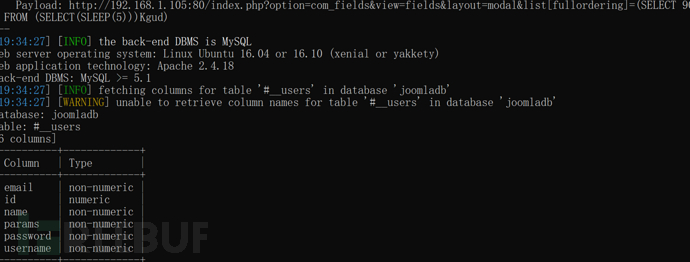

7. 直接将数据包放在txt中,使用sqlmap跑数据。当前用户为dba权限,但无法直接getshell。

7. 直接将数据包放在txt中,使用sqlmap跑数据。当前用户为dba权限,但无法直接getshell。

备注:此处因为表名存在特殊字符,所以需要使用引号,在读取数据的时候不能使用–batch。

8. 管理员密码的读取结果为密文。

8. 管理员密码的读取结果为密文。

9. 将密文写入txt中,使用john工具进行破解,成功破解出密码为snoopy。

9. 将密文写入txt中,使用john工具进行破解,成功破解出密码为snoopy。

(四)getshell方法1

(四)getshell方法1

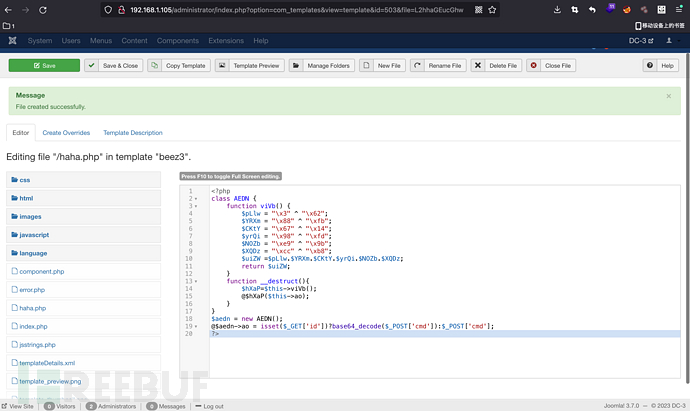

1. 使用账号密码进入管理后台,网上搜索后台可以在模版处getshell;点击Extensions ->Templates ->Templates

,在两个模版中选择其中一个。

2. 点击new file,新建一个php文件。

2. 点击new file,新建一个php文件。

3. 在php文件中写入php免杀一句话后保存。

3. 在php文件中写入php免杀一句话后保存。

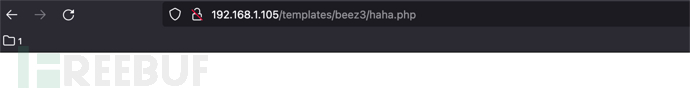

4.浏览器访问以下网址,结果显示存在文件。

4.浏览器访问以下网址,结果显示存在文件。

http://192.168.1.105/templates/beez3/haha.php

5. 使用蚁剑,连接成功。

5. 使用蚁剑,连接成功。

(五)getshell方法2

(五)getshell方法2

1. 前面通过sql注入,我们已经得知管理员的账号和密码;使用普通管理员远程代码执行以进行攻击,并可以直接使用网上的脚本进行getshell。

脚本地址如下:https://github.com/HoangKien1020/CVE-2020-11890

2. 使用浏览器访问,直接执行系统命令。

2. 使用浏览器访问,直接执行系统命令。

3. 由于当前权限为www,需要进行提权操作,查看当前系统的基本信息。

3. 由于当前权限为www,需要进行提权操作,查看当前系统的基本信息。

4. 使用searchsploit来搜索当前操作系统可利用的提权漏洞。

4. 使用searchsploit来搜索当前操作系统可利用的提权漏洞。

5.

5.

经过测试发现,提供的列表中若使用39772,可以提权成功。将39772.zip上传到靶机和对其解压,同时解压exploit.tar文件,依次执行compile.sh和doubleput后即可成功提权。

unzip 39772.zip

tar -xvf exploit.tar

cd ebpf*

./compile.sh

./doubleput

6. 跳转到/root目录,成功获取flag。

6. 跳转到/root目录,成功获取flag。

(六)总结

(六)总结

从总体上看,靶场相对简单,但是在蚁剑上执行提权且操作失败这个步骤损耗了一定的时间。小星原本设想能够从蚁剑处直接反弹一个shell到服务器上,但是遗憾失败了;最后还是需要通过利用模版的漏洞写入php的反弹shell代码,获取到交互式的shell后才能提权成功。

直接反弹一个shell到服务器上,但是遗憾失败了;最后还是需要通过利用模版的漏洞写入php的反弹shell代码,获取到交互式的shell后才能提权成功。

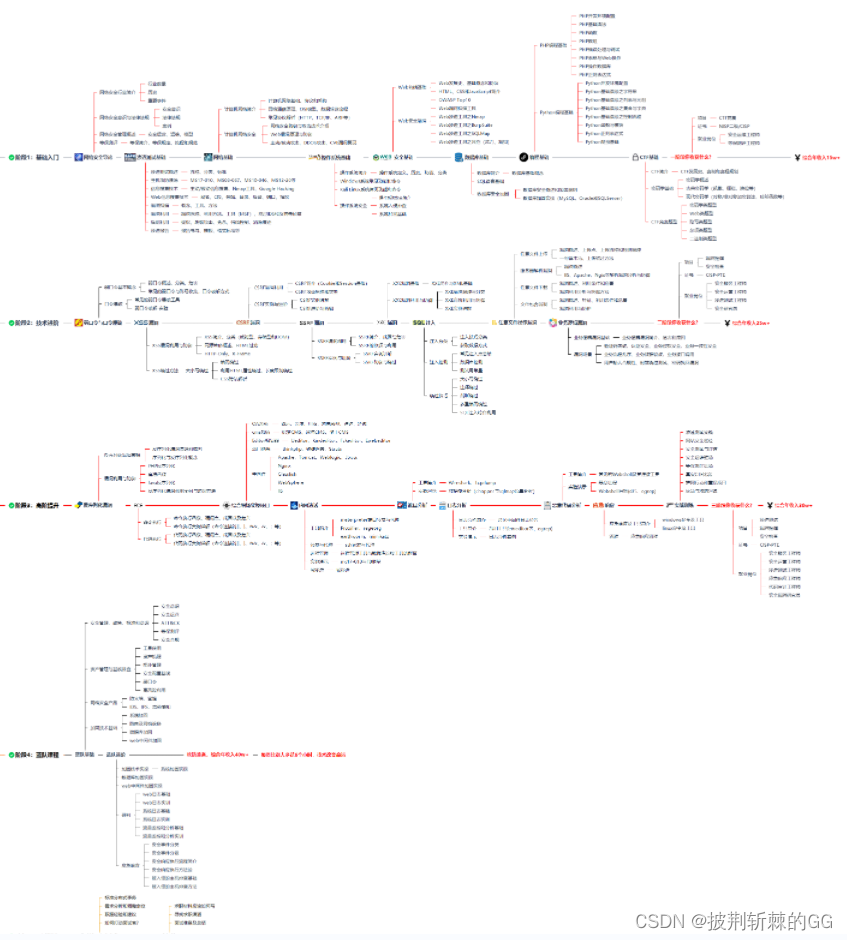

网络安全工程师企业级学习路线

这时候你当然需要一份系统性的学习路线

如图片过大被平台压缩导致看不清的话,可以在文末下载(无偿的),大家也可以一起学习交流一下。

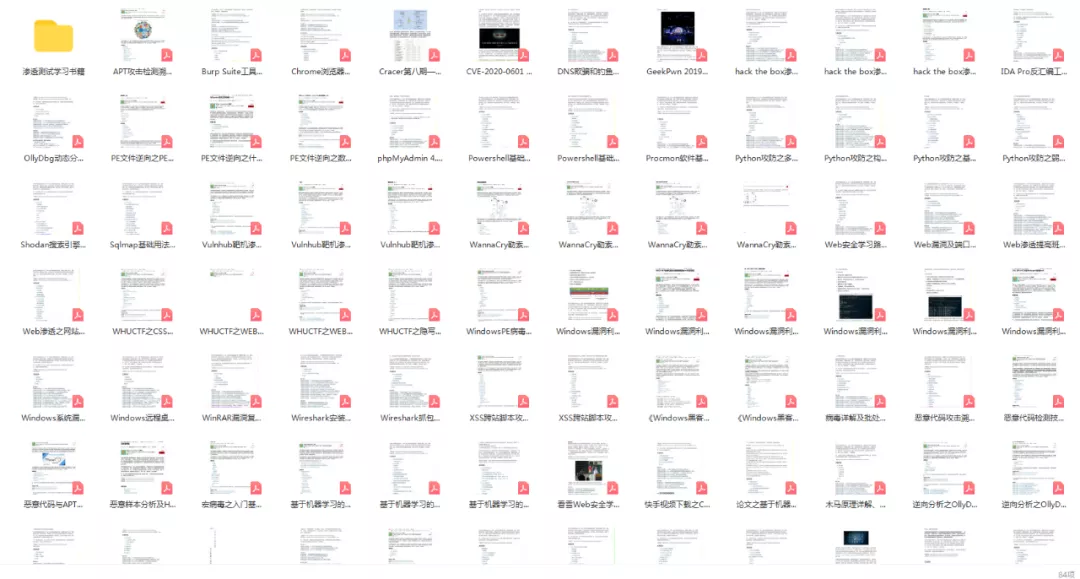

一些我收集的网络安全自学入门书籍

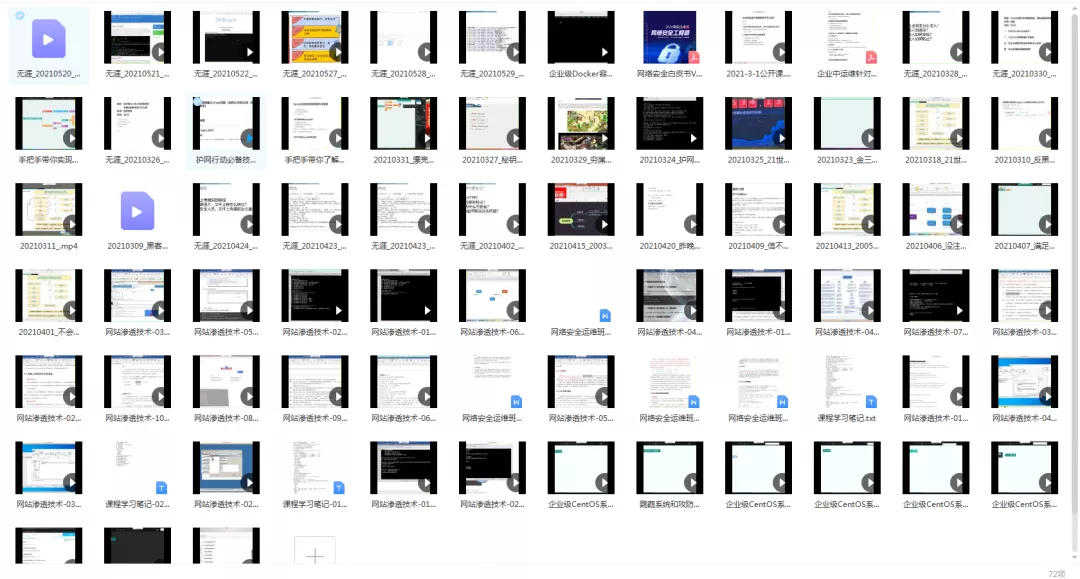

一些我白嫖到的不错的视频教程:

上述资料【点下方卡片】就可以领取了,无偿分享

2693

2693

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?