漏洞重现步骤:

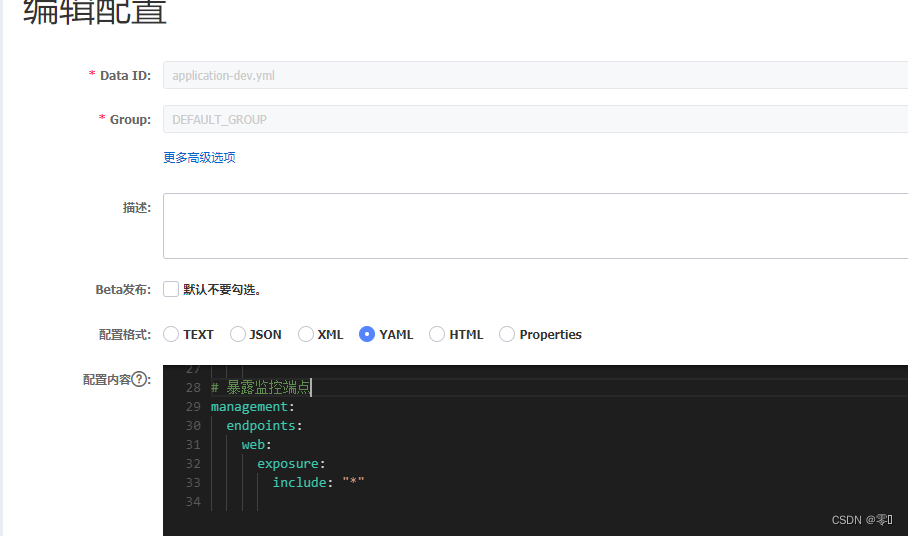

1.nacos的application-dev.yml配置文件,actuator监控端点暴露是全部端点。

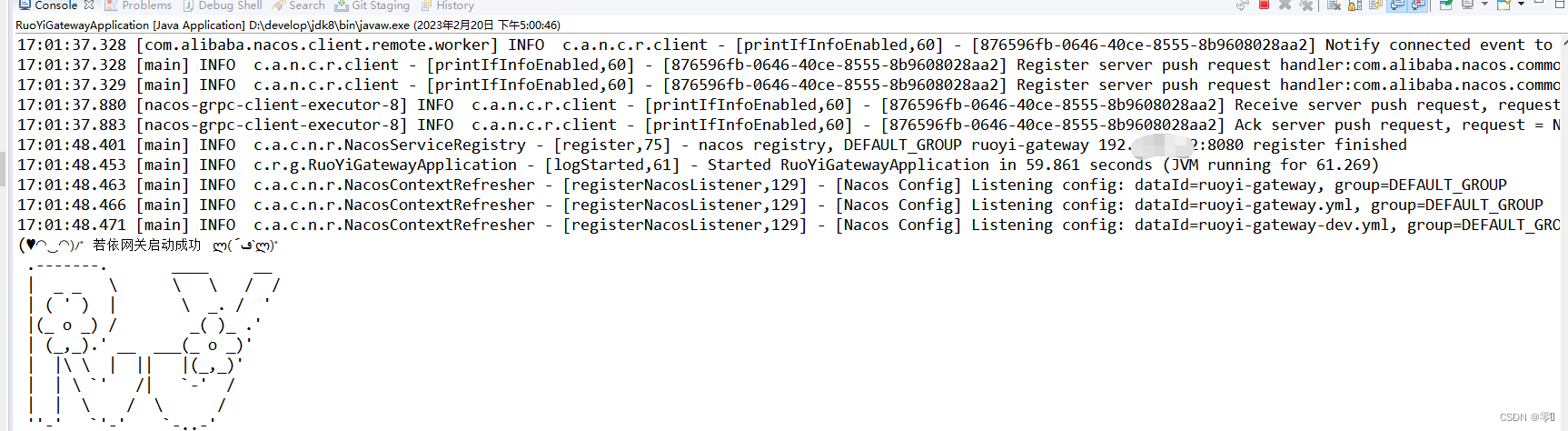

2.启动ruoyi-gateway服务,占用8080端口。

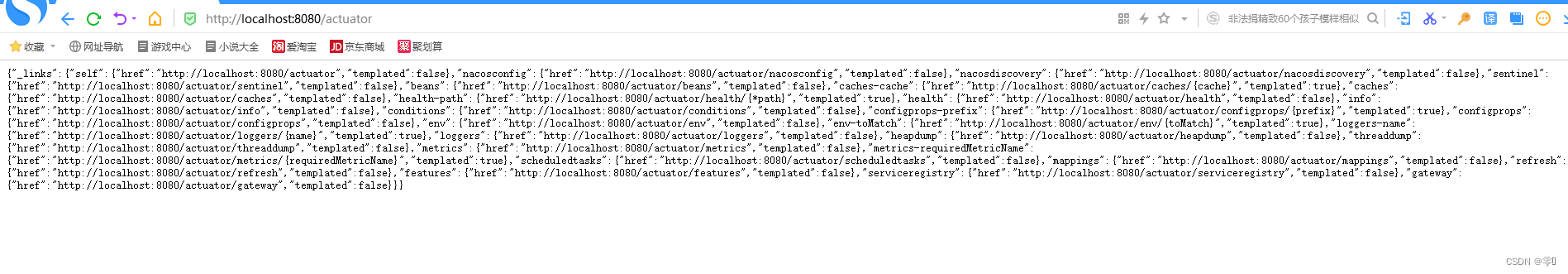

3.访问http://localhost:8080/actuator地址,发现actuator的端点是全部暴露的。

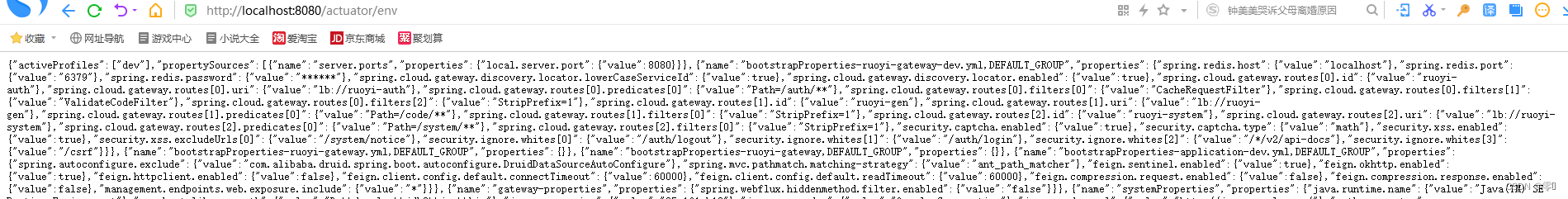

4.访问http://localhost:8080/actuator/env地址,发现一些非常敏感信息泄露了;比如redis的密码,网关路由的配置等等。

5.对其他薇服务访问,因为在网关服务校验了登录授权,但只要是随便一个已授权登录用户,也都可以访问任意微服务暴露的端点。

建议:

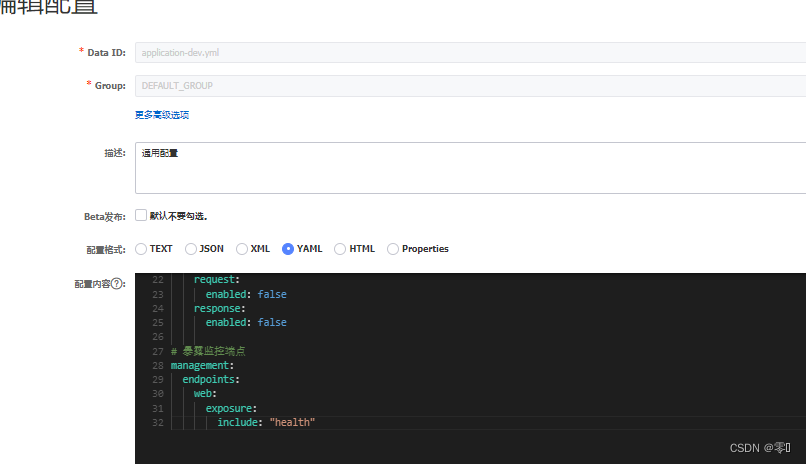

1.在application-dev.yml配置文件,默认只暴露health端点;避免一些对actuator不了解的小伙伴, 在没有开启actuato认证授权情况下,直接使用了application-dev.yml上暴露全部端点的配置。

2.这个在部署的时候nginx可以做一下屏蔽

# 避免actuator暴露

if ($request_uri ~ "/actuator") {

return 403;

}

4349

4349

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?