Microsoft 已经公布了4月份关于修复其产品中安全问题的报告。根据我们对该报告的分析,我们确定了趋势性的漏洞。这次有两个。

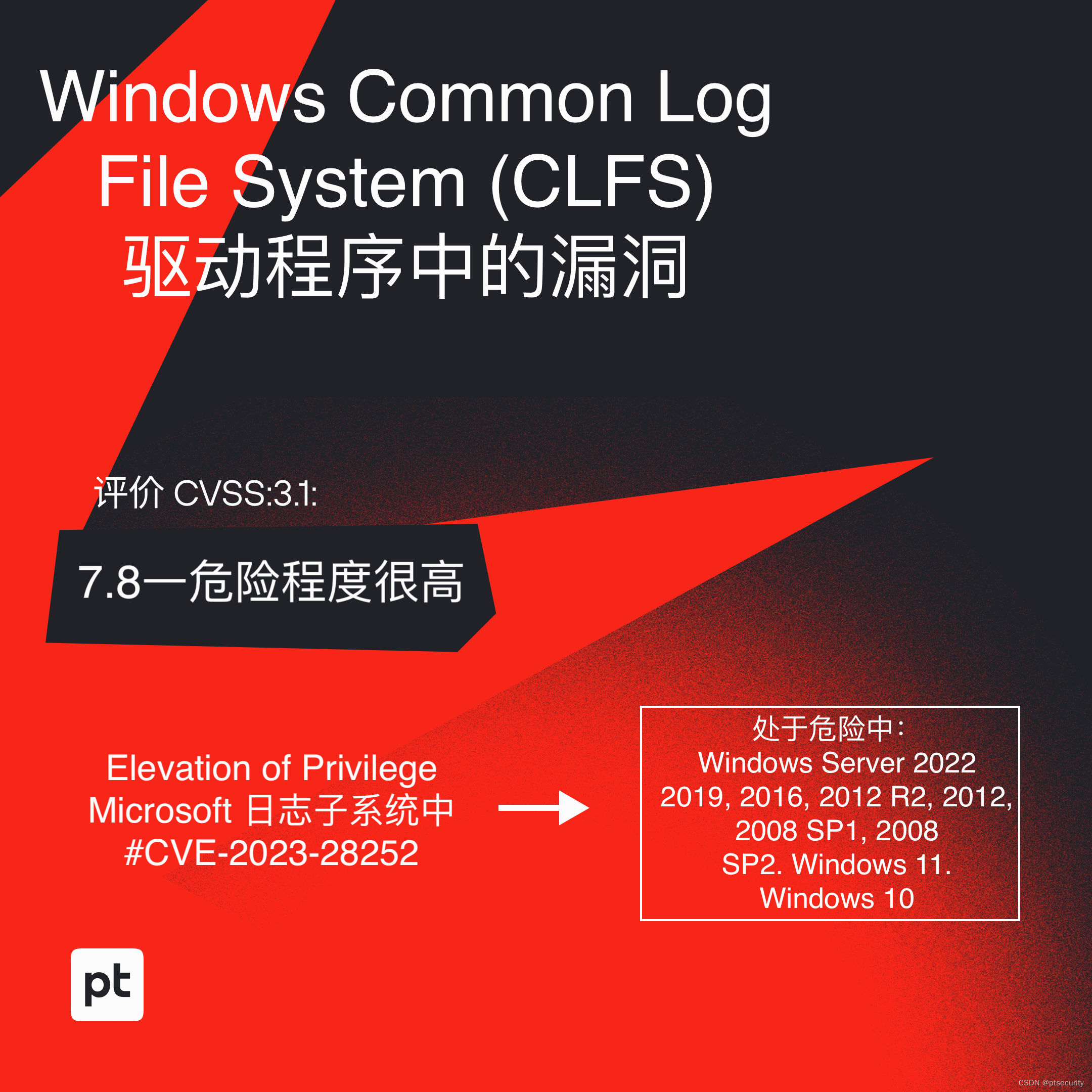

CLFS是 Microsoft 的一个日志子系统,在用户和内核空间提供一个API,用于创建、写入和读取事件日志。由于这个原因,针对该组件的一个流行的攻击媒介是特权升级。到目前为止,CLFS中至少有43个特权提升类漏洞被报告。CVE-2023-28252漏洞就是其中之一。

一个日志文件包括一个包含元数据的基础日志文件(BLF)和存储实际数据的容器。漏洞发生在操作基础日志文件并试图扩展元数据块时。

该漏洞已被Nokoyawa勒索软件利用,而且 Microsoft 已经确认了该漏洞的利用。CVE-2023-28252 Windows Common Log File(CLFS)驱动程序中的漏洞

CLFS是微软的一个日志子系统,在用户和内核空间提供一个API,用于创建、写入和读取事件日志。由于这个原因,针对该组件的一个流行的攻击媒介是特权升级。到目前为止,CLFS中至少有43个特权提升类漏洞被报告。CVE-2023-28252漏洞就是其中之一。

一个日志文件包括一个包含元数据的基础日志文件(BLF)和存储实际数据的容器。漏洞发生在操作基础日志文件并试图扩展元数据块时。

该漏洞已被Nokoyawa勒索软件利用,而且微软已经确认了该漏洞的利用。该漏洞目前尚未公开。

该怎么办?

📎 要修复该漏洞,请遵循供应商的建议;

🔍 使用MaxPatrol VM检查节点的CVE-2023-28252漏洞。如果安装了最新的知识库更新,有漏洞的资产将被自动识别;

⏳ 使用 PT Sandbox 检测利用CVE-2023-28252漏洞的恶意软件。

4188

4188

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?