pwntools是很好的一个分析pwn的python库,与gdb一起使用能即时地分析文件,查看数据

首先附上pwntools里pwnlib.gdb的参数设置

pwnlib.gdb.attach(target, execute = None, exe = None, arch = None) → None[source]参数:

**target** – 要附加的目标进程,可以使用pwnlib.util.proc.pidof()获得PID

**execute** (str or file) –用于gdb的调试命令,比如break,run等

**exe (str) **– 目标文件位置

**arch (str)** – Architechture of the target binary. If exe known GDB will</code>

pwnlib.util.proc.pidof() 被用来获取PID,tartget也可以示(host, port)。这时,target假定为一个GDB server.

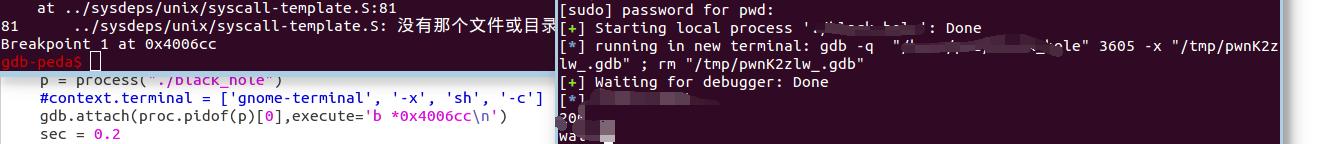

以下为例,

pwntools是很好的一个分析pwn的python库,与gdb一起使用能即时地分析文件,查看数据

首先附上pwntools里pwnlib.gdb的参数设置

<code>

pwnlib.gdb.attach(target, execute = None, exe = None, arch = None) → None[source]

</code>

<code>

参数:

**target** – 要附加的目标进程,可以使用pwnlib.util.proc.pidof()获得PID

**execute** (str or file) –用于gdb的调试命令,比如break,run等

**exe (str) **– 目标文件位置

**arch (str)** – Architechture of the target binary. If exe known GDB will

</code>

pwnlib.util.proc.pidof() 被用来获取PID,tartget也可以示(host, port)。这时,target假定为一个GDB server.

1897

1897

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?