常规应急思路

首先通过安全设备拦截攻击包体和日志分析,了解攻击者具体进行了什么样的攻击,通过黑白结合模拟方法进一步判断攻击者的攻击方式。复现之后对漏洞进行修复,对攻击者进行溯源。

首先查看安全设备上报警的事件,看看具体报文,具体日志,判断攻击类型,攻击方式什么的,例如上次护vv的时候,通过深信服的态势感知设备,拦截了一个文件上传,查看包体是一个文件名应该是123.php的,类型是img图片格式,内容是123456,判断应该是一个黑客的测试文件,查看日志,发现这是第一次上传,首先封锁ip,然后自己复现一遍并修复漏洞

Windows应急思路

1、首先检查是否存在弱口令

2、检查系统登入日志

3、查看可疑账户

4、查看本地用户组是否存在隐藏用户

5、查看管理员登入时间是否存在可疑时间点

6、查看可疑计划任务

7、对中间件日志进行分析

Linux应急思路

1、分析安全日志,是否存在爆破成功

2、查看etc/passwd是否存在黑客恶意账户

3、查看命令执行记录

4、分析中间件日志

5、查看历史计划任务

6、分析数据库的日志

Web应急思路

1、通过中间件日志锁定webshell

2、找到攻击者ip地址

3、回溯操作

4、梳理攻击流程

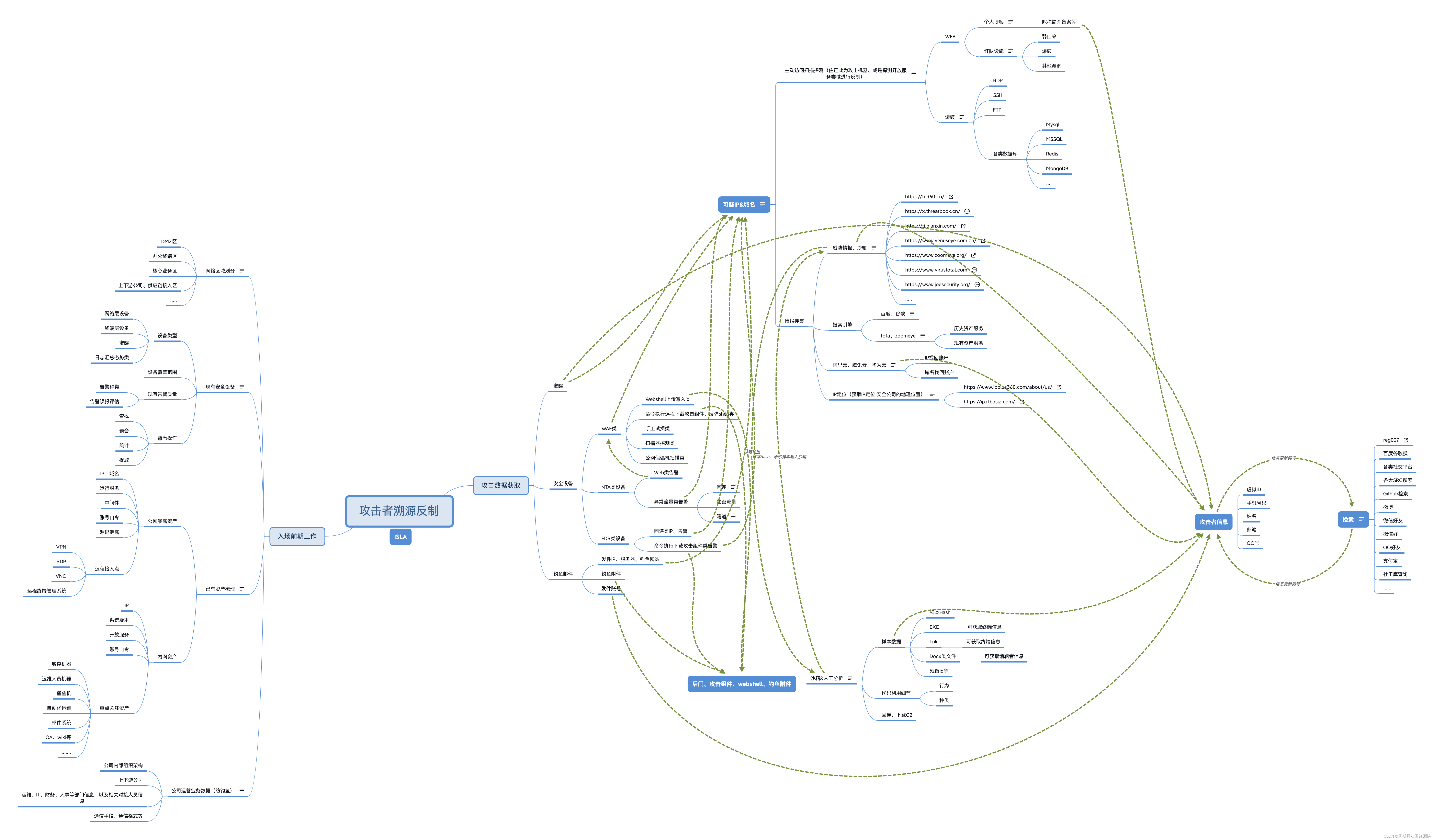

最后附上一张蓝队常规流程图片

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?