- session:用户经过应用认证后会在服务端保存,以便于下次请求鉴别。第一点session是储存在服务器上面的,会占用少量内存,如果网站用户非常多的话,会影响服务器的性能;

- 第二点拓展性:如果网站比较大,需要搭建有多个服务器,但是session是保存在当前服务器的,其他服务器调用不到。第三点::session是基于cookie进行识别的,容易被CSRF跨站请求伪造拦截。

-

基于token的鉴权机制(加密的随机字符串)

- 基于token的鉴权机制类似于http协议也是无状态的,它不需要在服务端去保留用户的认证信息或者会话信息。基于token认证机制的应用不需要去考虑用户在哪一台服务器登录了,这就为应用的扩展提供了便利。token放在请求头部中,不易被请求,而且可以设置过期时间。

-

第三方模块:JWT是由三段信息构成的,第一部分我们称它为头部(header),第二部分我们称其为载荷(payload, 类似于飞机上承载的物品),第三部分是签证(signature).

- jwt的头部(header)承载两部分信息

- 声明是jwt类型

- 声明加密的算法 通常直接使用 HMAC SHA256

- 然后将头部进行base64加密

- 完整的头部就像下面这样的JSON:

-

{ 'typ': 'JWT', 'alg': 'HS256' } - 然后将头部进行base64加密(该加密是可以对称解密的),构成了第一部分.

-

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9 - 第二部分payload:存放有效信息,这些有效信息包含三个部分这些有效信息包含三个部分

- 标准中注册的声明

- 公共的声明

- 私有的声明

- 标准中注册的声明 (建议但不强制使用) :

- iss: jwt签发者

- sub: jwt所面向的用户

- aud: 接收jwt的一方

- exp: jwt的过期时间,这个过期时间必须要大于签发时间

- nbf: 定义在什么时间之前,该jwt都是不可用的.

- iat: jwt的签发时间

- jti: jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。

- 公共的声明 : 公共的声明可以添加任何的信息,一般添加用户的相关信息或其他业务需要的必要信息.但不建议添加敏感信息,因为该部分在客户端可解密.

- 私有的声明 : 私有声明是提供者和消费者所共同定义的声明,一般不建议存放敏感信息,因为base64是对称解密的,意味着该部分信息可以归类为明文信息。

- 定义一个payload:

-

{ "sub": "1234567890", "name": "John Doe", "admin": true } - 然后将其进行base64加密,得到JWT的第二部分。

-

eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9 - 将这三部分用

.连接成一个完整的字符串,构成了最终的jwt: -

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ - secret是保存在服务器端的(配置文件里),jwt的签发生成也是在服务器端的,secret就是用来进行jwt的签发和jwt的验证,所以,它就是你服务端的私钥,在任何场景都不应该流露出去。

-

优点

- 因为json的通用性,所以JWT是可以进行跨语言支持的。

- 因为有了payload部分,所以JWT可以在自定义一些参数,非敏感信息。

- 便于传输,的构成非常简单,字节占用很小,所以它是非常便于传输的。

- jwt不需要在服务端保存会话信息, 易于应用的扩展。

-

安全相关

- 不应该在jwt的payload部分存放敏感信息,因为该部分是客户端可解密的部分。

- 保护好secret私钥,该私钥非常重要。

- 如果可以,请使用https协议。

##在django项目使用JTW - 目前会使用就好了,有能力了再对内部的加密知识进行研究吧(去官方文档)

- jwt_payload_handler 专门对payload加密

- jwt_encode_handler方法对三个部分加密生成token

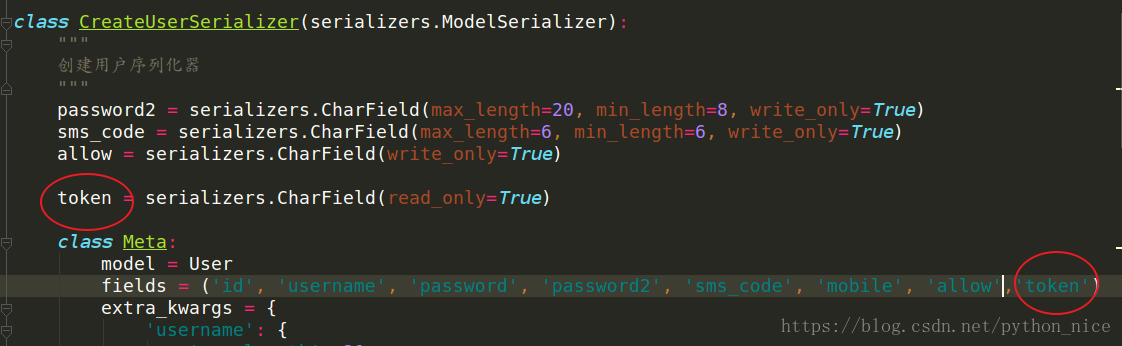

- 添加生成jwt:在序列化保存的地方,因为保存的时候需要加密,而且保存之前password2,sms_code,allow字段经过验证了

- 记得把token字段加上序列化返回。

- 发起请求后可以发现,token存在在前端localstorage中,从redis里面获取

在退出登陆后,前端js会自动调用localstorge.clear()方法,token被清空。

Django中的JWT(Json Web Token认证机制)

最新推荐文章于 2024-03-14 15:07:55 发布

2284

2284

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?