一个exe文件

长按回车可以连点(但是不重要

32位无壳

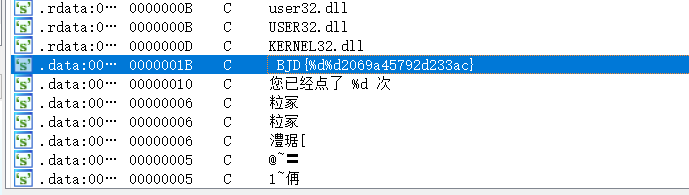

查看字符串,冇趣

双击跟进地址

CTRL+X交叉引用找到函数位置

f5查看伪代码

可以看到14行,输出了sprintf(&String, aBjdDD2069a4579, 19999, 0);

aBjdDD2069a4579是BJD{%d%d2069a45792d233ac},19999和0填入到里面的%d位置

得到flag

BJD{1999902069a45792d233ac}

改成flag头即可

buu-[BJDCTF2020]JustRE

最新推荐文章于 2023-04-19 11:41:05 发布

427

427

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?