- 前言:看过了MR.robot这部电视剧,感觉作为一名网络义警是一件很酷的事情。随便学习一下信息收集、枚举、Linux提权(大佬勿喷)。场景中使用的工具可以按个人习惯来替换操作

- 安装:

- tryhackme:TryHackMe | Mr Robot CTF

- 直接导入虚拟机镜像(注意与攻击机的网段,因为部署在内网中,要清楚自己搭建的网段)

- 测试步骤

- nmap扫描网段存活主机与端口(根据自己要收集的需求使用nmap命令;个人小建议:nat网络适配器下,nmap扫描机器可能导致路由器堵塞,使用桥接模式比较好)

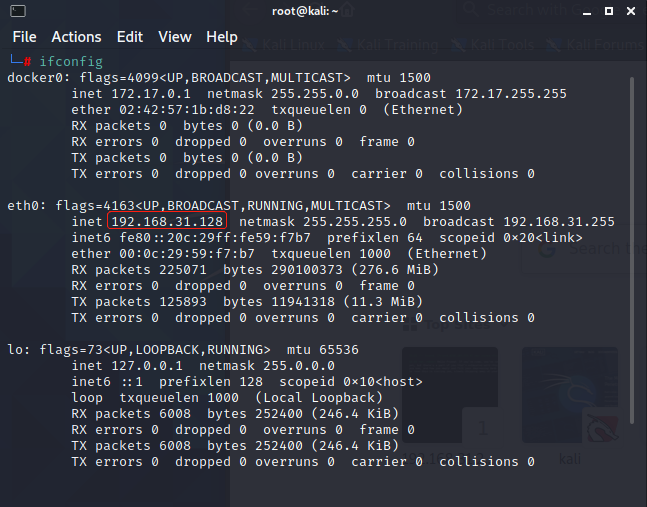

- nmap -sP 192.168.31.0/24 (网段扫描根据自己的情况,不知道的话可以用ifconfig查看一下自己的网卡;个人这里有些其他的主机存在,希望不会误导到大家)

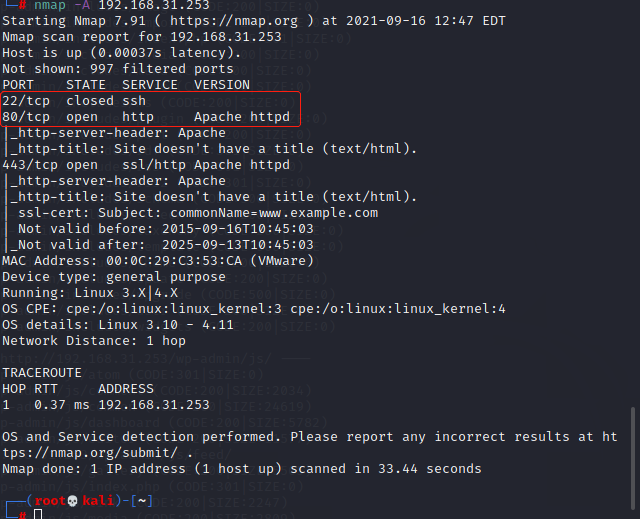

- nmap -A 192.168.31.253 扫描目标主机端口开放服务

- nmap -sP 192.168.31.0/24 (网段扫描根据自己的情况,不知道的话可以用ifconfig查看一下自己的网卡;个人这里有些其他的主机存在,希望不会误导到大家)

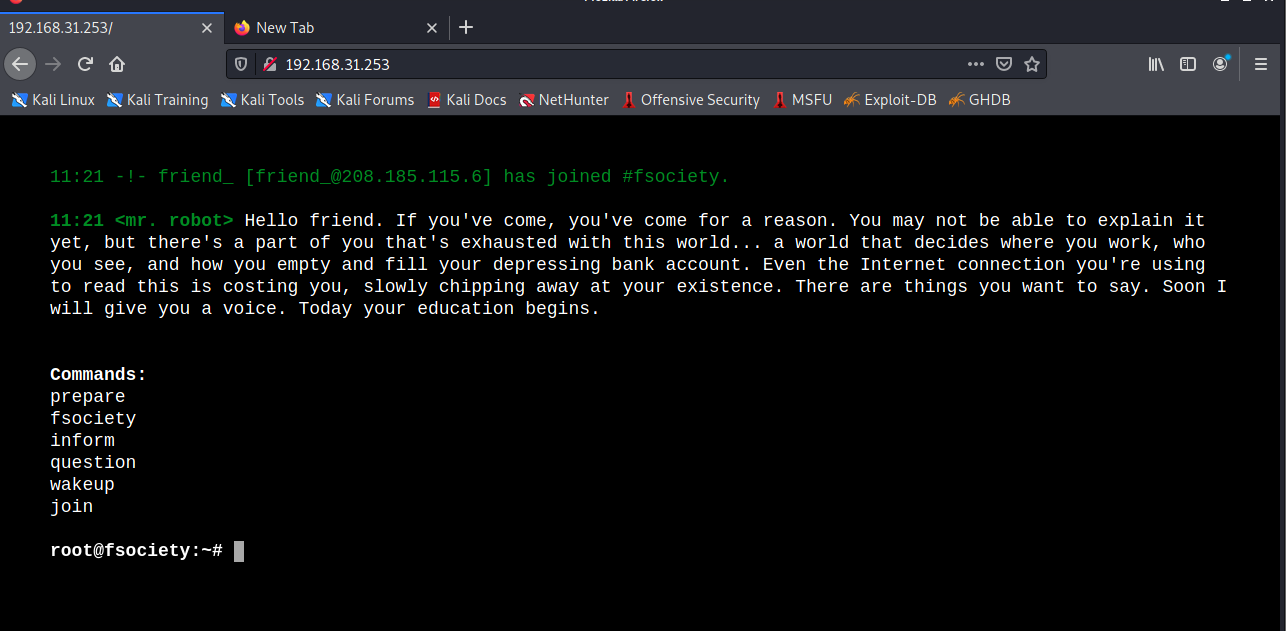

- 80端口开放,访问目标网站

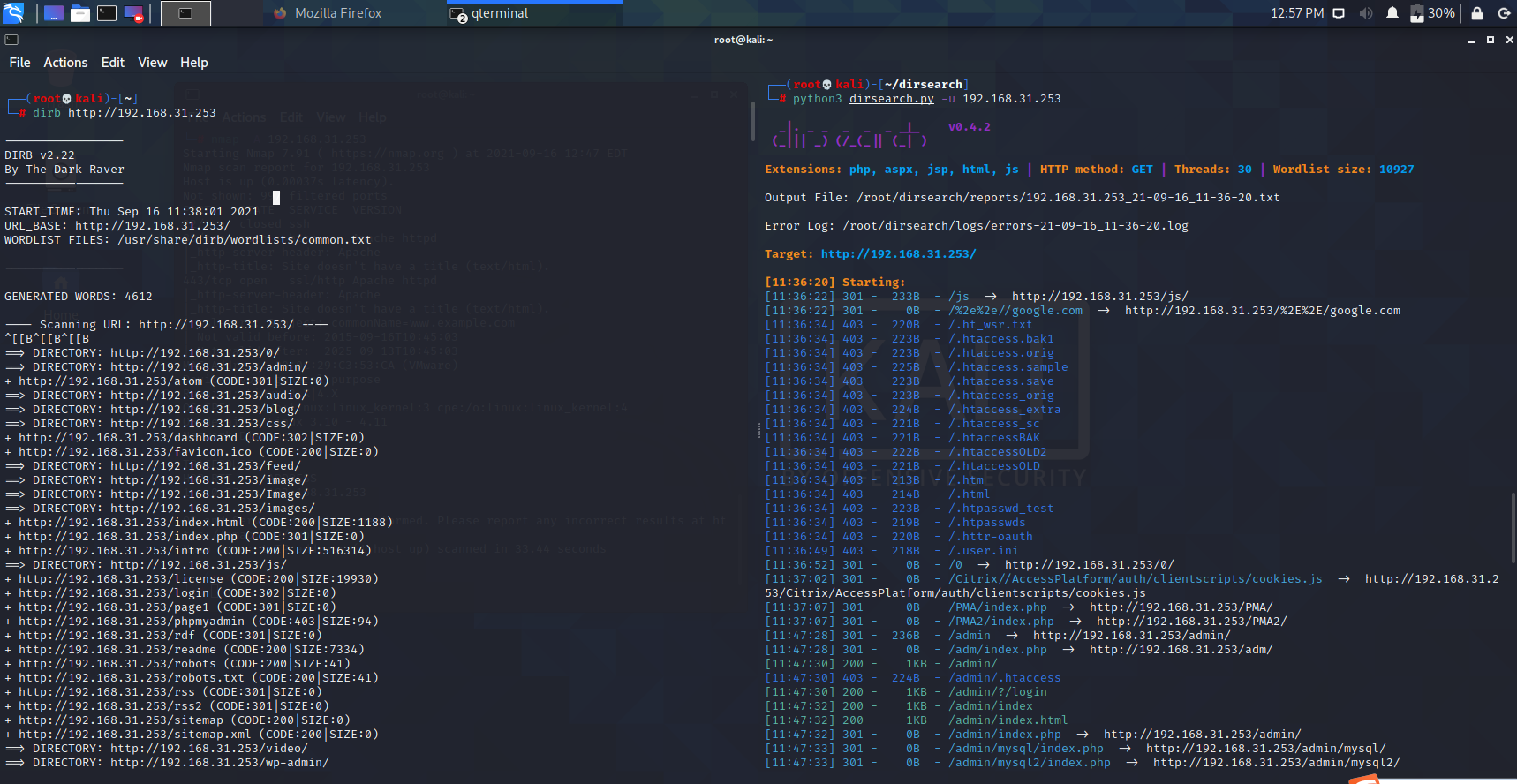

- 扫描目标目录(查看目录有没有想要的泄漏信息) 工具的使用看个人使用熟悉度,fuzz看得就是谁的字典够强大

- dirb会迭代扫描分层目录,会对目录进行分层,先进行1层扫描,在进行内容的扫描(适合查找有没有隐藏的文件) dirb http://192.168.31.253

- dirsearch对目录进行扫描,自带的字典不好,只能扫描出常规的文件,并不能扫描出需要的文件,可用-e指定自己的字典(需要Python3.7和以上版本才能使用;dirsearch依然在维护开源在github上)

- dirb会迭代扫描分层目录,会对目录进行分层,先进行1层扫描,在进行内容的扫描(适合查找有没有隐藏的文件) dirb http://192.168.31.253

- 发现了有一个LOGIN 和 robots,一个登陆一个敏感信息泄露

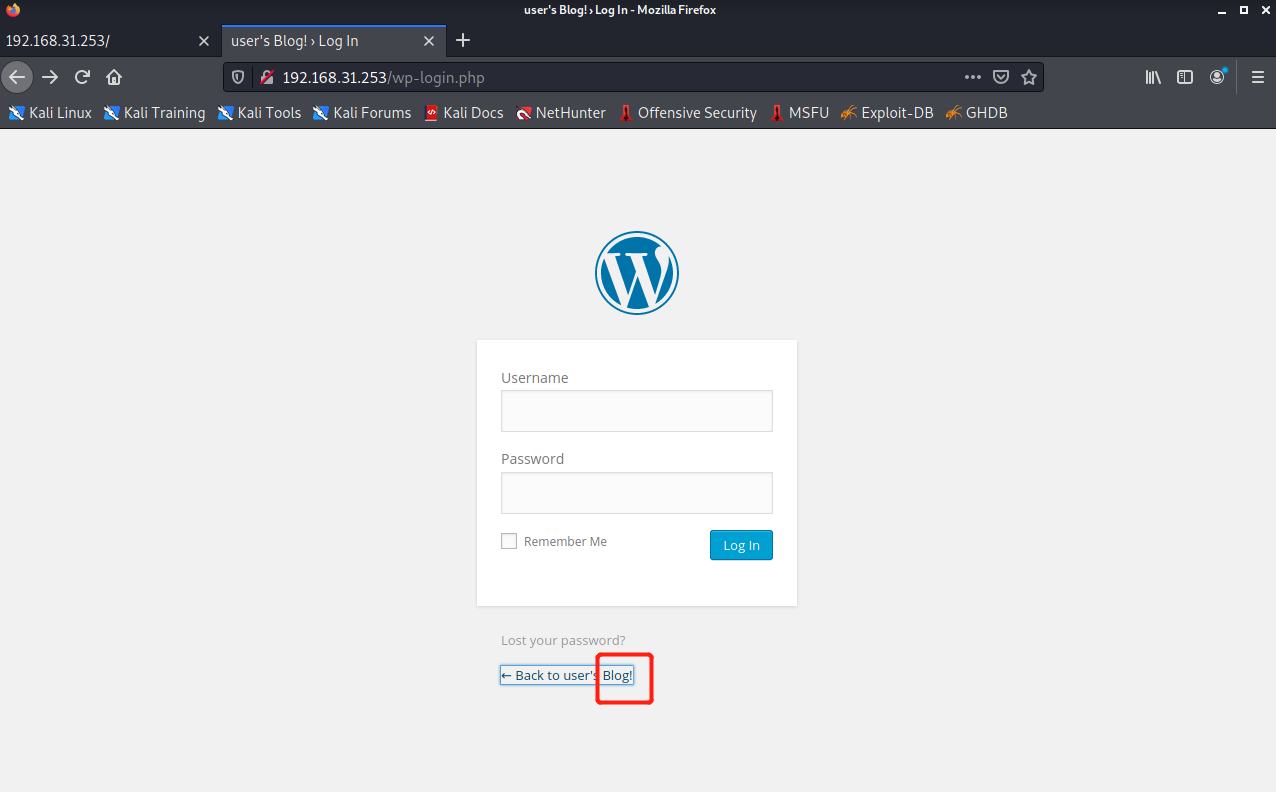

- wp-login:WordPress博客管理系统的登陆界面

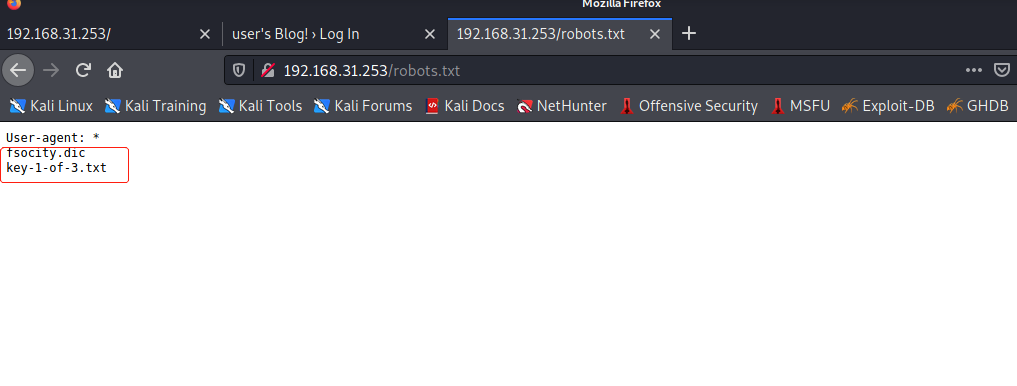

- robots.txt文件:标明两个文件 fsocity.dic key-1-of-3.txt (老旧、长期缺少维护的站点可能会出现robot协议文件里存在管理员的账户和密码,或者标注了一下重要的配置文件;现在大多用来限制爬虫而已)

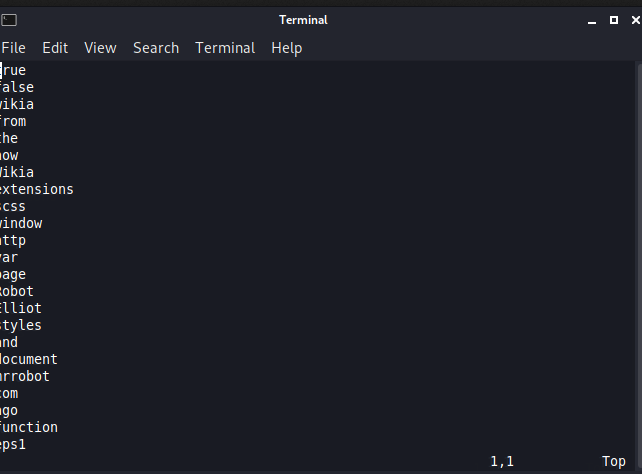

- 访问http://192.168.31.253/fsocity.dic 下载文件,打开查看是一部字典(靶场的情况下,会提供一部字典让我们减少枚举的时间)(现实中的应用场景是不会提供给我们字典的,需要自己根据对目标的信息收集生成字典,或利用常用的弱口令字典来用工具 [burpsuite抓包枚举/John开膛手利用字典对界面显错爆破/medusa字典回显枚举] 对目标用户名密码进行爆破)

- s

- 访问http://192.168.31.253/fsocity.dic 下载文件,打开查看是一部字典(靶场的情况下,会提供一部字典让我们减少枚举的时间)(现实中的应用场景是不会提供给我们字典的,需要自己根据对目标的信息收集生成字典,或利用常用的弱口令字典来用工具 [burpsuite抓包枚举/John开膛手利用字典对界面显错爆破/medusa字典回显枚举] 对目标用户名密码进行爆破)

- wp-login:WordPress博客管理系统的登陆界面

- nmap扫描网段存活主机与端口(根据自己要收集的需求使用nmap命令;个人小建议:nat网络适配器下,nmap扫描机器可能导致路由器堵塞,使用桥接模式比较好)

MR.robot

最新推荐文章于 2024-07-19 14:33:27 发布

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1325

1325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?