写在前面

近年来,随着互联网以及数字化的不断发展,互联网已经成为了我们生活中无处不在的 基建 ,而随着网络相关技术的发展,网络安全也逐渐受到广泛关注,由于数字化程度的不断加深,接入网络的设备丰繁多样,面对各式各样的网络使用者,网络应用的脆弱性逐渐显现出来。

对于接入网络的相关应用而已,网络攻击成了大家心头的一个疙瘩,开放式的网络中,无时无刻存在这被恶意攻击者盯上的隐患,因此,如何在应用开发期间主动规避设计缺陷,降低网络攻击风险成了如今产品开发越来越重视的问题

XSS 攻击

XSS 即跨站脚本攻击XSS(Cross Site Scripting),为了不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页面时,嵌入Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。

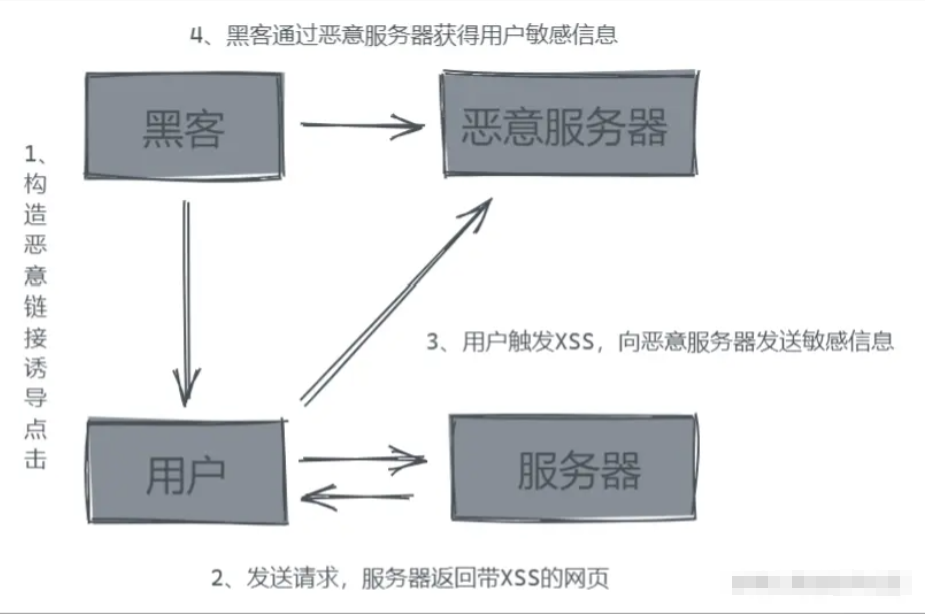

反射型 XSS

又称非持久型XSS,这种攻击方式具有一次性,只在用户单击时触发。跨站代码一般存在链接中,当受害者请求这样的链接时,跨站代码经过服务端反射回来,这类跨站的代码通常不存储服务端。

攻击过程

反射型 XSS 的形成主要依靠恶意链接和网页将恶意链接参数插入到DOM中执行而触发,简单举个例子,有个网站有这样的功能,输入框输入内容,然后通过 get 请求提交到服务器,而服务器会将该内容返回给客户端,客户端回显到 DOM 中,当存在这样子的功能时,我们就可以尝试进行 XSS 攻击了。

1、构造链接

首先我们构造一个携带恶意尝试的该网站的链接,如 http://api.xxx.org?input=<script>alert("Yimwu is coming!")<script>

2、诱导点击

我们可以通过发送钓鱼邮件或者在钓鱼网站植入链接,诱导用户进行点击,当用户点击恶意链接后将对目标网站进行访问

3、网站反射 XSS

当网站服务器接收到携带恶意代码的参数后,将恶意代码返回给用户端,用户端执行恶意代码,XSS 攻击成功

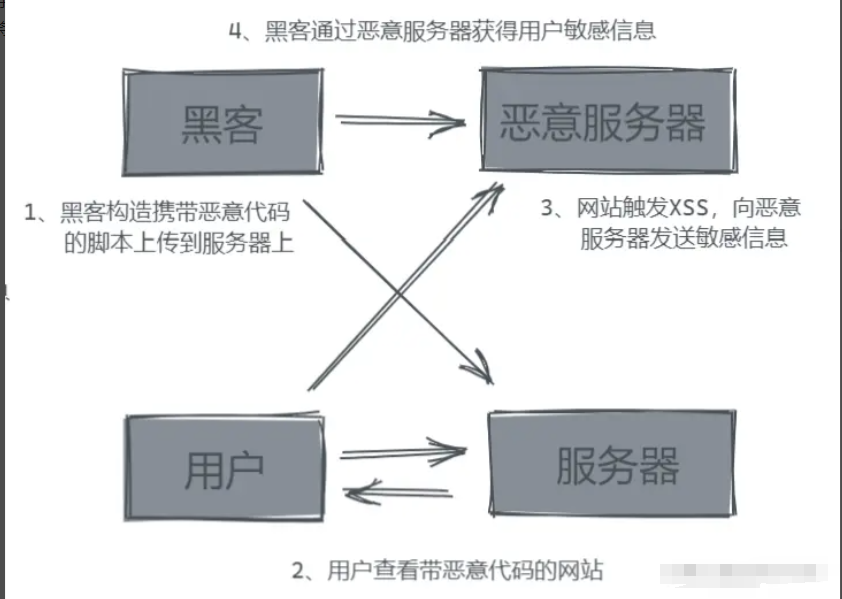

存储型 XSS

存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,插入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行。

攻击过程

1、上传恶意脚本

存储型攻击的第一步是构造恶意脚本,通过构造恶意脚本,然后嵌入到网站允许上传的内容中,提交到服务器,然后服务器将其存入数据库中

2、用户访问网站

当用户通过正常请求,发送请求到该被攻击的网站,由于请求的网页包含恶意脚本的内容,因此网站会从数据库中提取存在恶意脚本的内容,返回给用户

3、执行恶意代码

当服务器返回了包含恶意脚本的内容给用户后,用户端自动执行,发送 XSS 攻击,将用户敏感信息发送到恶意服务器,至此攻击成功

XSS 攻击防范措施

永远不要相信用户输入的任何东西,永远不要,永远不要!!! 当用户输入的信息提交到服务器的过程中,我们有两个防范关卡,第一个是前端,第二个是后端。作为前端或者后端,我们应该都知道,日常工作中,除了敲代码,我们还要在前端、后端间相互甩锅中度日!!!所以,在这种情况下, XSS 攻击到底在哪端做限制好呢,我的建议是,你做哪端,就在哪端做,不要天真的认为对方做了就行,安全问题永远是无孔不入的,当发生了安全攻击的时候,如果两端都做了限制,那么会极大地给攻击者增加攻击的难度,另外,当攻击发生时,如果你已经做了充分的限制,那么,甩锅侠乱战中,你将不会是其中一员了!!!

题外话

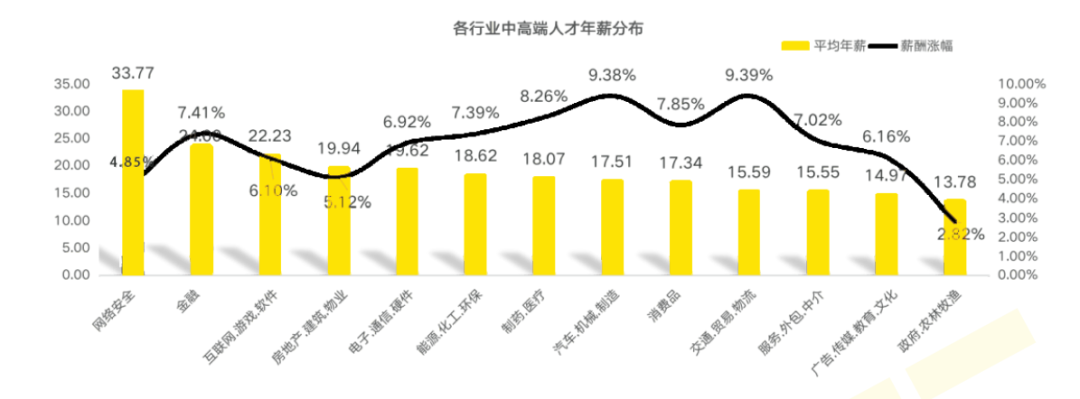

网络安全行业特点

1、就业薪资非常高,涨薪快 2022年猎聘网发布网络安全行业就业薪资行业最高人均33.77万!

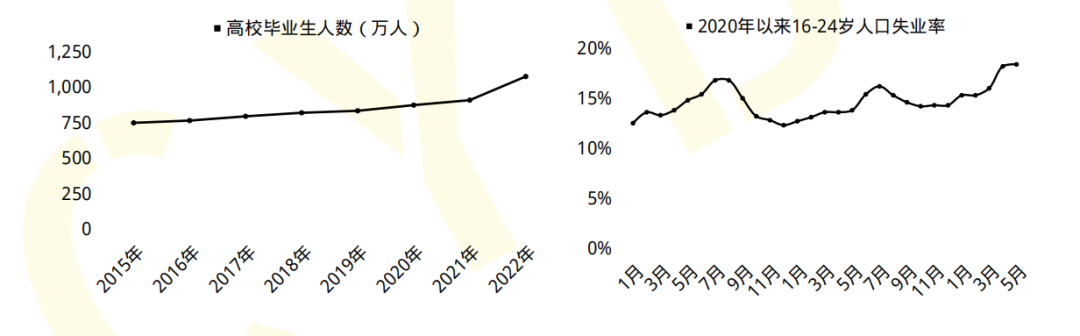

2、人才缺口大,就业机会多

2019年9月18日《中华人民共和国中央人民政府》官方网站发表:我国网络空间安全人才 需求140万人,而全国各大学校每年培养的人员不到1.5W人。猎聘网《2021年上半年网络安全报告》预测2027年网安人才需求300W,现在从事网络安全行业的从业人员只有10W人。

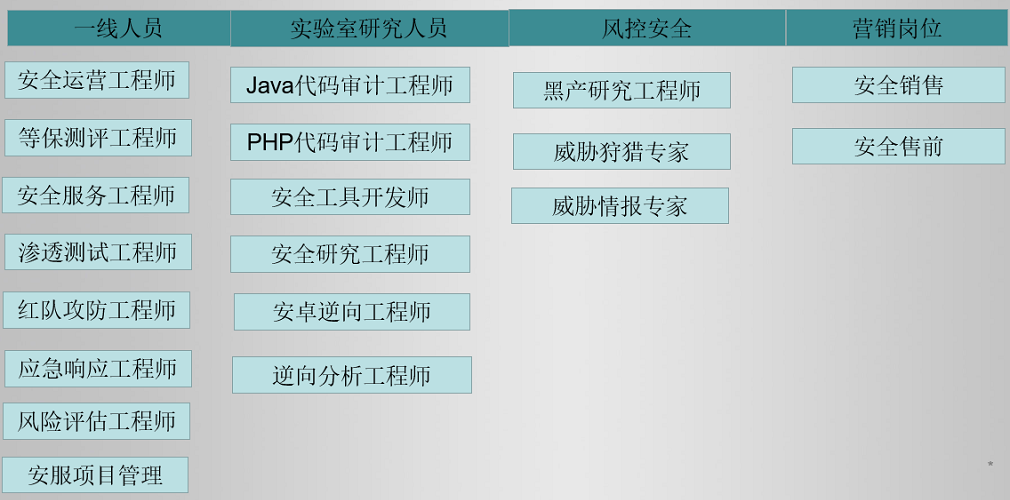

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

关于网络安全学习指南

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

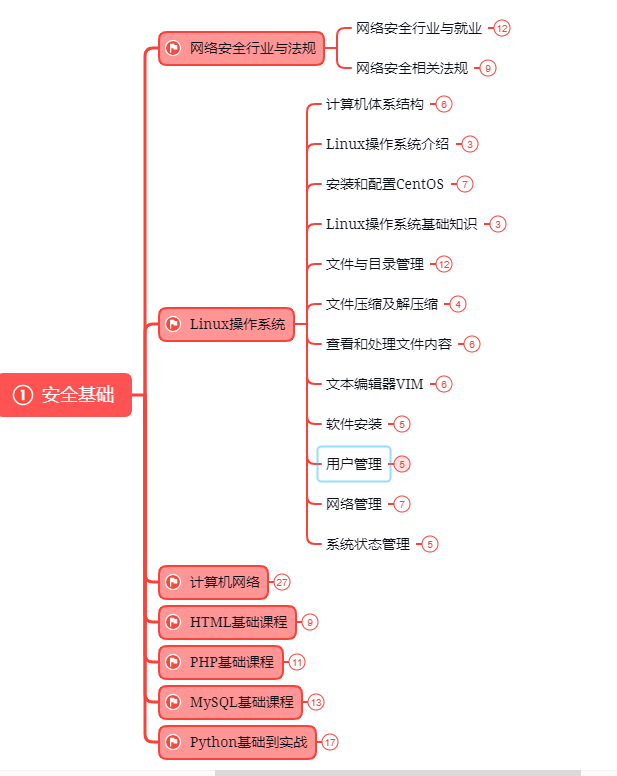

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

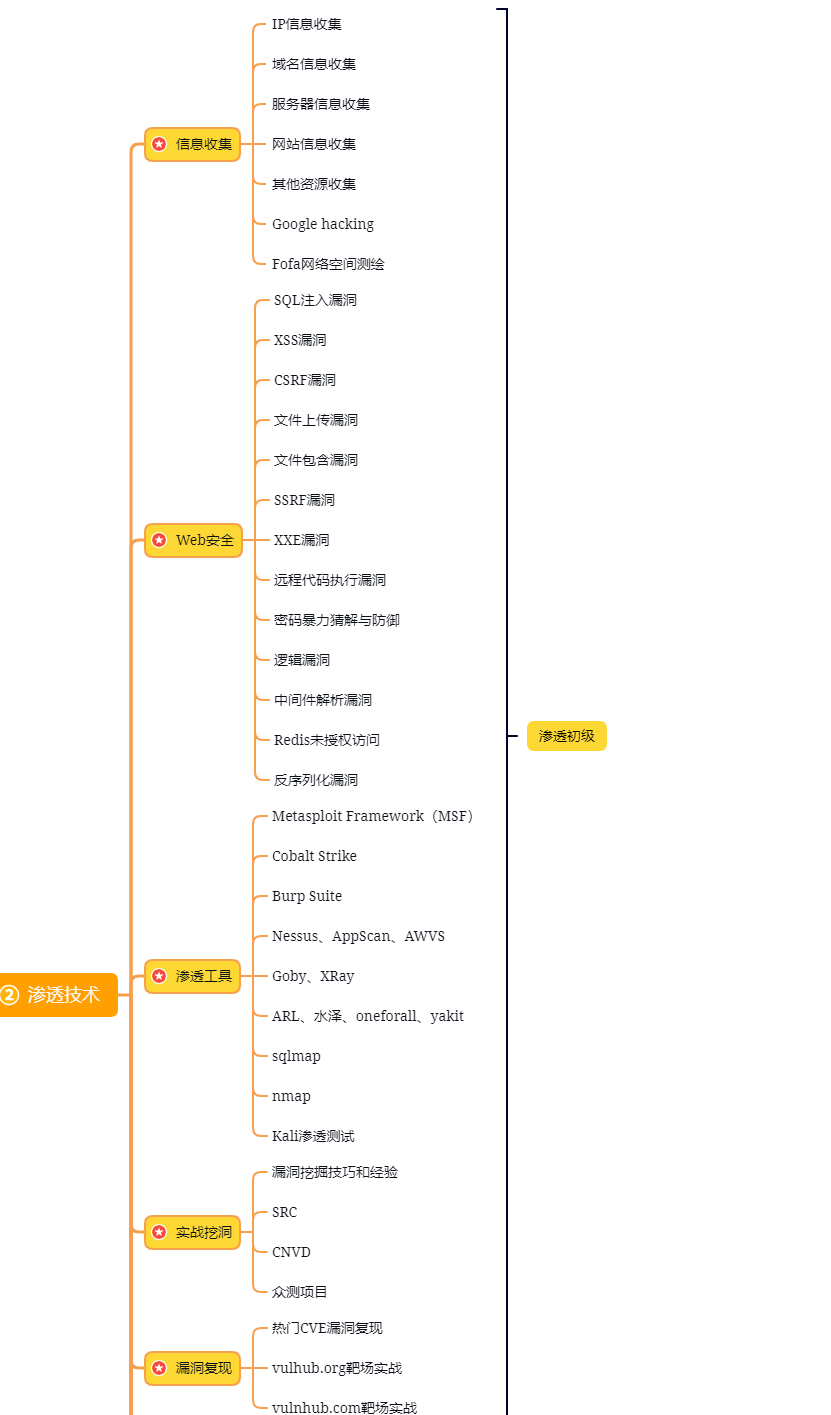

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

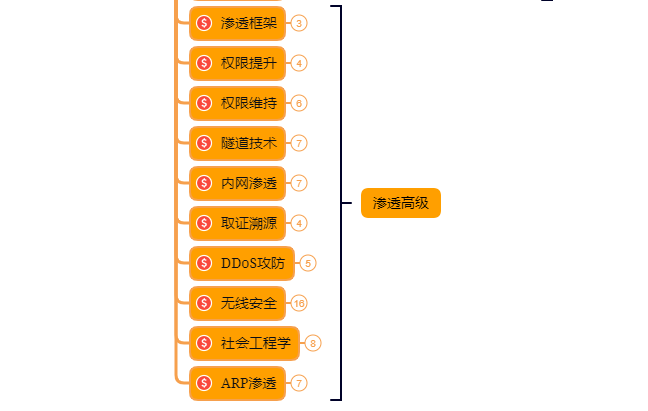

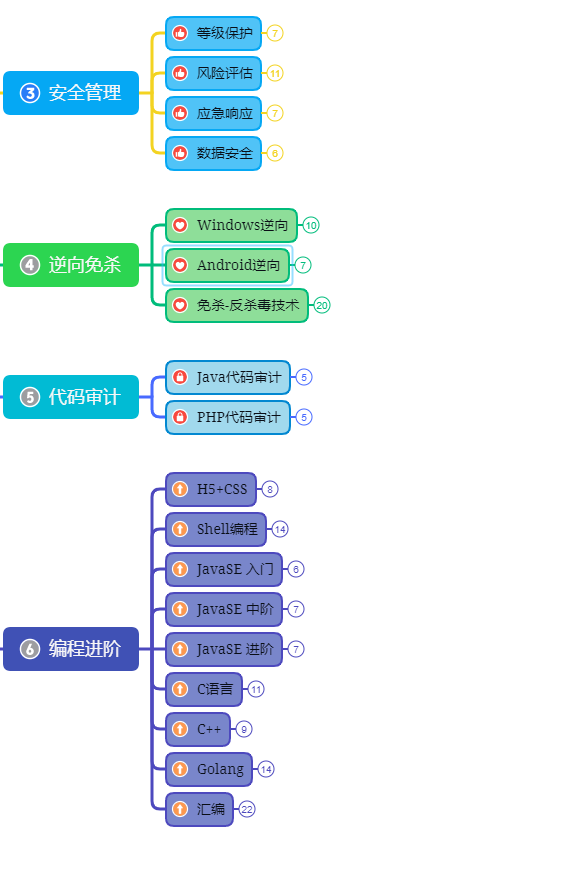

第三阶段:进阶

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以在下方扫码领取!!

608

608

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?