实验拓扑:

案例配置需求:

1、R1和PC1模拟上海总公司,R2和PC2模拟福州公司,R3和PC3模拟广州公司,配置分公司和总公司通过IPSec XXX互联,分公司和分公司之间不能建立IPSec XXX。福州分公司访问广州分公司,流量必须经过总公司的IPSec XXX隧道。

2、设备之间互联的IP如图所示,采用XY.1.1.X/24,如R1和ISP(R4)互联地址,R1为14.1.1.1/24,ISP为14.1.1.4。

R1和PC1互联,R1为192.168.1.1/24,PC1为192.168.1.2/24,网关为192.168.1.1。

R2和PC2互联,R2为192.168.2.1/24,PC1为192.168.2.2/24,网关为192.168.2.1。

R3和PC3互联,R3为192.168.3.1/24,PC1为192.168.3.2/24,网关为192.168.3.1。

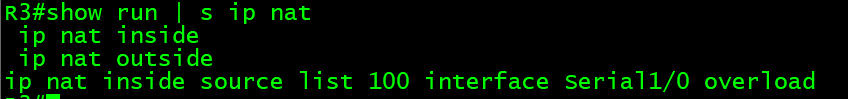

3、 在R1、R2和R3上分配配置NAT,允许内网用户能够通过NAT访问Internet;

4、 在R1、R2和R3上分别配置IPSec XXX,实现福州分公司和总公司可以互访;

配置思路

1.根据拓扑配置IP地址

2.在R1 R2 R3上配置NAT

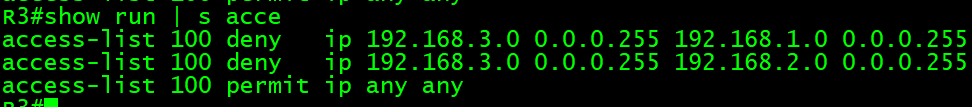

配置ACL,对ipsec XXX的流量不做NAT

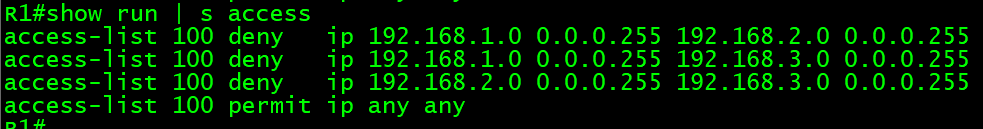

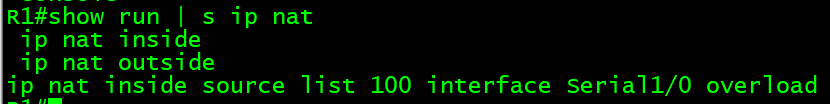

R1:

配置默认路由,访问ISP

配置默认路由,访问ISP

ip route 0.0.0.0 0.0.0.0 14.1.1.4

R2:

ip route 0.0.0.0 0.0.0.0 24.1.1.4 /配置默认路由,访问ISP/

R3:

ip route 0.0.0.0 0.0.0.0 34.1.1.4 /配置默认路由,访问ISP/

3.在R1 R2 R3上配置ipsec XXX

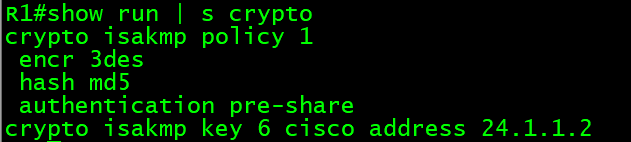

(1)在R1上配置R1-R2建立IPSec XXX隧道

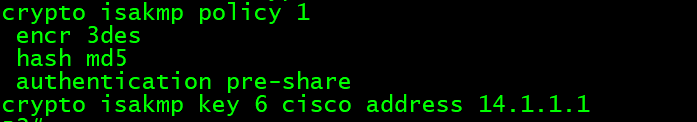

/ISAKMP/IKE阶段1的配置,配置管理连接/

配置管理连接的安全策略

加密算法使用3des

hash算法使用md5

采用预共享秘钥的方式认证

配置预共享秘钥

/ISAKMP/IKE阶段2的配置,配置数据连接/

/ISAKMP/IKE阶段2的配置,配置数据连接/

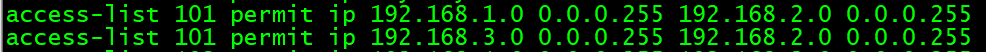

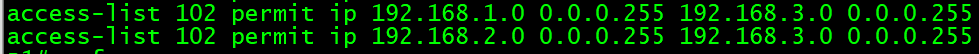

定义触发XXX的流量

定义触发XXX的流量

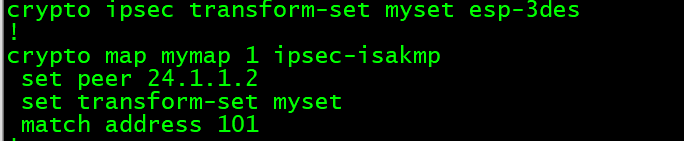

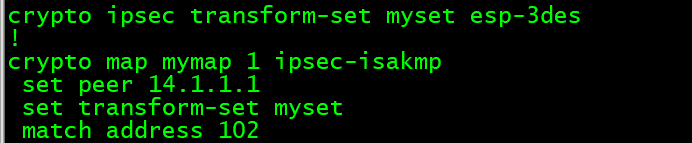

定义保护数据的安全协议

创建map,关联阶段2的数据连接的安全协议

指定XXX对等体

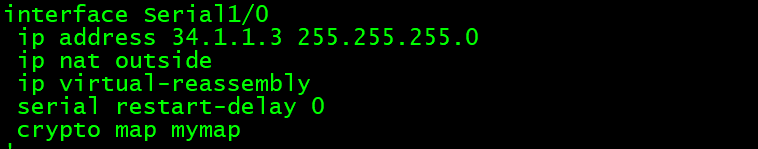

在接口上调用

(2)在R1上配置R1-R3建立IPSec XXX隧道

(2)在R1上配置R1-R3建立IPSec XXX隧道

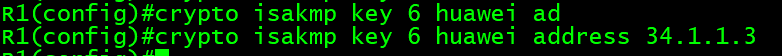

配置预共享秘钥

/ISAKMP/IKE阶段2的配置,配置数据连接/

/ISAKMP/IKE阶段2的配置,配置数据连接/

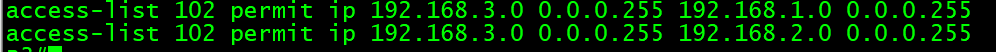

/定义触发XXX的流量/

在接口上调用

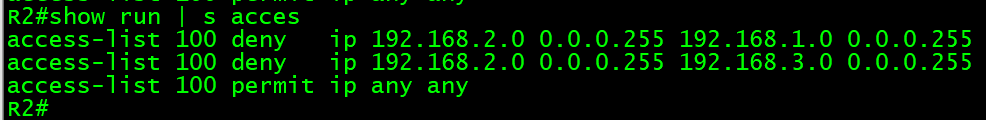

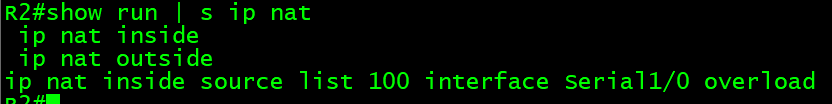

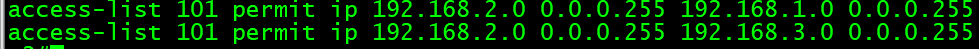

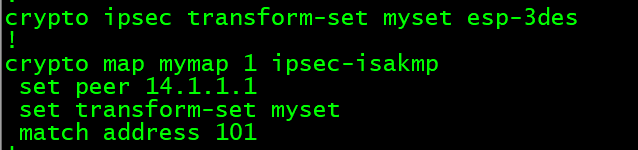

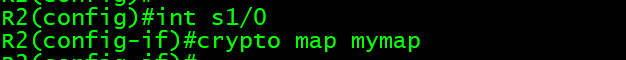

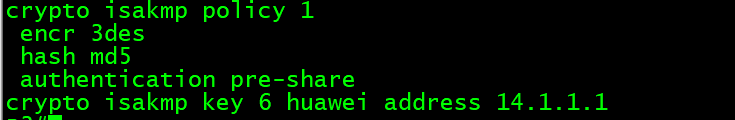

(3)在R2上配置R2-R1的ipsec XXX隧道

/ISAKMP/IKE阶段1的配置,配置管理连接/

/ISAKMP/IKE阶段2的配置,配置数据连接/

/ISAKMP/IKE阶段2的配置,配置数据连接/

在接口上调用:

(4)在R3上配置R3-R1的IPSec XXX隧道

/ISAKMP/IKE阶段1的配置,配置管理连接/

/ISAKMP/IKE阶段2的配置,配置数据连接/

/ISAKMP/IKE阶段2的配置,配置数据连接/

案例检验结果

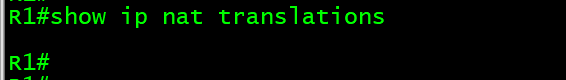

1.验证NAT

2.测试ipsec XXX连通性

此时R1的NAT映射表是空的

3.查看阶段1的IKE策略

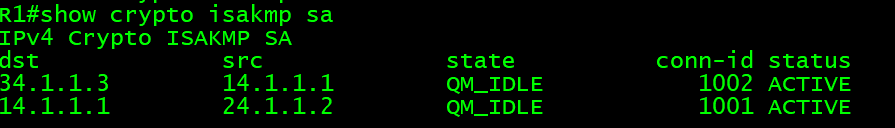

4.查看管理连接,验证阶段1是否协商成功

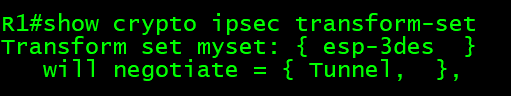

5.查看阶段2的ipsec传输集,数据连接的安全协议

6.查看数据连接SA的状态

7.查看crypto map

总结:

1、 建立IPSec XXX连接需要3个步骤:

- 流量触发IPSec

- 建立管理连接

- 建立数据连接

2、 阶段1的三个任务 - 协商采用何种方式建立管理连接

- 通过DH算法共享密钥信息

- 对等体彼此进行身份验证

3、 ISAKMP/IKE阶段2需要完成的任务 - 定义对等体间需要保护何种流量

- 定义用来保护数据的安全协议

- 定义传输模式

- 定义数据连接的生存周期以及密钥刷新的方式

5713

5713

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?