一、level-1

这一关通过$_GET[“name”],获取name的值,没有过滤通过echo直接进行了输出,所以很简单

payload:name=123;

二、level-2

这一关获取浏览器提交的keyword值,未进行过滤,输出在。

如果是keyword提交的是

三、level-3

转义了>括号,注释掉标签使用事件弹窗

后台源代码分析,采用htmlspecialchars函数对获取keyword变量进行过滤,输出在input标签的value中。htmlspecichars对尖括号进行了过滤

payload:

’ οnmοuseοver=javascript:alert(1) ’ 搜索后将鼠标移到框内。

四、level-4

这一关对get请求的keyword变量,过滤掉尖括号,采用htmlspecialchars过滤后用echo直接输出在返回的html中

payload:1" οnclick=alert(1)//

五、level-5

过滤了script和onclick标签,没有过滤a标签

后台源代码分析,对get提交的keyword变量,script替换成scr_ipt,on替换成o_n,htmlspecialchars函数过滤后,输出在html中

payload:">

六、level-6

过滤了script,herf,a标签,使用str_replace函数过滤的,大小写绕过

后台源代码分析。对get提交的keyword变量,替换<script 、on、src、data、href关键字,采用htmlspecialchars过滤后输出在html中

payload:">

七、level-7

之前的payload,发现on,script,href关键字被屏蔽,都直接替换为了空,使用双写来绕过

后台源代码分析。先将get方式提交的keyword变量通过strtolower转换为小写,将关键字script、on、src、data、href关键字替换成空,然后输出在html中

payload:1" oonnclick=alert(1)//

八、level-8

首先链接处已经有了一个href标签,直接使用javascript=alert(123),发现不行,然后使用d大小写也不行,尝试使用html实体编码javascript:alert(111)

后台源代码分析。将keyword提交的变量转换为小写,替换关键字script、on、src、data、href、",然后输出在a标签的href属性中

payload:javascript:alert(1)

九、level-9

使用第八关payload不行,查看后台源码判断必须有http://,把第八关的payload后面加上//http://就行

后台源代码分析。get提交的keyword变量,替换关键字script、on、src、data、href、",判断该变量有无http://

payload:javascript:alert(1)//http://

十、level-10

使用第九关编码尝试,使用尝试,看一下f12网络响应,发现过滤尖括号,发现form表单,尝试使用里面的三个参数提交变量,使用触发onclick事件

后台源代码分析,获取了get请求的keyword变量、t_sort变量,t_sort变量过滤掉了尖括号,输出在value属性中

payload:keyword=123&t_sort="type=“text” οnclick=“alert(111)”

十一、level-11

直接查看网络,响应看源码,发现第四个有值,而且是第十关的payload,看一下头信息,发现有referer头信息,可能会存在xss,f5刷新页面,burp抓包,自己构造referer参数,其值为payload

后台源代码分析,获取get请求的keyword、t_sort变量和refer字段,过滤refer字段的尖括号后输出在html代码中

payload:" type=“text” οnclick=“alert(1)”

十二、level-12

和上一关一样,只不过这关是修改ua头

后台源代码分析,获取get请求的keyword、t_sort变量和user-agent字段,过滤refer字段的尖括号后输出在html代码中

payload:" type=“text” οnclick=“alert(1)”

十三、level-13

cookie注入xss

后台源代码分析,获取get请求的keyword、t_sort变量和cookie字段,过滤refer字段的尖括号后输出在html代码中

payload:user=" type=“text” οnclick=“alert(1)”

十四、level-14

这关环境有问题。

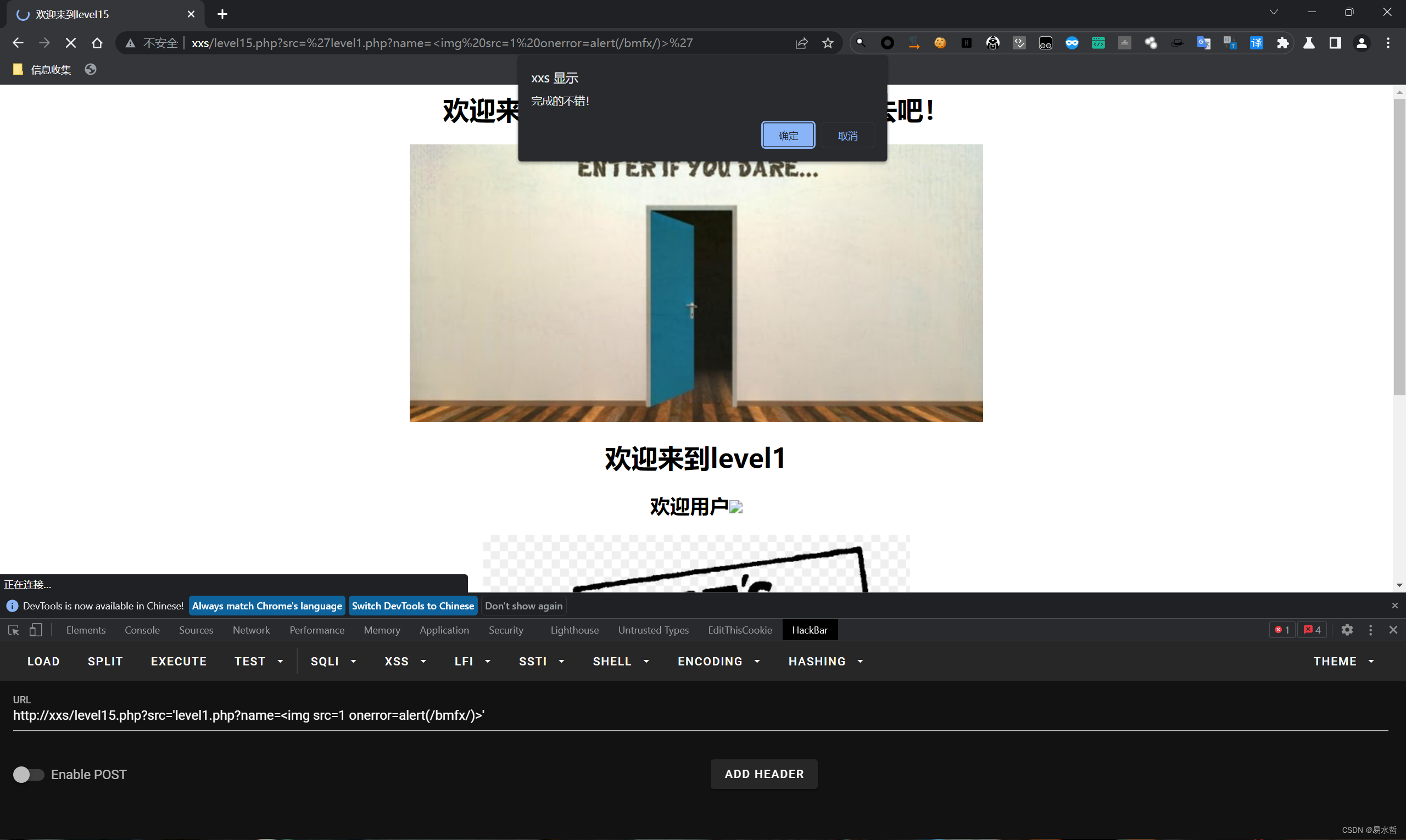

十五、level-15

本关卡使用 Angularjs的ng-include,直接在包含的页面,但是本关卡页面进行了编码,所以需要使用 img标签来触发xss

payload:http://xxs/level15.php?src=‘level1.php?name=’

十六、level-16

网络,响应,发现并无什么,使用进行尝试,/center> οnclick=alert(1)// 尝试,发现过滤,使用payload,使用 %0a回车符来代替空格源代码分析,过滤了script、空格、/

payload:<img%0asrc=1%0aοnerrοr=alert(1)>

十七、level-17

查看网页代码,发现有一个swf文件没有被加载,swf文件十四flash文件,可以被flash player打开,而embed标签可以引用flash对象,使用οnclick=alert(1),无返回响应,我们可以发现两个参数都被插到了embed标签,尝试构造payload,这里介绍js的另外两个事件,onmouseout事件,这个是鼠标移出指定的对象时发生,onmouseover事件,鼠标移动到指定的对象上时发生

payload:

http://xxs/level17.php?arg01=a&arg02=+οnmοuseοver=alert(1)

十八、level-18

和上一关一样的

十九、level-19-20

level-19 level-20 都属于flash xss类型,在此不做讨论。

375

375

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?