1.网关添加satoken相关依赖

<!-- Sa-Token 权限认证(Reactor响应式集成)-->

<dependency>

<groupId>cn.dev33</groupId>

<artifactId>sa-token-reactor-spring-boot-starter</artifactId>

<version>1.34.0</version>

</dependency>

<!-- Sa-Token 整合 Redis (使用jackson序列化方式) -->

<dependency>

<groupId>cn.dev33</groupId>

<artifactId>sa-token-dao-redis-jackson</artifactId>

<version>1.34.0</version>

</dependency>

<dependency>

<groupId>org.apache.commons</groupId>

<artifactId>commons-pool2</artifactId>

</dependency>

切记gateway 是基于webflux的所以添加的是 sa-token-reactor-spring-boot-starter

2. 内部服务添加依赖

<!-- Sa-Token 权限认证,在线文档:https://sa-token.cc -->

<dependency>

<groupId>cn.dev33</groupId>

<artifactId>sa-token-spring-boot-starter</artifactId>

<version>1.34.0</version>

</dependency>

<!-- Sa-Token 整合 Redis (使用jackson序列化方式) -->

<dependency>

<groupId>cn.dev33</groupId>

<artifactId>sa-token-dao-redis-jackson</artifactId>

<version>1.34.0</version>

</dependency>

3.在网关添加全局过滤器

package com.mc.gateway.config;

import cn.dev33.satoken.reactor.filter.SaReactorFilter;

import cn.dev33.satoken.router.SaRouter;

import cn.dev33.satoken.stp.StpUtil;

import cn.dev33.satoken.util.SaResult;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

/**

* [Sa-Token 权限认证] 配置类

* @author kong

*/

@Configuration

public class SaTokenConfigure {

// 注册 Sa-Token全局过滤器

@Bean

public SaReactorFilter getSaReactorFilter() {

return new SaReactorFilter()

// 拦截地址

.addInclude("/**") /* 拦截全部path */

// 开放地址

.addExclude("/favicon.ico")

// 鉴权方法:每次访问进入

.setAuth(obj -> {

// 登录校验 -- 拦截所有路由,并排除/user/doLogin 用于开放登录

SaRouter.match("/**", "/auth/login", r -> StpUtil.checkLogin());

// 更多匹配 ... */

})

// 异常处理方法:每次setAuth函数出现异常时进入

.setError(e -> {

return SaResult.error(e.getMessage());

})

;

}

}

4. 继续在网关添加全局过滤器

此过滤器就是在请求头里添加验证信息,方便后面进入内部服务后验证请求是否是从网关处转发来的

/**

* 全局过滤器,为请求添加 Same-Token

*/

@Component

public class ForwardAuthFilter implements GlobalFilter {

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

ServerHttpRequest newRequest = exchange

.getRequest()

.mutate()

// 为请求追加 Same-Token 参数

.header(SaSameUtil.SAME_TOKEN, SaSameUtil.getToken())

.build();

ServerWebExchange newExchange = exchange.mutate().request(newRequest).build();

return chain.filter(newExchange);

}

}

5.在内部服务将Satoken 拦截器注入

@Configuration

public class InterceptorConfig implements WebMvcConfigurer {

/**

* 在springboot容器中放入拦截器

* @return

*/

@Bean

public SmsInterceptor getSMSInterceptor() {

return new SmsInterceptor();

}

/**

* 注册拦截器,并且拦截指定的路由,否则不生效

* @param registry

*/

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(new SaInterceptor()).addPathPatterns("/**");

}

/**

* 校验是否从网关转发

*/

@Bean

public SaServletFilter getSaServletFilter() {

return new SaServletFilter()

.addInclude("/**")

.addExclude("/favicon.ico")

.setAuth(obj -> {

// 校验 Same-Token 身份凭证 —— 以下两句代码可简化为:SaSameUtil.checkCurrentRequestToken();

String token = SaHolder.getRequest().getHeader(SaSameUtil.SAME_TOKEN);

SaSameUtil.checkToken(token);

})

.setError(e -> {

return SaResult.error(e.getMessage());

})

;

}

}

很明显 此 SaServletFilter 就是用来验证请求是否是从网关转发而来

详情登陆模块代码…

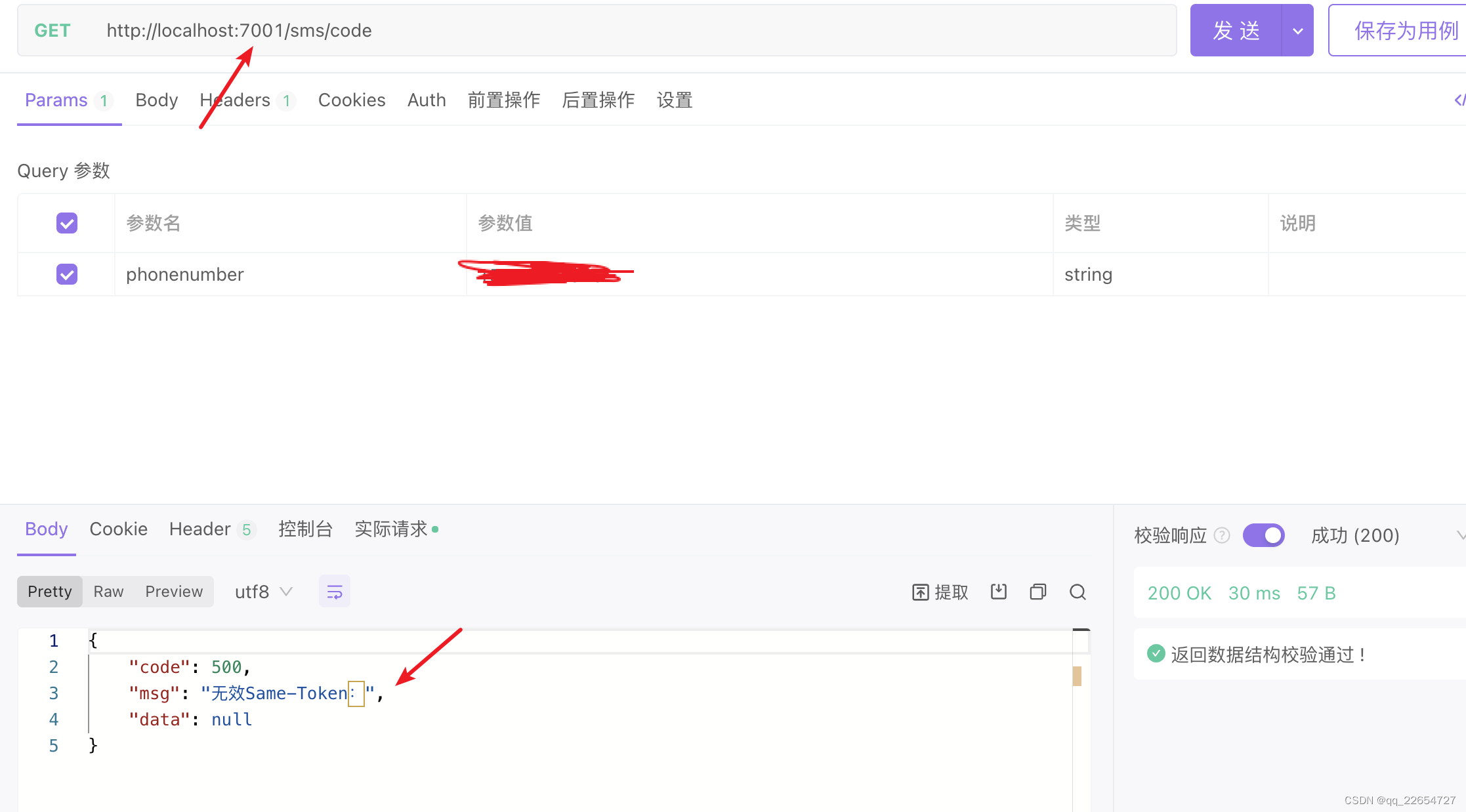

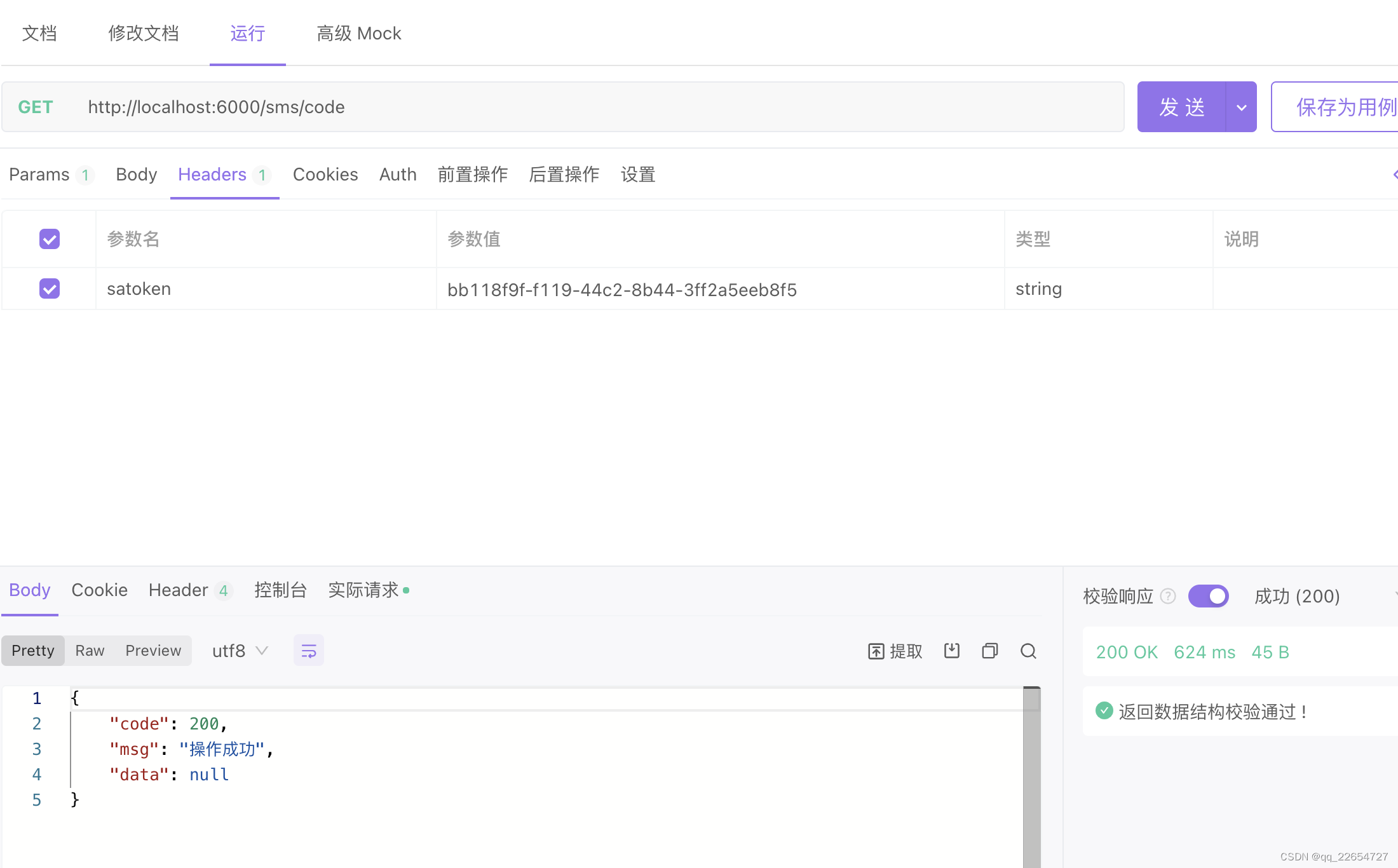

6.接下来实际验证

提示: 网关端口 6000 资源服务端口 7001

这里提示就是 网关处ForwardAuthFilter 中没有在header中插入Same-Token

修改端口–>6000 输入相应token

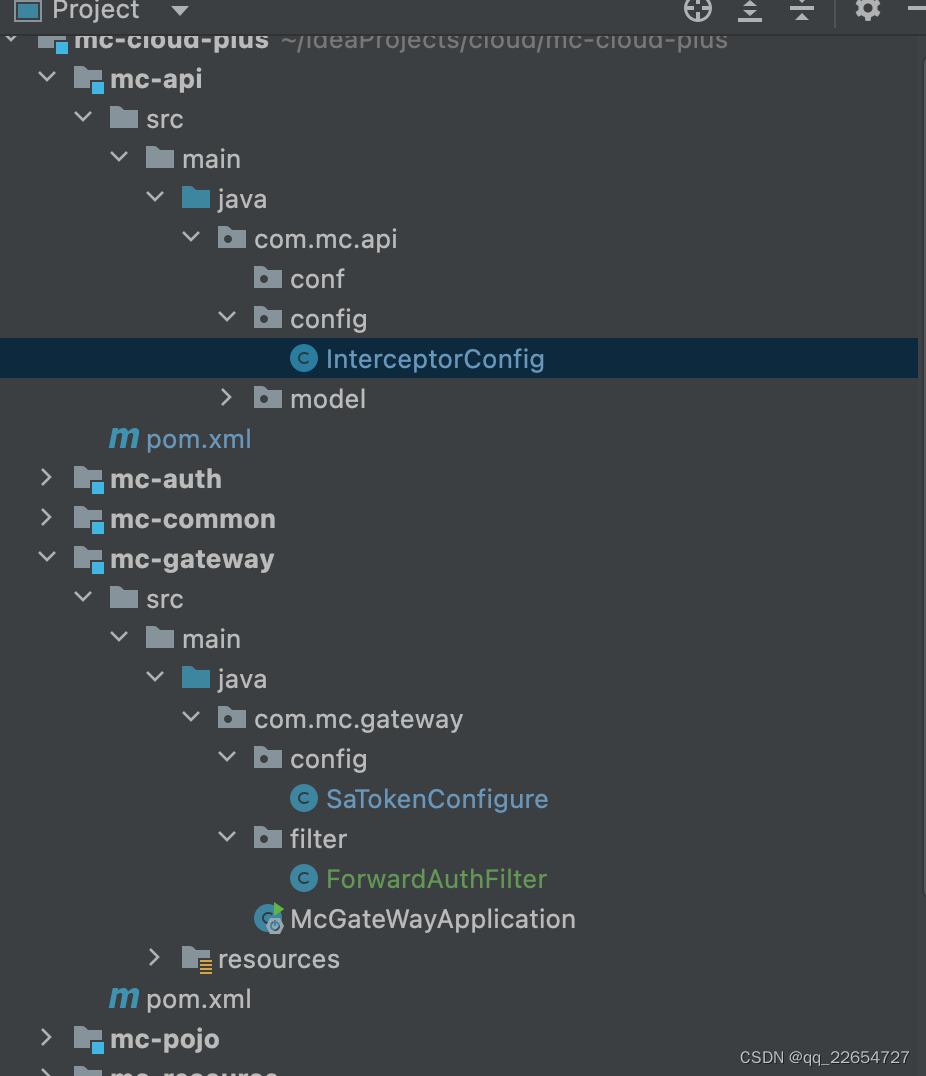

目录结构

至此 在网关处统一认证

至此 在网关处统一认证

3502

3502

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?