如果被检查到 "X-Frame-Options未配置",那么接下来就要在规定时间内完成整改。

风险:攻击者可以使用一个透明的、不可见的iframe,覆盖在目标网页上,然后诱使用户在该网页上进行操作,此时用户将在不知情的情况下点击透明的iframe页面。通过调整iframe页面的位置,可以诱使用户恰好点击iframe页面的一些功能性按钮上,导致被劫持。

设置:X-Frame-Options 有三个值:

DENY 表示该页面不允许在frame中展示,即便是在同域名页面中嵌套也不允许。

SAMEORIGIN 表示该页面可以在相同域名页面的 frame 中展示。

ALLOW-FROM uri 表示该页面可以在指定来源的 frame 中展示。

根据所知道的知识,总结下来,有几种实现方式:

1.页面控制

每个jsp页面都要写这段,太无语,我只声明我知道这种方式,但绝不会用

<% response.addHeader("x-frame-options","SAMEORIGIN"); %>

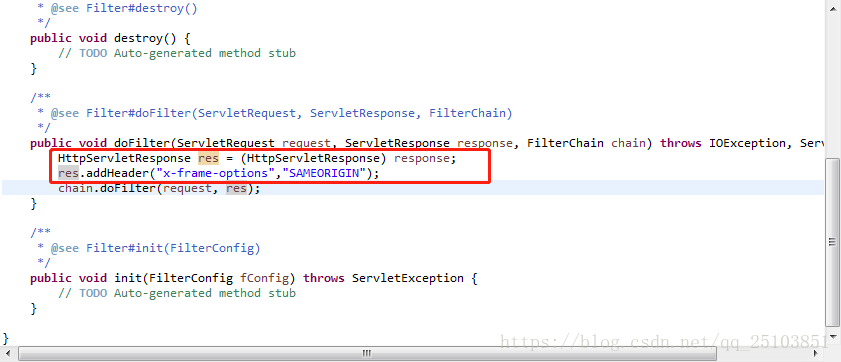

2.项目加filter控制

项目增加配置过滤器,配置以下代码

HttpServletResponse res = (HttpServletResponse) response;

res.addHeader(“x-frame-options”,”SAMEORIGIN”);

3.ngix控制

配置 nginx 发送 X-Frame-Options 响应头,把这行添加到 ‘http’, ‘server’ 或者 ‘location’ 的配置中: add_header X-Frame-Options SAMEORIGIN;

4.aphache控制

配置 Apache 在所有页面上发送 X-Frame-Options 响应头,需要把下面这行添加到 ‘site’ 的配置中: Header always append X-Frame-Options SAMEORIGIN

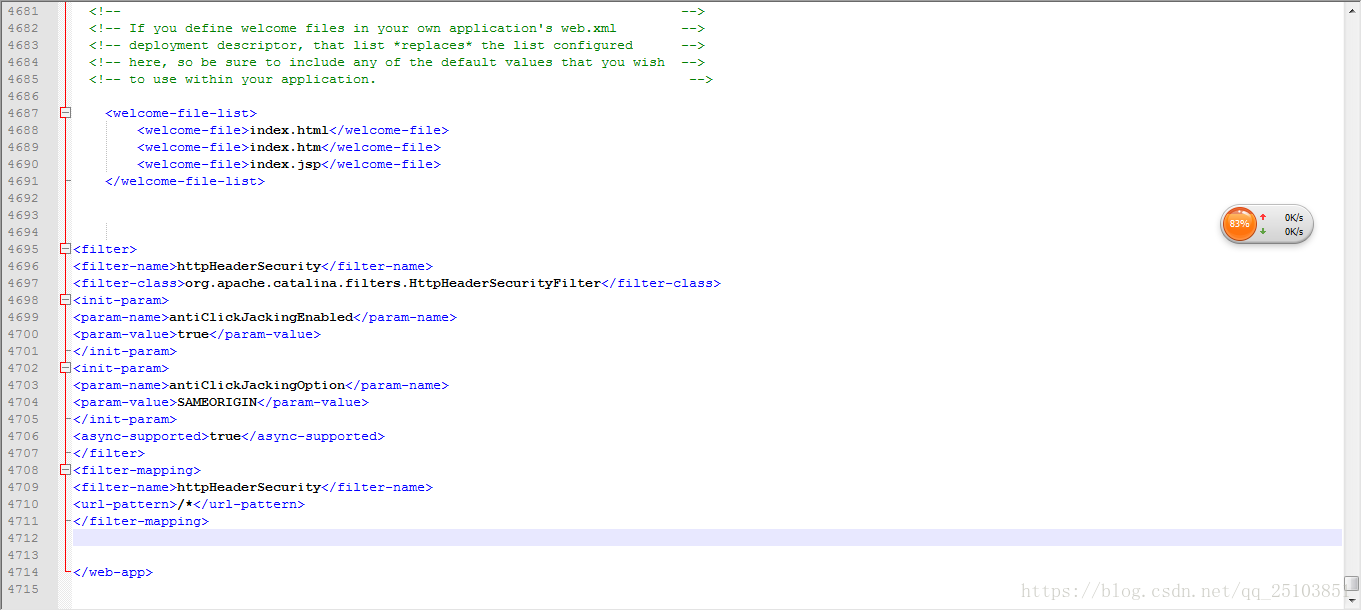

5.tomcat控制

(推荐)

tomcat/cnf/web.xml

增加配置

#

httpHeaderSecurity

org.apache.catalina.filters.HttpHeaderSecurityFilter

antiClickJackingEnabled

true

antiClickJackingOption

SAMEORIGIN

true

httpHeaderSecurity

/*

#

参照如图:

其中第5种方式,通过tomcat控制最方便,不过实际配置过程中,版本过低的tomcat会启动不了,建议tomcat版本不要低于7.0.69 .

(其中有些内容有摘抄,如果实际效果不理想,欢迎留言)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?