8.5 文件后缀绕过攻击

文件后缀名攻击时服务端代码中限制了某些后缀的文件不允许上传,但是有些Apache是允许解析其他文件后缀的,例如在httpd.conf中,如果配置有如下代码,则能够解析php和phtml文件。

AddType application/x-httpd-php .php .phtml

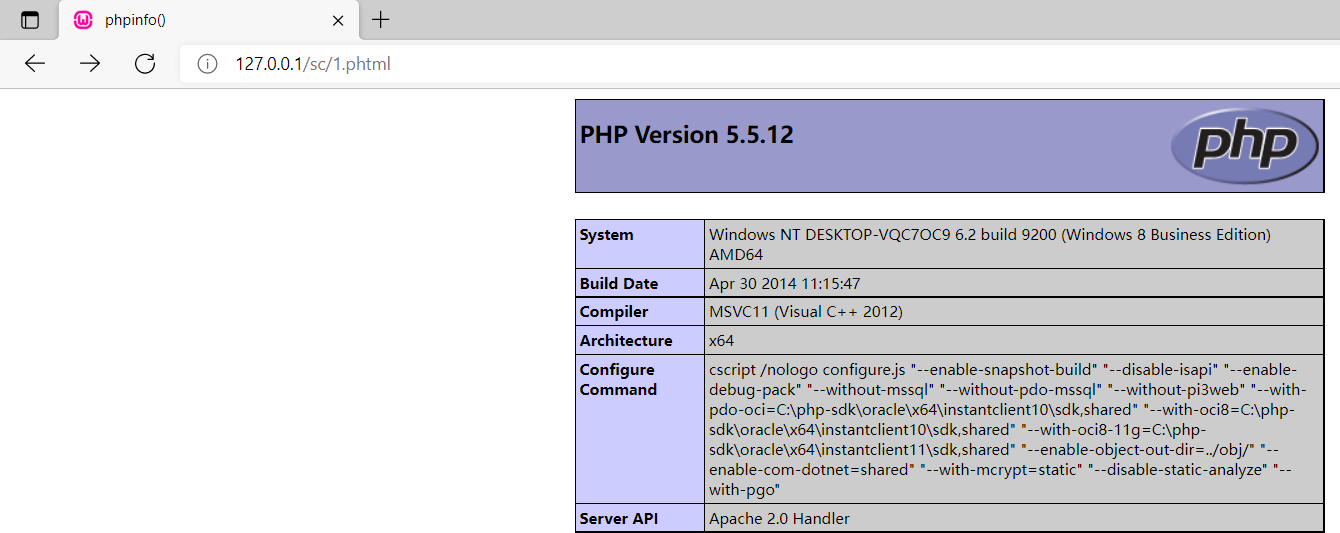

所以,可以上传一个后缀为phtml的WebShell,如图93所示。

图93 Apache解析phtml文件

图93 Apache解析phtml文件

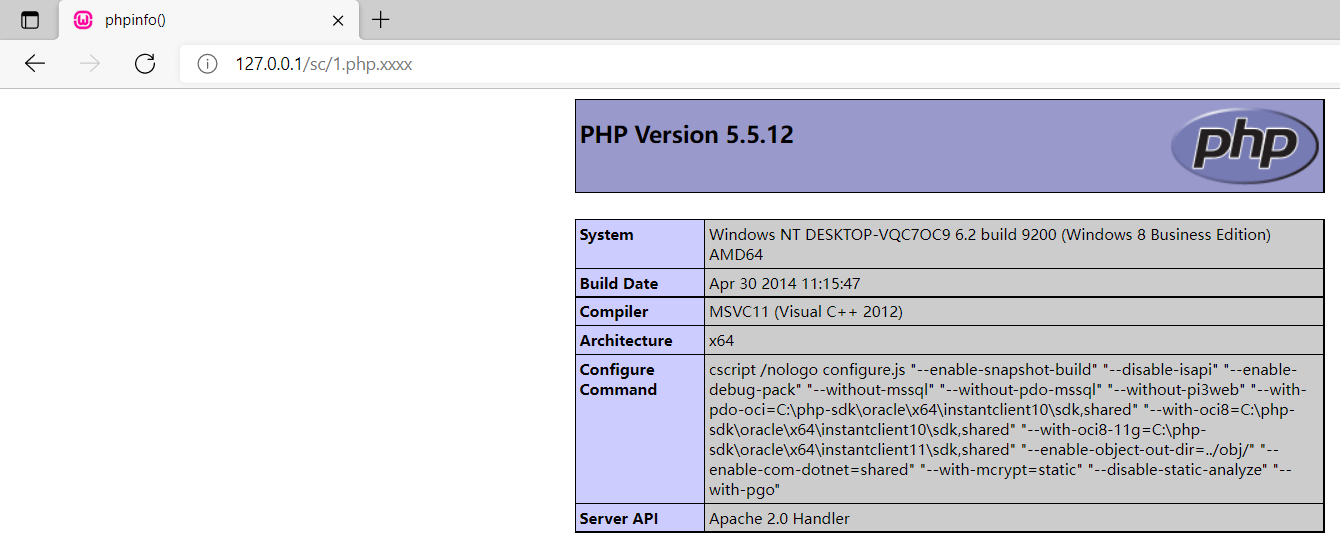

在Apache的解析中,是从右到左开始解析文件后缀的,如果最右侧的扩展名不可识别,就继续往左判断,直到遇到可以解析的文件后缀为止,所以如果上传的文件名类似1.php.XXXX,因为后缀XXXX不可以解析,所以向左解析后缀php,如图93所示。

图94 Apache解析顺序

图94 Apache解析顺序

8.6 文件后缀绕过代码分析

服务端处理上传文件的代码如下所示。通过函数pathinfo()获取文件后缀,将后缀转换为小写后,判断是不是“php”,如果上传文件的后缀是php,则不允许上传,所以此处可以通过利用Apache解析顺序或上传phtml等后缀的文件绕过改代码的限制。

<?php header('Content-type:text/html;charset=utf-8');

if ($_FILES["file"]["error"] > 0)

{

echo "Return Code: " . $_FILES["file"]["error"] . "<br />";

}

else

{

$info=pathinfo($_FILES["file"]["name"]);

$ext=$info['extension'];//得到文件扩展名

if (strtolower($ext) == "php")

{

exit("不允许的后缀名");

}

echo "Upload: " . $_FILES["file"]["name"] . "<br />";

echo "Type: " . $_FILES["file"]["type"] . "<br />";

echo "Size: " . ($_FILES["file"]["size"] / 1024) . " Kb<br />";

echo "Temp file: " . $_FILES["file"]["tmp_name"] . "<br />";

if (file_exists("upload/" . $_FILES["file"]["name"]))

{

echo $_FILES["file"]["name"] . " already exists. ";

}

else

{

move_uploaded_file($_FILES["file"]["tmp_name"],"upload/" . $_FILES["file"]["name"]);

echo "Stored in: " . "upload/" . $_FILES["file"]["name"];

}

}

?>

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?