前言

Web类的考试,在CTF比赛中十分常见。本人从计算机专业转网络安全发展,属于半路出家,一知半解,如有总结不到位的地方,欢迎交流分享。

训练平台

正文

Web基础中,常见的考点如下:

1、源代码隐藏

打开网页,显示 FLAG is not here。

F12查看源代码,取得flag

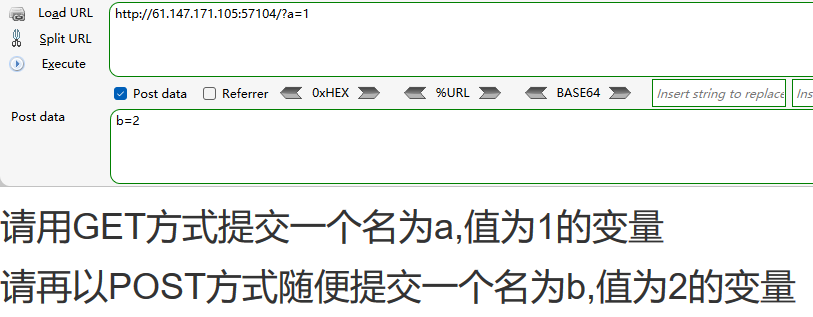

2、GET和POST传参

GET和POST是 HTTP请求的两种基本方法。 主要的考点是GET参数通过URL传递,POST放在Request body中。

打开网页,要求如下:

通过在网页url后添加如下代码,完成要求

?a=1

这个是时候又要求b=2传参,通过在火狐调试台上传参,,完成要求

最后取得key

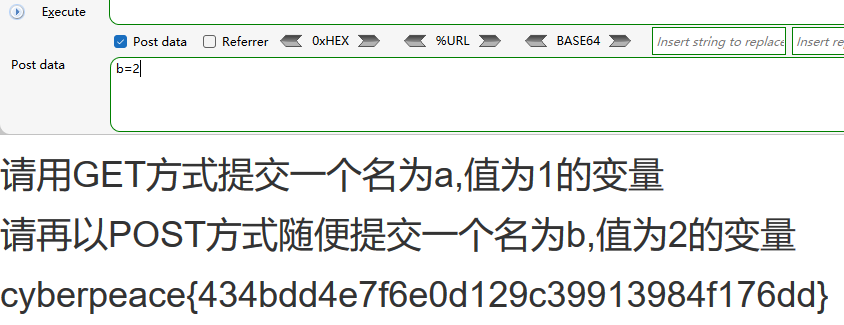

3、robots协议

robots协议用于防爬虫, 考点就是看你能不能找到该日志文档所在的位置。

如下图

把php贴到url中,通过get请求拿到flag

4、备份文件

考点是 源码泄露 1

网站运维人员都会备份,常见的备份格式有很多。

基础题常考的格式文件就是.bak

5、Cookie

缓存,F12调试,会有意外收获。

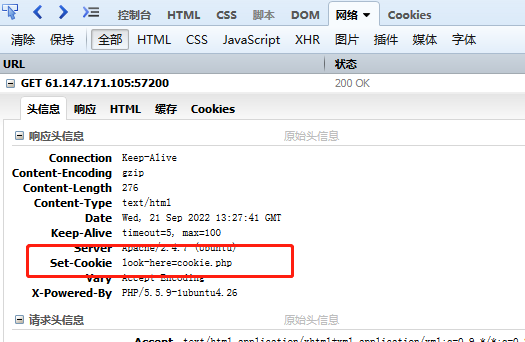

基础题考察你细不细致

从网络请求中发现请求cookie.php

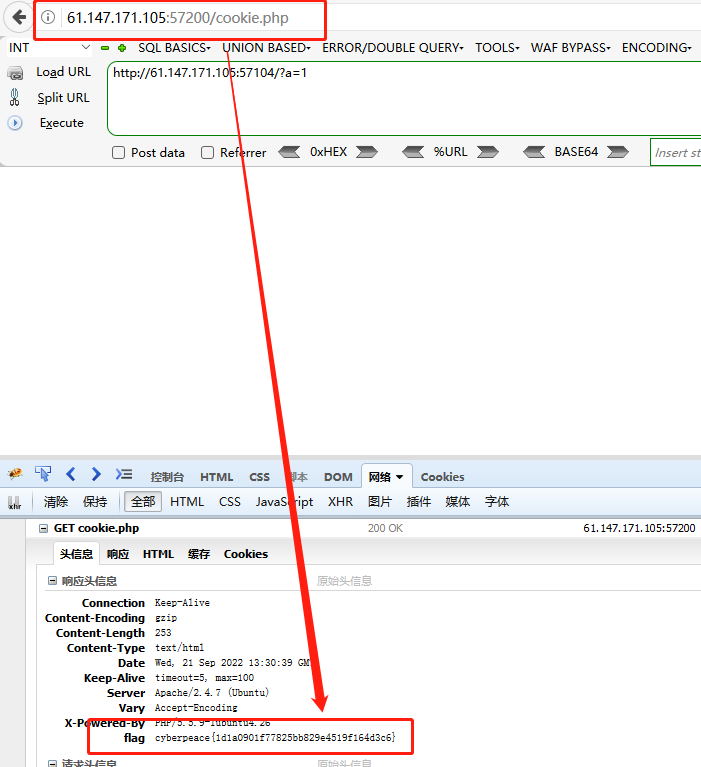

然后,我们通过前面讲的 get传参到URL中,观察响应头request拿到flag。

1292

1292

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?