XSS(Stored)

前言

看了一个web的安全视频,里面有说说有的web漏洞都是输入输出的控制问题,虽然感觉说的太笼统了。但确实没什么毛病。sql注入来说,对用户的输入做好处理,对服务端的输出做好处理,对于我这样的菜鸡来说就很难了(字符型注入对单引号转义就感觉好难做啊)

XSS也是这样。因为对用户输入控制的不严格,让用户的输入被当做代码执行。这和sql感觉就十分相似了。只不过一个是对数据库一个是对前端页面

练习

Low

我们点进页面可以发现这类似一个留言板页面

我们试着输一下试一下

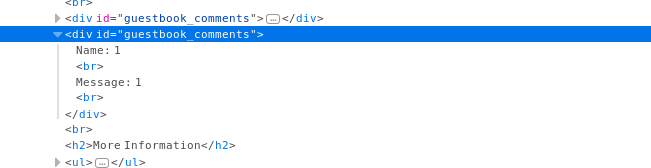

可以看到测试的1,1显示到了下面

查看页面源码可以发现我们的输入被嵌入到了页面返回

这时候我们直接来试下最简单的弹窗,因为用户名有长度限制,我们将构造的语句输入message当中

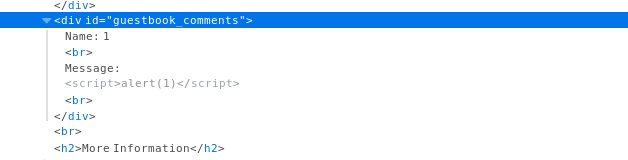

可以看到message中并没有显示我们刚才输入的<script>1</script>并没有显示出来,而是被当做代码执行了,弹出了弹窗

从页面源码中我们也可以看到,这里直接将我们的输入嵌入了源码,所以被当做了代码执行

然后这里name虽然有字符限制,但这里字符限制仅仅是在前端做

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4159

4159

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?