本次实验使用BT5攻击机中的3proxy实现内网穿透实验。

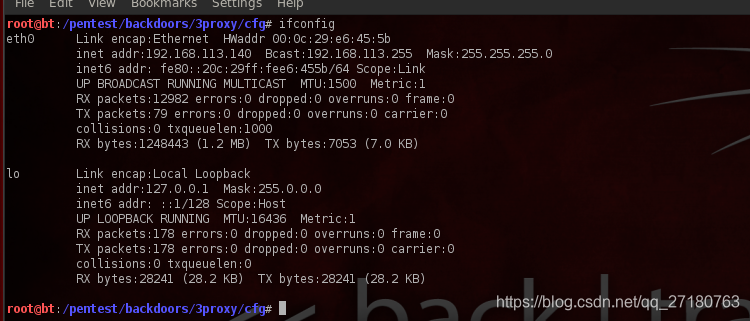

实验机IP地址:192.168.113.140

首先使用搭建apache2服务,监听本地80端口

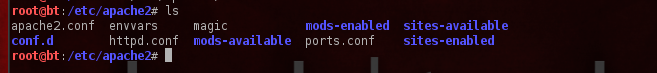

apache2服务搭建:

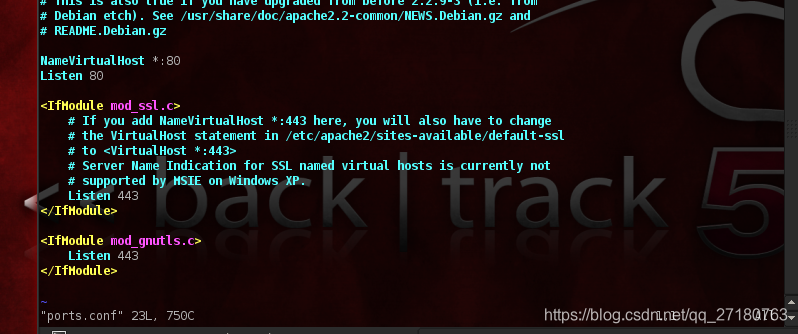

进入/etc/apache2中,确认apache2.conf的根目录。并确定ports.conf的监听端口为80

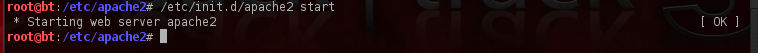

然后使用命令重启apache2服务:

/etc/init.d/apache2 start

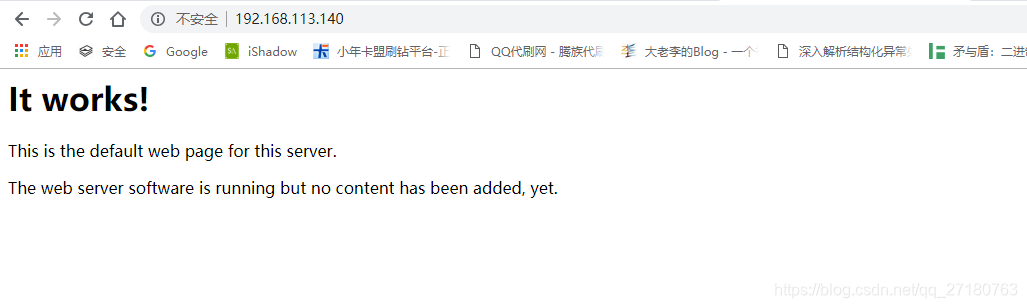

确定该网站可以访问。

配置3proxy内网穿透工具

工具位置:/pentest/backdoors/3proxy/

首先配置3proxy的配置文件:(位置为/pentest/backdoors/3proxy/cfg/3proxy.cfg.sample)

external修改为外网口IP

internal修改为内网口IP

这里我们将external和internal的值都设为本机IP

新建3proxy的依赖文件

位置:/pentest/backdoors/3proxy/cfg/

新建文件名:3proxy.cfg

文件内容:

auth none

flush

external 192.168.113.140

internal 192.168.113.140

maxconn 300

tcppm 8080 192.168.113.140 80

保存依赖文件并退出。

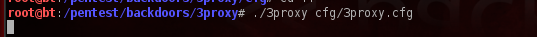

运行3proxy

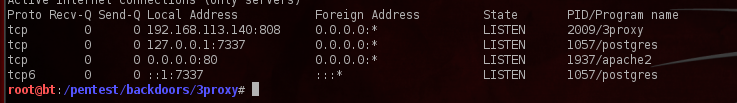

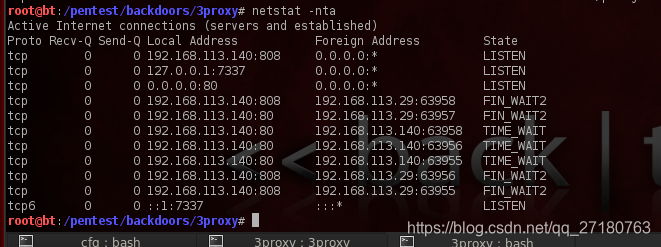

可以看到808端口已经被占用。

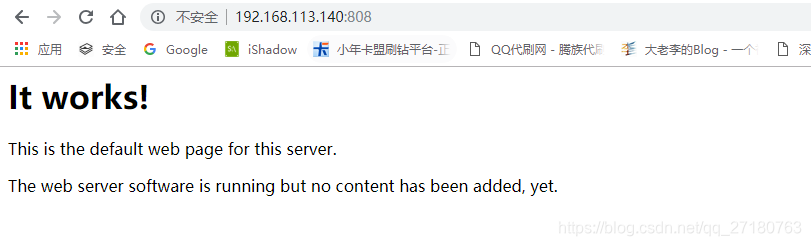

当我们访问808端口时,弹回的就是80口的信息:

各位可以通过这个来大概想象一下内网穿透是什么意思,我目前的理解就是建立一个隧道,把访问808口的数据全都转发到80口上,然后80口的数据通过808口返回给用户。

具体的我觉得如果仅仅实现这个功能,可以参考我原来写过的一个后门脚本。就是实现数据包分流的。端口复用+端口转发的后门漏洞。

https://blog.csdn.net/qq_27180763/article/details/82988251

本文详细介绍了如何在BT5攻击机上使用3proxy工具实现内网穿透实验。从搭建apache2服务到配置3proxy,再到运行实验,全程实战演示。通过设置内外网IP,建立隧道,将808端口数据转发至80端口,实现内网穿透。

本文详细介绍了如何在BT5攻击机上使用3proxy工具实现内网穿透实验。从搭建apache2服务到配置3proxy,再到运行实验,全程实战演示。通过设置内外网IP,建立隧道,将808端口数据转发至80端口,实现内网穿透。

764

764

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?