本篇用来记录个人的使用。有些细节并不会提及。

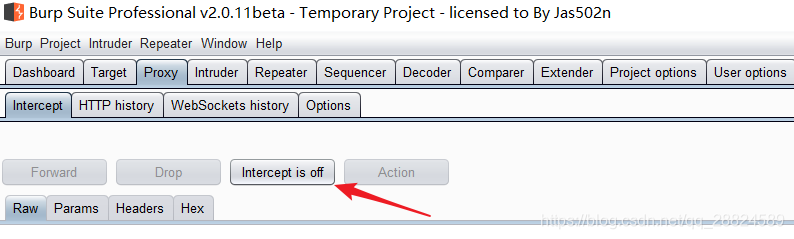

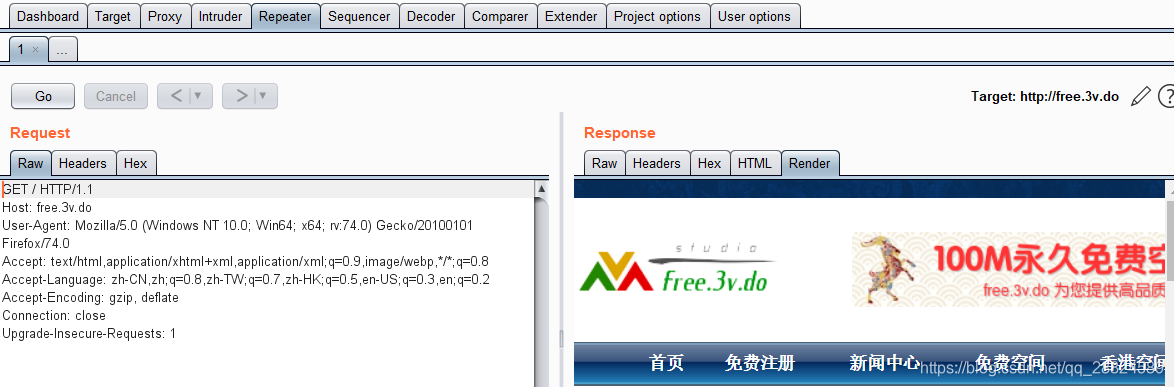

截包

这个是最基本的功能,配置好浏览的代理设置后就可以启用。

点击此处后,再刷新要浏览的页面即可截包。(ps:没记错的话这是在应用层截取,如果是https的包则需要在浏览器配置证书)

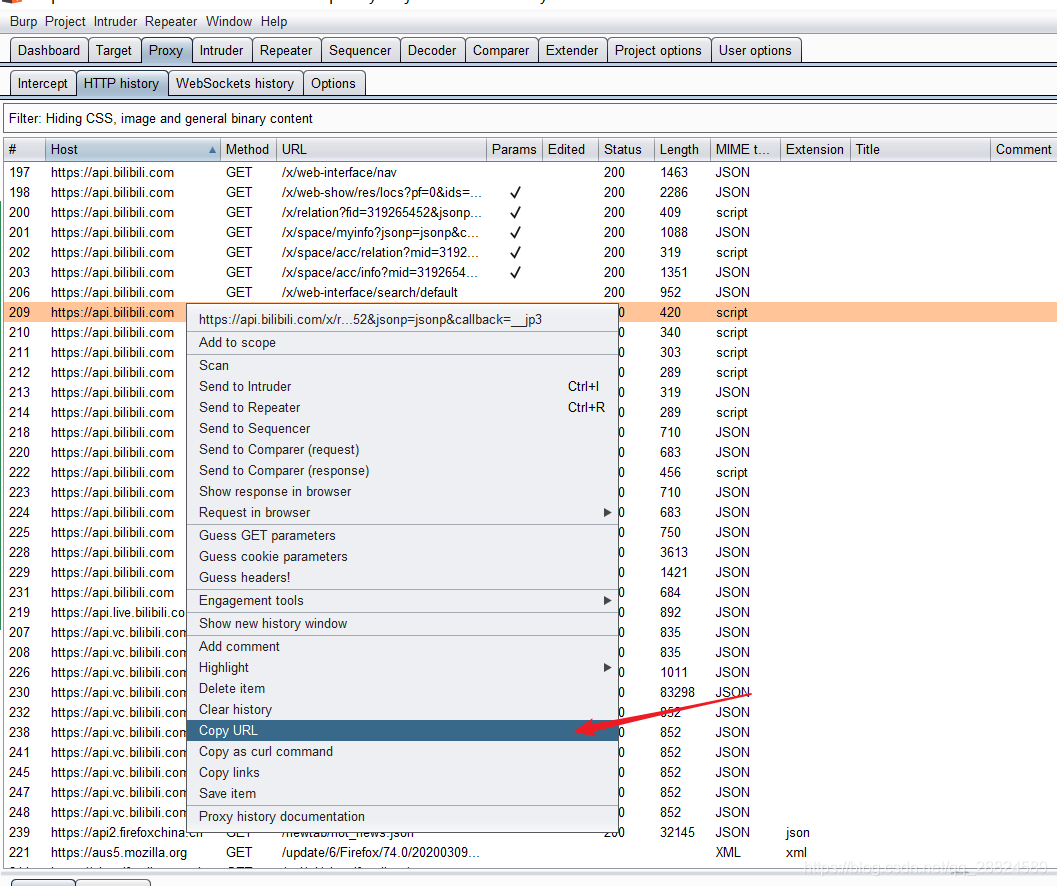

对于多阶段过程的站点访问(比如忘记密码时候的各种认证),可以先用普通用户进行一次完整的过程,然后在http history中查看期间的所有请求,然后copy下来url,在另一个浏览器中进行低用户的访问,测试是否存在访问控制的漏洞。

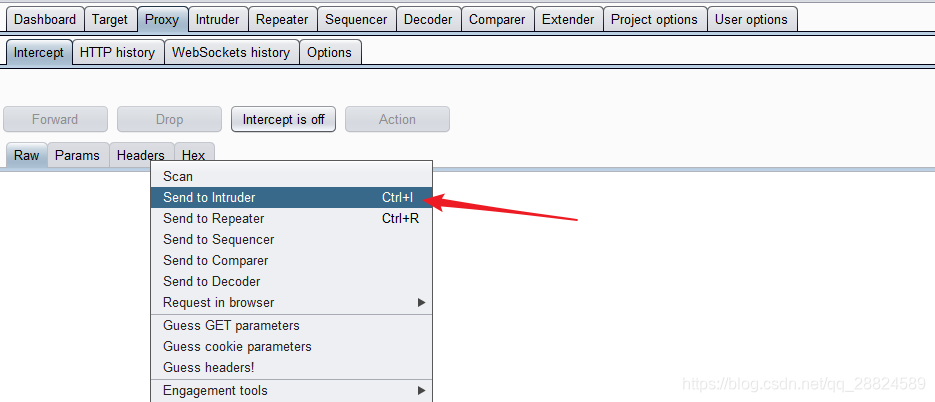

intruder

此功能常用于爆破,

可以通过此处提交给intruder

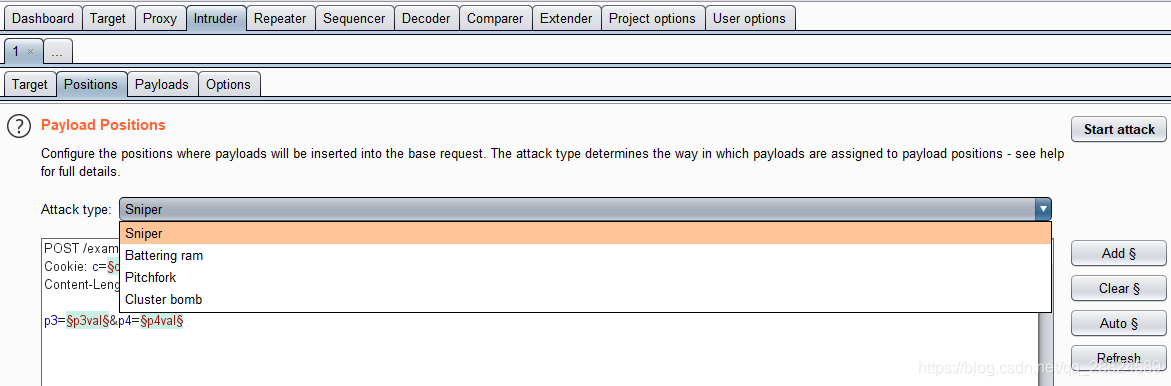

- Sniper(狙击手):它一次只使用一个payload位置。当攻击1个位置时,其他位置的值为包最初的值。

- Battering ram(攻城锤):只使用一个payload集合,每次攻击都是替换所有payload标记位置。

- Pitchfork(草叉):使用多组payload组合,在每个标记位置上遍历所有payload组合。

- Cluster bomb(集束炸弹模式):对payload组进行笛卡尔积。也就是每个位置的每个payload都进行排列组合进行攻击。

还不懂的话可以参考此链接

repeater

也是一个基本功能,用来分析或替换包内数据并发送获取响应。(要是能在响应的raw中添加匹配搜索功能就好了,就不用复制出来再搜索了)

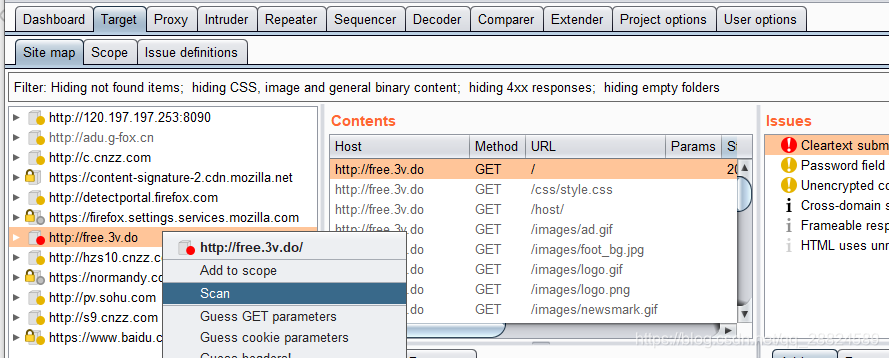

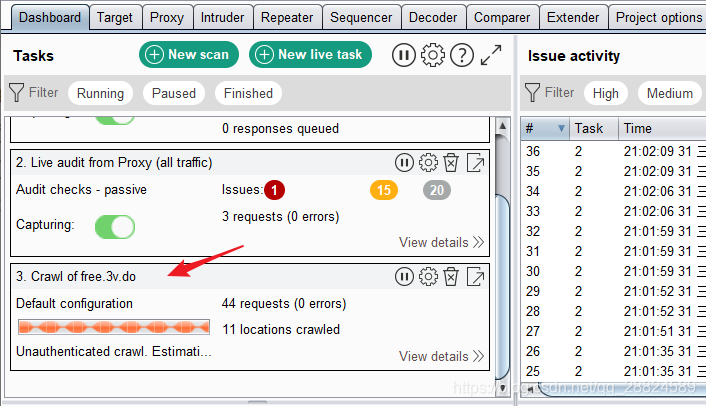

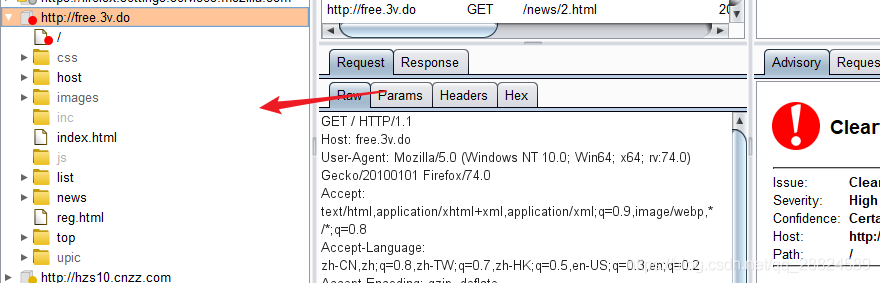

spider

爬虫,没啥好说的,就是尽可能的爬取能够访问的页面并以目录的形式呈现。不过2.0版本的都取消spider原本的选项菜单位置。

第一项除了爬虫外还附带自动检查,不过我不常用。

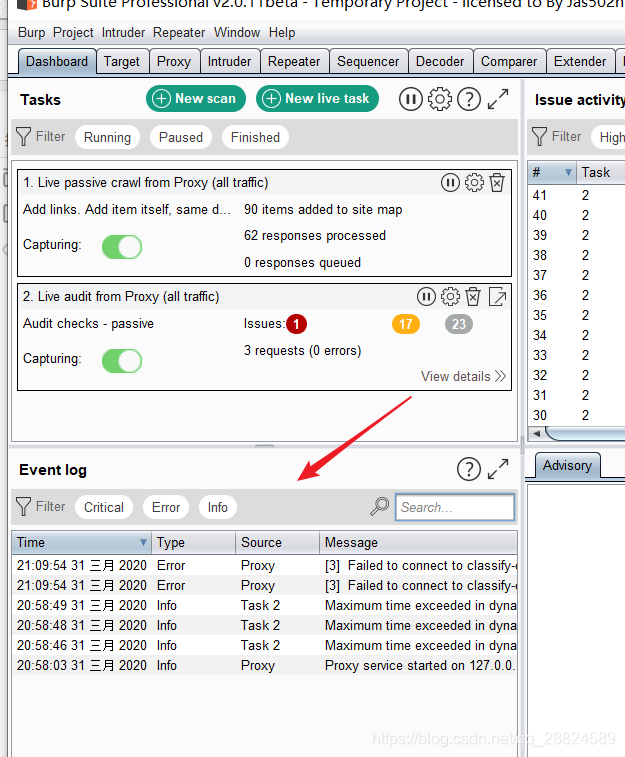

开始后可以在此页面查看进程,其结果在target处查看

compare site map

常用来检查访问控制权限,比如非注册用户与注册用户是否能够登录相同的页面。

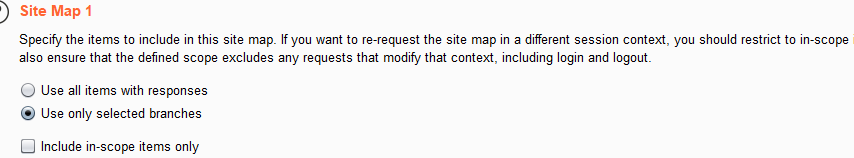

选择第一个站点(当然也可以自行导入burp project文件)

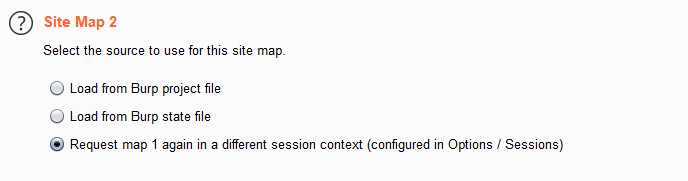

选择第二个站点,第三个选项会发送修改后的请求包到第一个站点相同的网址。(修改的配置在options sessions配置)。推荐就是自行加载burp project文件。

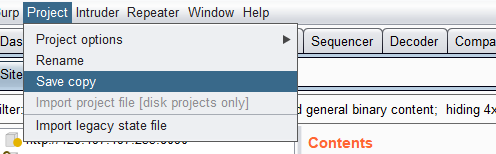

自行无注册的身份登录一次网址(或是爬取网站),然后保存好,用于第二网站的加载。

sequencer

用于分析cookie随机性的一个工具。用了下感觉懵逼,就不说了。

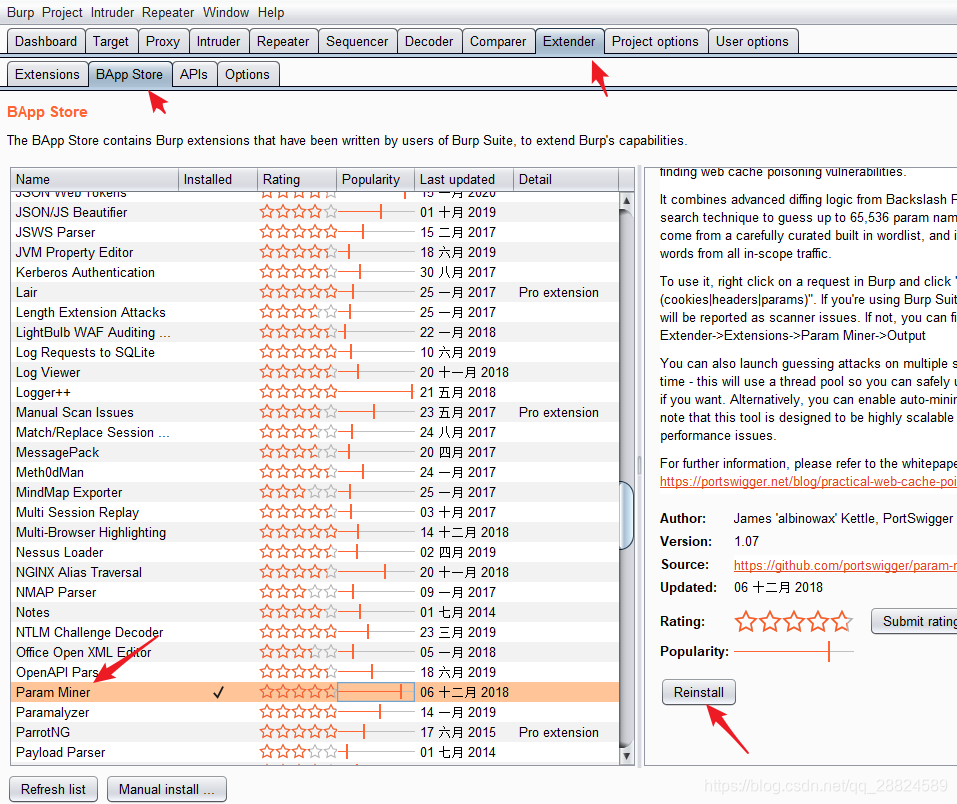

param miner

web缓存中毒漏洞的一个检测工具,然而实际似乎还有许多其他功能,不过我不打算细看。

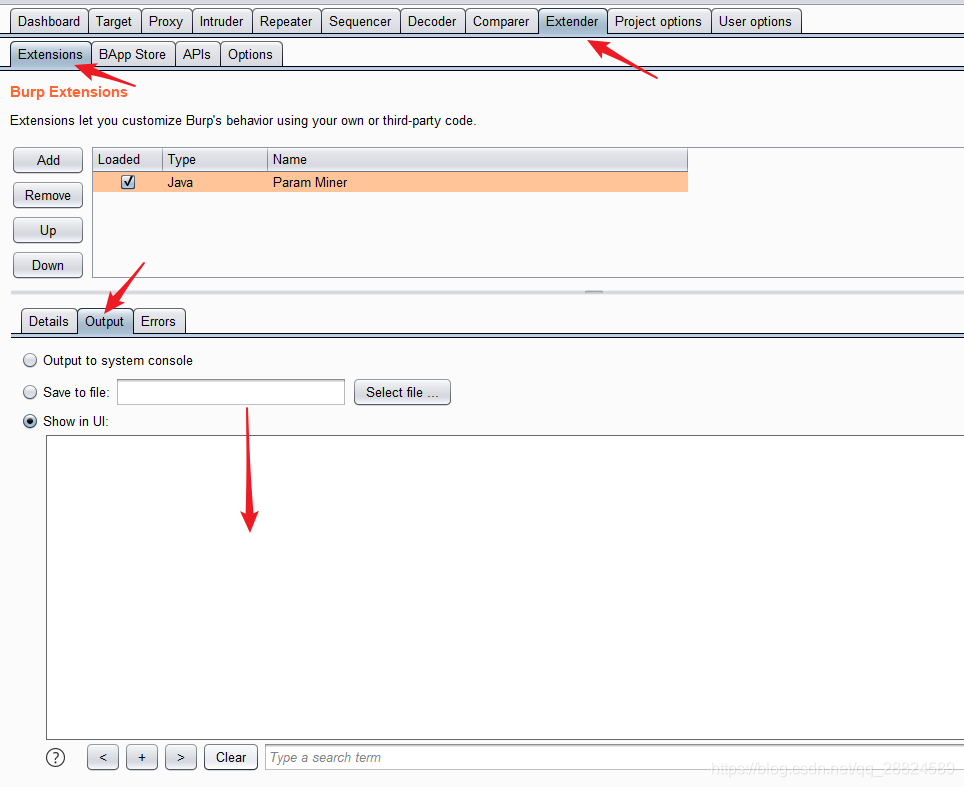

首先是安装

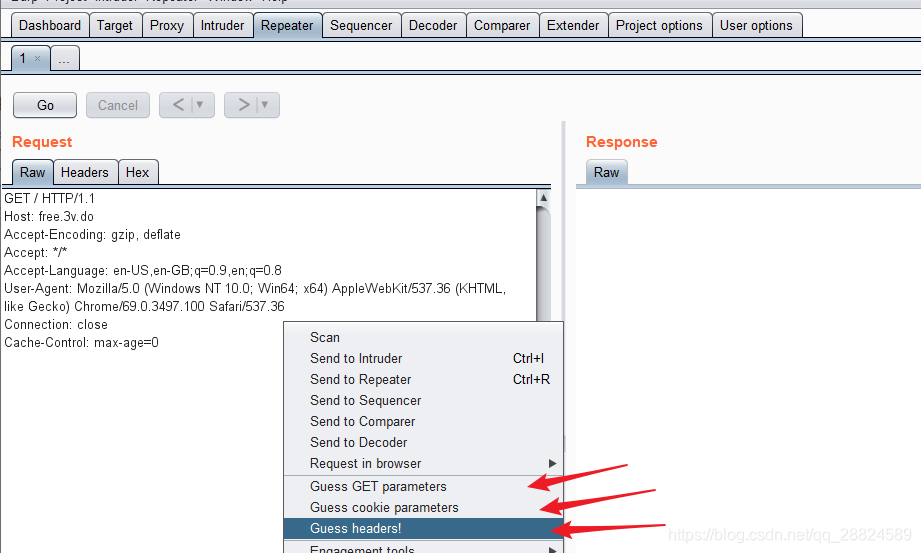

然后是使用

结果查看

进程的话可以在最开始页面查看到一点。

总的来说这个插件用起来非常闹心,最关键的是反馈太少,所以也不太使用。

(最喜欢和奏,可惜游戏封面都不带她 55555555)

781

781

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?