1.拒绝服务攻击概述

DoS

(

Denial of Service

,

拒绝服务)攻击

广义而言,凡是利用网络安全防护措施不足导致用户

不能

或

不敢

继续使用正常服务的攻击手段,都称之为拒绝服务攻击。其目的是通过

消耗

网络带宽或系统资源,使网络或计算机不能提供正常的服务。

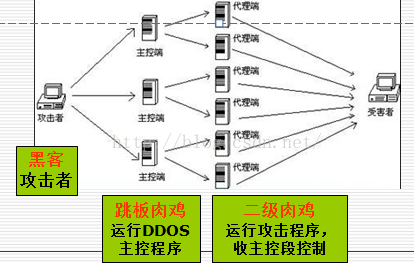

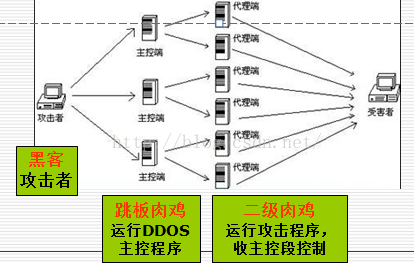

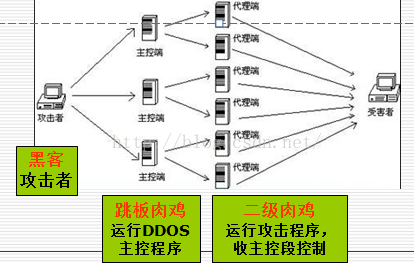

DDoS

(

Distributed Denial of Service, DDoS

)

指攻击者通过控制在网络各处的数百甚至数千傀儡主机(又称为

肉鸡

),发动它们

同时

向目标进行拒绝服务攻击。

2.

拒绝服务攻击原理

DDoS

攻击原理

借助客户

/

服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动

DoS

攻击。

3. 拒绝服务攻击手段

如

ping

–

l65535 192.168.1.1

系统会提示Badvalue for option –l, valid range is from 0 to 65500

现在绝大多数操作系统进行了漏洞修补。

中美黑客大战用过,

8

万人对美国白宫官方网站使用

ping

SYN

泛洪

(SYNflood)

专门针对

TCP

的

3

次握手过程中两台主机间初始化连接握手进行攻击。

攻击方利用

虚假源地址

向服务器发送

TCP

连接请求,服务器回复

SYN+ACK

数据包。由于发送请求的源地址是假地址,服务器不会得到确认,服务器一般会

重试

发送

SYN+ACK

,并等待一段时间(大约

30

秒

-2

分钟

)后丢弃这个连接,在等待的时间内服务器处于半连接状态,会消耗调资源。当大量的虚假

SYN

请求到来,会占用服务器的大量资源从而使得目标主机不能向正常请求提供服务。

UDP

泛洪

攻击者发送大量伪造源

IP

地址的小

UDP

数据包。只要用户开一个

UDP

端口提供相关服务,就可以针对该服务进行攻击。

Land

攻击

由黑客组织

Rootshell

发现的,攻击目标是

TCP

三次握手。

利用一个特别打造的

SYN

包

--

它的原地址和目标地址(相同)

都被设置成某一个服务器地址进行攻击。这将导致接受服务器向它自己的地址发送

SYN+ACK

消息,结果这个地址又发回

ACK

消息并创建一个空连接,每一个这样的连接都将保留直到超时,在

Land

攻击下,许多

UNIX

将崩溃,

NT

变得极其缓慢(大约持续五分钟)。

Smurf

攻击

攻击者向一个子网的广播地址发送一个带有特定请求(如

ping

)的包,并且将源地址伪装成要攻击的主机地址。子网上所有主机都回应广播包的请求,向被攻击主机发送应答,使得网络的带宽下降,严重情况会导致受害主机崩溃。

实施:

ping

请求

源地址:受害方,目的地址:广播地址

SYN

变种攻击

发送

伪造源

IP

的

SYN

数据包,但数据报不是

64

字节而是上千字节,这种攻击造成防火墙错误锁死,消耗服务器资源,阻塞网络。

TCP

混乱数据包攻击

发送伪造源IP的TCP数据包,TCP头部的TCPFlags部分混乱(如syn,ack,syn+ack,syn+rst),会造成防火墙错误锁死,消耗服务器资源,阻塞网络

泪滴攻击(分片攻击)

泪滴(

Teardrop

)攻击是利用

TCP/IP

协议的漏洞进行

DoS

攻击的方式。

攻击者向目的主机发送有重叠偏移量的伪造

IP

分片

数据包,目的主机在重组含有偏移量重叠的数据包时会引起协议栈崩溃。

IP欺骗DoS

攻击者向目的主机发送大量

伪造源

IP

地址

(合法用户,已经建立连接)、

RST

置位的数据包,致使目的主机清空已经建好的连接,从而实现

DoS

。

针对

Web Server

的

多连接

攻击

通过控制大量

“

肉鸡

”

同时访问某网站,造成网站无法正常处理请求而瘫痪。

针对Web Server的变种攻击

通过控制大量

“

肉鸡

”

同时连接网站,不发送

GET

请求而是发送乱七八糟的字符,绕过防火墙的检测,造成服务器瘫痪。

4.拒绝服务攻击的防范

DoS特征:

攻击流量的目的地过于集中,且无拥塞控制特性。

DoS

攻击流量不会考虑网络拥塞,攻击流量持续不断,出现网络拥塞仍然大量发包,大量无用的数据包加剧网络拥塞,数据包中的源地址一般为伪造。

TCP/UDP

流量流向目的端口太多或者目的端口过于集中。

用随机端口攻击目标机,会出现同时向目标机的数千端口发送数据包;用固定端口攻击目标机,会出现同时向目标机的单一端口发送大量数据包。

DoS

检测:

基于

流量大小

的检测

在被保护网络边界(如边界路由器)上部署流量检测算法,根据流量的突发变化检测

DoS/DDoS

攻击的发生。

基于

源

IP

地址

的检测

在被保护网络的边界路由器上部署源

IP

检测算法,根据源

IP

个数的变化来判断

DoS/DDoS

攻击的发生。正常情况下,一个新的时间段的心

IP

地址基本呈均匀分布。

基于

包属性

的检测

在

DoS

攻击时,攻击数据包破坏了正常网络状况下进出数据包在

IP

数据包头字段的统计学稳定性,因此可以采用一定的算法在正常情况下进行包属性字段的学习,从而有效地判断进出数据包的危险度,进而检测

DoS/DDoS

攻击。

DoS

防范:

增强系统自身的

防御能力

,防止僵死程序的植入

关闭不必要的服务和端口

及时更新系统补丁

安装查杀病毒的软硬件产品,及时更新病毒库

设置复杂口令,降低系统被控制的可能性

经常检测网络和主机的脆弱性,查看网上漏洞数据库,以减少或避免主机成为

“

肉鸡

”

的可能性

重要

Web

服务器,为一个域建立多个镜像实现负载均衡,在一定程度上减轻

DDoS

攻击的危害

DDoS

攻击原理

借助客户

/

服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动

DoS

攻击。

3. 拒绝服务攻击手段

如

ping

–

l65535 192.168.1.1

系统会提示Badvalue for option –l, valid range is from 0 to 65500

现在绝大多数操作系统进行了漏洞修补。

中美黑客大战用过,

8

万人对美国白宫官方网站使用

ping

SYN

泛洪

(SYNflood)

专门针对

TCP

的

3

次握手过程中两台主机间初始化连接握手进行攻击。

攻击方利用

虚假源地址

向服务器发送

TCP

连接请求,服务器回复

SYN+ACK

数据包。由于发送请求的源地址是假地址,服务器不会得到确认,服务器一般会

重试

发送

SYN+ACK

,并等待一段时间(大约

30

秒

-2

分钟

)后丢弃这个连接,在等待的时间内服务器处于半连接状态,会消耗调资源。当大量的虚假

SYN

请求到来,会占用服务器的大量资源从而使得目标主机不能向正常请求提供服务。

UDP

泛洪

攻击者发送大量伪造源

IP

地址的小

UDP

数据包。只要用户开一个

UDP

端口提供相关服务,就可以针对该服务进行攻击。

发送伪造源IP的TCP数据包,TCP头部的TCPFlags部分混乱(如syn,ack,syn+ack,syn+rst),会造成防火墙错误锁死,消耗服务器资源,阻塞网络

Land

攻击

由黑客组织

Rootshell

发现的,攻击目标是

TCP

三次握手。

利用一个特别打造的

SYN

包

--

它的原地址和目标地址(相同)

都被设置成某一个服务器地址进行攻击。这将导致接受服务器向它自己的地址发送

SYN+ACK

消息,结果这个地址又发回

ACK

消息并创建一个空连接,每一个这样的连接都将保留直到超时,在

Land

攻击下,许多

UNIX

将崩溃,

NT

变得极其缓慢(大约持续五分钟)。

Smurf

攻击

攻击者向一个子网的广播地址发送一个带有特定请求(如

ping

)的包,并且将源地址伪装成要攻击的主机地址。子网上所有主机都回应广播包的请求,向被攻击主机发送应答,使得网络的带宽下降,严重情况会导致受害主机崩溃。

实施:

ping

请求

源地址:受害方,目的地址:广播地址

SYN

变种攻击

发送

伪造源

IP

的

SYN

数据包,但数据报不是

64

字节而是上千字节,这种攻击造成防火墙错误锁死,消耗服务器资源,阻塞网络。

TCP

混乱数据包攻击

发送伪造源IP的TCP数据包,TCP头部的TCPFlags部分混乱(如syn,ack,syn+ack,syn+rst),会造成防火墙错误锁死,消耗服务器资源,阻塞网络

泪滴攻击(分片攻击)

泪滴(

Teardrop

)攻击是利用

TCP/IP

协议的漏洞进行

DoS

攻击的方式。

攻击者向目的主机发送有重叠偏移量的伪造

IP

分片

数据包,目的主机在重组含有偏移量重叠的数据包时会引起协议栈崩溃。

IP欺骗DoS

攻击者向目的主机发送大量

伪造源

IP

地址

(合法用户,已经建立连接)、

RST

置位的数据包,致使目的主机清空已经建好的连接,从而实现

DoS

。

针对

Web Server

的

多连接

攻击

通过控制大量

“

肉鸡

”

同时访问某网站,造成网站无法正常处理请求而瘫痪。

针对Web Server的变种攻击

通过控制大量

“

肉鸡

”

同时连接网站,不发送

GET

请求而是发送乱七八糟的字符,绕过防火墙的检测,造成服务器瘫痪。

4.拒绝服务攻击的防范

DoS特征:

攻击流量的目的地过于集中,且无拥塞控制特性。

DoS

攻击流量不会考虑网络拥塞,攻击流量持续不断,出现网络拥塞仍然大量发包,大量无用的数据包加剧网络拥塞,数据包中的源地址一般为伪造。

TCP/UDP

流量流向目的端口太多或者目的端口过于集中。

用随机端口攻击目标机,会出现同时向目标机的数千端口发送数据包;用固定端口攻击目标机,会出现同时向目标机的单一端口发送大量数据包。

DoS

检测:

基于

流量大小

的检测

在被保护网络边界(如边界路由器)上部署流量检测算法,根据流量的突发变化检测

DoS/DDoS

攻击的发生。

基于

源

IP

地址

的检测

在被保护网络的边界路由器上部署源

IP

检测算法,根据源

IP

个数的变化来判断

DoS/DDoS

攻击的发生。正常情况下,一个新的时间段的心

IP

地址基本呈均匀分布。

基于

包属性

的检测

在

DoS

攻击时,攻击数据包破坏了正常网络状况下进出数据包在

IP

数据包头字段的统计学稳定性,因此可以采用一定的算法在正常情况下进行包属性字段的学习,从而有效地判断进出数据包的危险度,进而检测

DoS/DDoS

攻击。

DoS

防范:

增强系统自身的

防御能力

,防止僵死程序的植入

关闭不必要的服务和端口

及时更新系统补丁

安装查杀病毒的软硬件产品,及时更新病毒库

设置复杂口令,降低系统被控制的可能性

经常检测网络和主机的脆弱性,查看网上漏洞数据库,以减少或避免主机成为

“

肉鸡

”

的可能性

重要

Web

服务器,为一个域建立多个镜像实现负载均衡,在一定程度上减轻

DDoS

攻击的危害

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?