目录

简介

这台靶机也是比较简单,但是网络环境很不好,8443端口都网页加载的特别慢,会影响渗透体验。该靶机通过ftp获取到泄漏的信息,利用目录遍历漏洞获取到密码明文,通过枚举获得ssh用户名和密码,最后利用NSClient++提升至system权限。

信息收集

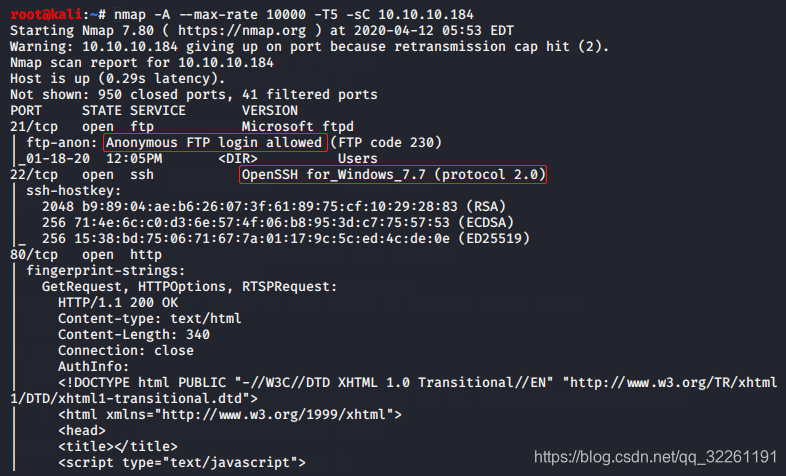

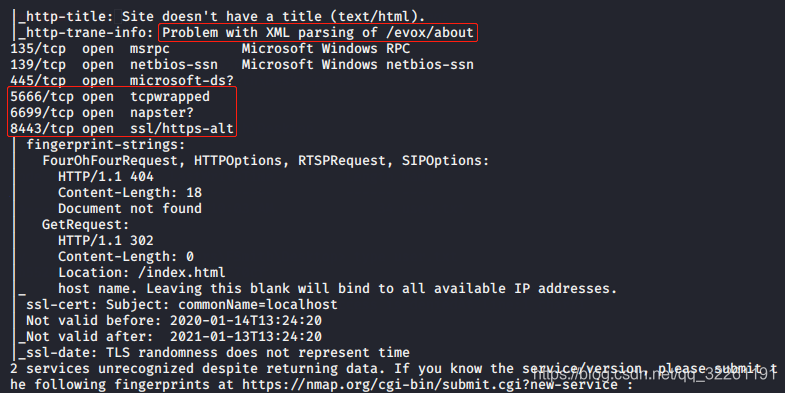

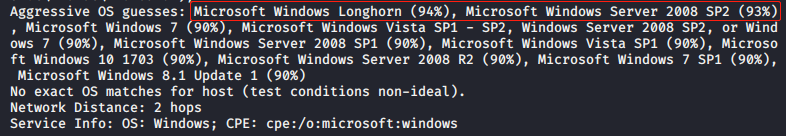

使用nmap -A --max-rate 10000 -T5 -sC 10.10.10.184扫描目标主机开放的端口和运行的服务,发现开启了21,22,80,135,139,445等端口,如图:

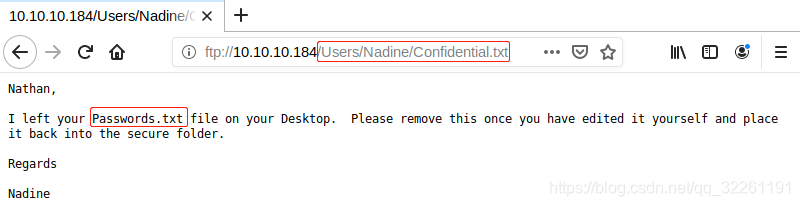

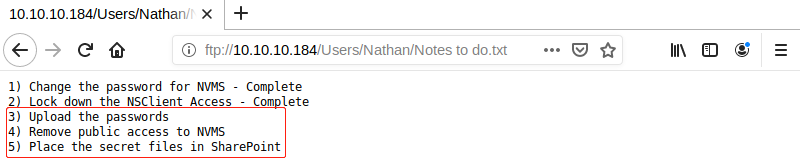

FTP服务运行匿名用户登录,查看FTP目录发现存在Users目录,查看目录下的文件发现密码信息(目前不清楚是什么服务的密码)存储在Nathan桌面的Passwords.txt中,Nathan还有三项安全措施未完成,如图:

从上图可以看出密码还未上传,说明在Nathan的桌面下依然存在Passwords.txt,还未移除公共用户对NVMS的访问,未在SharePoint中放置机密文件。

访问80端口Web服务,发现是NVMS登录入口,需要用户名和密码,默认密码已被修改。使用Google搜索发现NVMS-1000存在目录遍历漏洞(CVE-2019-20085)。

使用smbmap枚举共享

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

792

792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?