环境:

操作系统:centos 7.5

Samba版本:4.10.16

漏洞列表:

| Samba 安全漏洞(CVE-2020-25717) |

|---|

| Samba 资源管理错误漏洞(CVE-2020-10745) |

| Samba 输入验证错误漏洞(CVE-2020-14303) |

| Samba 安全漏洞(CVE-2020-25718) |

| Samba 安全漏洞(CVE-2020-25719) |

| Samba 安全漏洞(CVE-2020-25721) |

| Samba 安全漏洞(CVE-2020-25722) |

| Samba 安全漏洞(CVE-2021-3738) |

| Samba输入验证错误漏洞(CVE-2021-23192) |

| Samba远程代码执行漏洞(CVE-2021-44142) |

| Samba 缓冲区错误漏洞(CVE-2022-0336) |

| Samba 缓冲区错误漏洞(CVE-2020-27840) |

| Samba 缓冲区错误漏洞(CVE-2021-20277) |

| Samba 权限许可和访问控制问题漏洞(CVE-2022-2031) |

| Samba 权限许可和访问控制问题漏洞(CVE-2022-32744) |

| Samba缓冲区溢出漏洞(CVE-2022-42898) |

| Samba 安全漏洞(CVE-2022-45141) |

| Samba 安全漏洞(CVE-2022-32743) |

| Samba Spotlight mdssvc RPC拒绝服务漏洞(CVE-2023-34966) |

| samba 安全漏洞(CVE-2021-44141) |

| Samba Spotlight 服务器端共享路径泄露漏洞(CVE-2023-34968) |

| Samba 条件竞争漏洞(CVE-2021-20251) |

| Samba 安全漏洞(CVE-2018-14628) |

| Samba 缓冲区错误漏洞(CVE-2021-20254) |

| Samba 安全漏洞(CVE-2023-0225) |

| Samba 资源管理错误漏洞(CVE-2020-10730) |

| Samba 资源管理错误漏洞(CVE-2020-10760) |

| Samba 安全漏洞(CVE-2023-0614) |

| Samba 安全漏洞(CVE-2023-0922) |

| Samba 安全漏洞(CVE-2020-14383) |

| Samba 代码问题漏洞(CVE-2020-14323) |

| Samba 安全漏洞(CVE-2020-14318) |

| Samba 安全漏洞(CVE-2016-2124) |

| Samba 代码问题漏洞(CVE-2021-3671) |

| Samba 资源管理错误漏洞(CVE-2022-32746) |

| Samba 安全漏洞(CVE-2022-32742) |

| Samba缓冲区溢出漏洞(CVE-2022-3437) |

| Samba Spotlight mdssvc RPC 请求类型混淆拒绝服务漏洞(CVE-2023-34967) |

| Samba 竞争条件问题漏洞(CVE-2021-43566) |

漏洞原因是因为smb启用了较低版本的协议。

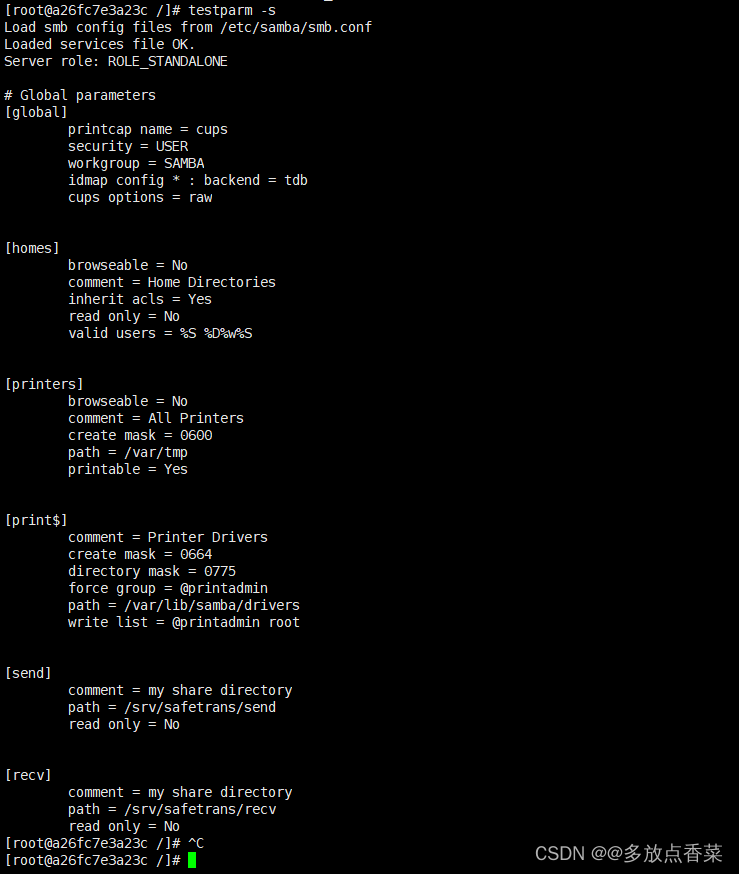

使用testparm命令查看smb使用的协议

testparm -s

没有看到使用高版本的协议

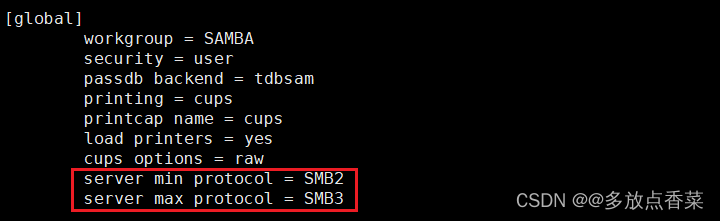

编辑/etc/samba/smb.conf文件,在[global]模块中新增如下两个参数

server min protocol = SMB2

server max protocol = SMB3

保存退出后重启Samba

重启smbd服务

重启方法1:

先使用ps命令查看到smbd进程id,然后使用kill杀掉进程。再重新启动服务

重启方法2:

systemctl restart smb

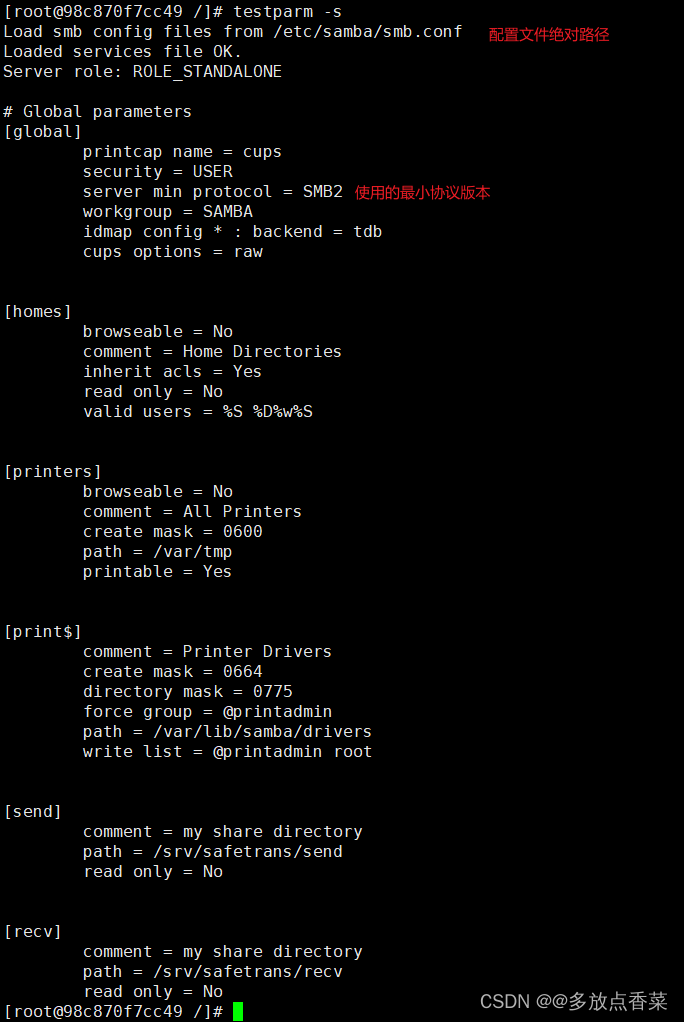

重新查看Samba使用的协议

可以看到现在smb使用的最小的协议已经是2,现在再去扫描漏洞就会被修复

因为使用了较高的smb版本协议,客户端进行挂载时就需要手动指定版本号

mount -t cifs -o username=root,password=password,vers=3.0 //172.16.x.x/dir /mnt

222

222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?