目录

IP sec:IP security,一组开放协议的总称。定义了保护数据私密性、保证数据完整性、确保数据合法性、抗重放的方法。

| 数据加密 | 通过数据加密保证数据私密性 |

| 数据完整性验证 | 通过数据完整性验证确保数据在传输路径上未经过篡改,常用算法:哈希算法 |

| 数据源验证 | 通过对数据发送的源进行验证,保证数据来自真实的发送者 |

| 防止数据重放 | 通过在接收方拒绝重复的报文来防止恶意用户捕获数据包重复发送进行攻击 |

1、加密算法

对称加密:加密和解密是同一个密钥。常用算法:DES、3DES、AES-CBC-128等

非对称加密:加密方通过对端的公钥加密数据;解密方通过自己的私钥解密数据。常用算法:DH

通常,为了保证对称加密的安全性,会采用非对称加密对对称加密的密钥进行加密(对称加密的密钥进行公钥加密后理解成一把锁,非对称加密的私钥理解为特定的钥匙)。

2、验证算法

常用算法:MD5、SHA

3、体系结构

IP sec不是一个单独的协议,IP sec VPN体系结构主要用三个协议去创建安全架构:

| IKE | 对象是密钥,通过数据交换来计算密钥 |

| ESP | 对象是用户数据,对用户数据进行封装,提供认证和加密 |

| AH | 对象是用户数据,对用户数据进行封装,只提供认证,不加密 |

4、SA安全联盟

4.1、安全通道

一组规则,遵循此规则就能保证数据私密性、保证数据完整性、确保数据合法性、抗重放

4.2、SA由三元组来唯一标识

- 安全参数索引号SPI:用来唯一标识SA,手动指定或IKE协商产生SA时,SPI随机生成。

- 目的IP地址

- 安全协议号(AH:51;ESP:50)

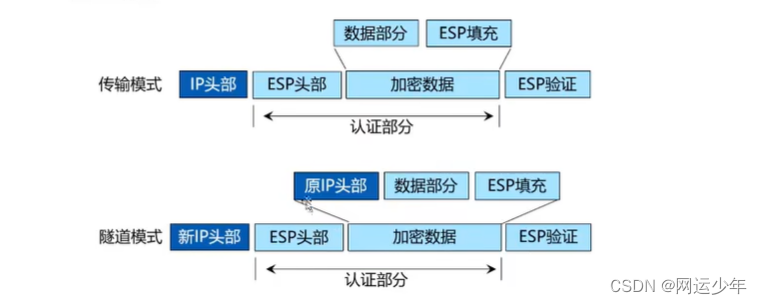

5、IP sec VPN的模式

- Transport:传输模式,封装的时候不会产生新的IP头部

- Tunnel:隧道模式, 封装的时候会产生新的IP头部

系统默认是Tunnel模式。

ESP协议,工作在IP网络层:

AH协议,工作在IP网络层:

6、工作原理

IKE协商过程分两个阶段:

第一阶段:建立IKE SA(对象是密钥),产生密钥,为第二阶段交互数据报文提供保护。

两种模式:

主模式(Main):6条ISAKMP消息交互

第1、2个报文 协商:认证算法、加密算法、认证方式、DH等

第3、4个报文 交换DH:产生密钥

第5、6个报文 验证对端合法性

野蛮模式(Aggressive):3条ISAKMP消息交互

第二阶段:建立用来传输数据的IP sec SA(对象是数据),为IP数据提供安全防护,是真正保护用户数据的。

快速模式(Quick):3条ISAKMP消息交互

第1、2个报文:协商加密算法、认证算法、封装协议(AH/ESP)、模式(Tunnel、Transport)等

第3个报文:用来做确认

7、配置步骤

7.1、网络可达性(公网通、内网通)

7.2、配置感兴趣流

指定相应网段进入IP sec VPN隧道

R1配置感兴趣流:

acl number 3000

##允许分部2.0段的主机访问总部服务器ip为1.0网段的服务器

rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255R3配置感兴趣流:

acl number 3000

rule 5 permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.2557.3、配置第一阶段IKE SA

设备是有默认IKE Proposal以及对应算法,见上图。如需修改相应算法,如下:

##安全提议,x数值越小越优先,默认优先级最低

IKE Proposal X

##加密算法

encryption-algorithm 3des-cbc

##认证算法

authentication-algorithm md5

##认证方式-预共享,后续产生密钥

authentication-method pre-share上图配置根据实际需要决定是否人工配置。

R1配置:

##字符串huawei1标识peer的名字,v1是版本1

ike peer huawei1 v1

##配置预共享密钥,字符串huawei是密钥,两端的密钥必须保持一致,否则协商不起来

pre-shared-key simple huawei

##配置合法的对端,用来验证对端是否合法,而管理员知道对端的合法IP

remote-address 23.1.1.3R3配置:

ike peer huawei1 v1

pre-shared-key simple huawei

remote-address 12.1.1.17.4、配置第二阶段IP sec SA

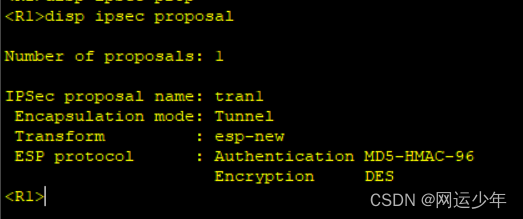

设备是有默认IP sec SAl以及对应算法,见上图。如需修改相应算法,如下:

##配置第二阶段,建立IP sec SA,字符串huawei2为名字

ipsec proposal huawei2

##用户数据报文封装协议

transform esp

##数据报文需不需要加新头部

encapsulation-mode tunnel

##用户数据报文加密时的加密算法

esp encryption-algorithm 3des

##数据报文完整性校验,保证数据没有被篡改

esp authentication-algorithm md5上图配置根据实际需要决定是否人工配置。

R1同R3配置:

ipsec proposal tran17.5、关联感兴趣流+第一阶段+第二阶段(配置安全策略)

R1配置:

##字符串vpn是名字,1是序列号,两端保持一致

ipsec policy vpn 1 isakmp

##关联感兴趣流

security acl 3000

##关联第一阶段

ike-peer huawei1

##关联第二阶段

proposal tran1

ip route-static 192.168.2.0 255.255.255.0 12.1.1.2R3配置:

ipsec policy vpn 1 isakmp

security acl 3000

ike-peer huawei1

proposal tran1

ip route-static 192.168.1.0 255.255.255.0 23.1.1.27.6、应用到接口

R1配置:

interface GigabitEthernet0/0/1

ipsec policy vpnR3配置:

interface GigabitEthernet0/0/0

ipsec policy vpn

7.7、Ping 测结果

237

237

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?