前言:

21年的挖的漏洞了

漏洞均已提交且均已修复,这里文章只做技术交流

正文:

漏洞挖掘过程:

起因是这样的

20年简单挖了一下这个学校,但是没把shell拿了

后面随着学习21年又回来看了看这个系统,果然发觉了很多新的东西,脱敏了就写文章下。

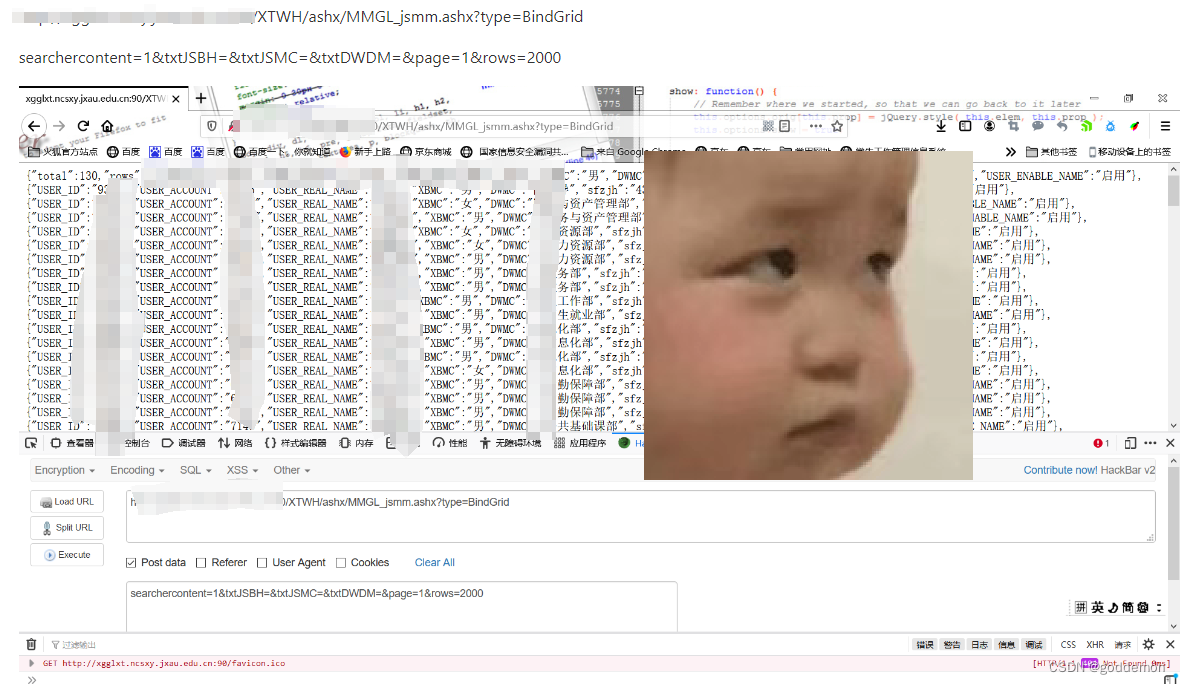

漏洞1:未授权批量挖掘:

登录系统后,查看该系统是什么鉴权,由于是cookie鉴权

因此正常使用Autorize插件正常进行点点点

当显示了bypassed后即代表为未授权

而后删除相关cookie进行提交即可获取到漏洞

也通过该插件挖掘到大量的未授权漏洞,

包括个人信息获取,密码获取的

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?