SSL/TLS协议信息泄露漏洞(CVE-2016-2183)【原理扫描】

目的:由于安全漏洞CVE-2016-2183,升级服务器的openssl版本

1. 查看openssl版本,目前是1.0版本系列

openssl version

2. 下载最新稳定版本的OpenSSL源码包

3. 编译源码安装

tar -xzvf openssl-1.1.1q.tar.gz

cd openssl-1.1.1q

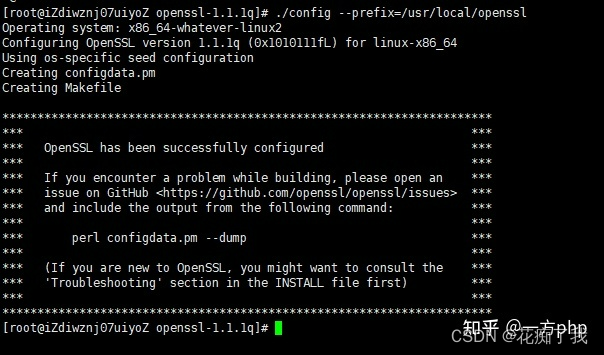

./config --prefix=/usr/local/openssl

make && make install

4. 查看是否安装成功

/usr/local/openssl/bin/openssl version -a

5. 替换老版本的 openssl

mv /usr/bin/openssl /usr/bin/openssl.bak mv /usr/include/openssl /usr/include/openssl.bak ln -s /usr/local/openssl/bin/openssl /usr/bin/openssl ln -s /usr/local/openssl/include/openssl /usr/include/openssl

6. 查看是否安装成功

openssl version -a

遇到的问题

1.版本未改变, 还是旧版本的 openssl

然后再次执行 openssl version 查看会发现还是 OpenSSL 1.0.2k-fips 版本。

出现这情况并不是没有升级成功。而是该会话还是原来的会话端重新开启新的会话即可。无需重启机器。

![]()

开启新的会话执行 openssl version 查看则显示为升级后的版本。

2.openssl: error while loading shared libraries: libssl.so.1.1

![]()

由于openssl版本库缺失两个文件。从解压目录移到安装目录即可

ln -s /usr/local/openssl/lib/libssl.so.1.1 /usr/lib64/libssl.so.1.1

ln -s /usr/local/openssl/lib/libcrypto.so.1.1 /usr/lib64/libcrypto.so.1.1

4130

4130

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?