目录

1.简介

Nishang是一款针 对PowerShell的渗透工具。它基于PowerShell的渗透测试专用工具,集成了框架、脚本和各种Payload,包括了下载和执行、键盘记录、DNS、延时命令等脚本,被广泛应用于渗透测试的各个阶段。其下载地址为https://github.com/samratashok/nishang。Nishang要在powershell3.0以上的环境中才可以正常使用。

2.模块导入

Get-Command -Moudle nishangNishang模块攻击

1.Check-VM

Set-ExecutionPolicy RemoteSigned

Import-Module .\Check-VM.ps1

.\Check-VM.ps1

Check-VM2.Invoke-CredentialsPnish

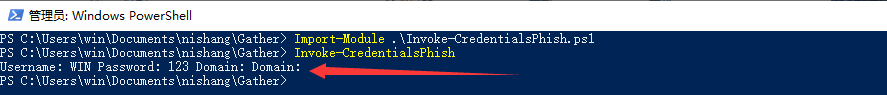

#欺骗用户输入密码,不正确就无法关闭对话框

PS C:\Users\win\Documents\nishang\Gather> Import-Module .\Invoke-CredentialsPhish.ps1

PS C:\Users\win\Documents\nishang\Gather> Invoke-CredentialsPhish3.Copy-VSS

PS C:\Users\win\Documents\nishang\Gather> Import-Module .\Copy-VSS.ps1

PS C:\Users\win\Documents\nishang\Gather> Copy-VSS

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1466

1466

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?