两种方式:

-

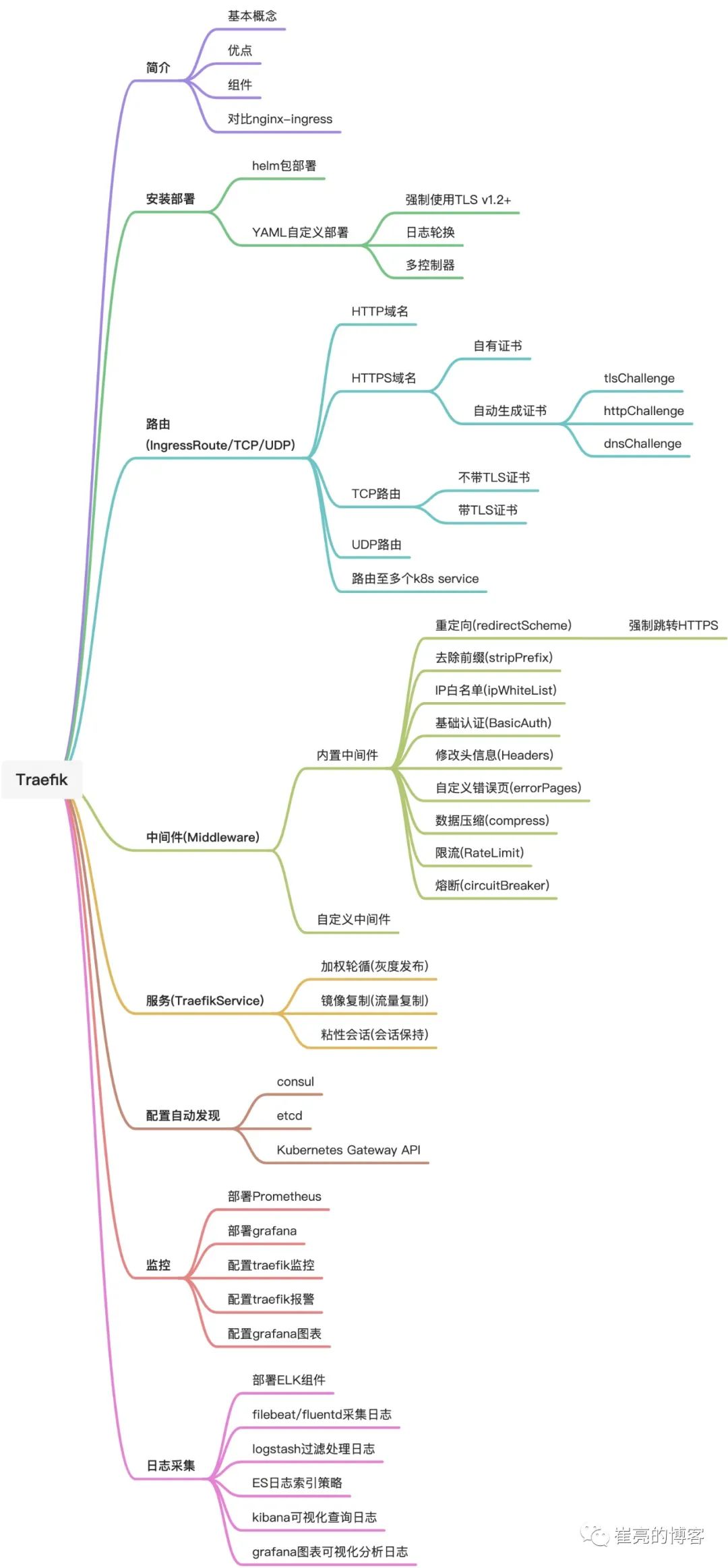

Traefik+Ingress

官方文档:Kubernetes Ingress Routing Configuration - Traefik

-

Traefik+IngressRoute

官方文档:Routing Configuration for Traefik CRD - Traefik

这两种方式对于Traefik安装部署是不相同的。

参考资料:

K8S部署Traefik与Ingress、IngressRoute教程|LEMONSYS

K8S之Ingress实现 HTTPS 代理 - wangzy-Zj - 博客园

Kubernetes Ingress配置HTTPS_一直学下去的博客-CSDN博客_ingress配置https

k8s ingress路由强制跳转至https设置 - 凌雨尘 - 博客园

K8S集群使用IngressTraefik实现自动颁发Https证书 - HuLuBlog

k8s部署ingress及http、https-实战篇_木子涵的技术博客_51CTO博客

K8S配置traefik ingressroutes支持TLS - Morya - 博客园

Kubernetes IngressRoute - Traefik

737

737

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?