数据库恶意下载

10

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了。

解法

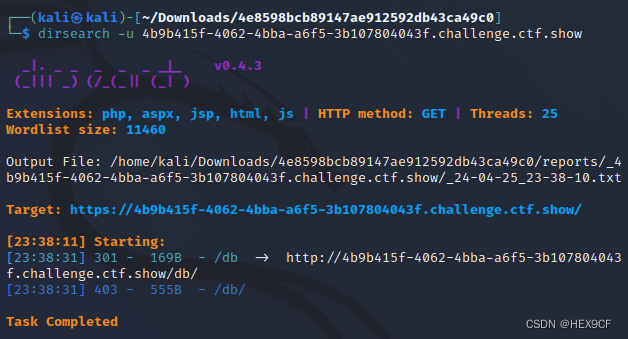

用 dirsearch 扫描。

dirsearch -u 4b9b415f-4062-4bba-a6f5-3b107804043f.challenge.ctf.show

找到一个 db 目录。

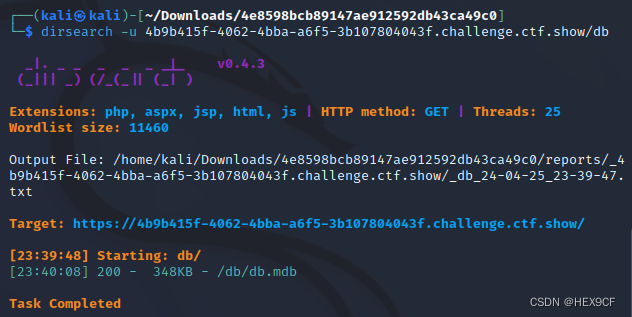

扫描 db 目录。

dirsearch -u 4b9b415f-4062-4bba-a6f5-3b107804043f.challenge.ctf.show/db

找到一个 mdb 文件。

下载文件:

https://4b9b415f-4062-4bba-a6f5-3b107804043f.challenge.ctf.show/db/db.mdb

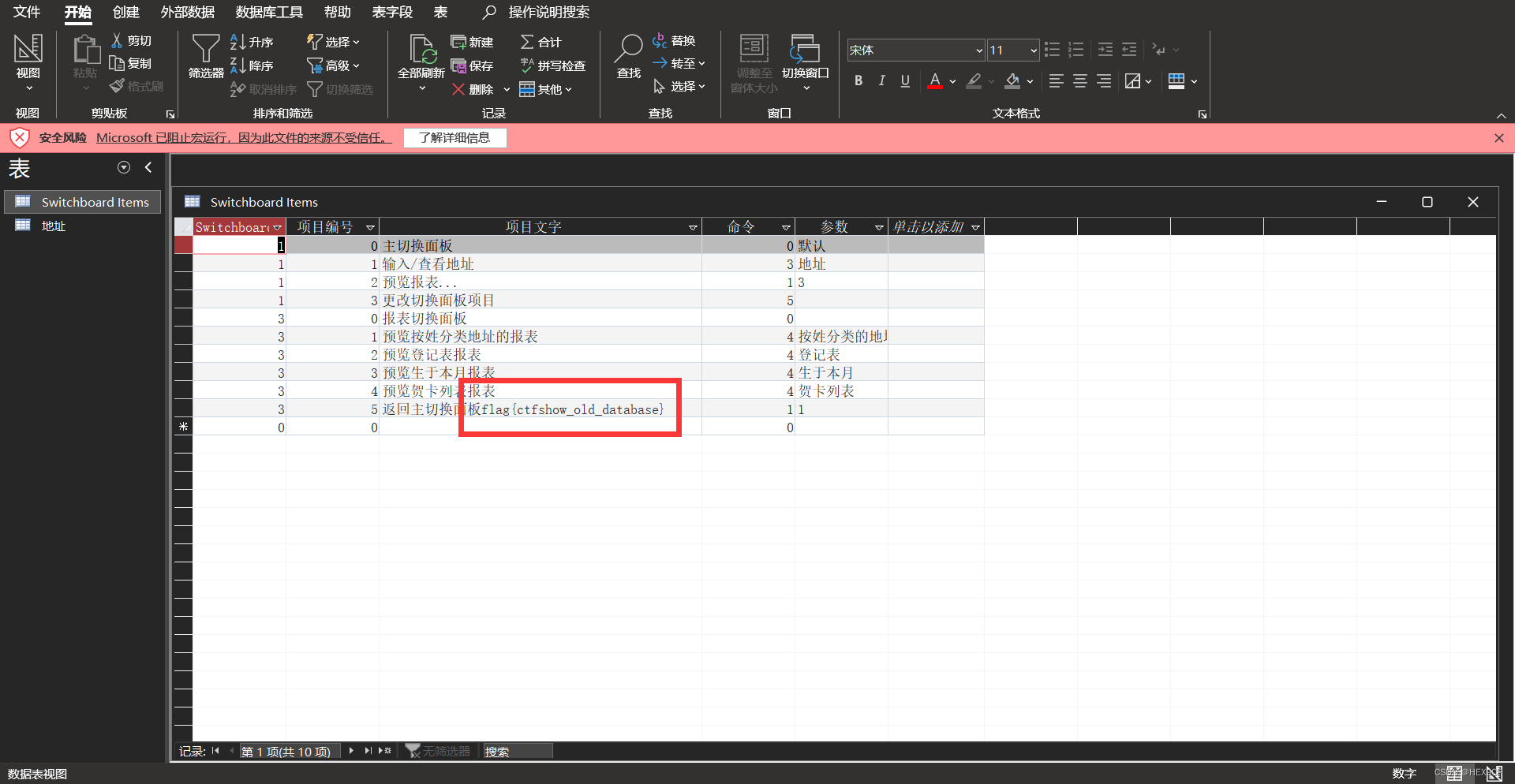

用 Access 打开,在 Switchboard Items 表中找到 flag。

Flag

flag{ctfshow_old_database}

声明

本博客上发布的所有关于网络攻防技术的文章,仅用于教育和研究目的。所有涉及到的实验操作都在虚拟机或者专门设计的靶机上进行,并且严格遵守了相关法律法规。

博主坚决反对任何形式的非法黑客行为,包括但不限于未经授权的访问、攻击或破坏他人的计算机系统。博主强烈建议每位读者在学习网络攻防技术时,必须遵守法律法规,不得用于任何非法目的。对于因使用这些技术而导致的任何后果,博主不承担任何责任。

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?