easyCpp

本来想静态看出来,看不了。。。IDA调试插件崩了,无奈得使用gdb。首先随便输⼊16个数字

gdb-peda$ r

Starting program: /mnt/c/CTF/reverse/xihu/easyCpp_o

100 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45然后下断看以下函数做了什么

最下方begin的返回值就是input变换后的结果

gdb-peda$ x/16w $rax

0x617f40: 0x00000064 0x00000083 0x00000084 0x00000085

0x617f50: 0x00000086 0x00000087 0x00000088 0x00000089

0x617f60: 0x0000008a 0x0000008b 0x0000008c 0x0000008d

0x617f70: 0x0000008e 0x0000008f 0x00000090 0x00000091可以看到,输入的后面15个数字都加上了第一个数字。

之后又进行了一次变换,依旧是下个断点看内存的变化

gdb-peda$ x/16w *$rax

0x618110: 0x00000091 0x00000090 0x0000008f 0x0000008e

0x618120: 0x0000008d 0x0000008c 0x0000008b 0x0000008a

0x618130: 0x00000089 0x00000088 0x00000087 0x00000086

0x618140: 0x00000085 0x00000084 0x00000083 0x00000064可以看到,这里本质上就是个逆序

之后与fib函数产生的16个数字比较。这样要还原输入就很容易了,先算出fib产生的16个数字,然后逆序,将后面15个数字减去第一个数字即可得到输入。

还是装模作样的贴个脚本吧

def fib(n):

if n == 0 or n == 1:

return 1

return fib(n-1) + fib(n-2)

fib_vec = []

for i in range(16):

fib_vec.append(fib(i))

fib_vec = fib_vec[::-1]

for i in range(1, len(fib_vec)):

fib_vec[i] -= fib_vec[0]

for c in fib_vec:

print c,testre

base58。。。

Junk_Instruction

用Xspy可以找到快速找到点击事件函数

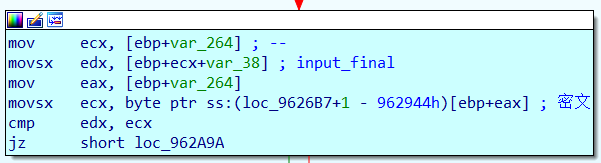

查看该函数很容易找到check过程。check内部控制流乱七八糟,最好动态跟踪,不然难以了解执行过程。有许多无用指令,且f5几乎失效,后面得全看汇编。

输入长度为38,之后验证时去掉了flag{},变成了中间的32个进行验证。

在check中调用了一个关键函数,参数1为256字节的一个box,参数2位输入的逆序

该函数会将输入进行某种变换,然后与之后的密文进行对比

以下是对输入进行变换的关键点,算法很简单,不过必须动态调试才能跟踪到此处

.text:00962F7C mov ebx, 22222222h

.text:00962F81 mov ecx, [ebp+8]

.text:00962F84 add ecx, [ebp-10h] ; data + i

.text:00962F87 mov edx, [ebp+8]

.text:00962F8A add edx, [ebp-18h]

.text:00962F8D mov al, [edx]

.text:00962F8F mov [ecx], al ; data[i] = data[k]

.text:00962F91 mov ecx, [ebp+8]

.text:00962F94 add ecx, [ebp-18h]

.text:00962F97 mov dl, [ebp-9]

.text:00962F9A mov [ecx], dl ; data[k] = tmp(data[i]) //swap(data[i], data[k])

.text:00962F9C mov eax, [ebp+8]

.text:00962F9F add eax, [ebp-10h]

.text:00962FA2 movzx ecx, byte ptr [eax] ; data[i]

.text:00962FA5 mov edx, [ebp+8]

.text:00962FA8 add edx, [ebp-18h]

.text:00962FAB movzx eax, byte ptr [edx] ; data[k]

.text:00962FAE add ecx, eax

.text:00962FB0 and ecx, 800000FFh

.text:00962FB6 jns short loc_962FC0 ; data[i] which after swap data[k]

.text:00962FB8 dec ecx

.text:00962FB9 or ecx, 0FFFFFF00h

.text:00962FBF inc ecx

.text:00962FC0

.text:00962FC0 loc_962FC0: ; CODE XREF: .text:00962FB6↑j

.text:00962FC0 mov [ebp-1Ch], ecx ; data[i] which after swap data[k]

.text:00962FC3 mov ecx, [ebp+8]

.text:00962FC6 add ecx, [ebp-1Ch]

.text:00962FC9 movzx edx, byte ptr [ecx] ; data[data[i] + data[k]]

.text:00962FCC mov eax, [ebp+0Ch] ; input content reverse

.text:00962FCF add eax, [ebp-14h] ; index

.text:00962FD2 movzx ecx, byte ptr [eax]

.text:00962FD5 xor ecx, edx

.text:00962FD7 mov edx, [ebp+0Ch]

.text:00962FDA add edx, [ebp-14h]

.text:00962FDD mov [edx], cl

.text:00962FDF jmp loc_962EF1很容易写个解密脚本

text = [0x5B, 0xD6, 0xD0, 0x26, 0xC8, 0xDD, 0x19, 0x7E,

0x6E, 0x3E, 0xCB, 0x16, 0x91, 0x7D, 0xFF, 0xAF,

0xDD, 0x76, 0x64, 0xB0, 0xF7, 0xE5, 0x89, 0x57,

0x82, 0x9F, 0x0C, 0x00, 0x9E, 0xD0, 0x45, 0xFA]

box = [0x71, 0xE9, 0xE1, 0x44, 0x5D, 0xC1, 0x36, 0x30, 0xA9, 0x03, 0x11, 0xA1, 0x38, 0x21, 0x97, 0x9E,

0x47, 0x85, 0xA2, 0x5E, 0x6A, 0x9D, 0x3C, 0xA0, 0x28, 0xB2, 0xF9, 0x18, 0x58, 0xD0, 0x5B, 0x31,

0x7A, 0xED, 0xA3, 0xAA, 0xD9, 0x66, 0xFB, 0x92, 0xC2, 0x74, 0x04, 0xE7, 0x13, 0x3A, 0x08, 0x68,

0x37, 0xF6, 0x4B, 0x09, 0x45, 0x35, 0x6C, 0x1E, 0x14, 0xAE, 0x77, 0x50, 0xFE, 0x4A, 0x1B, 0x62,

0x87, 0x2E, 0x2C, 0x55, 0xE6, 0xAB, 0x7F, 0x12, 0x0B, 0x1A, 0x2B, 0x94, 0xC7, 0x96, 0x65, 0x73,

0x95, 0xC0, 0x6B, 0x0D, 0xF1, 0xBF, 0x8A, 0x2D, 0xB8, 0x81, 0xE3, 0xFC, 0xDF, 0xD2, 0x7E, 0xA6,

0x0E, 0x1C, 0x48, 0x70, 0x01, 0x88, 0x6F, 0xBD, 0x99, 0x3E, 0x2F, 0x7D, 0xAF, 0xDA, 0x75, 0x34,

0xCB, 0xD5, 0x29, 0x22, 0x90, 0x7C, 0x9A, 0xA4, 0x3F, 0xB0, 0x15, 0xA5, 0xF2, 0x5F, 0xEE, 0xF4,

0xF0, 0xDC, 0x61, 0x76, 0x06, 0xC8, 0xD6, 0xDE, 0xDB, 0x69, 0x8C, 0x0F, 0x8B, 0xB5, 0x40, 0x9C,

0x41, 0xF7, 0xD4, 0x67, 0x27, 0xF8, 0xCA, 0x24, 0x39, 0xEB, 0x05, 0x63, 0x51, 0xC4, 0xD3, 0xE2,

0xF3, 0x93, 0x0C, 0x07, 0x2A, 0x59, 0xA7, 0x0A, 0x82, 0x1D, 0xBC, 0x9B, 0x3D, 0x43, 0x10, 0xB9,

0xCC, 0xB1, 0x5C, 0x84, 0x23, 0x32, 0xEF, 0xB7, 0xB4, 0x25, 0xBE, 0x52, 0x86, 0xCF, 0x57, 0x17,

0x1F, 0x6E, 0xEA, 0x4D, 0x4E, 0xC9, 0xCE, 0x5A, 0x4C, 0x91, 0xFD, 0xEC, 0x42, 0xBA, 0x33, 0xDD,

0xFF, 0xD1, 0xFA, 0x8D, 0xAD, 0xB3, 0xD7, 0x78, 0x9F, 0xD8, 0x16, 0xE5, 0x4F, 0xE0, 0xE4, 0xE8,

0xB6, 0x3B, 0xBB, 0x53, 0x6D, 0xC6, 0xC5, 0x19, 0x54, 0xC3, 0xCD, 0xAC, 0x8E, 0x83, 0x80, 0xF5,

0x79, 0x89, 0x60, 0x8F, 0x72, 0x98, 0xA8, 0x64, 0x02, 0x49, 0x26, 0x20, 0x46, 0x56, 0x00, 0x7B]

def swap(box, m, n):

t = box[m]

box[m] = box[n]

box[n] = t

i = 1; index = 0; k = 0

while index < 32:

k = 0xff&(k + box[i])

swap(box, i, k)

text[index] ^= box[0xff&(box[i] + box[k])]

i += 1

index += 1

print ''.join(map(chr, text))[::-1]更新一波,看到夜影巨巨的去花,很灵性:https://blog.csdn.net/whklhhhh/article/details/89078090

171

171

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?