0x00 前言

如饥似渴的学习ing。

你可能需要看:

https://blog.csdn.net/qq_36869808/article/details/83029980

环境

74CMS源码:v3.1.20111210

https://blog.csdn.net/qq_36869808/article/details/83029980

这里可以直接下载

这个是乌云上的漏洞,我只是做一个复现。并且加入自己的一些思考和理解。

https://bugs.shuimugan.com/bug/view?bug_no=60037

0x01 start

1. 黑盒测试

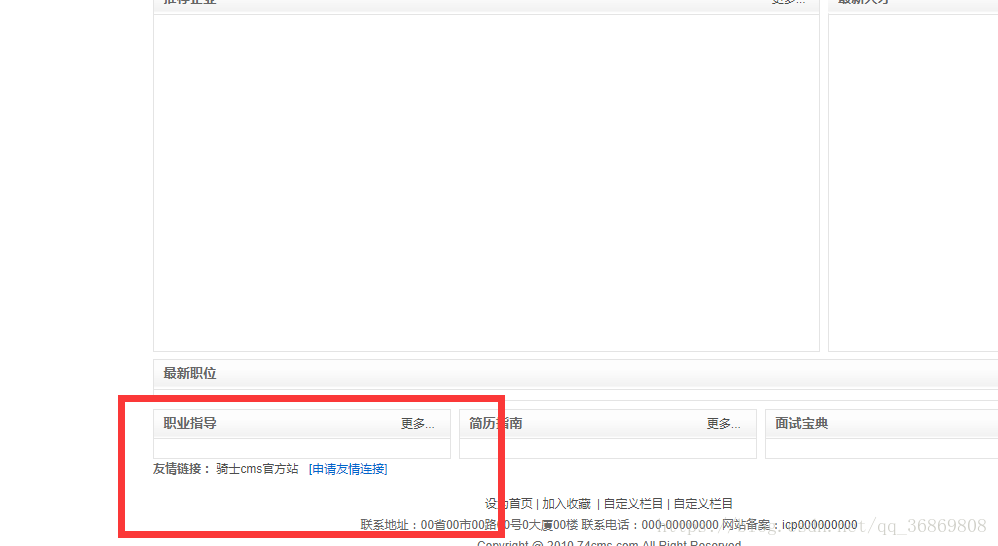

找到友情测试的这个点

进行申请友情链接。

输入我们的payload。

这样构建payload的原因就是因为这里会在src=这个后面添加内容,具体要放到代码审计这一块。

提交之后,我们就要去后台进行查看了。

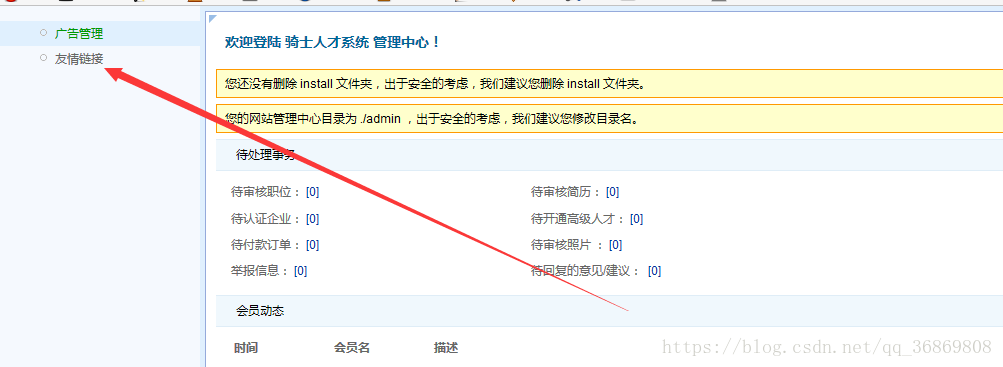

在后台,广告这一块中可以看到。

这里可以看到我们提交的内容。

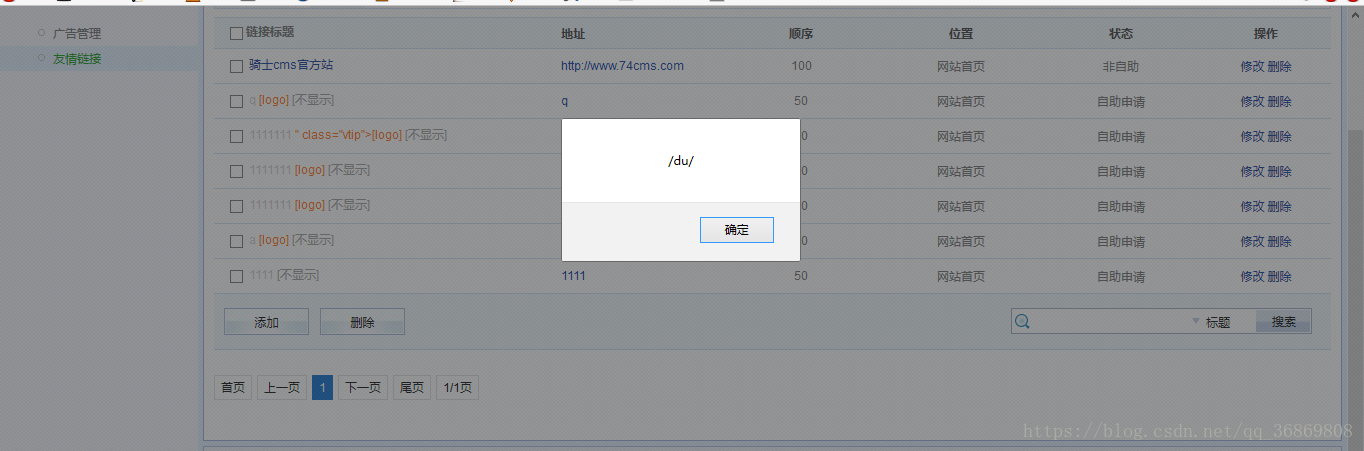

当鼠标移动上去的时候就会看到

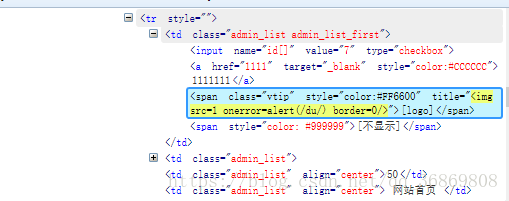

F12查看内容:

这里可以很明显的看到我们输入的内容成功的显示了。

2.白盒测试

首先来看看申请的界面。

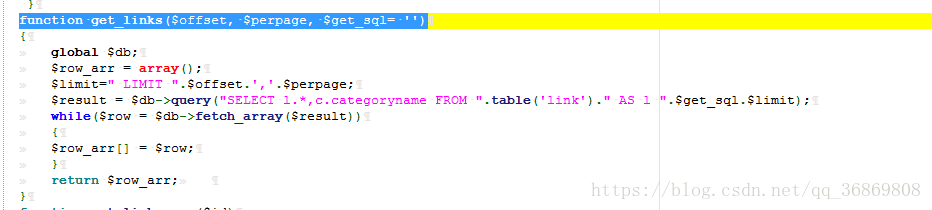

这里是直接把输入的东西直接存放在数据库里。

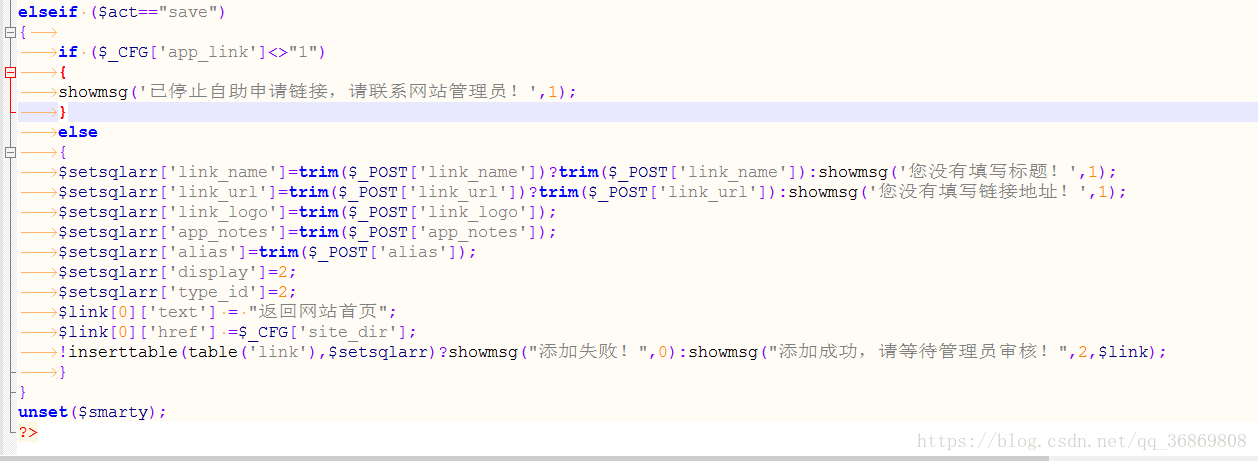

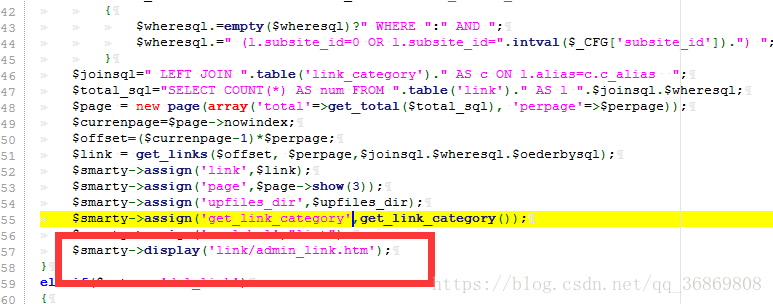

然后来看看后台的代码。

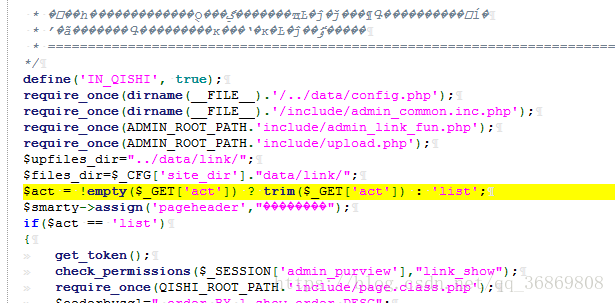

如果act没有值的话,就把$act赋值为list。

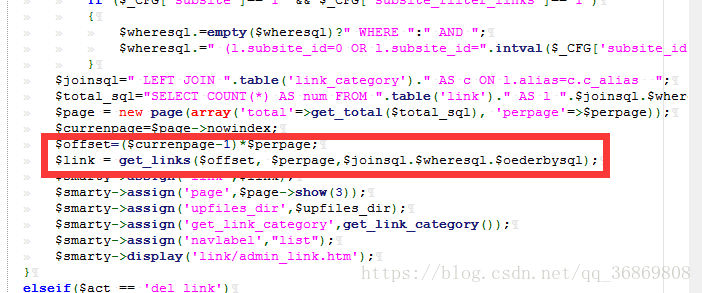

然后接着看这里有一个get_links的应该是获取值。

我们来接着定位:

这里看到是没有做任何过滤姿势的。

接着就是将数值传递到前端。

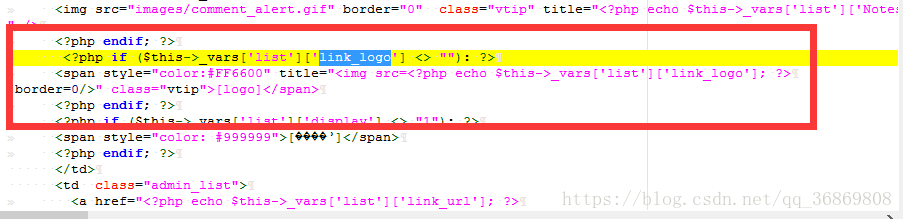

然后就是这里

这样就和黑盒对上了。也知道为什么了。

经过测试发现会对尖括号等进行过滤。

所以这里使用1 οnerrοr=alert(1) 并不会触发防御姿势,所以可以直接利用。

1850

1850

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?