一、介绍IPsec VPN

指采用IPSec协议来实现远程接入的一种VPN技术,IPSec全称为Internet Protocol Security,是由Internet Engineering Task Force (IETF) 定义的安全标准框架,在公网上为两个私有网络提供安全通信通道,通过加密通道保证连接的安全——在两个公共网关间提供私密数据封包服务。下面我们使用IPSec隧道模式来连接连个局域网(中间有Internet连接),对局域网通信的数据包进行二次封装,实现局域网的跨Internet通信。通过IPSec隧道模式建立两个局域网间的安全隧道,这就是IPsec VPN。

二、实验目的

通过IPsec VPN实现北京公司和上海公司的网络传输数据是加密的。

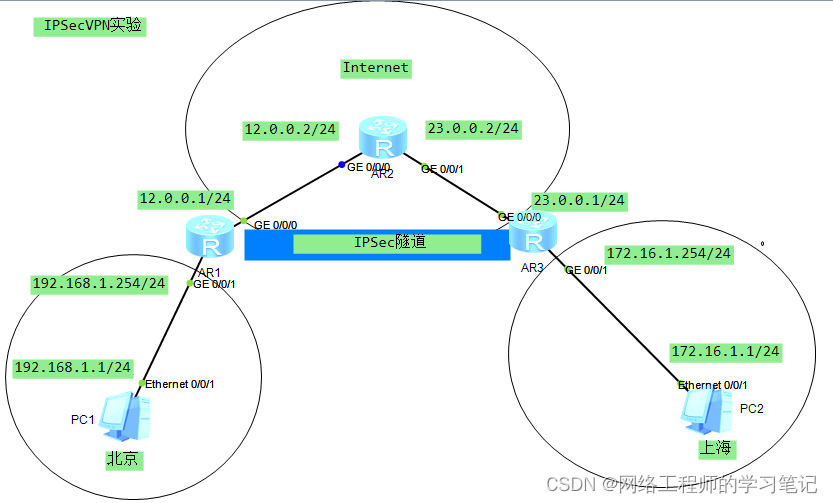

三、实验拓扑图

四、实验配置

通过拓扑图给的IP,给AR1 AR2 AR3 配置IP地址,保证路由可达。

AR1

<AR1>SYS

Enter system view, return user view with Ctrl+Z.

[AR1]dis cur

interface GigabitEthernet0/0/0

ip address 12.0.0.1 255.255.255.0

interface GigabitEthernet0/0/1

ip address 192.168.1.254 255.255.255.0

ip route-static 0.0.0.0 0.0.0.0 12.0.0.2

AR2

[AR2]DIS CUR

interface GigabitEthernet0/0/0

ip address 12.0.0.2 255.255.255.0

#

interface GigabitEthernet0/0/1

ip address 23.0.0.2 255.255.255.0

#

AR3

[AR3]dis cur

interface GigabitEthernet0/0/0

ip address 23.0.0.1 255.255.255.0

#

interface GigabitEthernet0/0/1

ip address 172.16.1.254 255.255.255.0

#

interface GigabitEthernet0/0/2

#

ip route-static 0.0.0.0 0.0.0.0 23.0.0.2

在AR1和AR3配置IPSec 加密协议.

AR1上的配置

1.定义需要保护的数据流

[AR1]dis cur

acl number 3000

rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 172.16.1.0 0.0.0.255

rule 10 deny ip 2.创建IPSec 安全提议

[AR1]

ipsec proposal prol --创建安全提议,命名为prol

esp authentication-algorithm sha1 --认证算法

esp encryption-algorithm aes-128 --加密算法

3.创建IKE对等实体

[AR1]

ike peer tosh v1 --指定对等实体名称和版本

pre-shared-key simple huawei123 --预共享密钥为huawei123

remote-address 23.0.0.1 --隧道的终点IP地址

4.创建IPSec 安全策略

[AR1]

ipsec policy policy1 1 isakmp --策略名为policy1,指定索引号1,isakmp意思是使用IKE建立IPSec安全联盟

security acl 3000 --指定感兴趣流

ike-peer tosh --指定IKE对等实体

proposal prol --指定安全提议

5.把IPSEC策略应用到公网的出接口上

[AR1]

interface GigabitEthernet0/0/0

ipsec policy policy16.添加到远程上海网路的路由

ip route-static 172.16.1.0 255.255.255.0 12.0.0.2

AR3上的配置如下:

<AR3>dis cur

#定义需要保护的数据流

acl number 3000

rule 5 permit ip source 172.16.1.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

rule 10 deny ip

#创建IPSec 安全提议

ipsec proposal prol

esp authentication-algorithm sha1

esp encryption-algorithm aes-128

#创建IKE对等实体

ike peer tobj v1

pre-shared-key simple huawei123 --密钥和AR1相同

remote-address 12.0.0.1

#创建IPSec 安全策略

ipsec policy policy1 1 isakmp

security acl 3000

ike-peer tobj

proposal prol

#把IPSEC策略应用到公网的出接口上

interface GigabitEthernet0/0/0

ipsec policy policy1

#添加到远程北京网路的路由

ip route-static 192.168.1.0 255.255.255.0 23.0.0.2五、实验结果测试

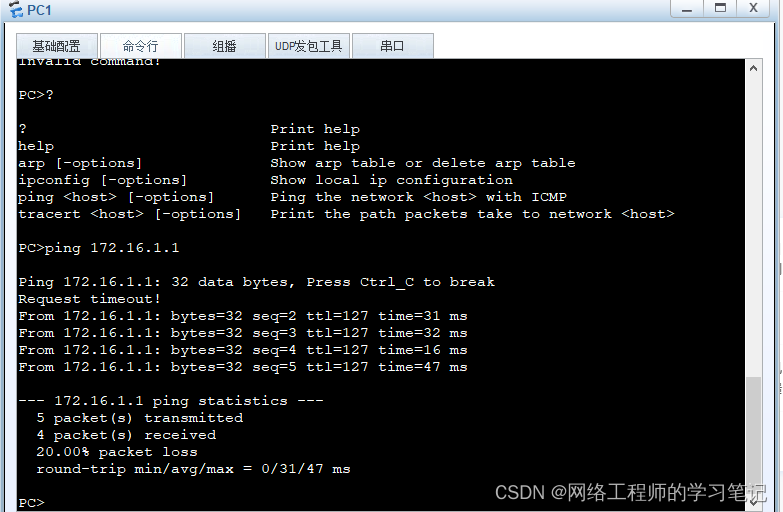

北京公司网路ping上海公司网络

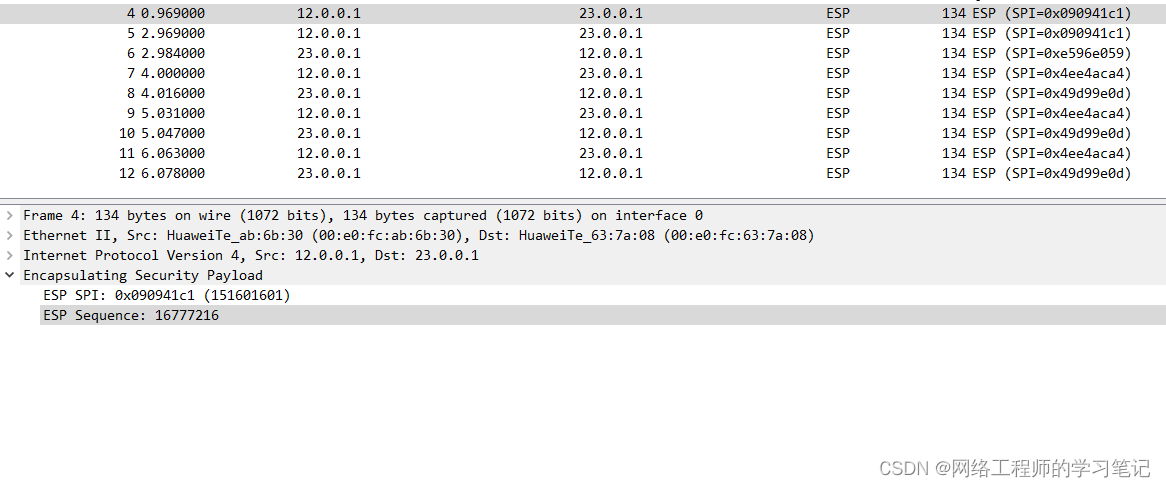

在AR2的G0/0/1接口抓包分析结果:

从抓包中看IPSEC隧道的数据包有ESP安全载荷,无法看到PC1发给PC2的源ip和目的ip地址(局域网的地址信息),只能看到公网ip.实现了跨公网传递私网数据并加密。

7826

7826

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?