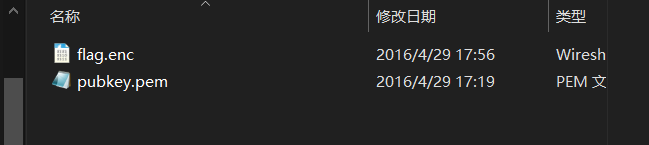

打开发现两个文件

根据文件名字知道RSA加密后的文件和公钥

把公钥放在这里分析

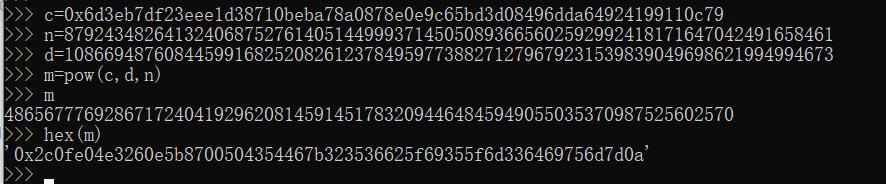

n=87924348264132406875276140514499937145050893665602592992418171647042491658461

e=65537

根据j解密公式m等于明文 c等于密文 d等于私钥 n等于大素数p和q的乘积

φ(n)是n的欧拉函数 φ(n)=(p-1)*(q-1)

通过yafu找到p和q,就可以使用因式分解求出私钥d

p = 275127860351348928173285174381581152299

q = 319576316814478949870590164193048041239

于是可以通过gmpy2 python库来计算私钥d mpz后面就是私钥d

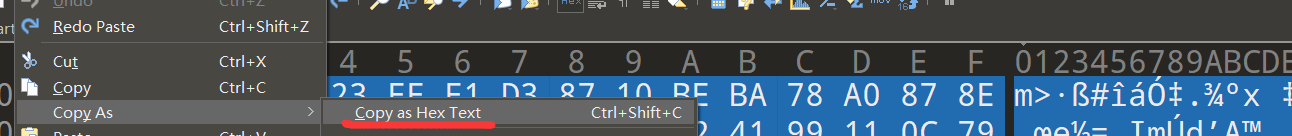

然后用winhex或者010editor等找到密文的十六进制

6d3eb7df23eee1d38710beba78a0878e0e9c65bd3d08496dda64924199110c79

至此 已经找到了私钥和密文的十六进制数据

最后根据公式得到明文 将其转化为十六进制

发现不对,原因是这串十六进制数据只有奇数个要不就是多了一个要不就是少了一个

去掉最前面的2以后

401

401

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?