发这篇的时候已经是在此岗位工作接近尾声等待交接离职,交接过程中发现自己刚开始做支撑时候遇到驻场人员发现态势感知检a测到有mirai样本,样本跑不起来,驻场人员对网络需要排查确定甲方设备安全。通过发回的样本进行分析,提供驻场人员相关建议,简单的做了一点分析记录,直接分享出来。具体的事件已经记不大清楚。

样本信息:

PEID查看样本为UPX加壳程序。

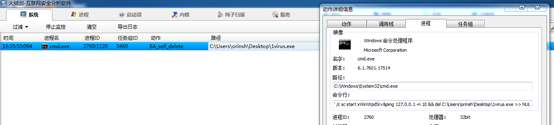

图1.1样本查壳

对样本脱壳后信息如下:

| 文件名称 | b89_upack.exe |

| 文件大小 | 88k |

| 文件类型 | Win32.EXE |

| MD5 | 339E5B6DBDC0E36D07EE5B665284B72A |

| SHA1 | 297377EB5FB956A3C641C80C7BBD51133327C9EF |

表1.1样本信息

分析环境及工具

环境:Windows7x86

工具:PEID IDA ollydbg 火绒剑

初步分析

初步分析样本通过sc.exe修改服务状态,连接恶意网址下载恶意文档及程序,并调用系统cmd.exe ping.exe等系统工具执行ping命令,以及设置服务操作,基本判断为恶意文档。

Virustotal平台行为检测49/69

图3.1VT扫描信息

程序执行流程

恶意行为分析

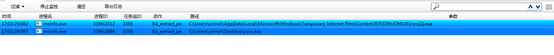

- 分析监控

火绒剑行为监测,程序多次调用cmd.exe,sc.exe系统程序。执行ping sc start等命令,最后cmd命令del完成自我删除。

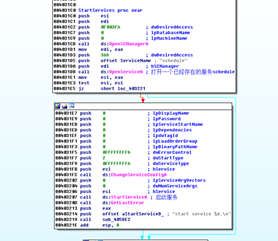

开启服务函数。

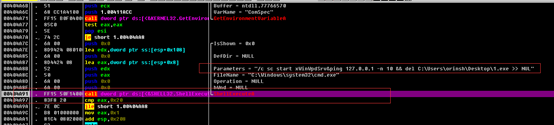

动态分析

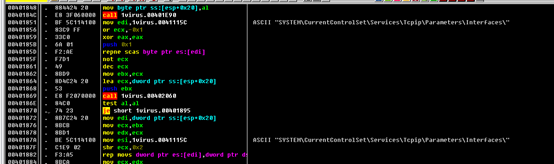

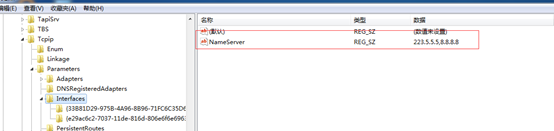

修改注册表项。

设置DNS,NameServer 223.5.5.5 ,微步查询为恶意。

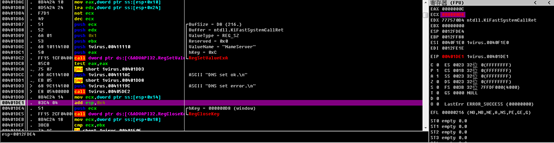

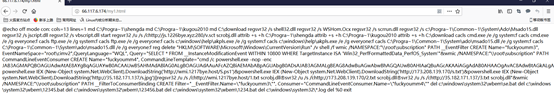

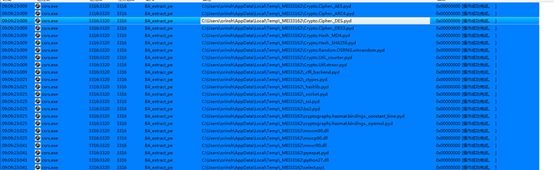

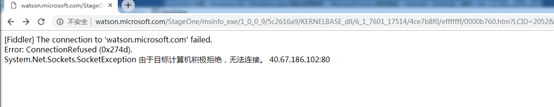

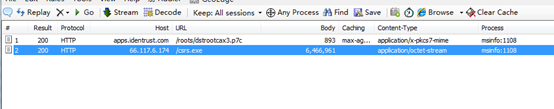

通过访问http://223.25.247.240/ok/ups.html 获取恶意文件下载拼接IP:66.117.6.174

传入66.117.6.174拼接下载地址: 66.117.6.174/update.txt、返回下载文件url,及放置路径

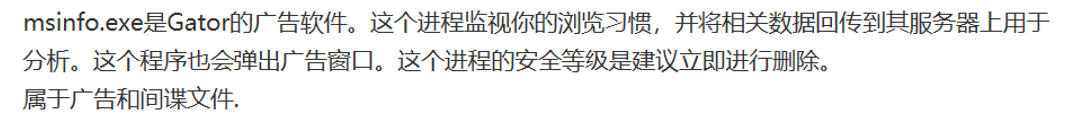

通过访问http://66.117.6.174/wpd.jpg下载后缀为.jpg文件,查看格式为PE文件,并修改文件名为msinfo.exe。查找文件名有一下发现相关信息。

通过访问http://66.117.6.174/myl.html下载执行脚本。

删除自身函数

释放的Msinfo.exe依赖wpcap.dll,packet.dll链接库。运行Msinfo.exe

相关行为:

Msinfo.exe外联网络请求

利用cmd sc net 命令配置环境。

Msinfo.exe释放csrs.exe

运行csrs.exe

Csrs.exe外联Url返回运行操作系统。

、

、

释放文件在浏览器浏览记录目录下

排查

网络相关监控

45.58.135.106/xpxmr.dat,

45.58.135.106/ok/wpd.html

66.117.6.174/wpdmd5.txt,

66.117.6.174/wpdtest.dat,

66.117.6.174/ver.txt,

66.117.6.174/shellver.txt

66.117.6.174/csrs.exe,

NET_connect 23.128.64.134:443,

NET_send, 23.128.64.134:443,

NET_send, 23.128.64.134:443,

NET_send, 23.128.64.134:443,

NET_send, 23.128.64.134:443,

51.143.22.239:80

| NET_connect | 222.127.62.* | 254 |

| NET_connect | 222.127.*.* | 245 |

| NET_connect | 222.127.100.* | 39 |

主机排查:

主机检查

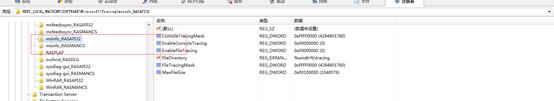

检查注册表项将其删除

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\msinfo_RASAPI32\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\msinfo_RASMANCS\

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advance

查找C:\Users\orinsh\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5\26CZWWRY\目录下csrs[1].exe,删除。

查找C:\Users\orinsh\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5\26CZWWRY\目录下csrs[1].exe,删除。

此类恶意样本多为记录对用户上网习惯推送广告等劫持ie相关行为,因本样本无法正常运行服务启动函数导致样本无法正常执行,只通过静态分析收集相关信息,做初步判断。

1045

1045

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?