如果在渗透测试中搞出 phpinfo 的页面,那将会对渗透测试提供极大的帮助

下面就来总结一下 phpinfo 中的敏感信息

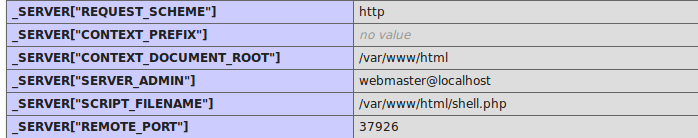

1.绝对路径(_SERVER[“SCRIPT_FILENAME”])

2.支持的程序

可以看看服务器是否加载了redis、memcache、mongodb、mysql、curl,如果加载了,那么就可以适当往这几个方面考虑,还可以看看是否支持gopher、是否启了fastcgi

3.查看真实IP(_SERVER[“SERVER_ADDR”]或SERVER_ADDR)

绕开 cdn 获取 C 段资产,旁站等重要信息

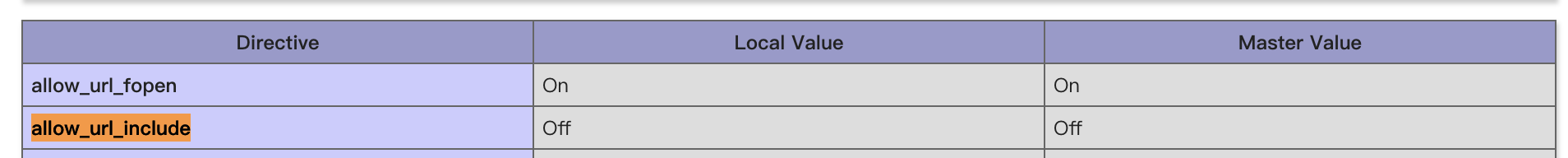

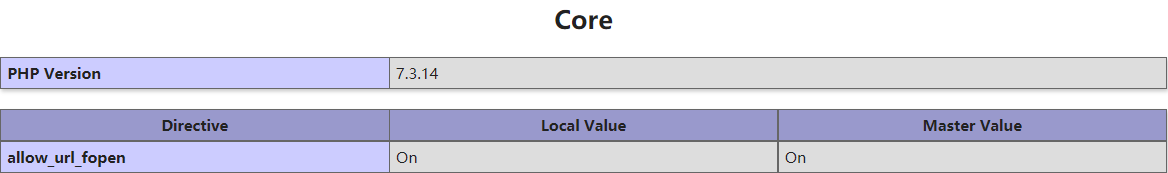

4.查看敏感配置

allow_url_include:远程文件包含

allow_url_fopen:远程文件读取

disable_functions:表示禁用的函数名

open_basedir:可将用户访问文件的活动范围限制在指定的区域,通常是其家目录的路径

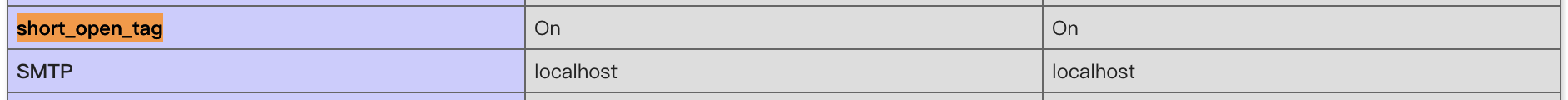

short_open_tag:允许<??>这种形式,并且<?=等价于<? echo

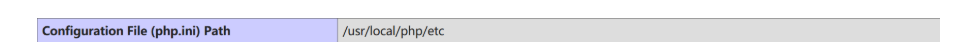

5.Loaded Configuration File(配置文件位置)

这一栏表明了 php.ini 这个 php 配置文件的位置,在有文件读取的情况下可以进行读取,在渗透中还是很有帮助的

5269

5269

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?