:::tips

持续更新中

:::

| 模块 | 序号 | 目录 | 链接 |

|---|---|---|---|

| 前言介绍 | 1 | 前言 | |

| 2 | 介绍 | ||

| 基础知识 | 3 | 计算机网络 | |

| 4 | Linux操作系统 | ||

| 5 | Java基础 | ||

| 6 | 并发编程与并发安全 | ||

| 7 | JVM | ||

| 中间件 | 8 | Mysql | |

| 9 | Redis | ||

| 10 | Elasticsearch | ||

| 11 | RabbitMQ | ||

| 12 | RocketMQ | ||

| 框架 | 13 | 分布式系统与微服务 | |

| 14 | MyBatis | ||

| 15 | Dubbo | ||

| 16 | Spring | ||

| 17 | Spring MVC | ||

| 18 | Spring Boot | ||

| 19 | Spring Cloud | ||

| 20 | Spring Cloud Alibaba Nacos | ||

| 21 | Spring Cloud Alibaba Sentinel | ||

| 22 | Spring Cloud Alibaba Seata | ||

| 23 | Tomcat | ||

| 24 | Netty | ||

| 容器 | 25 | Docker | |

| 26 | Kubernetes | ||

| 架构设计 | 27 | 场景架构设计 | |

| 28 | 领域驱动设计 | ||

| 29 | 设计模式 | ||

| 数据结构与算法 | 30 | 数据结构与算法 | |

| 31 | LeetCode题解 |

为什么快

redis为什么这么快

:::tips

Redis 之所以快速,主要原因包括:

1. 内存存储

- Redis 是一个内存数据库,所有数据都存储在内存中。这意味着数据访问速度非常快,因为硬件存取内存比硬盘要快得多。

2. 单线程模型

- Redis 使用单线程模型,并通过事件驱动的方式处理请求。这减少了上下文切换的开销,使得性能更加稳定高效。

3. 数据结构优化

- Redis 提供多种高效的数据结构(如字符串、列表、集合、有序集合、哈希等),各自有专门优化的算法,可以非常快速地进行操作。

4. 高效的 I/O 操作

- Redis 使用非阻塞 I/O,能够同时处理多个连接,从而提高系统的并发性能。

5. 持久化选项

- 虽然 Redis 是内存数据库,但它支持将数据持久化到磁盘。Redis 会在后台异步进行持久化操作,这不会阻塞主线程。

6. 快速的序列化和反序列化

- Redis 使用特定的格式(如 Redis 协议)来序列化和反序列化数据,尽量减少数据转换的开销。

综上所述,Redis 利用内存存储、优化的数据结构、单线程高效处理以及快速的 I/O 操作等特性实现了出色的性能。

:::

数据结构

Redis常用数据结构,以及底层原理

:::tips

当然可以!下面将详细解释Redis常用数据结构的底层原理,包括它们在内存中的存储方式及操作机制。

1. 字符串(String)

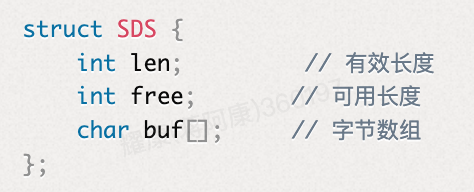

- 底层原理:

- 使用 简单动态字符串(SDS,Simple Dynamic Strings)结构。

- SDS 记录了字符串的长度和已分配的实际内存大小,避免了重复计算长度。

- 支持快速的字符串拼接和截取,采用懒惰释放(reallocation)策略,以提高内存利用效率。

- 结构示例:

2. 列表(List)

- 底层原理:

- 使用双端链表(Ziplist 和 LinkedList 的组合)进行存储。

- Ziplist 是一种压缩数组,用于存储小规模的有序数据,以节省空间。

- 当列表长度超过一定阈值(如 512 个元素),或单个元素长度超过某个值,Redis 会转换为链表的形式,以提供更快的插入和删除操作。

双端链表结构:

- 允许在 O(1) 的时间复杂度下在两端添加和删除元素。

3. 集合(Set)

- 底层原理:

- 使用 哈希表 来存储集合元素,确保每个元素是唯一的。

- 在插入和查找操作中,哈希表提供常数时间复杂度 O(1)。

- 小规模集合使用压缩划分(Ziplist)来节省内存。

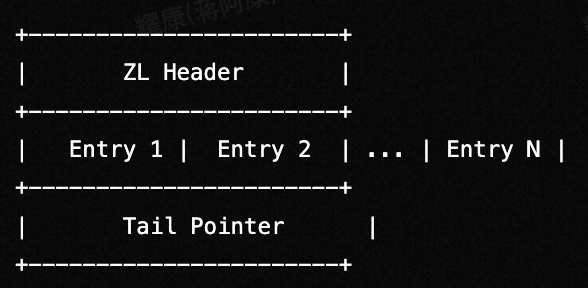

4. 有序集合(Sorted Set)

- 底层原理:

- 结合了 跳跃表(Skip List)和 哈希表。

- 跳跃表用于高效的有序存储,支持快速的查找、插入和删除,时间复杂度为 O(log N)。

- 哈希表用于快速访问元素,通过分数(score)实现排序。

跳跃表结构:

- 采用多层链表结构,不同层级的链表用于加速搜索过程。

5. 哈希(Hash)

- 底层原理:

- 使用 哈希表 存储键值对。

- 为小规模哈希表使用 ziplist,以节省内存,哈希表使用链地址法解决冲突。

- 增长到一定阈值后,压缩列表会转换为经典哈希表。

6. 位图(Bitmap)

- 底层原理:

- 在 Redis 中,位图是一系列的比特位(0 或 1)集成在内存中,通过整型或字节数组表示。

- 可直接在位位置上进行操作,例如设置某个用户的在线状态。

7. HyperLogLog

- 底层原理:

- HyperLogLog 是一种概率算法,用于估算基数(unique elements)的数量。

- 它使用 哈希函数 将元素映射到一个位图中,通过特定算法计算出基数的估算值。

8. 地理空间(Geospatial)

- 底层原理:

- 使用 有序集合 存储位置数据,地理位置被编码为经纬度。

- 利用 Geohashing 将二维坐标转换成一维分数,以支持空间查询。

总结

Redis 中的每个数据结构都经过精心设计,以提供高效的性能和内存使用。通过使用合适的底层实现,Redis 能够在处理大规模数据和高并发场景下保持低延迟和高吞吐量。了解这些底层原理有助于选择最适合的 Redis 数据结构以满足具体业务需求。

什么是SDS给出示例

SDS(Simple Dynamic Strings) 是 Redis 中用于存储字符串的一个数据结构,旨在提供高效的字符串操作。SDS 解决了 C 语言标准字符串(以 null 结尾的字符数组)的几个缺点,并且能够更好地处理字符串的动态扩展。

SDS 的特点:

- 记录长度:

- SDS 记录字符串的实际长度,避免每次计算长度的开销。

- 动态扩展:

- SDS 允许在不重新分配内存的情况下追加字符,减少内存的分配和复制次数。

- 懒惰的内存管理:

- SDS 会保留一定的可用内存(

free字段),以便在后续操作中使用,从而减少内存分配的频率。

- SDS 会保留一定的可用内存(

- 支持快速操作:

- SDS 允许快速的字符串拼接、截取和比较等操作。

SDS 的结构

SDS 的基本结构如下:

总结

SDS 是 Redis 中优化字符串操作效率的核心数据结构,通过维护字符串的长度、实现动态扩展和减少内存碎片,SDS 在数据存储和处理速度上提供了显著的优势。这使得 Redis 能够快速高效地处理大量字符串数据。

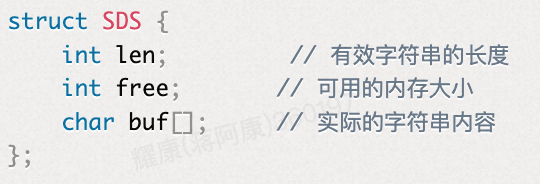

什么是ZipList给出示例图解

Ziplist 是 Redis 中用于紧凑存储小数量有序数据的一种数据结构。它主要用于列表(List)、哈希(Hash)、集合(Set)等小数据结构,以节省内存空间。

特点

- 紧凑存储:Ziplist 将多个元素存储在一个连续的内存区域中,对元素进行压缩存储,减少了内存的分配和内存碎片问题。

- 适合小数据:Ziplist 主要用于存储少量元素(如小于 512 个的元素)。当元素数量超过一定阈值,Redis 会转换为更复杂的数据结构(如链表或哈希表)。

- 快速访问:由于是顺序存储,Ziplist 支持 O(N) 的顺序访问。

结构

Ziplist的结构可以分为几个部分:

- ZL Header:包含 Ziplist 的元信息,如长度、容量等。

- Entry: 存储实际的数据,可能有多个条目。

- Tail Pointer: 指向最后一个元素的指针,便于快速访问。

图解

下面是 Ziplist 的内存结构简单示意图:

- ZL Header: 记录了 Ziplist 的一些基本信息, 如长度和容量。

- Entries: 按顺序存储多个元素,元素的大小是可变的。

- Tail Pointer: 使得对最后一个元素的访问更加高效。

示例

假设我们有一个 Ziplist 存储了一组整数:[10, 20, 30]。

- ZL Header: 可以包含元素数量(3)和当前使用的内存大小信息。

- Entries:

- Entry 1:

10(存储实际的值) - Entry 2:

20 - Entry 3:

30

- Entry 1:

- Tail Pointer: 指向最后的

30。

当我们对 Ziplist 进行操作时,如插入、删除或访问元素,Redis 会在保证内存紧凑的基础上,尽可能快速地完成这些操作。

总结

Ziplist 通过紧凑的存储方式,使得 Redis 能够高效地处理小规模数据结构,同时避免了内存浪费和碎片化问题。当数据量较大时,Redis 会将 Ziplist 转换为更复杂的数据结构(如链表),以支持更高效的操作。

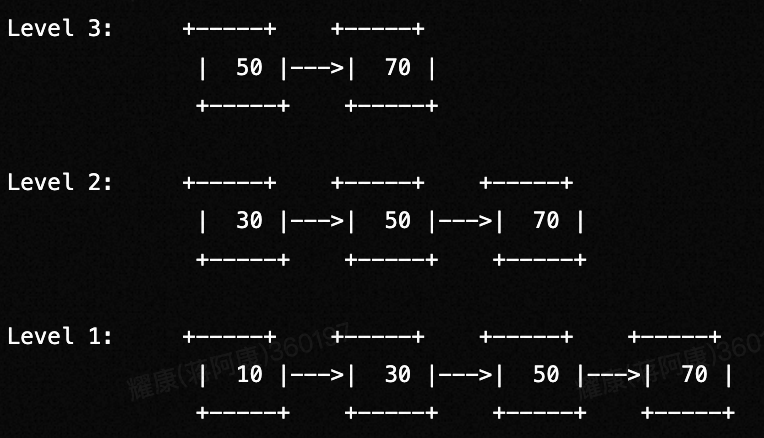

什么是跳跃表,详细描述并给出图解

跳跃表(Skip List) 是一种用于快速查找、插入和删除的数据结构。它通过建立多层链表,使得在查找过程中可以跳过许多不必要的节点,从而实现较快的查询速度。

特点

- 层次结构:跳跃表由多层链表组成,最底层是完整的链表,每一层都是更少的节点。通常情况下,第 i 层的节点是第 i-1 层中节点的子集。

- 高效查询:跳跃表的查找时间复杂度为 O(log N),与平衡树类似,但实现更简单。

- 随机化:跳跃表的层数是通过随机化来决定的,因此它在平均情况下表现良好。每个节点有一定概率提升到上一层。

- 动态变化:跳跃表可以高效处理动态数据,即插入和删除操作的时间复杂度都是 O(log N)。

数据结构

跳跃表的基本结构可以描述为:

- 节点:每个节点包含一个数据值和指向下层及同层的指针。

- 层级:通过随机化,节点可以在多层中存在,每一层的节点数越来越少。

图解

下面是一个简化的跳跃表图解示例:

- Level 1 是底层链表,包含所有节点。

- Level 2 和 Level 3 为更高层的链表,每层包含约一半的节点(随机选择)。

- 指针显示了节点之间的连接关系,通过这些连接能够快速找出数据。

操作

- 查找:

- 从最高层开始,沿着指针查找,如果当前节点的值小于目标值,则向右移动。

- 如果达到底层且未找到目标值,则说明不存在该值。

- 插入:

- 查找目标插入位置后,随机决定该节点的层级。

- 更新相应层次链表,插入新的节点。

- 删除:

- 查找目标节点后,逐层删除对应的节点,更新指针。

优缺点

- 优点:

- 简单易实现,相比平衡树代码更简洁。

- 在动态数据情况下的性能良好。

- 缺点:

- 最坏情况下性能可能退化为 O(N),但这种情况概率极小。

- 需要额外的内存来存储多层。

总结

跳跃表是一种高效且灵活的数据结构,适合快速查找、插入和删除操作。由于其结构简单且表现良好,跳跃表在实际应用中,特别是在 Redis 中,被广泛使用来实现有序集合。

跳跃表如何进行查找,给出完整解释和图解

跳跃表查找的过程利用了其层级结构,通过快速跳过许多节点来加速查找。下面将详细解释跳跃表的查找过程,并提供图解说明。

查找过程

- 初始化:

- 从跳跃表的最高层的第一个节点开始。通常情况下,跳跃表的第一个节点是一个哨兵节点(可以看作是负无穷大的值),用于简化边界条件。

- 沿着当前层查找:

- 在当前层节点中,比较目标值与当前节点的值:

- 如果当前节点的值等于目标值,查找成功,返回该节点。

- 如果当前节点的值小于目标值,则移动到当前节点的下一个节点(向右移动)。

- 如果当前节点的值大于目标值,说明目标值不在当前层的右侧,则向下移动到下一层。

- 在当前层节点中,比较目标值与当前节点的值:

- 逐层降低:

- 如果在当前层未找到目标值,便将层级降低,继续重复上述过程,直到到达最底层。

- 完成查找:

- 如果在最底层遍历完所有节点仍未找到目标值,则说明该值在跳跃表中不存在。

图解

以下是跳跃表的查找过程图解,假设我们要查找的目标值是 50:

跳跃表示例

查找步骤

- 开始查找:从 Level 3 的开始节点(假设是一个哨兵节点)。

- 当前节点是

50,等于目标值 50。查找成功。

- 当前节点是

详细过程图解

下面我将补充背景,以更清晰地展示查找过程:

假设目标值为 35,查找过程如下:

- Level 3:从

50开始查找。- 当前节点

50大于目标值35,向下移动到 Level 2。

- 当前节点

- Level 2:从

30开始。- 当前节点

30小于目标值35,向右移动到50。 - 当前节点

50大于目标值,向下移动到 Level 1。

- 当前节点

- Level 1:从

10开始。- 当前节点

10小于目标值,继续向右移动到30。 - 当前节点

30小于目标值,继续向右移动到50。 - 当前节点

50大于目标值,查找结束。

- 当前节点

查找结果:值 35 不存在于跳跃表中。

总结

跳跃表的查找利用多层结构,高效地降低了平均查找时间复杂度到 O(log N)。通过快速跳跃,查找过程避免了需要遍历所有节点的情况,提供了一种有效的数据检索方式。跳跃表以其随机化特性和简单实现受到广泛采用,尤其在需要有序集合操作的场景中,例如 Redis。

:::

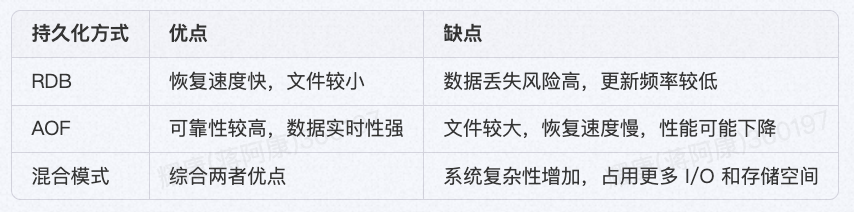

持久化策略

Redis有哪些持久化策略,简要说明并给出优缺点

:::tips

Redis 提供了几种持久化策略,以确保数据在应用重启或系统故障后不会丢失。主要的持久化策略有以下两种:

1. RDB(Redis Database Backup)

- 描述:

- RDB 是 Redis 的快照持久化方式,定期将内存中的数据写入到磁盘上生成一个二进制文件(

dump.rdb)。 - 可以通过配置

save选项指定快照保存的频率,例如每隔 60 秒,且至少有 100 次写操作。

- RDB 是 Redis 的快照持久化方式,定期将内存中的数据写入到磁盘上生成一个二进制文件(

- 优点:

- 数据恢复速度快,加载 RDB 文件可一次性恢复大量数据。

- 适合对数据持久化要求不高的场景,且只有在快照时,数据才会被写入磁盘,可以节省 I/O 资源。

- RDB 文件较小,便于备份和迁移。

- 缺点:

- 数据丢失风险较高,RDB 的数据只有在快照时生效,若 Redis 在快照期间崩溃,则无法恢复最近的操作。

- 不适合需要高频繁写入的场景,较低的持久化更新频率。

2. AOF(Append-Only File)

- 描述:

- AOF 记录 Redis 所有写操作并追加到文件中(

appendonly.aof),以重现数据在内存中的状态。 - AOF 的持久化策略可以配置为不同的策略,例如每个写命令后、每秒或不进行同步。

- AOF 记录 Redis 所有写操作并追加到文件中(

- 优点:

- 数据丢失的概率较低,通过 AOF 持久化,Redis 可以在崩溃后通过重放 AOF 文件恢复数据。

- 提供了更高的可靠性和实时性,适用于对数据一致性要求更高的场景。

- 缺点:

- AOF 文件相对较大,需要更多的磁盘空间。

- 恢复速度可能不如 RDB 快,因为 Redis 需要逐条执行 AOF 文件中的命令。

- 频繁的写操作和持久化配置可能导致性能下降。

3. 混合模式

- 描述:

- Redis 也支持同时开启 RDB 和 AOF 持久化策略。

- 通常使用 RDB 进行定期快照,使用 AOF 进行实时记录。

- 优点:

- 数据的持久性和恢复能力较强,结合了两者的优点。

- 缺点:

- 增加了系统的复杂性,需要管理和维护两种持久化文件。

- 会消耗更多的 I/O 和存储空间。

总结

根据具体的应用需求和数据可靠性要求,用户可以选择合适的持久化策略。

:::

过期策略

Redis有哪些过期策略,简要描述

:::tips

Redis 提供了多种过期策略,以便有效管理内存并自动处理不再需要的数据。这些策略可以帮助自动删除过期的键值对,从而节省内存资源。主要的过期策略如下:

1. 定期删除(Lazy Expiration)

- 描述:

- Redis 在执行普通操作(如获取、设置等)时,检查键的过期时间,对已过期的键进行删除。

- 这种策略是懒惰的,即在操作时检查,而不是主动删除。

- 优点:

- 不消耗额外的 CPU资源,只有在访问时才检查和删除过期的键。

- 缺点:

- 已过期的键可能会占用内存,直到下次访问时才会被删除。

- 对删除过期数据的实时性有限,可能导致内存占用超过预期。

2. 定时删除(Active Expiration)

- 描述:

- Redis 会启动一个定时任务周期性地检查并删除即将过期的键。每次定时任务会随机选择并检查一定数量的键以删除过期的键。

- 优点:

- 更主动地管理内存,减少过期键的占用。

- 避免了长时间积累已过期键的问题,改善了内存使用率。

- 缺点:

- 增加了 CPU 开销,因为 Redis 需要定期唤醒线程去检查和删除过期键。

- 可能会产生额外的 I/O 开销,尤其是当大量键即将过期时。

3. 组合策略

- 描述:

- Redis 实际上是将上述两种策略结合使用。在执行每个普通操作时会检查过期键,同时也会运行定时任务进行批量清理。

- 优点:

- 提供了灵活性和高效性,兼顾了实时性和内存管理。

- 缺点:

- 可能仍然存在一些内存占用的波动,但总体上更有效。

总结

Redis 的过期策略结合了懒惰删除和主动删除,通过这两种方式的结合,Redis 能够有效管理内存并及时删除不再需要的数据。根据应用场景和数据使用情况,用户可以配置不同的过期策略,以优化内存使用和性能。

:::

内存淘汰策略

Redis有哪些内存淘汰策略,简要描述

:::tips

Redis 提供了多种内存淘汰策略,以便在达到内存限制时管理数据的存储。内存淘汰策略可以帮助自动决定哪些数据被删除,从而保持系统的正常运行。主要的内存淘汰策略如下:

1. noeviction(不淘汰)

- 描述:当内存使用达到限制时,不会淘汰任何数据。新写入的操作将返回错误。

- 优点:确保数据完整性,不会自动删除任何键。

- 缺点:可能导致应用程序出现异常,因为无法插入新数据。

2. allkeys-lru(全键 LRU 淘汰)

- 描述:根据 LRU(Least Recently Used,最近最少使用)算法淘汰最久未使用的键。无论键是否过期,都会被淘汰。

- 优点:适用于多数场景,可以有效保持常用数据,其他不常访问的数据会被自动淘汰。

- 缺点:在某些情况下,可能会淘汰重要但偶尔访问的数据。

3. volatile-lru(过期键 LRU 淘汰)

- 描述:仅对设置了过期时间的键进行 LRU 淘汰,淘汰最久未使用的过期键。

- 优点:保留过去常用且当前仍有效的数据,同时清理那些不再需要的过期数据。

- 缺点:非过期的键可能会被保留,即使它们不再被频繁访问。

4. allkeys-random(全键随机淘汰)

- 描述:随机选择一些键进行淘汰,所有键都有可能被删除。

- 优点:实现简单,适用于某些场景,不需要保持键的使用顺序。

- 缺点:可能会删除一些重要数据,无对数据使用状况的考虑。

5. volatile-random(过期键随机淘汰)

- 描述:仅对设置了过期时间的键随机淘汰。

- 优点:相对简单,仅清理不再需要的数据。

- 缺点:可能会删除当前仍在使用的过期数据。

6. allkeys-lfu(全键 LFU 淘汰)

- 描述:遵循 LFU(Least Frequently Used,最不常使用)算法,根据键的使用频率来淘汰数据。

- 优点:优先保留高频访问的数据,适合长时间运行的服务,能有效管理内存。

- 缺点:实现相对复杂,额外的开销用于统计各键的使用频率。

7. volatile-lfu(过期键 LFU 淘汰)

- 描述:仅对设置了过期时间的键进行 LFU 淘汰。

- 优点:能有效清理不再被频繁访问的过期数据。

- 缺点:对非过期键的管理较弱。

总结

Redis 的内存淘汰策略为用户提供了灵活的内存管理选项,根据具体的应用场景和数据使用情况,用户可以选择合适的淘汰策略来优化内存使用和数据存储。选择合适的策略可以避免因内存不足而导致的性能下降或数据丢失。

:::

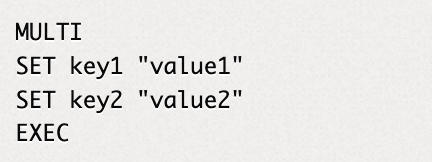

Redis事务

简要介绍一下Redis事务及原理

:::tips

Redis 事务简介

Redis 事务允许用户将多个命令打包成一个原子操作。所有打包的命令要么全部成功执行,要么在执行时发生错误时不会对数据库状态产生任何影响。

主要特性

- 原子性:

- 事务中的所有命令要么全部执行,要么全部不执行,中间不会因为其他命令的执行而产生干扰。

- 隔离性:

- 在事务执行期间,其他客户端无法读取或修改该事务中的键,保障了操作的一致性。

- 不支持回滚:

- Redis 事务在执行过程中即便遇到错误,已执行的命令仍然有效,不支持回滚。

实现原理

- MULTI:

- 开始一个事务,会将后续的命令放入一个队列中,而不会立即执行。

- 命令排队:

- 事务内的命令会被依次排入队列,直到

EXEC命令被调用。

- 事务内的命令会被依次排入队列,直到

- EXEC:

- 通过执行

EXEC命令,Redis 会按顺序执行队列中的所有命令,确保整个事务的原子性。

- 通过执行

- DISCARD:

- 如果希望放弃事务,可以使用

DISCARD命令,用于清空命令队列。

- 如果希望放弃事务,可以使用

- WATCH(可选):

- 使用

WATCH命令监控特定键,如果在执行EXEC之前这些键被其他客户端修改,则当前事务会被中断,执行失败。

- 使用

示例

在上述示例中,SET 命令会被排入事务中,只有在调用 EXEC 时,才会被执行。

总结

Redis 事务提供了一种简单的方法来执行一组命令,确保操作的原子性和隔离性。虽然不支持回滚,但其轻量级的设计适合在高性能的场景下使用。

:::

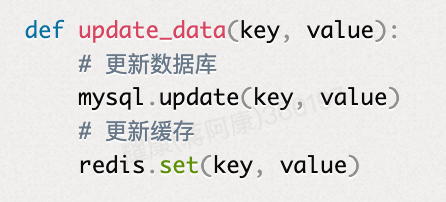

缓存一致性

Redis缓存数据方案有哪些,以双写模式和失效模式为例详细解释

:::tips

在使用 Redis 作为缓存时,数据一致性和有效性是主要考虑因素。以下是 双写模式 和 失效模式 的详细解释。

1. 双写模式

描述:

双写模式(Write-Through 或 Write-Behind)主要指在进行数据写入操作时,同时更新 Redis 缓存和 MySQL 数据库。确保数据库和缓存中的数据保持一致。

具体实现:

- 写透模式(Write-Through):

- 更新数据库:应用程序首先更新 MySQL 数据库。

- 更新缓存:然后立即更新 Redis 缓存,以确保两者数据一致。

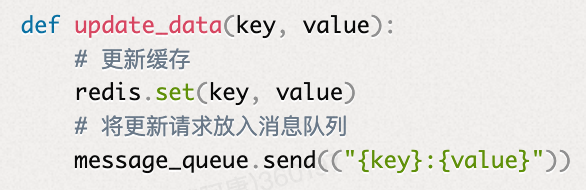

- 示例:

- 写回模式(Write-Behind):

- 更新缓存:应用程序首先更新 Redis 缓存。

- 异步更新数据库:随后通过异步任务更新 MySQL 数据库。

- 示例:

优缺点:

- 优点:

- 保证了数据的一致性,尤其是写透模式直接保证了即时一致性。

- 缺点:

- 写透频繁更新会增加延迟,写回则可能导致延迟的一致性。

2. 失效模式

描述:

失效模式(Cache Invalidation)主要指在 Redis 缓存中缓存的数据被视为过时或失效后,进行相应的更新或清理操作。

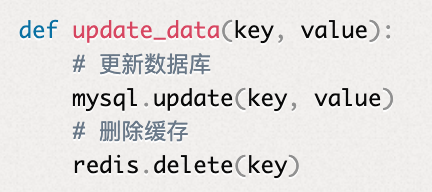

具体实现:

- 主动失效:

- 当数据更新(如增加、删除或修改)时,主动删除或更新 Redis 中的相关缓存。

- 示例:

- 被动失效:

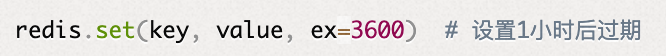

- 对于设置了过期时间的缓存项,Redis 会在指定时间后自动失效。

- 示例:

优缺点:

- 优点:

- 通过主动或被动方式更新或删除缓存,确保用户获取的数据是最新的。

- 缺点:

- 主动失效可能会导致一致性问题,如果在删除后立即发生写操作,可能会读取到旧数据。

- 被动失效则取决于合理的过期时间管理,可能会导致短时间内的数据不一致。

总结

在 Redis 缓存策略中,双写模式强调了读写操作的一致性,通过同时更新缓存和数据库来保持数据同步。而 失效模式 提供了灵活性管理缓存生命周期,通过主动或被动的方式确保缓存中的数据不过时。

根据应用场景的需要,合理选择双写模式和失效模式的结合,可以实现高效且一致的 Redis 缓存机制。

双写模式和失效模式都存在数据一致性问题,详细说明原因场景,并给出图解

双写模式和失效模式确实都可能在某些场景下引发数据一致性问题。以下是详细说明它们在特定场景下可能遇到的一致性问题,以及图解。

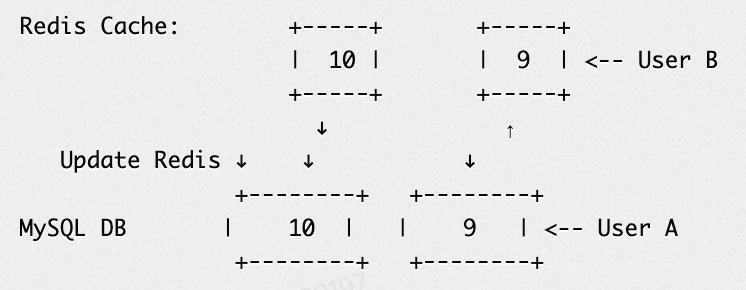

1. 双写模式的数据一致性问题

场景说明:

在应用中,使用双写模式时,在更新数据库和缓存之间的操作并不是原子性的,这有可能导致数据不一致。

例子:

假设有一个商品库存的场景:

- 用户 A 和用户 B 同时发起一个订单,系统会先更新 Redis 缓存的库存数量,再更新 MySQL 数据库的库存。

- 用户 A 先从 Redis 中获取当前库存为 10。

- 用户 A 更新 Redis 缓存,将库存减少到 9。

- 用户 B 也从 Redis 中获取当前库存仍为 10。

- 用户 B 更新 Redis 缓存,将库存减少到 9。

- 用户 A 更新 MySQL 数据库,将数据库中的库存更新为 9(已减库存)。

- 用户 B 也更新 MySQL 数据库,将数据库中的库存更新为 9(读取的仍是旧值)。

结果:

- 最终数据库和 Redis 缓存均为 9,但实际上库存应为 8,导致库存数量不准确。

图解:

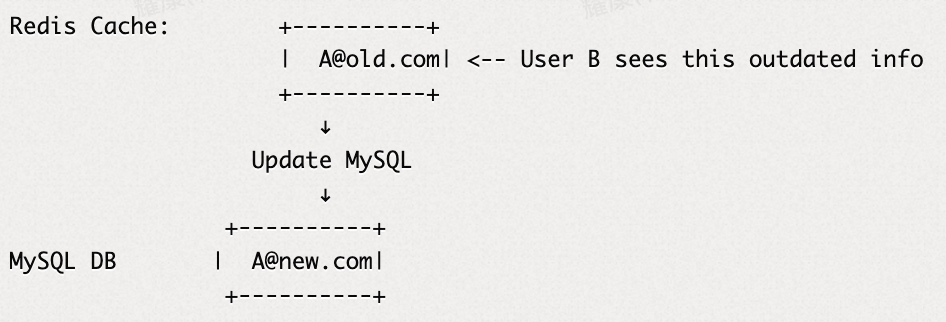

2. 失效模式的数据一致性问题

场景说明:

在使用缓存失效模式更新数据时,如果更新数据库后未能及时更新或删除Redis中的缓存,可能导致用户获取到过期或错误的数据。

例子:

假设有用户信息更新的场景:

- 用户 A 更新其邮箱信息。

- 系统首先更新 MySQL 数据库中邮箱信息,而后删除 Redis 缓存。

- 由于网络延迟或编程错误,删除 Redis 缓存的操作失败被忽略。

结果:

- 当用户 B 查询信息时,Redis 中的缓存仍然是用户 A 更新前的信息,由于没有立即失效,用户 B 获取到的是错误的邮箱信息。

图解:

小结

- 双写模式 中的数据一致性问题通常来源于并发写入时的不原子性。

- 失效模式 意外地保留缓存中的旧数据而未能及时更新,导致读取到不一致的数据。

这样的设计需要在实现上下功夫来处理并发和异常情况,例如:

- 在更新操作中引入锁机制以确保原子性。

- 增加对于更新后从目标数据库重新加载缓存的策略,确保一致性。

有没有别的方式解决上面问题,比如延迟双删,监听数据库binlog等等,详细介绍一下原理

在使用 Redis 作为缓存时,数据一致性问题确实需要通过一些策略来解决。除了双写模式和失效模式外,一些常用的方案包括 延迟双删 和 使用数据库 Binlog 监听。下面详细介绍这两种解决方案的原理和实现。

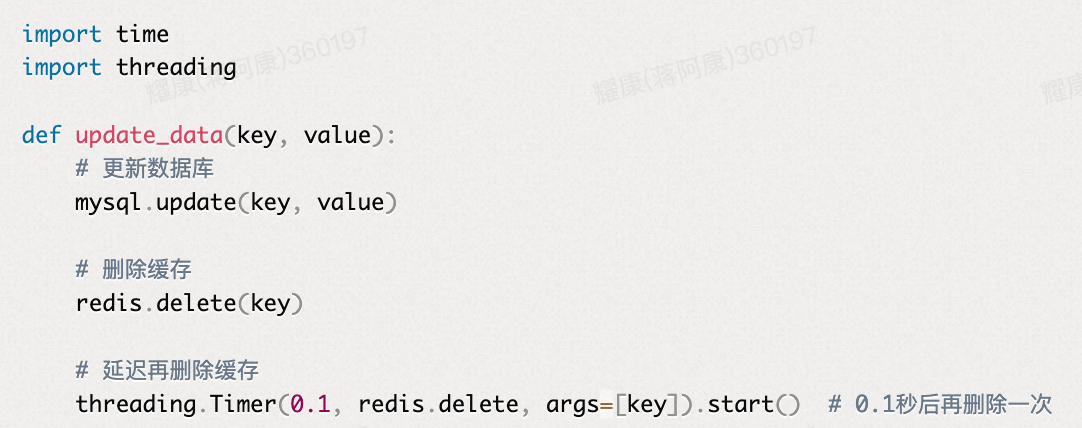

1. 延迟双删

原理:

延迟双删是一种优化的缓存失效策略,可以减少由于网络延迟或其他原因导致的缓存不一致问题。通过多次删除缓存,确保在更新数据库后缓存被有效移除。

实现步骤:

- 更新数据库:首先,应用程序将数据更新到 MySQL 数据库中。

- 删除缓存:接下来,立即删除 Redis 中的缓存。

- 延迟再删除:使用定时任务或延迟机制,再次等待一段时间后,二次删除 Redis 中的缓存。

优点:

- 通过二次删除缓存,可以降低因第一步删除失败而导致的旧数据读取问题。

缺点:

- 增加了系统复杂性和潜在的延迟,也可能导致一些性能负担。

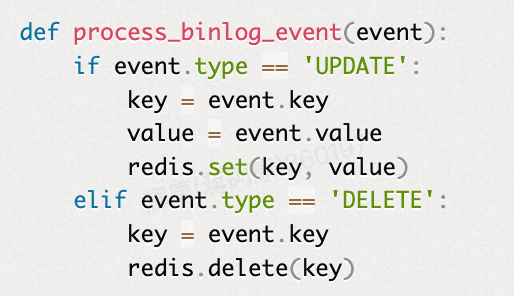

2. 数据库 Binlog 监听

原理:

Binlog(Binary Log)是 MySQL 中的一个日志文件,记录数据库的所有变更操作。通过监听数据库的 Binlog,应用程序可以实时获取变更信息,并相应地更新 Redis 缓存,从而确保数据一致性。

实现步骤:

- 配置 Binlog:在 MySQL 中,配置 Binlog 以确保数据库的每次变更都会记录在日志中。

- 监听 Binlog:使用专门的工具或自定义插件(如 Debezium、Canal 等)监听 Binlog 的变化。

- 更新 Redis 缓存:接收到变更事件后,更新 Redis 缓存以反映数据库中的变化。

示例伪代码:

优点:

- 这种方法实时更新缓存,确保了数据一致性,同时能减少在申请人更新数据库后修改缓存的复杂性。

- 增强了系统的可扩展性和灵活性。

缺点:

- 需要额外的工具或库进行 Binlog 处理,增加了系统复杂性。

- 可能会引入额外的延迟和网络开销,特别是在高并发的场景下。

总结

- 延迟双删 提供了一种相对简单且有效的方式来减少缓存不一致性问题,但可能引入一定的延迟和复杂性。

- Binlog 监听 提供了一种更为实时和自动化的解决方案,可以确保缓存与数据库之间的一致性,但同时带来了更多的系统复杂度和实现开销。

根据业务场景的需要,可以选用不同的方案或结合使用多种方案,以实现高效、可靠的数据一致性管理。

https://blog.csdn.net/Aqting/article/details/131880734

写策略:先更新数据库中的数据,再删除缓存中的数据。

读策略:

- 如果读取的数据命中了缓存,则直接返回数据;

- 如果读取的数据没有命中缓存,则从数据库中读取数据,然后将数据写入到缓存,并且返回给用户。

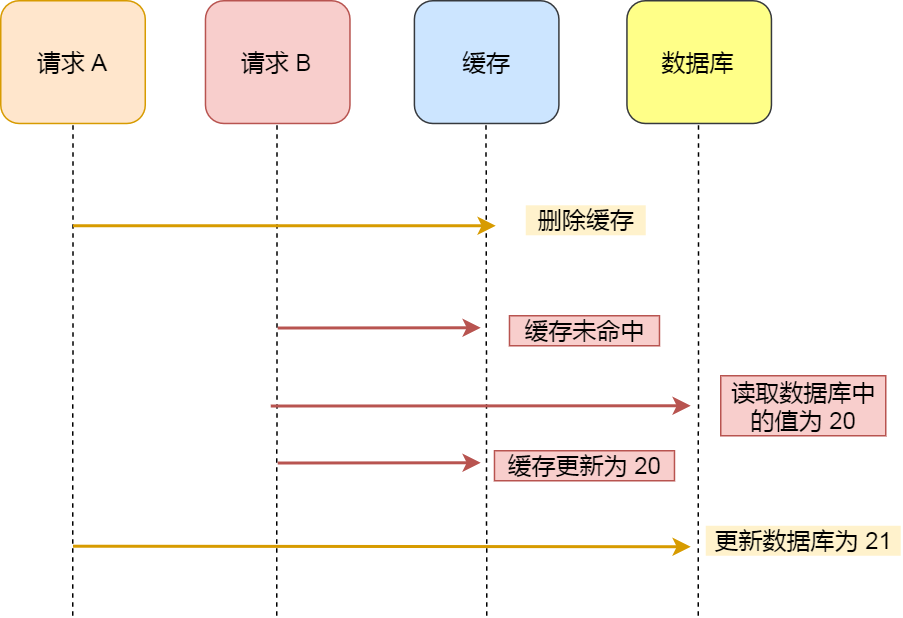

先删缓存后更库问题

前面提及到写策略的步骤的顺序不能倒过来,即不能先删除缓存再更新数据库,这里举一个例子演示:

- 假设某个用户的年龄是20,请求A要更新用户年龄为21,所以它会删除缓存中的内容。

- 这时,另一个请求B要读取这个用户的年龄,它查询缓存发现未命中后,会从数据库中读取到年龄为20,并且写回到缓存中。

- 请求A继续更改数据库,将用户的年龄更新为21。

- 最终,该用户年龄在缓存中是20(旧值),在数据库中是21(新值),缓存和数据库的数据不一致。

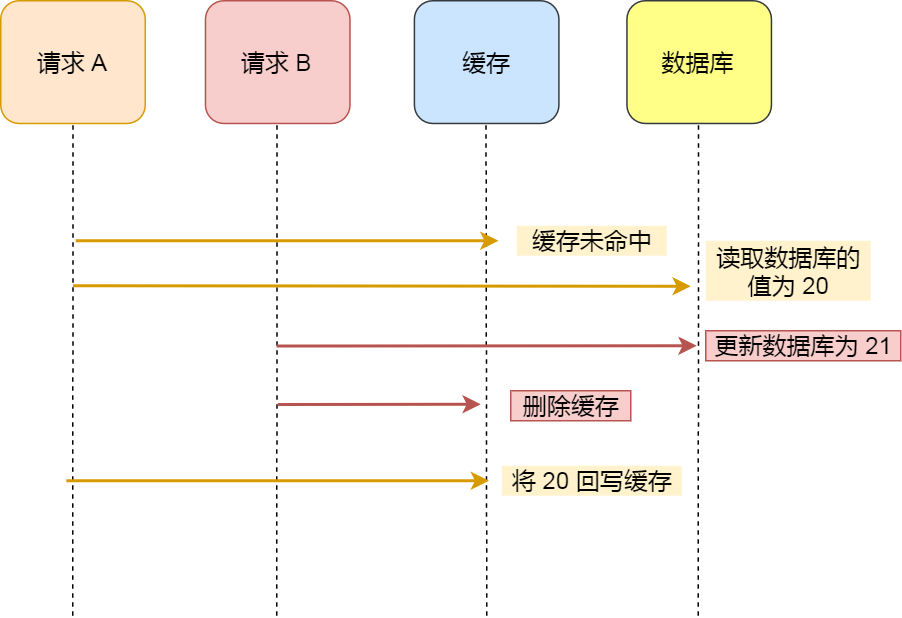

那么**「先更新数据库再删除缓存」一定不会有数据不一致的问题吗**?继续用「读 + 写」请求的并发的场景来分析:

- 假如某个用户数据在缓存中不存在,请求A读取数据时从数据库中查询到年龄为 20。

- 在未写入缓存中时另一个请求B更新数据。请求B更新数据库中的年龄为 21,并且清空缓存。

- 这时请求A把从数据库中读到的年龄为20的数据写入到缓存中。

- 最终,该用户年龄在缓存中是 20(旧值),在数据库中是 21(新值),缓存和数据库数据不一致。

从上面的理论上分析,先更新数据库,再删除缓存也是会出现数据不一致性的问题,但是在实际中,这个问题出现的概率并不高。这主要有以下原因:

- 缓存的写入通常要远远快于数据库的写入。

- 所以在实际中很难出现请求B已经更新了数据库并且删除了缓存,请求A才更新完缓存的情况。

- 而一旦请求A早于请求B删除缓存之前更新了缓存,那么接下来的请求就会因为缓存不命中而从数据库中重新读取数据,所以一般不会出现这种不一致的情况。

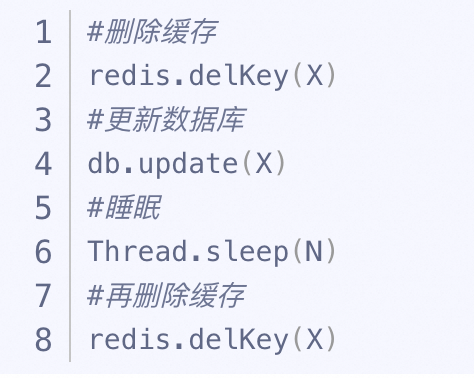

延时双删实现

在前面介绍到,先更新数据库后删Redis缓存是一致性相对最高的。这是就有人举手了:我就想要先删缓存怎么办?这时延时双删就出现了,针对「先删除缓存,再更新数据库」方案在「读 + 写」并发请求而造成缓存不一致的解决办法是「延迟双删」。

延迟双删实现的伪代码如下:

这里做一个详细介绍:

- 首先,代码先删除了 Redis 中的缓存数据,以确保接下来的读取操作会从数据库中读取最新的数据。

- 接着,代码更新了数据库中的数据,将数据更新为最新的值。

- 在此之后,代码让当前线程休眠一段时间N,这个时间段是为了给数据库操作足够的时间来完成,确保数据已经持久化到数据库中。

- 最后,代码再次删除 Redis 中的缓存数据。这里是延迟双删的关键步骤。由于之前已经删除了缓存数据,再次删除的目的是为了防止在

Thread.sleep(N)的时间内有其他线程读取到旧的缓存数据。因为在这段时间内,缓存数据已经被清空,所以其他线程在读取

数据时会发现缓存中不存在,然后从数据库中读取最新的数据并写入缓存,从而保证了数据的一致性。

为什么要使用延时双删

在延时双删策略中,当需要更新数据库中的数据时,首先会先删除缓存,然后再进行数据库的更新操作。这样做的目的是为了避免在数据库更新的过程中,有其他请求读取了已经失效的缓存数据。

通过延时双删策略,可以保证在数据库更新期间,其他读取请求在缓存不命中的情况下,会直接读取数据库的最新数据,而不会读取到已经失效的缓存数据。这样就保证了数据的一致性和缓存的即时更新。

延时双删策略虽然会增加一次缓存删除的开销,但是可以有效地提高数据的一致性,并且在高并发读取的场景下,减轻数据库的读取压力,提高读取性能和响应速度。

:::

缓存穿透&雪崩&击穿

简要介绍下Redis缓存穿透、缓存雪崩、缓存击穿问题,以及如何解决

:::tips

在使用 Redis 进行缓存的过程中,可能会遇到一些常见的问题,如缓存穿透、缓存雪崩和缓存击穿。下面简要介绍这三种问题及其解决方案。

1. 缓存穿透

定义:

缓存穿透是指请求一些在缓存和数据库中都不存在的数据。这导致请求直接访问数据库,可能会造成数据库负担过重,甚至崩溃。

解决方案:

- 布隆过滤器:在数据库查询之前使用布隆过滤器快速判断请求的数据是否存在,若不存在则直接返回错误,避免对数据库的查询。

- 缓存空值:对不存在的数据返回一个特定的空值,并在 Redis 中缓存这个空值,设定合理的过期时间,以避免频繁请求同一个不存在的数据。

2. 缓存雪崩

定义:

缓存雪崩发生在缓存系统的某个节点出现故障或大规模缓存同时失效,引起大量请求瞬间向后端数据库集中,从而造成数据库崩溃。

解决方案:

- 随机过期时间:为不同的缓存设置不同的过期时间,使得它们不会在同一时间失效,减少瞬时请求的集中程度。

- 预热策略:在系统启动时,提前将热门数据加载到缓存中,以减少第一次请求对数据库的压力。

- 限流机制:通过限流策略来控制对于后端数据库的访问频率,以避免瞬时过载。

3. 缓存击穿

定义:

缓存击穿是指某一时刻,大量请求同时访问某个失效的数据,导致这些请求直接访问数据库,增加数据库的压力。

解决方案:

- 互斥锁:在请求数据库之前,通过锁控制,只有一个线程能够请求数据库,其他线程则等待,等数据加载完毕后从缓存中获取。

- 设置永不过期:对于永远存在的数据,可以考虑存在缓存中并且延长过期时间。

- 主动重建缓存:当发现缓存失效时,主动更新缓存,减少对数据库的直接访问。

总结

- 缓存穿透:请求不存在数据,解决方案:布隆过滤器、缓存空值。

- 缓存雪崩:缓存失效造成大量请求集中,解决方案:随机过期时间、预热策略、限流。

- 缓存击穿:大量请求同时访问失效数据,解决方案:互斥锁、设置永不过期、主动重建缓存。

通过合理的缓存策略和设计,可以有效降低这些问题对系统的影响,提高系统的稳定性和性能。

:::

分区容错

详细介绍下Redis的分区,以及各有什么优缺点

Hash一致性算法

:::tips

Redis 的分区(Partitioning)是将数据分散存储到多个 Redis 实例中的一种策略。这种分布可以实现更好的性能、扩展性和高可用性。下面详细介绍 Redis 的分区方式及其优缺点。

Redis 分区方式

Redis 的分区主要有以下几种常见方式:

1. 哈希分区(Hash Partitioning)

定义:

哈希分区使用哈希函数将键映射到一个范围,然后根据映射的值将数据分配到不同的 Redis 实例。

实现原理:

- 对每个键执行哈希函数(例如

hash(key) % number_of_nodes)。 - 将结果映射到 Redis 实例。

优点:

- 均衡负载:能够相对均匀地分配数据,减少某个节点的负载过高。

- 简单易用:分区逻辑简单,容易实现。

缺点:

- 动态扩展复杂性:当增加或减少节点时,可能需要较大规模的数据重新分配,造成数据的迁移成本。

- 热数据问题:如果某些数据访问频繁,会导致某个节点压力过大。

2. 范围分区(Range Partitioning)

定义:

根据键的值范围将数据分散到不同的 Redis 实例上。这种方式常用于键值有明显范围的数据集。

实现原理:

- 预设几个范围(例如,用户 ID 1-1000、1001-2000),将对应范围的数据分配给不同的实例。

优点:

- 可预测性:对于有明确范围的数据(如 ID),能快速找到数据的存储位置。

- 适合查询:范围查询比较方便,可以直接通过实例查找。

缺点:

- 负载不均衡:某些范围可能数据量大,导致负载不均。

- 扩展性差:如果新增的数据超出当前范围,可能需要重新划分范围。

3. 一致性哈希(Consistent Hashing)

定义:

一致性哈希是一种映射数据和节点到一个环形空间的数据分配方式,能够应对频繁的节点变化。

实现原理:

- 每个节点和键都被映射到哈希环上。每个数据项存储到顺时针方向的第一个节点。

优点:

- 高效扩展:添加或删除节点时,只有少量数据需要迁移,减少了数据传输时间。

- 负载均衡:可以动态增加节点,分散负载。

缺点:

- 实现复杂:相比简单的哈希分区和范围分区,一致性哈希的实现逻辑更复杂。

- 数据访问延迟:由于数据不再集中在固定节点上,跨节点查询时可能增加延迟。

分区的管理方式

分区可以通过以下方式进行管理:

1. Redis Cluster

- 功能:Redis Cluster 是 Redis 提供的原生分区方案,支持自动分片、容错和高可用配置。

- 优点:

- 自动化:支持节点的自动分区和再平衡,降低管理复杂度。

- 自我修复:支持节点故障自动转移,增强系统稳定性。

- 缺点:

- 学习曲线:对于新用户,概念和配置相对复杂。

- 功能限制:某些 Redis 功能在 Cluster 模式下受限(例如,原子操作)。

2. 客户端分区

- 定义:客户端实现分区逻辑,客户端需要负责将请求路由到正确的 Redis 实例。

- 优点:

- 灵活性:可以自由选择多种分区策略,适应各种需要。

- 缺点:

- 实现复杂:要求客户端实现负载均匀分配的逻辑,增加开发难度。

- 维护成本高:需要专门的客户端逻辑来管理节点变化。

总结

Redis 的分区策略提供了高效的数据管理方式,但每种方法都有其优缺点。选择合适的分区方式取决于具体使用场景,如数据的访问模式、预期负载、系统扩展需求等。合理的分区设计不仅能够提升系统的性能,也能有效管理不同场景下的数据访问压力。

详细介绍下一致性哈希,并给出图解

一致性哈希(Consistent Hashing)是一种用于分布式系统中数据分配的技术,旨在解决动态扩展所带来的数据重新分配问题。它通过将数据和节点映射到一个环形空间,从而实现高效的负载均衡和灵活的节点管理。

一致性哈希的基本原理

一致性哈希的核心思想是将每个数据项和每个节点都映射到一个哈希环上。哈希环的特点是:

- 每个节点和数据项都通过哈希函数映射到环上的一个位置。

- 数据项存储在顺时针方向第一个遇到的节点上。

哈希环的构建

- 节点与数据映射:

- 对于每个节点(例如 Redis 实例),使用哈希函数(如 SHA-1)将其映射到一个哈希值,形成环上的一个位置。

- 对于每个数据项,同样使用哈希函数计算其哈希值,并找到顺时针方向的第一个节点。

- 节点的添加与删除:

- 当添加新的节点时,只有该节点顺时针方向的一部分数据需要迁移到新节点。

- 当删除节点时,迁移的范围也很小,仅涉及该节点顺时针方向的数据项。

一致性哈希的优缺点

优点:

- 动态扩展:

在添加或删除节点时,数据迁移的量相对较小,尤其适合节点频繁变动的场景。 - 负载均衡:

数据在节点间的分布较为均匀,防止某些节点过载。 - 简单易用:

只需实现哈希函数和环的管理,无需复杂的分配逻辑。

缺点:

- 热点问题:

尽管一致性哈希尽量避免负载不均,但依然在某些情况下会出现热点问题。 - 实现复杂性:

相比简单的哈希分区,一致性哈希的实现和调试可能更加复杂。 - 协同工作:

在多种数据分片场景下可能需要额外的协调工作,以确保数据一致性。

总结

一致性哈希是一种有效的分布式数据管理策略,能够高效地分散负载并动态调整节点。适用于需要频繁扩展或缩减节点的分布式系统,如缓存系统、数据存储等。

一致性哈希数据倾斜问题,如何解决的

一致性哈希虽然能有效地处理动态节点变化带来的数据迁移问题,但在某些场景中,仍可能出现数据倾斜问题,即部分节点承载的数据过多,而其他节点则非常少。这种问题可能导致负载不均,影响系统的性能和稳定性。

数据倾斜的原因

- 数据分布不均:

- 如果哈希函数分配的数据并不均匀,可能会导致某些节点存储的键比较多,而其他节点存储的键比较少。

- 热点数据:

- 某些数据被频繁访问,导致相应的节点压力增大,比如在高并发访问时,这些热点数据如果被映射到同一节点,会造成该节点过载。

- 节点位置靠近:

- 如果多个节点在哈希环上位置靠近,相邻的数据会被过度集中到某个节点,从而导致该节点负载过高。

解决数据倾斜的方法

1. 虚拟节点

定义:

为每个真实节点设置多个虚拟节点,将每个真实节点的哈希值映射到多个位置。

实现:

- 当添加真实节点时,不仅添加一个哈希值,而是添加多个虚拟节点。

优点:

- 通过使数据分布更加均匀,减少节点之间的负载差异。

示例:

如果一个节点有 3 个虚拟节点,假设节点名称为 NodeA,那么可能被映射为:

NodeA_V1NodeA_V2NodeA_V3

这样的配置可以提高数据在节点之间的均匀分布。

2. 改变哈希函数

定义:

选择一个更好的哈希函数,使得数据的哈希值分布更加均匀。

实现:

- 使用强随机分布的哈希算法(比如 MurmurHash 或 SHA-1)可以帮助降低数据集中在某些哈希值的概率,避免数据倾斜

总结

一致性哈希在某些情况下可能会面临数据倾斜问题,但可以通过诸多手段进行处理,如使用虚拟节点、优化哈希函数、动态调整数据分布、采用负载均衡算法等。选择适当的解决方案和组合可以有效地缓解该问题,提升系统的性能和可靠性。

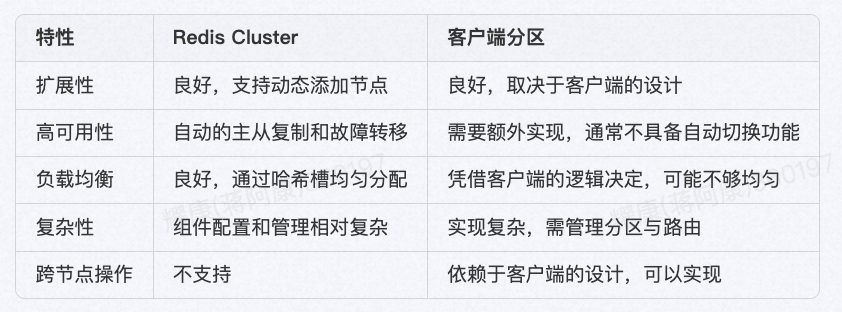

Redis是采用哪种分区方式,详细介绍一下

Redis 采用的主要分区方式是 哈希分区,具体实现上包括以下几种方式:

1. Redis Cluster

Redis Cluster 是 Redis 官方提供的分区方案,支持数据的自动分片、故障恢复和高可用性。

1.1 工作原理

- 哈希槽:Redis Cluster 将哈希槽(hash slots)的概念引入到数据分区中。整个集群有 16384 个哈希槽,数据键会被映射到这些槽中。

- 数据分布:

- 每个键在存储数据之前会通过哈希函数计算出一个槽号,这个槽号是

key的哈希值key.hash% 16384。 - 数据会被分布到各个节点上,每个节点负责一部分哈希槽。

- 每个键在存储数据之前会通过哈希函数计算出一个槽号,这个槽号是

- 节点管理:

- Redis Cluster 会持续追踪所有节点的状态。节点之间可以通过 Gossip 协议进行信息交流,自动感知故障并进行处理。

1.2 主要特性

- 水平扩展:可以在运行时方便地添加或删除节点,Redis Cluster 会自动重新分配哈希槽。

- 高可用性:支持主从复制,通过故障转移(failover)机制确保数据在某个节点失效时依然能够提供服务。

- 不支持多键操作:在集群模式下,跨多个节点的一次性操作是不被支持的,因此在设计应用时需要考虑到这一点。

2. 客户端分区

客户端分区 是另一种分区方式,在这种方式中,分区的逻辑是由客户端来实现的。

2.1 工作原理

- 客户端实现:客户端负责将请求路由到不同的 Redis 实例。通过一些分区策略(如哈希、轮询或范围分区)确定数据应该存储在哪个节点上。

- 数据分布:客户端根据预定义的规则决定数据的存放位置并通过网络请求将数据存储到相应的 Redis 实例。

2.2 主要特性

- 灵活性:可以根据需要自主选择分区策略,适应不同的应用场景。

- 控制权:应用层开发者对分区的控制更为灵活,可以根据实际需求动态调整。

优缺点比较

结论

Redis 提供了多种分区方式,最常用的是Redis Cluster,它通过自动分片和容错机制确保了高可用性与扩展性。此外,客户端分区也被一些应用采用,提供了灵活性,但需要更多的实现工作。开发者应根据具体需求选择最合适的分区方案。

:::

高可用

解释下redis 主从模式、哨兵模式、以及集群模式原理,以及优缺点

:::tips

Redis 提供了多种高可用和扩展性的架构模式,包括主从模式、哨兵模式和集群模式。下面将详细介绍每种模式的原理以及它们各自的优缺点。

1. 主从模式

原理

- 主从复制:在主从模式中,Redis 允许一个主节点(Master)和多个从节点(Slave)之间进行数据复制。主节点负责所有的写操作,而从节点负责读取数据。

- 数据同步:从节点通过拉取主节点的数据进行同步,主节点会将数据(RDB 或 AOF)推送到从节点。同步后,从节点将保持与主节点的数据一致性。

- 读写分离:可以将读操作分散到多个从节点上,提高系统的并发处理能力。

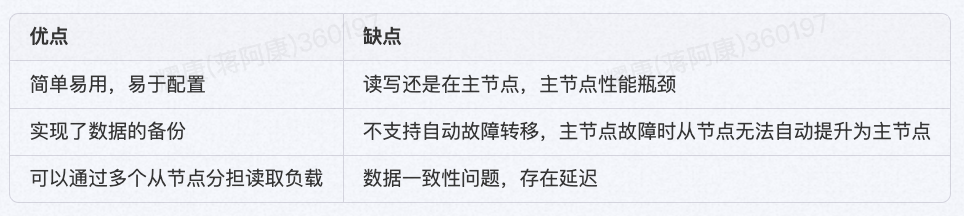

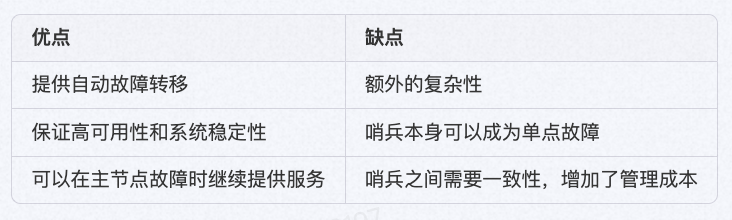

优缺点

2. 哨兵模式

原理

- 高可用:哨兵(Sentinel)模式在主从模式的基础上增加了一层监控和管理机制。哨兵可以监控主节点和从节点的状态(存活、故障等)。

- 自动故障转移:如果主节点失效,哨兵可以自动选择一个从节点提升为新的主节点,并重新配置其他从节点指向新的主节点。

- 通知功能:哨兵可以通知应用程序主节点的变化。

优缺点

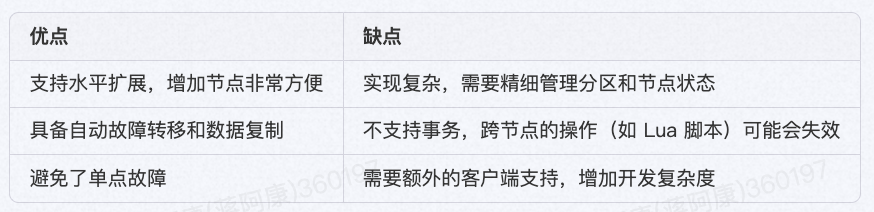

3. 集群模式

原理

- 分片(Sharding):Redis 集群通过将数据分散到多个节点(即分片)来实现扩展性。每个节点负责一部分数据(通常是哈希槽)。

- 自动分片:来自客户端的请求根据键的哈希值自动路由到对应的节点。搭配哈希槽的概念,集群最多支持 16384 个哈希槽。

- 高可用:集群模式中,数据可以在主节点和从节点之间复制,从节点可以动态承担主节点的责任。

优缺点

总结

- 主从模式:适合简单的读写分离和数据备份,易于配置,但存在单点故障和性能瓶颈的问题。

- 哨兵模式:在主从模式的基础上,提升了高可用性,但也引入了复杂性,并且哨兵自身存在单点风险。

- 集群模式:支持数据分片和横向扩展,具有较好的高可用性和性能,适合大规模应用,但实现和管理比较复杂。

根据具体的业务需求和系统架构,开发者可以选择最适合的模式来保证 Redis 系统的稳定性与高效性。

:::

分布式锁

解释下使用redis如何实现分布式锁

:::tips

使用 Redis 实现分布式锁是一种常见的解决方案,能够有效地协调多个进程或线程对共享资源的访问。以下是 Redis 分布式锁的实现原理、工作方式以及常见的实现方法。

实现原理

分布式锁的目标是保证在分布式系统中,某个时刻只有一个客户端能够获得锁,以进行资源的独占访问。Redis 的键值存储特性使其非常适合实现分布式锁,因为 Redis 提供快速的键值操作和简单的过期策略。

基本思路

- 加锁:一个进程/线程在使用资源之前向 Redis 请求加锁。通过设置一个特定的键(锁的名称),并附加一个过期时间,防止死锁。

- 校验锁的拥有者:每个进程在请求锁时需要记录自己的唯一标识(如 UUID),可以加到锁的值中,以防止其他进程以相同的键覆盖该锁。

- 解锁:在完成资源操作后,释放锁。确保只有持有锁的进程才能释放对应的锁,通常通过检查锁的值来验证。

示例实现

使用 Redis 的 SETNX 和 EXPIRE 命令可以实现基本的分布式锁。

解锁的注意事项

在解锁时,确保只有持有锁的进程才能释放锁。通过将进程 ID 或其他唯一标识与锁的值一起存储,可以防止其他进程错误地释放锁。

锁的过期设置

设置过期时间是防止死锁的重要机制。如果某个线程因为故障或其他原因无法释放锁,可以让锁在过期时间内自动释放。这可以通过 SETNX 和 EXPIRE 的组合来实现。

4. 解释代码

- 构造函数:初始化

Jedis连接、锁键名、过期时间以及生成一个唯一标识符作为锁的值。 **acquire**方法:通过SET命令尝试设置锁。如果锁已经存在,则返回失败。如果成功设置,则返回true。**release**方法:在释放锁时,先检查当前锁的值是否与持有锁时的值相同,确保只有持有锁的客户端可以释放它。**main**方法:示例展示了如何使用该锁。如果成功获得锁,则执行临界区代码,最后释放锁。

5. 优点和缺点

优点

- 高性能:Redis 提供了快速的键值存储,操作延迟低。

- 简单易用:实现分布式锁的逻辑简单,且可以扩展。

缺点

- 可重入性:此实现不支持可重入锁,如果同一线程多次请求锁,会造成死锁。

- 解锁风险:如果使用者异常关闭,锁可能无法释放,要确保设置合理的过期时间以防止死锁。

- 网络延迟:在分布式环境中,网络延迟可能导致锁获取和释放的时序问题。

6. 小结

使用 Redis 实现分布式锁是一个简单而有效的方案。通过 Jedis,可以很方便地与 Redis 进行交互,从而保护共享资源的并发访问。开发时需要考虑锁的设计和使用场景,以确保系统的稳定性和响应性。

加锁以及解锁都需要注意什么,怎么保证并发安全?

在实现分布式锁时,确保加锁和解锁操作的安全性和可靠性是非常重要的。以下是加锁和解锁时需要注意的事项,以及如何确保并发安全的方法。

加锁时的注意事项

- 使用唯一标识符:

- 在设置锁时,需要将每个线程或进程的唯一标识符(如 UUID)存储在锁的值中。这样可以确保只有持有该锁的线程或进程才能释放它。

- 示例:

jedis.set(lockKey, lockValue, "NX", "EX", expireTime)。

- 设置过期时间:

- 在加锁时设置合理的过期时间,以防止锁因异常情况(如进程崩溃)而无法释放。过期时间应合理定义,防止长时间持锁。

- 例如,如果操作通常会在 5 秒内完成,可以考虑设置 10 秒的过期时间。

- 原子性操作:

- 使用 Redis 的原子性命令,如

SETNX(GET if Not eXists)结合过期时间,确保加锁和设置过期时间的原子性。

- 使用 Redis 的原子性命令,如

- 重试机制:

- 在加锁失败时,可以设计重试机制。为避免系统过载,可以在重试时引入随机等待时间。

解锁时的注意事项

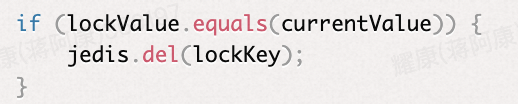

- 验证锁的拥有者:

- 在释放锁时,要确保当前操作的线程或进程确实是锁的拥有者。可以通过比较锁的值和存储的唯一标识符来实现。

- 示例:

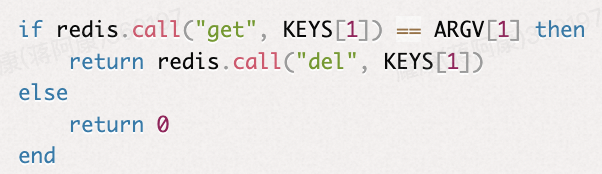

- 使用 Lua 脚本:

- 为了确保解锁操作的原子性,可以考虑使用 Lua 脚本,它可以在 Redis 中一次性执行多个命令。这样可以在解锁时确认锁的值并删除锁,避免其他线程在此期间修改锁的值。

- 示例:

- 异常处理:

- 确保在操作过程中添加异常处理,处理无法解除锁的情况。

保证并发安全的方法

- 比较并交换(CAS):

- 使用一些机制来比较当前的锁状态,并在条件满足时进行操作,确保操作是安全的。

- 使用 Redisson:

- 如果业务需求复杂,可以考虑使用 Redisson 等成熟的开源库,它提供了更高层次的分布式锁封装,内置许多并发控制功能。

- 超时处理:

- 定期检查锁的状态,及时释放超时的锁,以避免潜在的锁饥饿问题。

注意事项总结

- 在加锁和解锁时都应使用唯一的标识来验证锁的拥有者。

- 要始终为锁设置合适的过期时间,以防止死锁情况。

- 在解锁操作时,可以使用原子性的 Lua 脚本来确保主题的安全性。

- 实现重试机制,以便在失败时适当处理。

- 使用成熟的开源库(如 Redisson)可以大大减少开发工作量,并提高可靠性。

通过以上措施,可以有效地确保分布式锁的并发安全,避免死锁和资源竞争带来的问题。

如果业务还没执行完,锁过期了怎么办

在分布式锁的实现中,锁的过期时间是一项重要的设计元素。然而,如果业务在过期时间内没有完成,就可能导致以下几种问题:

- 锁自动释放:其他线程或进程能够获得锁,从而导致数据不一致或竞争条件。

- 数据损坏:如果多个进程同时对共享资源进行操作,可能会引发数据损坏或错误的状态。

解决方案

1. 锁续约(Lock Renewal)

定义:在业务逻辑执行过程中,不断地延长锁的过期时间,确保在业务完成之前锁不会被释放。

实现方式:

- 在业务处理的关键阶段,定期更新锁的 TTL(过期时间)。这可以通过用新的过期时间执行

EXPIRE命令来实现。

示例(基于 JEDIS):

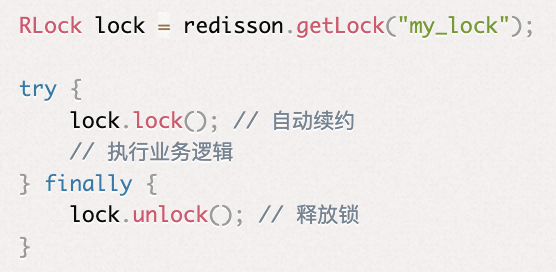

2. 使用Redisson等库

如使用 Redisson 这样的库可以简化实现,它支持锁的自动续约,能够在业务处理时自动延长锁的过期时间。

示例(基于 Redisson):

3. 避免长时间持锁

- 将业务逻辑拆分:尽量将业务逻辑设计为小而快速的任务,避免长时间持有锁。

- 异步处理:可以考虑在获得锁后,进行一些异步处理,减少业务的阻塞时间。

4. 锁的层级和重入性

- 结构优化:将复杂业务拆分为多个独立的步骤,每个步骤获得单独的锁,减少每个锁持有的时间。

- 重入锁:可以使用支持重入的锁结构,当一个线程再次请求时,允许其重新获取锁,而不是因过期而释放。

5. 锁监控与监视超时

- 通过监控机制:使用定时任务监控锁的持有状态,定期检查业务的执行情况,决定是否需要续约。

总结

为了避免在锁过期后出现并发竞争的情况,可以使用续约机制、选择成熟的第三方库(如 Redisson)、合理拆分业务逻辑和优化锁的设计等方法。通过这些手段,可以在保证分布式锁有效性的同时,避免因锁过期而引发的问题。

:::

16万+

16万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?